Hồ bảo mật Amazon tập trung quyền truy cập và quản lý dữ liệu bảo mật của bạn bằng cách tổng hợp nhật ký sự kiện bảo mật từ môi trường AWS, nhà cung cấp đám mây khác, cơ sở hạ tầng tại cơ sở và các giải pháp phần mềm dưới dạng dịch vụ (SaaS) khác. Bằng cách chuyển đổi nhật ký và sự kiện bằng cách sử dụng Mở khung lược đồ an ninh mạng, một tiêu chuẩn mở để lưu trữ các sự kiện bảo mật ở định dạng chung và có thể chia sẻ, Security Lake tối ưu hóa và chuẩn hóa dữ liệu bảo mật của bạn để phân tích bằng công cụ phân tích ưa thích của bạn.

Dịch vụ Tìm kiếm Mở của Amazon tiếp tục là công cụ được nhiều doanh nghiệp lựa chọn để tìm kiếm và phân tích khối lượng lớn dữ liệu bảo mật. Trong bài đăng này, chúng tôi hướng dẫn bạn cách nhập và truy vấn dữ liệu Amazon Security Lake bằng Nhập liệu Amazon OpenSearch, một trình thu thập dữ liệu được quản lý hoàn toàn, không có máy chủ với các đường dẫn nhập có thể định cấu hình. Bằng cách sử dụng OpenSearch Ingestion để nhập dữ liệu vào cụm Dịch vụ OpenSearch, bạn có thể thu được thông tin chi tiết nhanh hơn cho các cuộc điều tra bảo mật nhạy cảm về thời gian. Bạn có thể ứng phó nhanh chóng với các sự cố bảo mật, giúp bạn bảo vệ hệ thống và dữ liệu quan trọng trong doanh nghiệp của mình.

Tổng quan về giải pháp

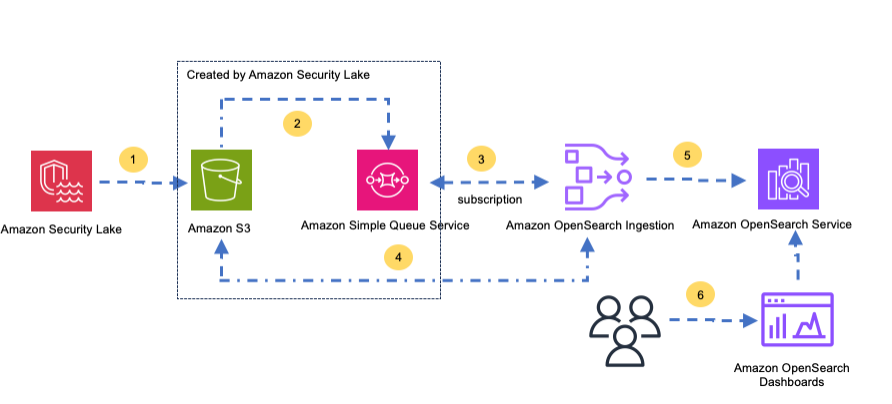

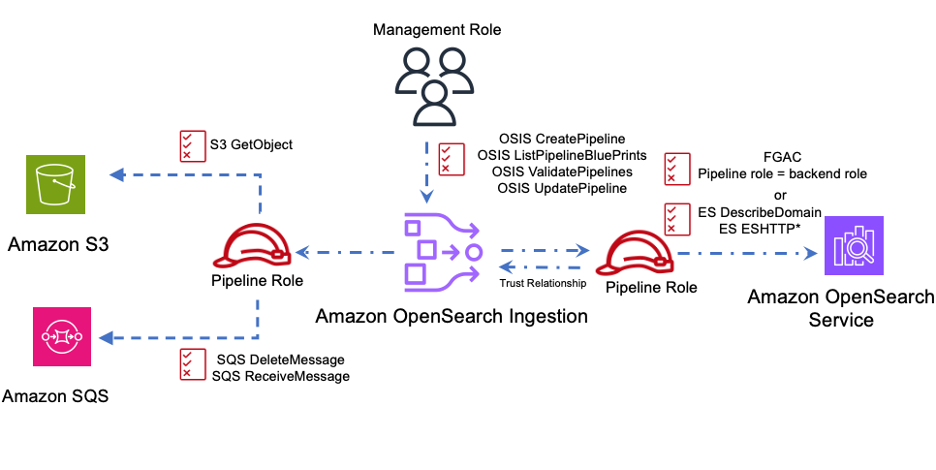

Kiến trúc sau đây phác thảo luồng dữ liệu từ Security Lake đến Dịch vụ OpenSearch.

Dòng công việc bao gồm các bước sau:

- Security Lake vẫn duy trì dữ liệu chuẩn hóa lược đồ OCSF trong một Dịch vụ lưu trữ đơn giản của Amazon (Amazon S3) do quản trị viên xác định.

- Security Lake thông báo cho người đăng ký thông qua phương thức đăng ký đã chọn, trong trường hợp này Dịch vụ xếp hàng đơn giản trên Amazon (SQS của Amazon).

- OpenSearch Ingestion đăng ký làm người đăng ký để nhận thông tin ngữ cảnh cần thiết.

- OpenSearch Ingestion đọc dữ liệu bảo mật được định dạng Parquet từ bộ chứa Amazon S3 do Security Lake quản lý và chuyển đổi nhật ký bảo mật thành tài liệu JSON.

- OpenSearch Ingestion nhập dữ liệu tuân thủ OCSF này vào Dịch vụ OpenSearch.

- Tải xuống và nhập bảng thông tin được cung cấp để phân tích và hiểu rõ hơn về dữ liệu bảo mật.

OpenSearch Ingestion cung cấp khung nhập không có máy chủ để dễ dàng nhập dữ liệu Security Lake vào Dịch vụ OpenSearch chỉ bằng vài cú nhấp chuột.

Điều kiện tiên quyết

Hoàn thành các bước điều kiện tiên quyết sau:

- Tạo miền Dịch vụ tìm kiếm mở của Amazon. Để biết hướng dẫn, hãy tham khảo Tạo và quản lý miền Amazon OpenSearch Service.

- Bạn phải có quyền truy cập vào tài khoản AWS mà bạn muốn thiết lập giải pháp này.

Thiết lập Amazon Security Lake

Trong phần này, chúng tôi trình bày các bước thiết lập Amazon Security Lake, bao gồm việc kích hoạt dịch vụ và tạo người đăng ký.

Kích hoạt Amazon Security Lake

Xác định tài khoản mà bạn muốn kích hoạt Amazon Security Lake. Lưu ý rằng đối với các tài khoản là một phần của tổ chức, bạn phải chỉ định quản trị viên Security Lake được ủy quyền từ tài khoản quản lý của mình. Để biết hướng dẫn, hãy tham khảo Quản lý nhiều tài khoản với AWS Organs.

- Đăng nhập vào Bảng điều khiển quản lý AWS sử dụng thông tin xác thực của tài khoản được ủy quyền.

- Trên bảng điều khiển Amazon Security Lake, hãy chọn Khu vực ưa thích của bạn, sau đó chọn Bắt đầu.

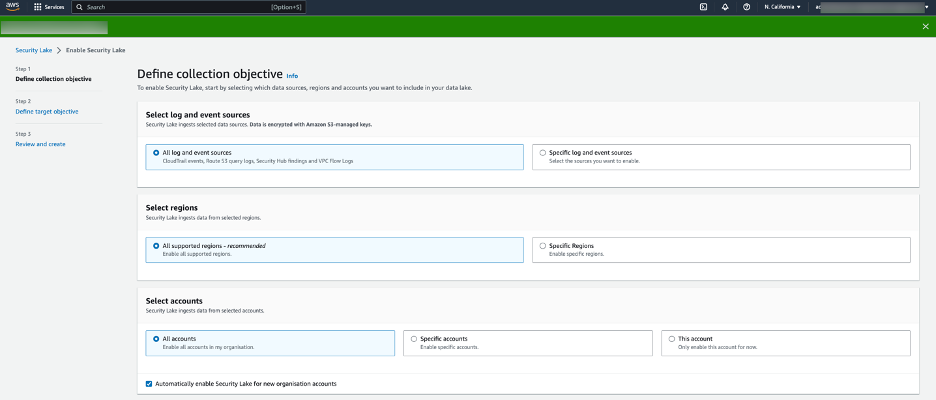

Amazon Security Lake thu thập dữ liệu nhật ký và sự kiện từ nhiều nguồn khác nhau cũng như trên các tài khoản và Khu vực AWS của bạn.

Bây giờ bạn đã sẵn sàng kích hoạt Amazon Security Lake.

- Bạn có thể chọn Tất cả các nguồn nhật ký và sự kiện hoặc chọn nhật ký cụ thể bằng cách chọn Nguồn nhật ký và sự kiện cụ thể.

- Dữ liệu được nhập từ tất cả các Khu vực. Lời khuyên là nên chọn Tất cả các khu vực được hỗ trợ vì vậy các hoạt động cũng được ghi lại vào các tài khoản mà bạn có thể không thường xuyên sử dụng. Tuy nhiên, bạn cũng có tùy chọn để chọn Khu vực cụ thể.

- Trong Chọn tài khoản, bạn có thể chọn các tài khoản mà bạn muốn kích hoạt Amazon Security Lake. Đối với bài viết này, chúng tôi chọn Tất cả các tài khoản.

- Bạn được nhắc tạo một cái mới Quản lý truy cập và nhận dạng AWS (IAM) hoặc sử dụng vai trò IAM hiện có. Điều này cung cấp các quyền cần thiết cho Amazon Security Lake để thu thập nhật ký và sự kiện. Chọn tùy chọn phù hợp với tình huống của bạn.

- Chọn Sau.

- Tùy chọn chỉ định lớp lưu trữ Amazon S3 cho dữ liệu trong Amazon Security Lake. Để biết thêm thông tin, hãy tham khảo Quản lý vòng đời trong Security Lake.

- Chọn Sau.

- Xem lại chi tiết và tạo hồ dữ liệu.

Tạo người đăng ký Amazon Security Lake

Để truy cập và sử dụng dữ liệu trong bộ chứa Amazon S3 do Security Lake quản lý, bạn phải thiết lập người đăng ký.

Hoàn tất các bước sau để tạo người đăng ký của bạn:

- Trên bảng điều khiển Amazon Security Lake, chọn Tổng kết trong khung điều hướng.

Tại đây, bạn có thể thấy số lượng Khu vực được chọn.

- Chọn Tạo người đăng ký.

Người đăng ký sử dụng nhật ký và sự kiện từ Amazon Security Lake. Trong trường hợp này, người đăng ký là OpenSearch Ingestion, sử dụng dữ liệu bảo mật và nhập dữ liệu đó vào Dịch vụ OpenSearch.

- Trong Tên thuê bao, đi vào

OpenSearchIngestion. - Nhập mô tả.

- Khu vực được tự động điền dựa trên Khu vực được chọn hiện tại.

- Trong Nguồn nhật ký và sự kiện, chọn xem người đăng ký có được phép sử dụng tất cả các nguồn nhật ký và sự kiện hay các nguồn nhật ký và sự kiện cụ thể hay không.

- Trong Phương pháp truy cập dữ liệu, lựa chọn S3.

- Đối với thông tin xác thực của người đăng ký, nhập thông tin người đăng ký

<AWS account ID>vàOpenSearchIngestion-<AWS account ID>. - Trong Chi tiết thông báo, lựa chọn hàng đợi SQS.

Điều này sẽ nhắc Amazon Security Lake tạo hàng đợi SQS mà người đăng ký có thể thăm dò để tìm thông báo đối tượng.

- Chọn Tạo.

Cài đặt mẫu và bảng thông tin cho dữ liệu Amazon Security Lake

Người đăng ký sử dụng OpenSearch Ingestion của bạn hiện đã sẵn sàng. Trước khi bạn định cấu hình OpenSearch Ingestion để xử lý dữ liệu bảo mật, hãy định cấu hình phần chìm OpenSearch (đích để ghi dữ liệu) với các mẫu chỉ mục và trang tổng quan.

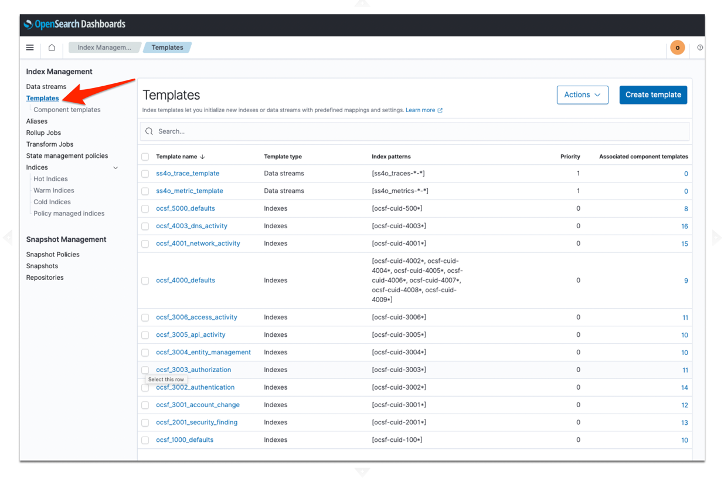

Mẫu chỉ mục là các ánh xạ được xác định trước cho dữ liệu bảo mật nhằm chọn đúng loại trường OpenSearch cho định nghĩa lược đồ Khung lược đồ an ninh mạng mở (OCSF) tương ứng. Ngoài ra, các mẫu chỉ mục cũng chứa các cài đặt dành riêng cho chỉ mục cho một mẫu chỉ mục cụ thể. OCSF phân loại dữ liệu bảo mật thành các danh mục khác nhau như hoạt động hệ thống, phát hiện, quản lý danh tính và quyền truy cập, hoạt động mạng, hoạt động ứng dụng và khám phá.

Amazon Security Lake xuất bản các sự kiện từ bốn nguồn AWS khác nhau: Đường mòn đám mây AWS với các tập con cho AWS Lambda và Dịch vụ lưu trữ đơn giản của Amazon (Amazon S3), Đám mây riêng ảo AmazonNhật ký luồng (Amazon VPC), Amazon Route 53và Trung tâm bảo mật AWS. Bảng sau đây nêu chi tiết các nguồn sự kiện cũng như các danh mục OCSF tương ứng và mẫu chỉ mục OpenSearch.

| Nguồn hồ bảo mật Amazon | ID danh mục OCSF | Mẫu chỉ mục tìm kiếm mở |

| CloudTrail (tập hợp con API Lambda và Amazon S3) | 3005 | ocsf-3005* |

| Nhật ký luồng VPC | 4001 | ocsf-4001* |

| Route 53 | 4003 | ocsf-4003* |

| Trung tâm bảo mật | 2001 | ocsf-2001* |

Để dễ dàng xác định các chỉ mục OpenSearch chứa dữ liệu Security Lake, chúng tôi khuyên bạn nên làm theo mẫu đặt tên chỉ mục có cấu trúc bao gồm danh mục nhật ký và lớp được xác định OCSF của nó trong tên của chỉ mục. Một ví dụ được cung cấp dưới đây

Hoàn thành các bước sau để cài đặt mẫu chỉ mục và bảng thông tin cho dữ liệu của bạn:

- Tải về thành phần_templates.zip và index_templates.zip các tập tin và giải nén chúng trên thiết bị cục bộ của bạn.

Mẫu thành phần là các mô-đun có thể kết hợp với các cài đặt, ánh xạ và bí danh mà các mẫu chỉ mục có thể chia sẻ và sử dụng.

- Tải các mẫu thành phần lên trước các mẫu chỉ mục. Ví dụ: dòng lệnh Linux sau đây cho biết cách sử dụng OpenSearch

_component_templateAPI để tải lên miền Dịch vụ OpenSearch của bạn (thay đổi URL miền và thông tin xác thực thành các giá trị phù hợp cho môi trường của bạn): - Khi các mẫu thành phần được tải lên thành công, hãy tiến hành tải lên các mẫu chỉ mục:

- Xác minh xem các mẫu chỉ mục và mẫu thành phần có được tải lên thành công hay không bằng cách điều hướng tới Bảng điều khiển OpenSearch, chọn menu hamburger, sau đó chọn Quản lý chỉ số.

- Trong ngăn dẫn hướng, chọn Templates để xem tất cả các mẫu chỉ mục OCSF.

- Chọn Mẫu thành phần để xác minh các mẫu thành phần OCSF.

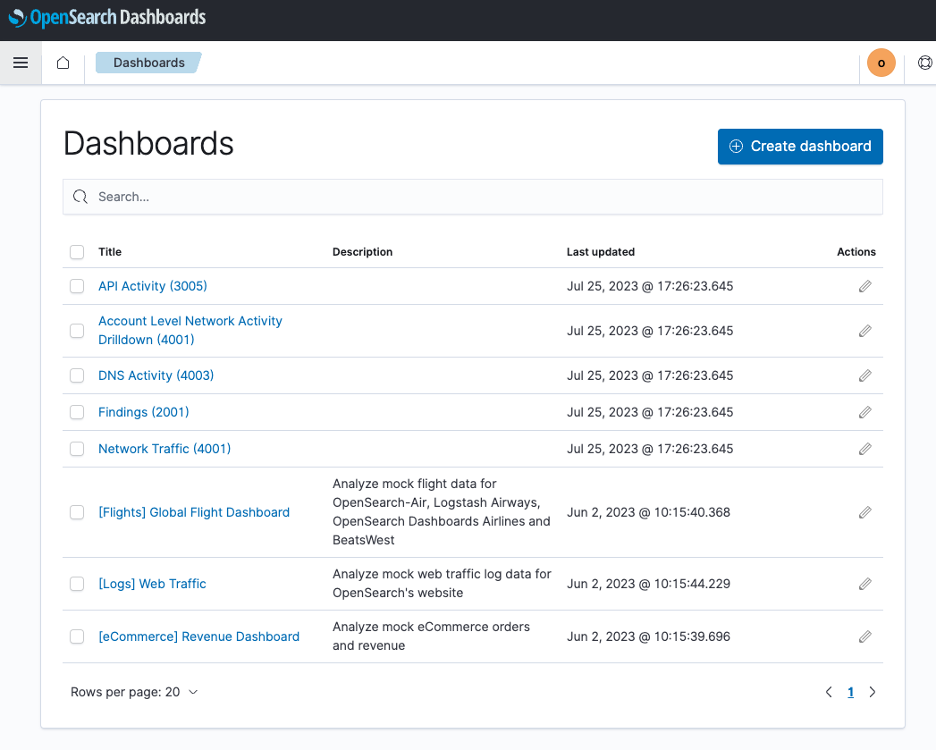

- Sau khi tải lên thành công các mẫu, hãy tải xuống bản dựng sẵn bảng điều khiển và các thành phần khác cần thiết để trực quan hóa dữ liệu Security Lake trong các chỉ mục OpenSearch.

- Để tải chúng lên Bảng điều khiển OpenSearch, hãy chọn menu hamburger và bên dưới Quản lý, chọn Quản lý ngăn xếp.

- Trong ngăn dẫn hướng, chọn Đối tượng đã lưu.

- Chọn Nhập khẩu.

- Chọn Nhập khẩu, điều hướng đến tệp đã tải xuống, sau đó chọn Nhập khẩu.

- Xác nhận các đối tượng bảng thông tin được nhập chính xác, sau đó chọn Thực hiện.

Tất cả các mẫu chỉ mục và thành phần cần thiết, mẫu chỉ mục, trực quan hóa và bảng thông tin hiện đã được cài đặt thành công.

Định cấu hình nhập OpenSearch

Mỗi đường ống dẫn Nhập OpenSearch sẽ có một nguồn dữ liệu duy nhất với một hoặc nhiều đường ống phụ, bộ xử lý và phần chìm. Trong giải pháp của chúng tôi, Amazon S3 do Security Lake quản lý là nguồn và cụm Dịch vụ OpenSearch của bạn là phần chìm. Trước khi thiết lập Nhập OpenSearch, bạn cần tạo các vai trò IAM sau và thiết lập các quyền cần thiết:

- Vai trò đường ống – Xác định quyền đọc từ Amazon Security Lake và ghi vào miền Dịch vụ OpenSearch

- Vai trò quản lý – Xác định quyền cho phép người dùng tạo, cập nhật, xóa, xác thực đường ống và thực hiện các hoạt động quản lý khác

Hình sau đây minh họa các quyền và vai trò bạn cần cũng như cách chúng tương tác với các dịch vụ giải pháp.

Trước khi bạn tạo quy trình Nhập liệu OpenSearch, hiệu trưởng hoặc người dùng tạo quy trình phải có quyền thực hiện các hành động quản lý trên quy trình (tạo, cập nhật, liệt kê và xác thực). Ngoài ra, hiệu trưởng phải có quyền chuyển vai trò quy trình cho Nhập Tìm kiếm Mở. Nếu bạn đang thực hiện các thao tác này với tư cách không phải là quản trị viên, hãy thêm các quyền sau cho người dùng tạo quy trình:

Định cấu hình chính sách đọc cho vai trò đường dẫn

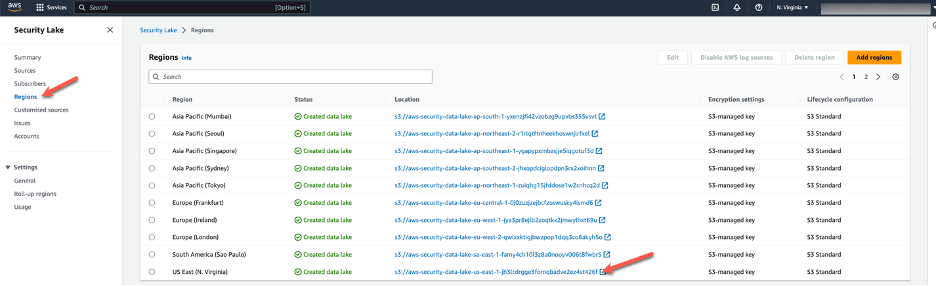

Người đăng ký Security Lake chỉ có quyền truy cập vào dữ liệu nguồn trong Khu vực bạn đã chọn khi tạo người đăng ký. Để cấp cho người đăng ký quyền truy cập vào dữ liệu từ nhiều Khu vực, hãy tham khảo Quản lý nhiều khu vực. Để tạo chính sách cho quyền đọc, bạn cần có tên của bộ chứa Amazon S3 và hàng đợi Amazon SQS do Security Lake tạo.

Hoàn thành các bước sau để đặt cấu hình chính sách đọc cho vai trò quy trình:

- Trên bảng điều khiển Security Lake, chọn Vùng trong khung điều hướng.

- Chọn vị trí S3 tương ứng với Khu vực của thuê bao bạn đã tạo.

- Ghi lại tên bộ chứa Amazon S3 này.

- Chọn Thuê bao trong khung điều hướng.

- Chọn thuê bao

OpenSearchIngestionmà bạn đã tạo trước đó.

- Hãy lưu ý ARN hàng đợi Amazon SQS bên dưới Điểm cuối đăng ký.

- Trên bảng điều khiển IAM, chọn Điều Luật trong khung điều hướng.

- Chọn Tạo chính sách.

- Trong tạp chí Chỉ định quyền phần, chọn JSON để mở trình soạn thảo chính sách.

- Xóa chính sách mặc định và nhập mã sau (thay thế nhóm S3 và ARN hàng đợi SQS bằng các giá trị tương ứng):

- Chọn Sau.

- Đối với tên chính sách, hãy nhập

read-from-securitylake. - Chọn Tạo chính sách.

Bạn đã tạo thành công chính sách đọc dữ liệu từ Security Lake cũng như nhận và xóa tin nhắn khỏi hàng đợi Amazon SQS.

Quá trình hoàn chỉnh được hiển thị dưới đây.

Định cấu hình chính sách ghi cho vai trò đường dẫn

Chúng tôi khuyên bạn sử dụng kiểm soát truy cập chi tiết (FGAC) với Dịch vụ Tìm kiếm Mở. Khi sử dụng FGAC, bạn không phải sử dụng chính sách truy cập tên miền; bạn có thể bỏ qua phần còn lại của phần này và tiến hành tạo vai trò kênh dẫn của mình với các quyền cần thiết. Nếu bạn sử dụng chính sách truy cập tên miền, bạn cần tạo chính sách thứ hai (đối với bài đăng này, chúng tôi gọi nó là write-to-opensearch) như một bước bổ sung cho các bước trong phần trước. Sử dụng mã chính sách sau:

Nếu vai trò đã định cấu hình có quyền truy cập Amazon S3 và Amazon SQS trên nhiều tài khoản thì OpenSearch Ingestion có thể nhập dữ liệu trên nhiều tài khoản.

Tạo vai trò đường dẫn với các quyền cần thiết

Bây giờ bạn đã tạo chính sách, bạn có thể tạo vai trò kênh dẫn. Hoàn thành các bước sau:

- Trên bảng điều khiển IAM, chọn Vai trò trong khung điều hướng.

- Chọn Tạo vai trò.

- Trong Các trường hợp sử dụng cho các dịch vụ AWS khác, lựa chọn Đường dẫn nhập OpenSearch.

- Chọn Sau.

- Tìm kiếm và chọn chính sách

read-from-securitylake. - Tìm kiếm và chọn chính sách

write-to-opensearch(nếu bạn đang sử dụng chính sách truy cập tên miền). - Chọn Sau.

- Trong Tên vai trò, đi vào

pipeline-role. - Chọn Tạo.

Hãy ghi lại tên vai trò; bạn sẽ sử dụng nó trong khi định cấu hình opensearch-pipeline.

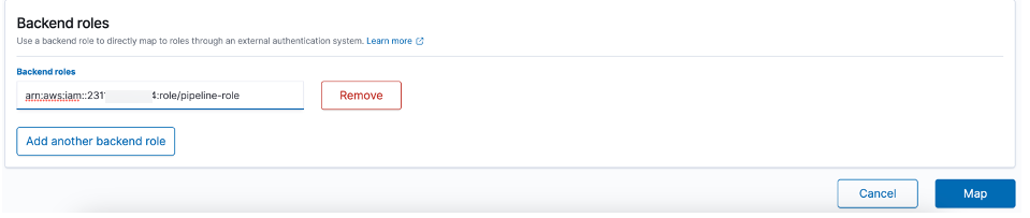

Giờ đây, bạn có thể ánh xạ vai trò quy trình tới vai trò phụ trợ OpenSearch nếu bạn đang sử dụng FGAC. Bạn có thể liên kết vai trò nhập vào một trong các vai trò được xác định trước hoặc tạo vai trò của riêng bạn với các quyền cần thiết. Ví dụ, all_access là một vai trò tích hợp cấp quyền quản trị cho tất cả các chức năng OpenSearch. Khi triển khai vào môi trường sản xuất, hãy đảm bảo sử dụng vai trò có đủ quyền để ghi vào miền Dịch vụ Amazon OpenSearch của bạn.

Tạo quy trình Nhập liệu OpenSearch

Trong phần này, bạn sử dụng vai trò quy trình mà bạn đã tạo để tạo quy trình Nhập liệu OpenSearch. Hoàn thành các bước sau:

- Trên bảng điều khiển Dịch vụ Tìm kiếm Mở, hãy chọn Nhập tìm kiếm mở trong khung điều hướng.

- Chọn Tạo đường ống.

- Trong Tên đường ống, nhập tên, chẳng hạn như

security-lake-osi. - Trong tạp chí cấu hình đường ống phần, chọn bản thiết kế cấu hình Và chọn

AWS-SecurityLakeS3ParquetOCSFPipeline.

- Trong nguồn, cập nhật các thông tin sau:

- Cập nhật

queue_urltrong phần hình vuông. (Đây là hàng đợi SQS mà Amazon Security Lake đã tạo khi bạn tạo người đăng ký. Để lấy URL, hãy điều hướng tới bảng điều khiển Amazon SQS và tìm hàng đợi ARN được tạo bằng định dạngAmazonSecurityLake-abcde-Main-Queue.) - Nhập Khu vực để sử dụng cho thông tin xác thực aw.

- Cập nhật

- Trong phần chìm, cập nhật các thông tin sau:

- Thay thế giá trị máy chủ trong phần OpenSearch bằng điểm cuối miền Amazon OpenSearch Service.

- Trong

sts_role_arn, nhập ARN của vai trò đường dẫn. - Đặt vùng làm

us-east-1. - Đối với chỉ mục, hãy nhập tên chỉ mục đã được xác định trong mẫu được tạo ở phần trước (

"ocsf-cuid-${/class_uid}-${/metadata/product/name}-${/class_name}-%{yyyy.MM.dd}").

- Chọn Xác thực đường ống để xác minh cấu hình đường ống.

Nếu cấu hình hợp lệ, thông báo xác thực thành công sẽ xuất hiện; bây giờ bạn có thể tiến hành các bước tiếp theo.

- Theo mạng, lựa chọn Công khai cho bài đăng này. Khuyến nghị của chúng tôi là chọn truy cập VPC cho một lớp bảo mật vốn có.

- Chọn Sau.

- Xem lại chi tiết và tạo quy trình.

Khi quy trình đang hoạt động, bạn sẽ thấy dữ liệu bảo mật được đưa vào miền Dịch vụ tìm kiếm mở Amazon của bạn.

Trực quan hóa dữ liệu bảo mật

Sau khi OpenSearch Ingestion bắt đầu ghi dữ liệu vào miền Dịch vụ OpenSearch, bạn sẽ có thể trực quan hóa dữ liệu bằng cách sử dụng các trang tổng quan dựng sẵn mà bạn đã nhập trước đó. Điều hướng đến bảng thông tin và chọn bất kỳ bảng thông tin nào đã cài đặt.

Ví dụ như việc chọn Hoạt động DNS sẽ cung cấp cho bạn bảng thông tin về tất cả hoạt động DNS được xuất bản trong Amazon Security Lake.

Trang tổng quan này hiển thị các truy vấn DNS hàng đầu theo tài khoản và tên máy chủ. Nó cũng hiển thị số lượng truy vấn cho mỗi tài khoản. Trang tổng quan OpenSearch rất linh hoạt; bạn có thể thêm, xóa hoặc cập nhật bất kỳ hình ảnh trực quan nào trong số này để phù hợp với nhu cầu của tổ chức và doanh nghiệp của bạn.

Làm sạch

Để tránh các khoản phí không mong muốn, hãy xóa Miền dịch vụ tìm kiếm mở và Đường dẫn nhập OpenSearchvà vô hiệu hóa Amazon Security Lake.

Kết luận

Trong bài đăng này, bạn đã định cấu hình thành công Amazon Security Lake để gửi dữ liệu bảo mật từ các nguồn khác nhau đến Dịch vụ OpenSearch thông qua Nhập OpenSearch phi máy chủ. Bạn đã cài đặt các mẫu và bảng thông tin dựng sẵn để nhanh chóng nhận được thông tin chi tiết về dữ liệu bảo mật. tham khảo Nhập liệu Amazon OpenSearch để tìm các nguồn bổ sung mà bạn có thể nhập dữ liệu. Để biết thêm các trường hợp sử dụng, hãy tham khảo Các trường hợp sử dụng của Amazon OpenSearch Ingestion.

Giới thiệu về tác giả

Muthu Pitchaimani là Chuyên gia tìm kiếm với Dịch vụ tìm kiếm mở của Amazon. Anh xây dựng các giải pháp và ứng dụng tìm kiếm quy mô lớn. Muthu quan tâm đến các chủ đề về mạng và bảo mật, và có trụ sở tại Austin, Texas.

Muthu Pitchaimani là Chuyên gia tìm kiếm với Dịch vụ tìm kiếm mở của Amazon. Anh xây dựng các giải pháp và ứng dụng tìm kiếm quy mô lớn. Muthu quan tâm đến các chủ đề về mạng và bảo mật, và có trụ sở tại Austin, Texas.

Aish Gunasekar là kiến trúc sư Giải pháp Chuyên gia tập trung vào Dịch vụ Tìm kiếm Mở của Amazon. Niềm đam mê của cô tại AWS là giúp khách hàng thiết kế các kiến trúc có khả năng mở rộng cao và hỗ trợ họ trong hành trình tiếp nhận đám mây. Ngoài công việc, cô ấy thích đi bộ đường dài và nướng bánh.

Aish Gunasekar là kiến trúc sư Giải pháp Chuyên gia tập trung vào Dịch vụ Tìm kiếm Mở của Amazon. Niềm đam mê của cô tại AWS là giúp khách hàng thiết kế các kiến trúc có khả năng mở rộng cao và hỗ trợ họ trong hành trình tiếp nhận đám mây. Ngoài công việc, cô ấy thích đi bộ đường dài và nướng bánh.

Jimish Shah là Giám đốc sản phẩm cấp cao tại AWS với hơn 15 năm kinh nghiệm đưa sản phẩm ra thị trường trong lĩnh vực phân tích nhật ký, an ninh mạng và truyền phát video IP. Anh ấy đam mê tung ra các sản phẩm mang lại trải nghiệm thú vị cho khách hàng và giải quyết các vấn đề phức tạp của khách hàng. Khi rảnh rỗi, anh thích khám phá các quán cà phê, đi bộ đường dài và đi bộ đường dài.

Jimish Shah là Giám đốc sản phẩm cấp cao tại AWS với hơn 15 năm kinh nghiệm đưa sản phẩm ra thị trường trong lĩnh vực phân tích nhật ký, an ninh mạng và truyền phát video IP. Anh ấy đam mê tung ra các sản phẩm mang lại trải nghiệm thú vị cho khách hàng và giải quyết các vấn đề phức tạp của khách hàng. Khi rảnh rỗi, anh thích khám phá các quán cà phê, đi bộ đường dài và đi bộ đường dài.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Ô tô / Xe điện, Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- ChartPrime. Nâng cao trò chơi giao dịch của bạn với ChartPrime. Truy cập Tại đây.

- BlockOffsets. Hiện đại hóa quyền sở hữu bù đắp môi trường. Truy cập Tại đây.

- nguồn: https://aws.amazon.com/blogs/big-data/generate-security-insights-from-amazon-security-lake-data-using-amazon-opensearch-ingestion/