Bu blog yazısı Snowflake'ten James Sun ile birlikte yazılmıştır.

Müşteriler, ürünlerini, hizmetlerini ve süreçlerini optimize etmek amacıyla anlamlı modeller çıkarmak için mobil uygulamalar, web sitelerindeki tıklama akışı etkinlikleri, geçmiş veriler ve daha fazlası gibi farklı kaynaklardan gelen verilere güvenir. Verilerin farklı sistemler arasında taşınmasını ve dönüştürülmesini otomatikleştirmek için kullanılan bir dizi görevden oluşan veri hattıyla, verilerden öngörü elde etmek için gereken zamanı ve çabayı azaltabilirsiniz. Apache Hava Akışı ve Kar taneciği veri yönetimi ve analizi için güçlü teknolojiler olarak ortaya çıkmıştır.

Apache Airflow için Amazon Tarafından Yönetilen İş Akışları (Amazon MWAA), bulutta uygun ölçekte uçtan uca veri işlem hatlarını kurmak ve çalıştırmak için kullanabileceğiniz, Apache Airflow'a yönelik yönetilen bir iş akışı düzenleme hizmetidir. Snowflake Veri Bulutu, tüm veri ihtiyaçlarınız için tek bir doğruluk kaynağı sağlar ve kuruluşlarınızın büyük miktarda veriyi depolamasına, analiz etmesine ve paylaşmasına olanak tanır. Apache Airflow açık kaynak topluluğu, Apache Airflow'un veri işlem hatları oluşturması için 1,000'den fazla önceden oluşturulmuş operatör (hizmetlere bağlantıları basitleştiren eklentiler) sağlar.

Bu yazıda, veri hattınızı kullanarak düzenlemeye ilişkin bir genel bakış sunuyoruz. Kar tanesi operatörleri Amazon MWAA ortamınızda. Amazon MWAA ile Snowflake arasındaki entegrasyonu kurmak için gereken adımları tanımlıyoruz. Çözüm, veri alımı, dönüşümü, analizi ve tüketimini içeren uçtan uca otomatikleştirilmiş bir iş akışı sağlar.

Çözüme genel bakış

Aşağıdaki şema çözüm mimarimizi göstermektedir.

Dönüşüm ve analiz için kullanılan veriler kamuya açık bilgilere dayanmaktadır. New York Citi Bisiklet veri kümesi. Sürücü demografisini ve yolculuk verilerini içeren veriler (sıkıştırılmış dosyalar) halka açık Citi Bike'dan kopyalanmıştır. Amazon Basit Depolama Hizmeti (Amazon S3) klasörünü AWS hesabınızda bulundurun. Verilerin sıkıştırması açılır ve farklı bir S3 klasöründe depolanır (dönüştürülmüş veriler, verilerin alındığı aynı S3 klasöründe saklanabilir, ancak kolaylık olması açısından iki ayrı S3 klasörü kullanıyoruz). Dönüştürülen veriler daha sonra veri analizi için Snowflake'in erişimine sunulur. Sorgulanan verilerin çıktısı şu adreste yayınlanır: Amazon Basit Bildirim Servisi (Amazon SNS) tüketim için.

Amazon MWAA şunu kullanır: yönlendirilmiş döngüsel olmayan grafik (DAG) iş akışlarını çalıştırmak için. Bu yazıda üç DAG çalıştırıyoruz:

Aşağıdaki şemada bu iş akışı gösterilmektedir.

Bak GitHub repo DAG'ler ve gönderiyle ilgili diğer dosyalar için.

Bu yazıda Snowflake bağlantısı oluşturmak için DAG kullandığımızı, ancak Snowflake bağlantısını kullanarak da oluşturabileceğinizi unutmayın. Hava Akışı Kullanıcı Arayüzü veya CLI.

Önkoşullar

Çözümü dağıtmak için aşağıdaki önkoşullarla birlikte Snowflake ve Amazon MWAA hakkında temel bilgilere sahip olmanız gerekir:

- Bir AWS hesabı Amazon MWAA'nın desteklendiği AWS Bölgesi.

- Yönetici kimlik bilgilerine sahip bir Snowflake hesabı. Hesabınız yoksa kaydolun 30 günlük ücretsiz deneme. AWS Cloud platformu için Snowflake kurumsal sürümünü seçin.

- Amazon MWAA, Secrets Manager ve Amazon SNS'ye erişim.

- Bu yazıda iki S3 kovası kullanıyoruz.

airflow-blog-bucket-ACCOUNT_IDvecitibike-tripdata-destination-ACCOUNT_ID. Amazon S3 global klasörleri destekler; bu, bir bölüm içindeki tüm Bölgelerdeki tüm AWS hesaplarında her klasör adının benzersiz olması gerektiği anlamına gelir. S3 klasörü adı zaten alınmışsa farklı bir S3 klasörü adı seçin. S3 paketlerini oluşturun AWS hesabınızda. Gönderinin ilerleyen kısımlarında S3 klasörüne içerik yüklüyoruz. Yer değiştirmekACCOUNT_IDkendi AWS hesap kimliğiniz veya başka herhangi bir benzersiz tanımlayıcıyla. Kova detayları aşağıdaki gibidir:- airflow-blog-bucket-ACCOUNT_ID – Amazon MWAA ile ilgili dosyalar için en üst düzey paket.

- airflow-blog-bucket-ACCOUNT_ID/gereksinimler – Depolamak için kullanılan kova gereksinimler.txt Amazon MWAA'yı dağıtmak için gereken dosya.

- airflow-blog-bucket-ACCOUNT_ID/dags – Amazon MWAA'da iş akışlarını çalıştırmak için DAG dosyalarını depolamak için kullanılan para.

- airflow-blog-bucket-ACCOUNT_ID/dags/mwaa_snowflake_queries – Snowflake SQL sorgularını depolamak için kullanılan paket.

- citibike-tripdata-hedef-ACCOUNT_ID – Dönüştürülen veri kümesini depolamak için kullanılan paket.

Bu gönderideki çözümü uygularken, referansları değiştirin. airflow-blog-bucket-ACCOUNT_ID ve citibike-tripdata-destination-ACCOUNT_ID kendi S3 klasörlerinizin adlarıyla.

Amazon MWAA ortamını kurun

İlk sen Amazon MWAA ortamı oluşturun. Ortamı dağıtmadan önce, gereksinimleri dosyaya airflow-blog-bucket-ACCOUNT_ID/requirements S3 kovası. Gereksinimler dosyası Amazon MWAA 2.6.3 sürümünü temel alır. Farklı bir Amazon MWAA sürümünde test yapıyorsanız gereksinimler dosyasını uygun şekilde güncelleyin.

Ortamı ayarlamak için aşağıdaki adımları tamamlayın:

- Amazon MWAA konsolunda şunu seçin: Ortam oluştur.

- Ortam için seçtiğiniz bir adı girin.

- Airflow sürüm 2.6.3'ü seçin.

- S3 klasörü için paketinizin yolunu girin (

s3:// airflow-blog-bucket-ACCOUNT_ID). - DAG'ler klasörü için DAG'ler klasör yolunu girin (

s3:// airflow-blog-bucket-ACCOUNT_ID/dags). - Gereksinimler dosyası için gereksinimler dosyasının yolunu girin (

s3:// airflow-blog-bucket-ACCOUNT_ID/ requirements/requirements.txt). - Klinik Sonraki.

- Altında Ağ, mevcut VPC'nizi seçin veya MWAA VPC'yi oluşturun.

- Altında Web sunucusu erişimi, seçmek Genel ağ.

- Altında Güvenlik grupları, ayrılmak Yeni güvenlik grubu oluştur Seçilen.

- Için çevre sınıfı, Şifreleme, ve İzleme bölümlerde tüm değerleri varsayılan olarak bırakın.

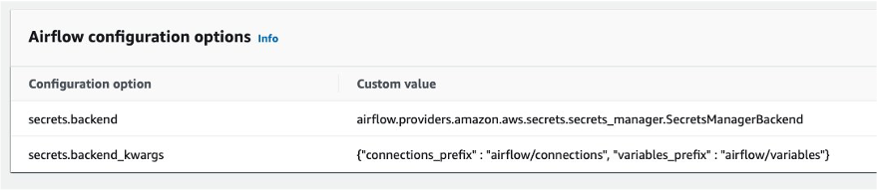

- içinde Hava akışı yapılandırma seçenekleri bölümü, seçim Özel yapılandırma değeri ekleyin ve iki değeri yapılandırın:

- set Yapılandırma seçeneği için

secrets.backendve Özel değer içinairflow.providers.amazon.aws.secrets.secrets_manager.SecretsManagerBackend. - set Yapılandırma seçeneği için

secrets.backend_kwargsve Özel değer için{"connections_prefix" : "airflow/connections", "variables_prefix" : "airflow/variables"}.

- set Yapılandırma seçeneği için

- içinde İzinler bölümünde varsayılan ayarları bırakın ve Yeni bir rol oluştur.

- Klinik Sonraki.

- Amazon MWAA ortamı kullanıma sunulduğunda, S3 klasör izinlerini AWS Kimlik ve Erişim Yönetimi (IAM) yürütme rolü (Amazon MWAA kurulumu sırasında oluşturulur).

Bu sizi IAM konsolunda oluşturulan yürütme rolüne yönlendirecektir.

Test amaçlı olarak seçebilirsiniz İzin ekle ve yönetilenleri ekleyin AmazonS3FullAccess Kısıtlı erişim sağlamak yerine kullanıcıya politika. Bu gönderi için yalnızca S3 paketlerine gerekli erişimi sağlıyoruz.

- Açılır menüden şunu seçin: Satır içi politika oluştur.

- İçin Hizmet Seçin, seçmek S3.

- Altında Erişim düzeyi, aşağıdakileri belirtin:

- Genişletmek Liste düzeyi seçin

ListBucket. - Genişletmek Seviyeyi oku seçin

GetObject. - Genişletmek Yazma seviyesi seçin

PutObject.

- Genişletmek Liste düzeyi seçin

- Altında Kaynaklar, seçmek ARN ekle.

- Üzerinde Metin sekmesinde, S3 grubu erişimi için aşağıdaki ARN'leri sağlayın:

arn:aws:s3:::airflow-blog-bucket-ACCOUNT_ID(kendi kovanızı kullanın).arn:aws:s3:::citibike-tripdata-destination-ACCOUNT_ID(kendi kovanızı kullanın).arn:aws:s3:::tripdata(Bu, Citi Bike veri kümesinin depolandığı genel S3 klasörüdür; ARN'yi burada belirtildiği şekilde kullanın).

- Altında Kaynaklar, seçmek ARN ekle.

- Üzerinde Metin sekmesinde, S3 grubu erişimi için aşağıdaki ARN'leri sağlayın:

arn:aws:s3:::airflow-blog-bucket-ACCOUNT_ID/*(Yıldız işaretini eklediğinizden emin olun).arn:aws:s3:::citibike-tripdata-destination-ACCOUNT_ID /*.arn:aws:s3:::tripdata/*(Bu, Citi Bike veri kümesinin depolandığı genel S3 klasörüdür; ARN'yi burada belirtildiği şekilde kullanın).

- Klinik Sonraki.

- İçin poliçe adı, girmek

S3ReadWrite. - Klinik Politika oluştur.

- Son olarak, Amazon MWAA'ya Secrets Manager gizli anahtarlarına erişim izni sağlayın.

Bu adım, Amazon MWAA ortamınız için Amazon MWAA yürütme rolünün Secrets Manager'daki gizli anahtara okuma erişimini sağlar.

Yürütme rolü politikalara sahip olmalıdır MWAA-Execution-Policy*, S3ReadWrite, ve SecretsManagerReadWrite ona bağlı.

Amazon MWAA ortamı mevcut olduğunda Amazon MWAA konsolundan Airflow kullanıcı arayüzünde şu bağlantıyı kullanarak oturum açabilirsiniz: Hava Akışı Kullanıcı Arayüzünü Aç.

Bir SNS konusu ve aboneliği ayarlayın

Sonra sen SNS konusu oluştur ve ekle abone konuya. Aşağıdaki adımları tamamlayın:

- Amazon SNS konsolunda şunu seçin: Konular gezinti bölmesinden.

- Klinik Konu oluştur.

- İçin Konu türü, seçmek Standart.

- İçin Name, girmek

mwaa_snowflake. - Gerisini varsayılan olarak bırakın.

- Konuyu oluşturduktan sonra şuraya gidin: Abonelikleri sekme ve seçim Abonelik oluştur.

- İçin Konu ARN'si, seçmek

mwaa_snowflake. - Protokolü şu şekilde ayarlayın: e-posta.

- İçin Son nokta, e-posta kimliğinizi girin (aboneliği kabul etmeniz için e-postanızda bir bildirim alacaksınız).

Varsayılan olarak yalnızca konu sahibi konuyu yayınlayabilir ve konuya abone olabilir; dolayısıyla Amazon SNS erişimine izin vermek için Amazon MWAA yürütme rolü erişim politikasını değiştirmeniz gerekir.

- IAM konsolunda daha önce oluşturduğunuz yürütme rolüne gidin.

- Açılır menüden şunu seçin: Satır içi politika oluştur.

- İçin seç hizmet, seçmek SNS.

- Altında İşlemlergenişletin Erişim düzeyini yazma seçin Yayınlamak.

- Altında Kaynaklar, seçmek ARN ekle.

- Üzerinde Metin sekmesinde ARN'yi belirtin

arn:aws:sns:<<region>>:<<our_account_ID>>:mwaa_snowflake. - Klinik Sonraki.

- İçin poliçe adı, girmek

SNSPublishOnly. - Klinik Politika oluştur.

Gizli Anahtar Yöneticisi sırrını yapılandırma

Daha sonra Snowflake bağlantı bilgilerini ve kimlik bilgilerini depolamak için desteklenen alternatif bir veritabanı olan Secrets Manager'ı kuruyoruz.

Bağlantı dizesini oluşturmak için Snowflake ana bilgisayarı ve hesap adı gereklidir. Snowflake hesabınıza giriş yapın ve Çalışma Sayfaları menüsünde artı işaretini seçin ve SQL çalışma sayfası. Ana bilgisayar ve hesap adını bulmak için çalışma sayfasını kullanarak aşağıdaki SQL komutlarını çalıştırın.

Ana bilgisayar adı için aşağıdaki sorguyu çalıştırın:

Hesap adı için aşağıdaki sorguyu çalıştırın:

Daha sonra Secrets Manager'da sırrı yapılandırıyoruz.

- Secrets Manager konsolunda, Yeni bir sır saklayın.

- İçin Gizli tip, seçmek Diğer tür sır.

- Altında Anahtar/Değer çiftleri, seç plaintext sekmesi.

- Metin alanına aşağıdaki kodu girin ve dizeyi Snowflake hesap bilgilerinizi yansıtacak şekilde değiştirin:

{"host": "<<snowflake_host_name>>", "account":"<<snowflake_account_name>>","user":"<<snowflake_username>>","password":"<<snowflake_password>>","schema":"mwaa_schema","database":"mwaa_db","role":"accountadmin","warehouse":"dev_wh"}

Örneğin:

{"host": "xxxxxx.snowflakecomputing.com", "account":"xxxxxx" ,"user":"xxxxx","password":"*****","schema":"mwaa_schema","database":"mwaa_db", "role":"accountadmin","warehouse":"dev_wh"}

Veritabanı adı, şema adı ve rol değerleri daha önce belirtildiği gibi olmalıdır. Hesap, ana bilgisayar, kullanıcı, parola ve depo, kurulumunuza bağlı olarak farklılık gösterebilir.

Klinik Sonraki.

- İçin Gizli isim, girmek

airflow/connections/snowflake_accountadmin. - Diğer tüm değerleri varsayılan olarak bırakın ve Sonraki.

- Klinik mağaza.

Gizliliğin oluşturulduğu Bölgeyi not edin. Gizli ARN. Daha sonra bunu Hava Akışı Kullanıcı Arayüzü'nde bir değişken olarak tanımlayacağız.

Snowflake erişim izinlerini ve IAM rolünü yapılandırma

Daha sonra Snowflake hesabınıza giriş yapın. Kullandığınız hesabın, hesap yöneticisi erişimine sahip olduğundan emin olun. SQL çalışma sayfası oluşturma. Çalışma sayfasının altında adlı bir depo oluşturun. dev_wh.

Aşağıda örnek bir SQL komutu verilmiştir:

Snowflake'in harici (S3 grubu) aşamasında referans verilen bir S3 klasöründen veri okuması ve ona veri yazması için, depolama entegrasyonu gereklidir. bölümünde tanımlanan adımları izleyin. Seçenek 1: Amazon S3'e Erişmek için Kar Tanesi Depolama Entegrasyonunu Yapılandırma(yalnızca bu bölümde açıklandığı gibi Adım 1 ve 2'yi uygulayın).

S3 grubu için erişim izinlerini yapılandırma

IAM politikasını oluştururken, örnek politika belge kodu Snowflake'e tek bir klasör ve klasör yolu kullanarak veri yüklemek veya kaldırmak için gerekli izinleri sağlayan bir dosyaya ihtiyaç duyulur (aşağıdaki koda bakın). Bu yazıda kullanılan paket adı: citibike-tripdata-destination-ACCOUNT_ID. Paket adınızı yansıtacak şekilde değiştirmelisiniz.

IAM rolü oluşturma

Daha sonra, IAM rolü veri dosyalarınızı içeren S3 klasörüne ayrıcalıklar vermek için. Oluşturulduktan sonra kaydedin Rol ARN'si Rol özeti sayfasında bulunan değer.

Değişkenleri yapılandır

Son olarak Airflow'ta DAG'lerin erişeceği değişkenleri yapılandırın. Airflow kullanıcı arayüzünde oturum açın ve admin menü seç Değişkenler ve artı işareti.

Aşağıdaki anahtar/değer çiftleriyle dört değişken ekleyin:

- anahtar

aws_role_arndeğeri olan<<snowflake_aws_role_arn>>(mysnowflakerole rolü için ARN daha önce belirtilmişti) - anahtar

destination_bucketdeğeri olan<<bucket_name>>(bu gönderi için citibike-tripdata-destination-ACCOUNT_ID'de kullanılan paket) - anahtar

target_sns_arndeğeri olan<<sns_Arn>>(hesabınızdaki SNS konusu) - anahtar

sec_key_regiondeğeri olan<<region_of_secret_deployment>>(Secrets Manager'daki sırrın oluşturulduğu Bölge)

Aşağıdaki ekran görüntüsü SNS konusu ARN'nin nerede bulunacağını göstermektedir.

Hava Akışı Kullanıcı Arayüzü artık DAG'ler tarafından atıfta bulunulacak tanımlanmış değişkenlere sahip olacaktır.

Tebrikler, tüm yapılandırma adımlarını tamamladınız.

DAG'ı çalıştırın

DAG'lerin nasıl çalıştırılacağına bakalım. Özetlemek gerekirse:

- DAG1 (create_snowflake_connection_blog.py) – Apache Airflow'da Snowflake bağlantısını oluşturur. Bu bağlantı Snowflake ile kimlik doğrulaması yapmak için kullanılacaktır. Snowflake bağlantı dizesi, DAG dosyasında başvurulan Secrets Manager'da depolanır.

- DAG2 (create-snowflake_initial-setup_blog.py) – Snowflake'te veritabanını, şemayı, depolama entegrasyonunu ve sahne alanını oluşturur.

- DAG3 (run_mwaa_datapipeline_blog.py) – Dosyaları kaynak genel S3 klasöründen çıkaracak ve bunları hedef S3 klasörüne kopyalayacak veri hattını çalıştırır. Bir sonraki görev, verileri depolamak için Snowflake'te bir tablo oluşturacaktır. Daha sonra hedef S3 klasöründeki veriler Snowflake aşaması kullanılarak tabloya kopyalanacaktır. Veriler başarıyla kopyalandıktan sonra Snowflake'te bir görünüm oluşturulacak ve bunun üzerinde SQL sorguları çalıştırılacaktır.

DAG'leri çalıştırmak için aşağıdaki adımları tamamlayın:

- Yükle DAG'ler S3 kovasına

airflow-blog-bucket-ACCOUNT_ID/dags. - Yükle SQL sorgusu S3 klasörüne dosyalar

airflow-blog-bucket-ACCOUNT_ID/dags/mwaa_snowflake_queries. - Apache Airflow kullanıcı arayüzünde oturum açın.

- DAG1'i bulun (

create_snowflake_connection_blog), duraklatmayı kaldırın ve çalıştırmak için oynat simgesini seçin.

DAG'ın çalışma durumunu aşağıdakileri kullanarak görüntüleyebilirsiniz: Grid or grafik Airflow kullanıcı arayüzünde görüntüleyin.

DAG1 çalıştıktan sonra Snowflake bağlantısı snowflake_conn_accountadmin üzerinde oluşturulur admin, Bağlantılar menüsü.

- DAG2'yi bulun ve çalıştırın (

create-snowflake_initial-setup_blog).

DAG2 çalıştırıldıktan sonra Snowflake'te aşağıdaki nesneler oluşturulur:

- Veritabanı

mwaa_db - şema

mwaa_schema - Depolama entegrasyonu

mwaa_citibike_storage_int - Sahne

mwaa_citibike_stg

Son DAG'yi çalıştırmadan önce IAM kullanıcısı için güven ilişkisinin güncellenmesi gerekir.

- Yönetici hesabı kimlik bilgilerinizi kullanarak Snowflake hesabınızda oturum açın.

- Daha önce oluşturduğunuz SQL çalışma sayfanızı açın ve aşağıdaki komutu çalıştırın:

mwaa_citibike_storage_int DAG2'nin bir önceki adımda oluşturduğu entegrasyonun adıdır.

Çıktıdan aşağıdaki iki özelliğin özellik değerini kaydedin:

- STORAGE_AWS_IAM_USER_ARN – Snowflake hesabınız için oluşturulan IAM kullanıcısı.

- STORAGE_AWS_EXTERNAL_ID – Bir güven ilişkisi kurmak için gereken harici kimlik.

Artık Snowflake IAM kullanıcısına paket nesnelerine erişme izinlerini veriyoruz.

- IAM konsolunda, Roller Gezinti bölmesinde.

- Rolü seçin

mysnowflakerole. - Üzerinde Güven ilişkileri sekmesini seçin Güven ilişkisini düzenle.

- Politika belgesini şununla değiştirin:

DESC STORAGE INTEGRATIONKaydettiğiniz çıkış değerleri. Örneğin:

AWS rolü ARN ve ExternalId çıktısına bağlı olarak ortamınız için farklı olacaktır. DESC STORAGE INTEGRATION sorgu

- Son DAG'yi bulun ve çalıştırın (

run_mwaa_datapipeline_blog).

DAG çalışmasının sonunda veriler sorgulamaya hazır hale gelir. Bu örnekte sorgu (en iyi başlangıç ve varış istasyonlarının bulunması) DAG'ın bir parçası olarak çalıştırılır ve çıktı, Hava Akışı'ndan görüntülenebilir. XCOM'lar UI.

DAG çalıştırmasında çıktı Amazon SNS'de de yayınlanır ve aboneliğe bağlı olarak sorgu çıktısıyla birlikte bir e-posta bildirimi gönderilir.

Sonuçları görselleştirmenin başka bir yöntemi de doğrudan Snowflake konsolundan Snowflake çalışma sayfasını kullanmaktır. Aşağıda örnek bir sorgu verilmiştir:

Kullanım durumunuza göre çıktıyı görselleştirmenin farklı yolları vardır.

Gördüğümüz gibi Amazon MWAA bağlantısını ve Snowflake nesnelerini kurmak için DAG1 ve DAG2'nin yalnızca bir kez çalıştırılması gerekiyor. DAG3 olabilir tarifeli her hafta veya ayda bir çalıştırmak için. Bu çözüm sayesinde verileri inceleyen kullanıcının Amazon MWAA veya Snowflake'e giriş yapmasına gerek kalmıyor. Citi Bike veri kümesinden en son verileri alacak ve verilen veri kümesi için en iyi başlangıç ve varış istasyonlarını sağlayacak bir programa göre tetiklenen otomatik bir iş akışına sahip olabilirsiniz.

Temizlemek

Gelecekte ücret alınmasını önlemek için, parça olarak oluşturulan AWS kaynaklarını (IAM kullanıcıları ve rolleri, Secrets Manager sırları, Amazon MWAA ortamı, SNS konuları ve abonelikleri, S3 klasörleri) ve Snowflake kaynaklarını (veritabanı, sahne alanı, depolama entegrasyonu, görünüm, tablolar) silin. bu yazının.

Sonuç

Bu yazıda, AWS kullanıcı kimlik bilgilerini kullanarak hem Snowflake'te hem de AWS'de kimlik doğrulaması yapmak için Amazon MWAA bağlantısının nasıl kurulacağını gösterdik. SQL sorgularını kullanarak veritabanı, tablolar ve sahne alanı gibi Snowflake nesnelerinin oluşturulmasını otomatikleştirmek için bir DAG kullandık. Ayrıca veri dönüşümünü ve Snowflake sorgularını yürüten Amazon MWAA'yı kullanarak veri hattını düzenledik. Snowflake bağlantı bilgilerini ve kimlik bilgilerini depolamak için Secrets Manager'ı, veri çıktısını son tüketime yayınlamak için ise Amazon SNS'yi kullandık.

Bu çözümle, veri alma, dönüştürme, analiz ve veri tüketimini kapsayan veri hattınızın otomatik, uçtan uca düzenlenmesine sahip olursunuz.

Daha fazla bilgi edinmek için aşağıdaki kaynaklara bakın:

yazarlar hakkında

Payal Singh Amazon Web Services'te Sunucusuz platforma odaklanan bir İş Ortağı Çözüm Mimarıdır. İş ortaklarının ve müşterilerin uygulamalarını modernleştirmelerine ve AWS'ye geçirmelerine yardımcı olmaktan sorumludur.

Payal Singh Amazon Web Services'te Sunucusuz platforma odaklanan bir İş Ortağı Çözüm Mimarıdır. İş ortaklarının ve müşterilerin uygulamalarını modernleştirmelerine ve AWS'ye geçirmelerine yardımcı olmaktan sorumludur.

James Güneş Snowflake'te Kıdemli Ortak Çözüm Mimarıdır. AWS gibi stratejik bulut iş ortaklarıyla aktif olarak işbirliği yaparak ürün ve hizmet entegrasyonlarını ve ortak çözümlerin geliştirilmesini destekliyor. EMC, AWS ve MapR Technologies gibi teknoloji şirketlerinde üst düzey teknik pozisyonlarda bulunmuştur. Depolama ve veri analitiği alanında 20 yılı aşkın deneyimiyle aynı zamanda Stanford Üniversitesi'nden doktora derecesine sahiptir.

James Güneş Snowflake'te Kıdemli Ortak Çözüm Mimarıdır. AWS gibi stratejik bulut iş ortaklarıyla aktif olarak işbirliği yaparak ürün ve hizmet entegrasyonlarını ve ortak çözümlerin geliştirilmesini destekliyor. EMC, AWS ve MapR Technologies gibi teknoloji şirketlerinde üst düzey teknik pozisyonlarda bulunmuştur. Depolama ve veri analitiği alanında 20 yılı aşkın deneyimiyle aynı zamanda Stanford Üniversitesi'nden doktora derecesine sahiptir.

bosco albuquerque AWS'de Kıdemli İş Ortağı Çözümleri Mimarıdır ve kurumsal veritabanı satıcıları ve bulut sağlayıcılarının veritabanı ve analitik ürünleriyle çalışma konusunda 20 yılı aşkın deneyime sahiptir. Teknoloji şirketlerinin veri analitiği çözümleri ve ürünleri tasarlamasına ve uygulamasına yardımcı oldu.

bosco albuquerque AWS'de Kıdemli İş Ortağı Çözümleri Mimarıdır ve kurumsal veritabanı satıcıları ve bulut sağlayıcılarının veritabanı ve analitik ürünleriyle çalışma konusunda 20 yılı aşkın deneyime sahiptir. Teknoloji şirketlerinin veri analitiği çözümleri ve ürünleri tasarlamasına ve uygulamasına yardımcı oldu.

Manuj Arora AWS'de Stratejik Hesaplar Kıdemli Çözüm Mimarıdır. AWS'deki Geçiş ve Modernizasyon yetenekleri ve tekliflerine odaklanıyor. Manuj, son 3 yılda AWS'de İş Ortağı Başarı Çözümleri Mimarı olarak çalıştı ve müşterilerin faydalanacağı çözüm planları oluşturmak için Snowflake gibi iş ortaklarıyla çalıştı. İş dışında seyahat etmekten, tenis oynamaktan ve ailesi ve arkadaşlarıyla yeni yerler keşfetmekten hoşlanıyor.

Manuj Arora AWS'de Stratejik Hesaplar Kıdemli Çözüm Mimarıdır. AWS'deki Geçiş ve Modernizasyon yetenekleri ve tekliflerine odaklanıyor. Manuj, son 3 yılda AWS'de İş Ortağı Başarı Çözümleri Mimarı olarak çalıştı ve müşterilerin faydalanacağı çözüm planları oluşturmak için Snowflake gibi iş ortaklarıyla çalıştı. İş dışında seyahat etmekten, tenis oynamaktan ve ailesi ve arkadaşlarıyla yeni yerler keşfetmekten hoşlanıyor.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://aws.amazon.com/blogs/big-data/use-snowflake-with-amazon-mwaa-to-orchestrate-data-pipelines/