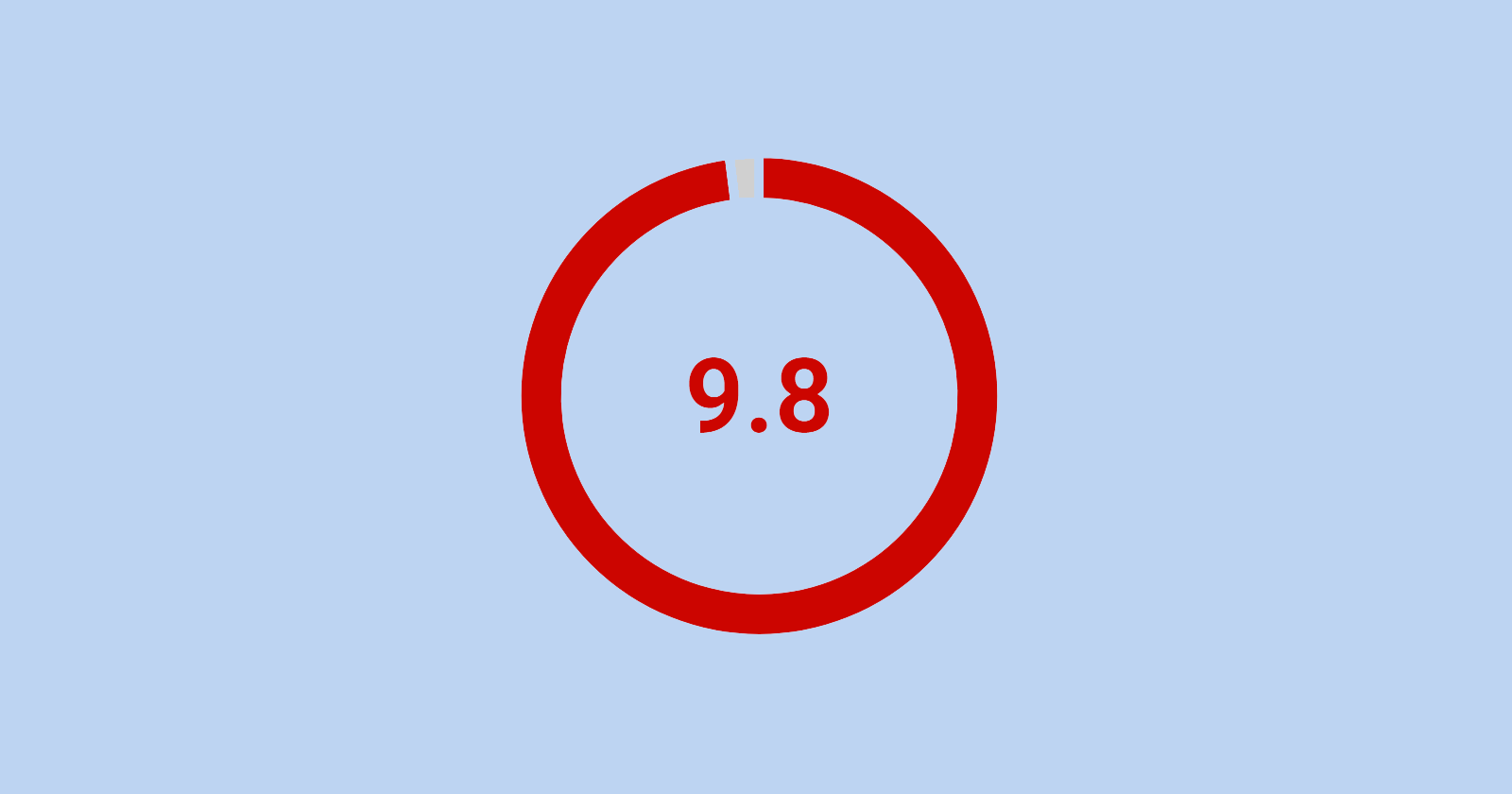

WordPress용 Bricks Visual Site Builder는 최근 심각도 9.8/10 등급의 취약성을 패치했으며 현재 적극적으로 악용되고 있습니다.

벽돌 쌓기

Bricks Builder는 인기 있는 WordPress 개발 테마로, 이 테마 없이 처음부터 개발하려면 최대 $20,000의 개발 시간이 소요되는 매력적이고 빠른 성능의 웹 사이트를 몇 시간 만에 쉽게 만들 수 있습니다. CSS의 사용 용이성과 개발자 구성 요소로 인해 CSS는 개발자에게 인기 있는 선택이 되었습니다.

인증되지 않은 RCE 취약점

Bricks Builder는 원격 코드 실행(RCE) 취약점의 영향을 받습니다. CVSS(Common Vulnerability Scoring System)에서 9.8/10점으로 거의 최고 수준입니다.

이 취약점이 특히 나쁜 이유는 인증되지 않은 취약점이기 때문에 해커가 취약점을 악용하기 위해 권한 자격 증명을 얻을 필요가 없다는 점입니다. 취약점을 알고 있는 해커라면 누구나 이를 악용할 수 있으며, 이 경우 공격자가 코드를 실행할 수 있음을 의미합니다.

Wordfence 기술하다 무슨 일이 일어날 수 있나요:

“이를 통해 인증되지 않은 공격자가 서버에서 코드를 실행할 수 있게 됩니다.”

취약점에 대한 자세한 내용은 공식적으로 공개되지 않았습니다.

공식 Bricks Builder에 따르면 ChangeLog에:

“방금 Bricks 1.9.6.1의 필수 보안 업데이트를 출시했습니다.

WordPress 분야의 선도적인 보안 전문가가 이 취약점을 우리에게 알려 주었고 우리는 즉시 작업에 착수하여 이제 검증된 패치를 제공했습니다.

이번 릴리스 시점에는 이 취약점이 악용되었다는 증거가 없습니다. 그러나 1.9.6.1로의 업데이트가 지연될수록 악용 가능성이 높아집니다.

모든 Bricks 사이트를 즉시 업데이트하는 것이 좋습니다.”

취약점이 적극적으로 악용되고 있습니다.

Adam J. Humphreys에 따르면(링크드인), 웹 개발업체 메이킹8(Making XNUMX)의 창업자에 따르면 해당 취약점이 활발하게 악용되고 있습니다. Bricks Builder Facebook 커뮤니티는 영향을 받은 사용자에게 취약점을 복구하는 방법에 대한 정보를 제공하고 있는 것으로 알려졌습니다.

Adam J. Humphrey는 SEJ에 다음과 같이 말했습니다.

“모두가 심하게 타격을 받고 있습니다. 보안이 제대로 이루어지지 않은 호스트의 사람들이 악용당했습니다. 지금 많은 사람들이 그것을 다루고 있습니다. 그것은 대학살이며 최고의 평가를 받은 건축자입니다.

저는 보안이 강해요. 나는 고객을 매우 보호하게되어 매우 기쁩니다. 여기까지는 모든 것이 지나친 것처럼 보였습니다.

보안이 제대로 이루어지지 않은 호스트의 사람들이 악용당했습니다.

SiteGround를 설치하면 WordPress 보안이 적용됩니다. 또한 CDN이 있으며 플러그인으로 쉽게 마이그레이션할 수 있습니다. 나는 그들의 지원이 가장 비싼 호스트보다 반응이 더 빠르다는 것을 알았습니다. SiteGround의 WordPress 보안 플러그인은 훌륭하지만 보호 기능이 결코 손상되지 않기 때문에 이를 Wordfence와 결합합니다.”

권장 사항 :

모든 Bricks Builder 사용자는 최신 버전인 1.9.6.1로 업데이트하는 것이 좋습니다.

Bricks Builder 변경 로그 발표에서는 다음을 권장합니다.

“지금 업데이트: 가능한 한 빨리 모든 Bricks 사이트를 최신 Bricks 1.9.6.1로 업데이트하세요. 하지만 적어도 다음 24시간 이내에는 가능합니다. 빠를수록 좋습니다.

백업 주의: 웹사이트 백업을 사용하는 경우 취약한 오래된 브릭 버전이 포함될 수 있다는 점을 기억하세요. 이러한 백업에서 복원하면 취약점이 다시 나타날 수 있습니다. 안전한 1.9.6.1 버전으로 백업을 업데이트하세요.”

이는 현재 진행 중인 이벤트이므로 알려지면 더 많은 정보가 추가될 예정입니다.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 출처: https://www.searchenginejournal.com/bricks-builder-for-wordpress-rce-vulnerability/508499/