サイバー攻撃の頻度と複雑さが増しているため、WordPress サイトの保護がこれまで以上に重要になっていることをご存知ですか?これは、どのオンライン ビジネスも無視できない厳しい現実です。

実際には、に従って カラーリブレポート, 13,000 年には 2023 を超える WordPress ウェブサイトが毎日ハッキングされていました。

これは驚異的な数字であり、オンラインでのプレゼンスを確保する際には特に注意する必要があることを意味します。

しかし、パニックになる必要はありません。

この投稿では、Web サイトを安全に保ち、サイバー脅威から保護して、安心してビジネスの成長に集中できるようにするための手順について説明します。

Web サイトのセキュリティを次のレベルに引き上げる準備ができている場合は、すぐに始めましょう。

1 WordPress ウェブサイトを保護する理由

Web サイトはオンライン ホームとして機能し、WordPress はその背後にあるプラットフォームです。ただし、物理的な家と同様に、WordPress サイトには潜在的な脅威に対抗するための強力な壁が必要です。

Web サイトを保護することが不可欠な理由は次のとおりです。

ウェブサイトと訪問者のプライバシーを保護する

データによると、ハッキングされた WordPress サイトの平均 69% が、古いソフトウェアと脆弱なパスワードの被害に遭っています。これは、サイバー泥棒のために玄関のドアを開けっ放しにし、ウェルカムマットを敷いたままにするようなものです。

サイバー犯罪による企業の損失は年間数兆ドルに達しており、WordPress は頻繁に標的にされます。

したがって、パスワード、電子メール、財務詳細などの機密データを保護することが重要です。安全な Web サイトはユーザーの信頼とエンゲージメントを促進し、ユーザーは安全なサイトに戻る可能性が高く、訪問者のロイヤルティとコンバージョンが向上します。

データ侵害とマルウェア注入の防止

データ侵害は風評被害、法的問題、顧客の信頼の喪失を引き起こす可能性があり、米国では企業の回復に平均 9.44 万ドルの費用がかかります。

また、ハッキングされた WordPress Web サイトにマルウェアが注入されると、訪問者が悪意のあるサイトにリダイレクトされ、SEO ランキングやユーザー エクスペリエンスが損なわれる可能性があります。したがって、そのような状況を防ぐためにウェブサイトを安全に保つ必要があります。

ウェブサイトの SEO パフォーマンスを向上させる

Google はセキュリティを優先しており、安全なウェブサイトは多くの場合、 より良いSEOランキング。 WordPress サイトを保護すると、検索エンジンのランキングが向上し、より多くのオーガニック トラフィックを呼び込むことができます。

さらに、悪意のあるスクリプトやプラグインによって Web サイトが停止し、ページの読み込み時間が長くなり、ユーザーがイライラする可能性があります。安全な Web サイトはスムーズに動作し、訪問者の満足感と関心を維持します。

データプライバシー規制の遵守

データ プライバシー規制では、ユーザー データを保護するための強力な Web サイト セキュリティ対策が必要です。 GDPR と CCPA は、企業が準拠する必要がある規制の一部です。

したがって、高額な罰金や法的問題を回避するには、WordPress サイトを保護することが不可欠です。

Web サイトのセキュリティは 1 回限りの投資ではなく、継続的なプロセスであることを忘れないでください。

積極的な対策を講じることで、WordPress サイトを脆弱なターゲットから安全な要塞に変え、データ、評判、オンラインでの成功を守ることができます。

2 WordPress サイトを保護する方法

ここでは、WordPress サイトを保護するためのさまざまな方法について説明します。

2.1 基本的な重要なセキュリティ対策

ここでは、WordPress Web サイトを潜在的なリスクから保護するための重要なセキュリティ対策について説明します。

すべてを最新の状態に保つ

WordPress サイトを保護するのは簡単です。最新の状態に保つ。これには、WordPress とそのコア ファイル (テーマやプラグインなど) が含まれます。

定期的なアップデートには、以前のバージョンで発見された脆弱性に対するセキュリティ パッチが含まれることが多いため、定期的なアップデートが非常に重要です。

アップデートにより、セキュリティだけでなく、Web サイトに新機能や機能強化も導入されます。

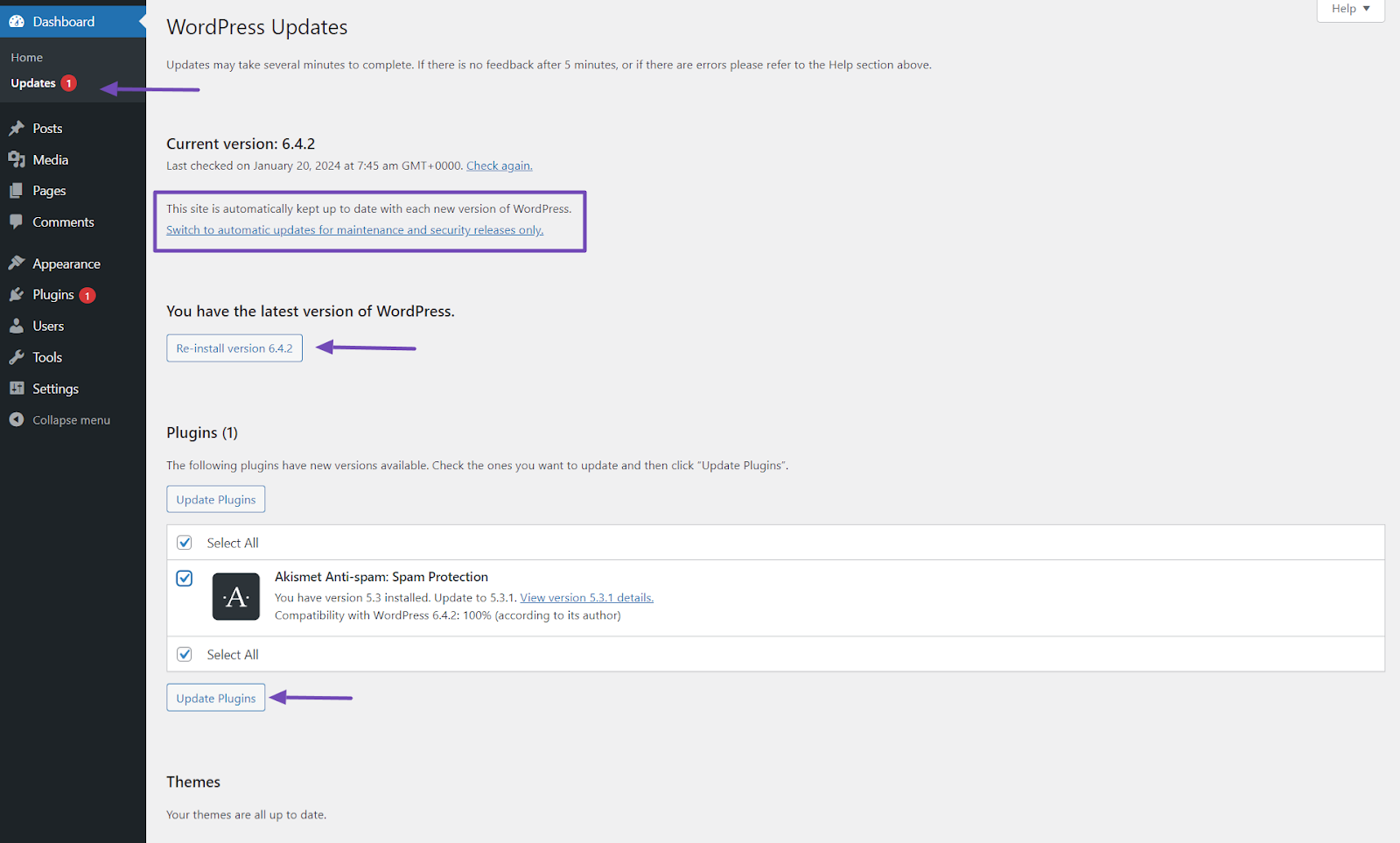

WordPress サイトとそのコア ファイルを確認して更新するには、ダッシュボードにログインして、 ダッシュボード→アップデート.

アップデートが利用可能な場合は、 バージョンに更新する ボタン。テーマとプラグインについては、 テーマ or プラグイン セクションで、更新が必要なものを選択し、それぞれの横にある更新ボタンをクリックします。

セキュリティを強化するには、WordPress、プラグイン、テーマの自動更新を有効にすることを検討してください。これにより、サイトを積極的に監視していない場合でも、サイトの安全性が確保されます。

自動更新を有効にする前に、Web サイトを定期的にバックアップしてください。この予防策により、更新中または更新後に問題が発生した場合でも、サイトを簡単に復元できるようになります。

強力でユニークなパスワードを使用する

強力でユニークなパスワードを使用して、WordPress Web サイトを保護することもできます。弱くて推測しやすいパスワードを使用すると、ハッカーがサイトに不正にアクセスすることが容易になります。

強力で安全なパスワードを作成するには、次のヒントに従ってください。

- 少なくとも 12 文字以上を選択してください。

- 大文字と小文字、数字、特殊文字を混ぜて使用します。

- 連続した数字、繰り返しの文字、または「password123」のような一般的なパスワードは使用しないでください。

- WordPress サイトを含むオンライン アカウントごとに異なるパスワードを使用してください。

- パスワードを生成して安全に保存するには、信頼できるパスワード マネージャー ツールの利用を検討してください。

- 可能であれば、ユーザー名または Web サイト名を含むパスワードは避けてください。

新しい WordPress サイトをインストールするときは、必ずデフォルトのパスワードのサンプルをより強力なものに置き換えてください。

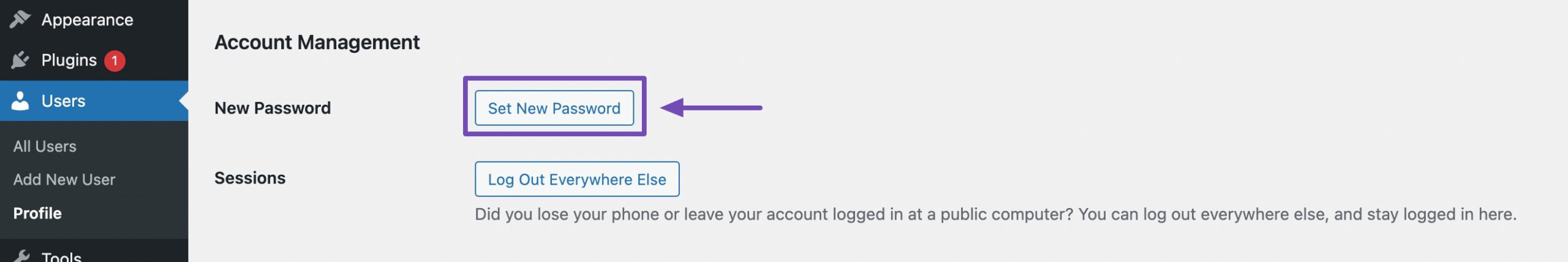

ただし、WordPress ウェブサイトがすでに設定されている場合は、次のリンクに移動してパスワードを変更してください。 ユーザー → プロフィールをクリックして下にスクロールし、 新しいパスワードを設定する 強力なランダムなパスワードのボタン。

また、定期的にパスワードを毎回強力なパスワードに変更してください。

SSL証明書をインストールする

WordPress サイトを保護する場合、SSL 証明書をインストールすることが重要です。この証明書により、Web サイトと訪問者の間で交換されるデータが確実に暗号化され、不正アクセスから保護されます。

SSL 証明書を取得するには、信頼できるプロバイダーから証明書を購入するか、ホスティング プロバイダーから無料の証明書を取得します。

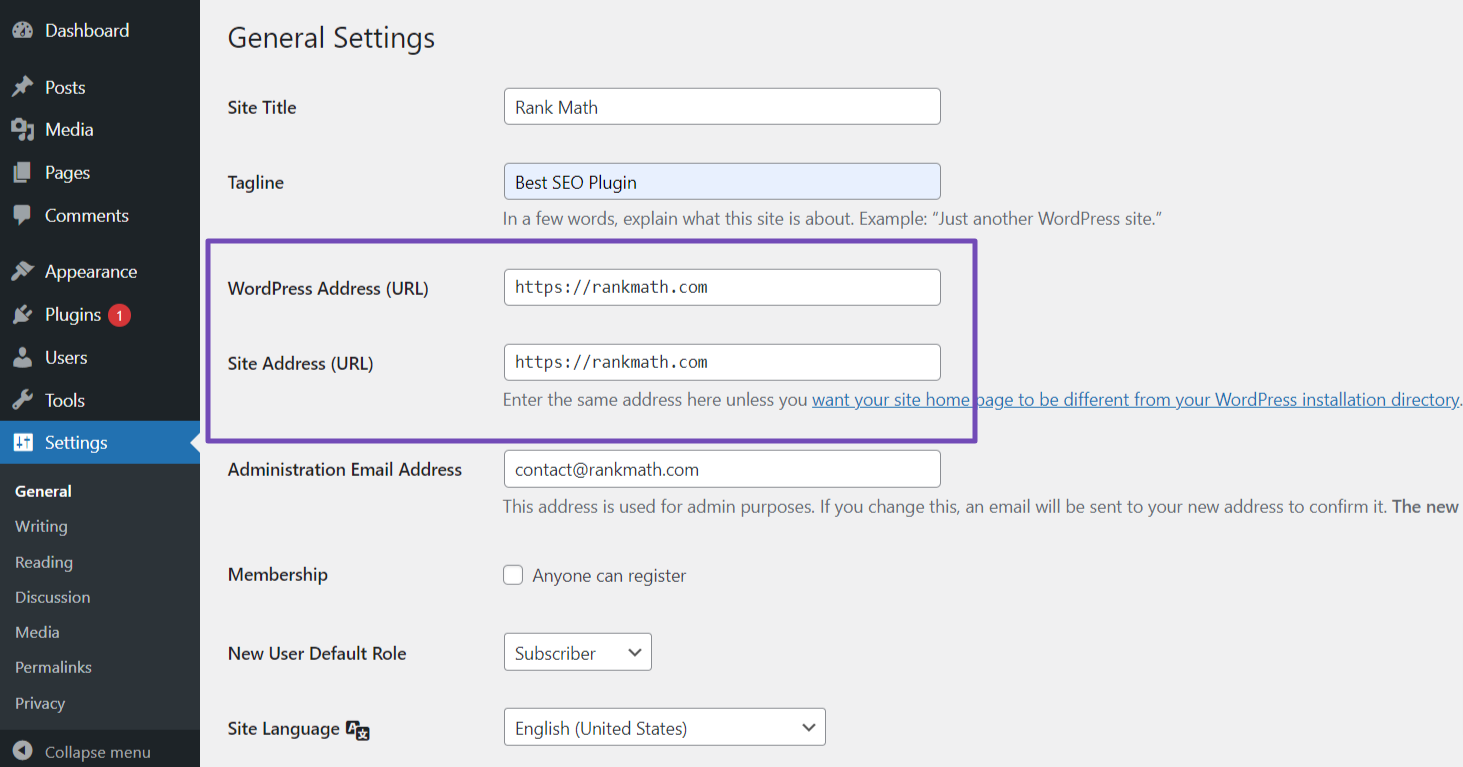

ただし、WordPress Web サイトに SSL 証明書がすでにインストールされているにもかかわらず、Web サイトの URL に表示されていない場合は、それを有効にする方法があります。

単に行く 設定→一般 WordPress ダッシュボードで、「WordPress アドレス (URL)」と「サイト アドレス (URL)」を「http://」の代わりに「https://」を先頭に追加して変更します。

ただし、Web サイトで SSL 関連の問題が発生した場合は、次のようなプラグインを使用できます。 本当にシンプルなSSL or SSL Insecure Content Fixer それらを解決します。

安全なホスティングを選択する

セキュリティを強化するには、セキュリティ対策と信頼性で知られる信頼できるホスティング プロバイダーを選択してください。ファイアウォール、マルウェア スキャン、DDoS 保護などの機能を探してください。

定期的なバックアップを提供し、SFTP や SSH などの安全なプロトコルをサポートし、インフラストラクチャとソフトウェアを常に最新の状態に保つようにしてください。安全なホスティングプロバイダーは、WordPress サイトのセキュリティのための強力な基盤を形成します。

これを実装するには、ホスティング プロバイダーを調べ、レビューを読み、セキュリティの評判が良いプロバイダーを選択します。

機能、サポート、バックアップ オプションを確認してください。安全なホスティング環境を優先すると、Web サイトとデータの保護に役立ちます。

2.2 WordPressウェブサイトを保護する

ここでは、不正アクセスの防止、データの保護、サイバー攻撃のリスクの軽減など、WordPress Web サイトを保護する最も効果的な方法について説明します。

安全なテーマとプラグインを使用する

WordPress サイトのテーマとプラグインを選択するときは、公式サイトなどの信頼できるソースから選択することが重要です。 WordPressリポジトリ or MyThemeShop.

これらのソースは徹底したセキュリティ チェックを実施し、製品のセキュリティを確保するためのアップデートを継続的に提供します。

ただし、未知または信頼性の低いソースからのテーマやプラグイン、特に null のテーマやプラグインの使用を避けることが重要です。これらには、サイトのセキュリティを危険にさらす可能性のある脆弱性や悪意のあるコードが潜んでいる可能性があります。

テーマやプラグインをインストールする前に、時間をかけて評価を確認し、ユーザーのフィードバックを読み、更新頻度を評価して、テーマやプラグインが信頼でき、積極的に保守されていることを確認してください。

これにより、Web サイトの安全性が確保され、最新のセキュリティ対策が適用されます。

WordPress ウェブサイトを定期的にバックアップする

Web サイトのデータを定期的にバックアップすることは、セキュリティ インシデント、データ損失、Web サイトの問題から Web サイトを保護するために不可欠です。最新のバックアップを使用すると、サイバー攻撃が発生した場合でもサイトを迅速に復元し、ダウンタイムを最小限に抑えることができます。

一般に、特にコンテンツが多くトラフィックの多い Web サイトの場合は、バックアップを毎日作成することをお勧めします。

さらに、バックアップを定期的にテストして信頼性を確認することが重要です。バックアップ プロセスを簡素化する 1 つの方法は、スケジュールされたバックアップやリモート ストレージ オプションなどの機能を提供するプラグインを使用することです。

詳細な投稿を参照してください。 WordPress ウェブサイトをバックアップする.

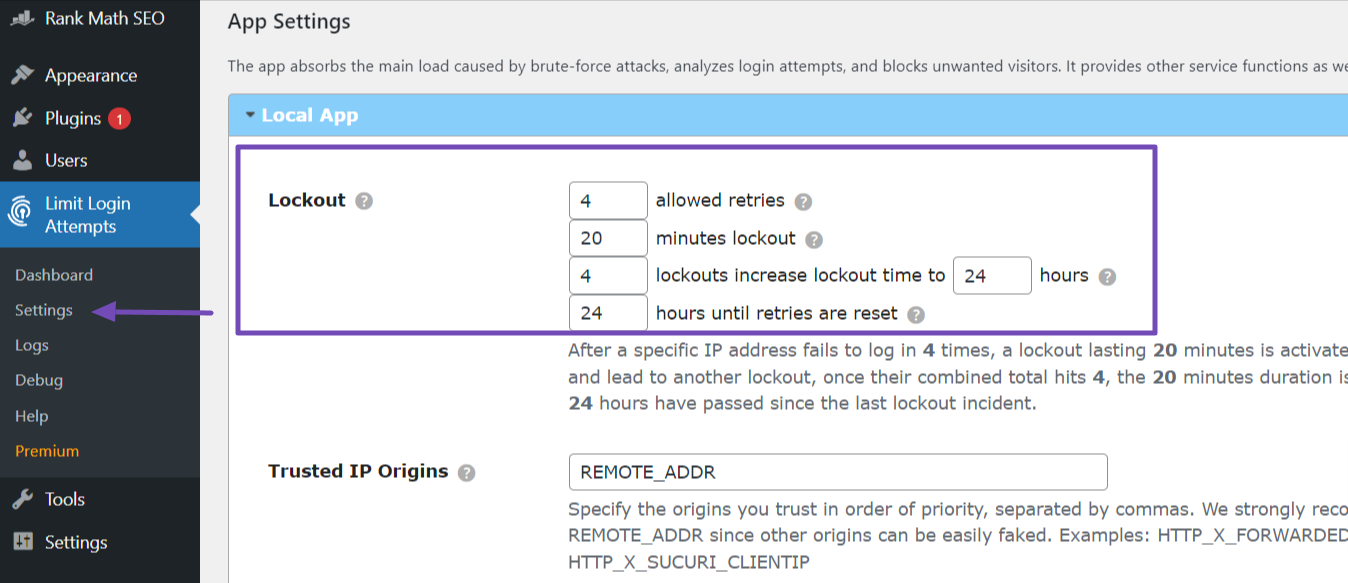

ログイン試行回数を制限します

Web サイトを保護するもう 1 つの方法は、Web サイトでのログイン試行を制限することです。これにより、単一の IP アドレスからのログイン試行の失敗回数が制限されます。

これにより、ハッカーがログイン資格情報を推測して不正アクセスを取得することがより困難になります。

ログイン試行を制限すると、WordPress Web サイトにブルート フォース攻撃に対する保護層を追加できます。

サイトへのログイン試行を制限する方法は次のとおりです。

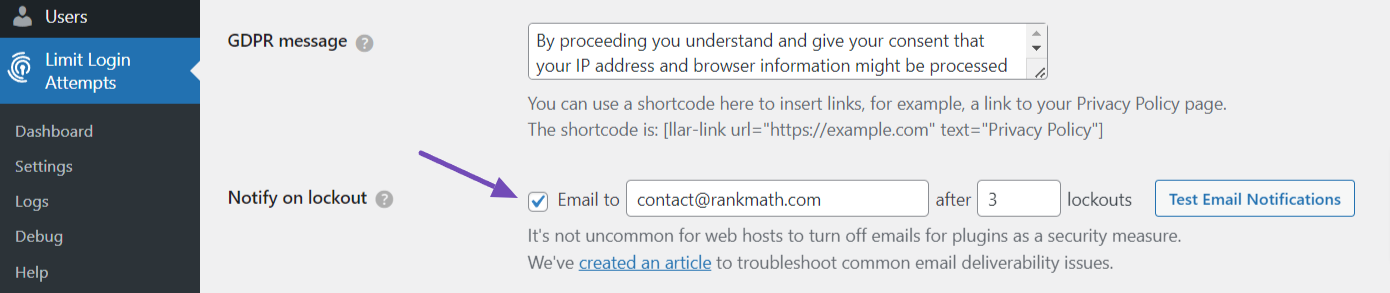

- ブロックされた IP アドレスのロックアウト期間を設定します。

- 必要に応じて、電子メール通知を有効にして、ロックアウトまたは不審なログイン試行に関するアラートを受信します。このオプションは、 一般設定。

適切に設定すると、サイトのログイン試行が制限され、指定したログイン試行失敗回数を超える IP アドレスはログイン ページへのアクセスを一時的にブロックされます。

2FA (二要素認証) を有効にする

2 要素認証 (XNUMXFA) を有効にすると、ログイン時に XNUMX つの形式の認証をユーザーに要求することにより、WordPress サイトにセキュリティ層が追加されます。

Google、Facebook、Twitter と同様に、この機能を使用して WordPress Web サイトを強化し、パスワードが侵害された場合でも、不正アクセスのリスクを大幅に軽減できます。

方法は次のとおりです。

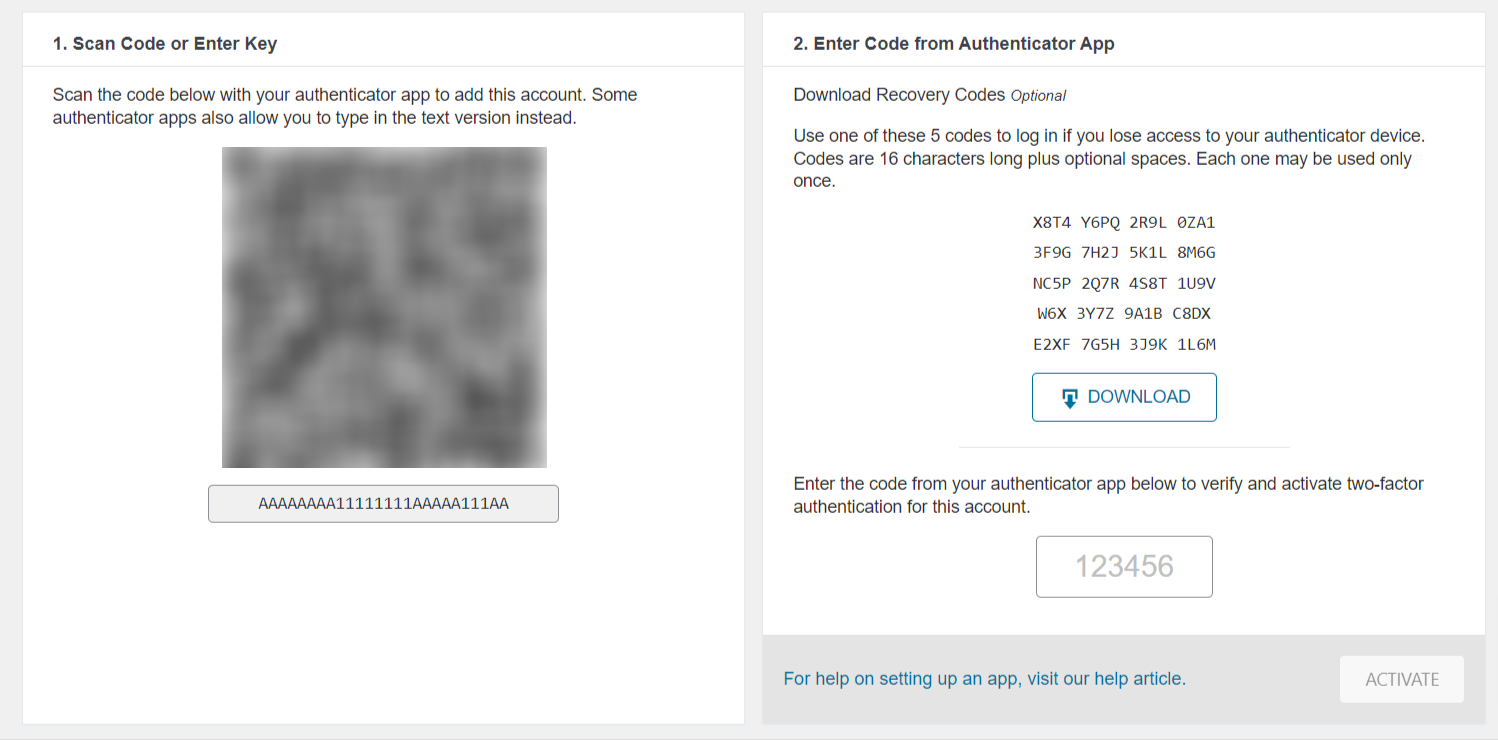

- 「」をインストールしてアクティベートしますWordfence Login Security」プラグイン。有効化したら、「ログインセキュリティ」メニューに移動します。

- 「二要素認証」タブで QR コードとキーを見つけます。したがって、Web サイトで認証システムをアクティブ化するには、それをスキャンする必要があります。

- 次に、ダウンロードしてインストールします Google認証システムアプリ 携帯電話で;これを使用して、Web サイトで QR コードをスキャンしてアクティベートします。

- アプリを開いて「QR コードをスキャン」を選択してコードをスキャンするか、セットアップ キーを手動で入力します。

- アプリはコードを検証した後、一意のコードを提供します。このコードをリカバリ コード セクションの指定されたフィールドにコピーします。

- セットアップボタンをクリックすると、セットアップが開始されます アクティベート ボタンを押してセットアップを完了します。

を使用して 5 つのリカバリ コードをダウンロードすることを忘れないでください。 DOWNLOAD ボタン。これらのコードは、携帯電話を紛失した場合に、Web サイトへの継続的なアクセスを確保するために非常に重要です。

強力なスパム対策ソリューションを使用する

スパムは迷惑であり、セキュリティ リスクをもたらし、ユーザー エクスペリエンスを損ない、サイトのパフォーマンスに悪影響を与える可能性があります。

したがって、Web サイトでスパムを効果的に防止するには、「Akismet スパム対策」WordPressプラグイン。

Akismet は、WordPress の背後にある会社である Automattic によって開発された強力なスパム フィルタリング プラグインです。通常、WordPress にプリインストールされており、アクティベートして API キーを取得するだけで済みます。

API キーを取得するには、Akismet Web サイトに登録し、WordPress ダッシュボードのプラグイン ページの API キー フィールドに API キーを入力する必要があります。

API キーの接続に成功すると、Akismet プラグインは高度なアルゴリズムを使用して Web サイト上のコメントとフォーム送信を自動的に分析し、スパムを効果的に除外します。

あるいは、「」を選択することもできます。アンチスパムビー」プラグインも同様の目的を果たします。

デフォルトの管理者ユーザー名の変更

WordPress Web サイトのインストール中、デフォルトのユーザー名は通常「admin」に設定されます。ただし、ユーザーが誤ってこのユーザー名を変更しないままにしてしまう場合があります。

ハッカーは、広く認識されている「admin」ユーザー名をターゲットにすることが多く、悪意のある行為が容易になります。サイトのセキュリティを強化するには、管理者ユーザー名を変更することが重要です。これにより、攻撃者が推測して不正アクセスを取得することがより困難になります。

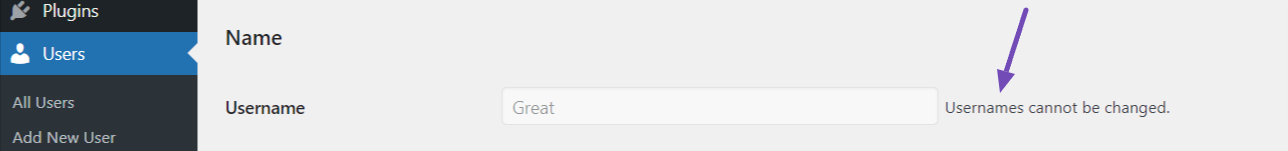

残念ながら、WordPress には、インストール完了後にユーザー名を変更する直接のオプションはありません。

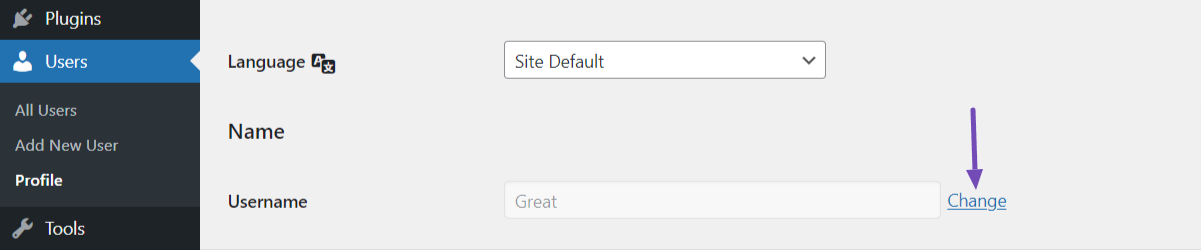

したがって、これを回避するには、「ユーザー名の変更」プラグインをインストールして有効にする必要があります。アクティブ化したら、次の場所に移動します ユーザー→すべてのユーザーをクリックし、ユーザー名「admin」のユーザーを選択し、「編集」をクリックします。

[プロファイル] ページで、[ユーザー名] オプションを見つけて、クリックします。 変更する。次に、管理者アカウントの新しいユーザー名を選択します。できれば、サイトの名前とは関係のない一意のユーザー名を選択します。

最後に、ページの一番下までスクロールして、 ユーザ登録・更新 ボタンをクリックして変更を保存します。 WordPress は管理者のユーザー名を自動的に更新します。

管理者のユーザー名を変更しても、Web サイトのコンテンツや設定には影響しません。唯一の変更は、管理ダッシュボードにアクセスするためのユーザー名です。

デフォルトの「wp-login」URL を変更する

WordPress を利用した Web サイトのデフォルトのログイン URL は通常「wp-login」で終わることは誰もが知っています。

ただし、ユーザーがログイン URL にアクセスするのをさらに困難にするために、この URL パターンを変更する必要があります。ログイン詳細を使用しようとすることは言うまでもありません。

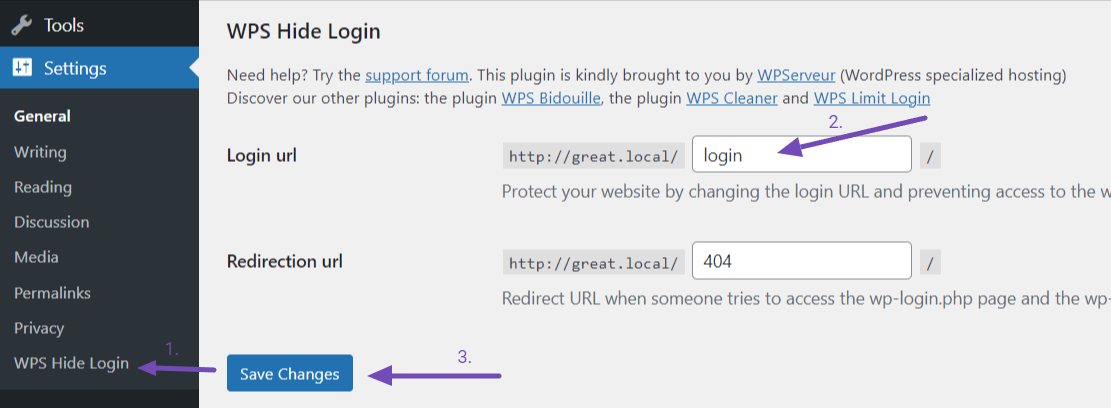

デフォルトの「wp-login」URL を変更するには、次の手順に従います。

- 「」をインストールしてアクティベートしますWPS非ログイン」プラグインを WordPress プラグイン ディレクトリから入手します。

- アクティベーション後、に移動します 設定→WPSログインを隠す、 WordPress サイトの一般設定の一番下に移動します。

- 次に、一意で簡単に推測できないカスタム ログイン URL を追加します。

- 次に、変更を保存すると、プラグインによってログイン URL が自動的に更新されます。

カスタム ログイン URL を設定したら、新しい URL にアクセスして WordPress 管理ダッシュボードにログインする必要があります。デフォルトの「wp-login」URL にはアクセスできなくなります。

自分にとっては覚えやすく、他の人には推測されにくいカスタム ログイン URL を選択することをお勧めします。

ウェブサイトを定期的にスキャンする

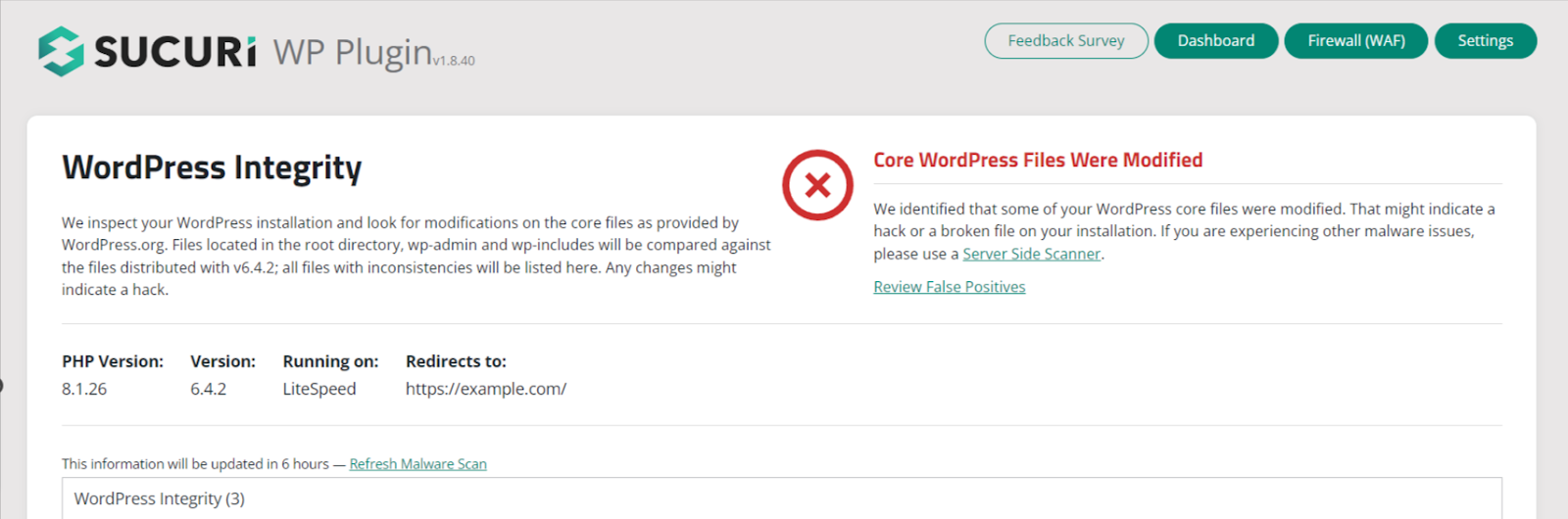

WordPress サイトを安全に保つには、潜在的なセキュリティの脅威、マルウェア、または不審なアクティビティを定期的にスキャンすることが重要です。この事前対策は、Web サイトの整合性を維持するのに役立ちます。

次のようなセキュリティプラグインをインストールして有効化します Sucuriセキュリティ WordPress プラグイン ディレクトリから定期的にスキャンを実行します。

アクティベーション後、に移動します Sucuri セキュリティ → ダッシュボード, ここでスキャンを開始できます。プラグインはデフォルトで毎日スキャンを実行しますが、設定で頻度をカスタマイズできます。

各スキャンの後、プラグインによって提供される結果を確認し、結果に基づいて必要なアクションを実行します。この定期的な監視により、WordPress サイトの継続的なセキュリティが保証されます。

スキャン結果によっては、マルウェアの削除、プラグインやテーマの更新、特定された脆弱性への対処が含まれる場合があります。

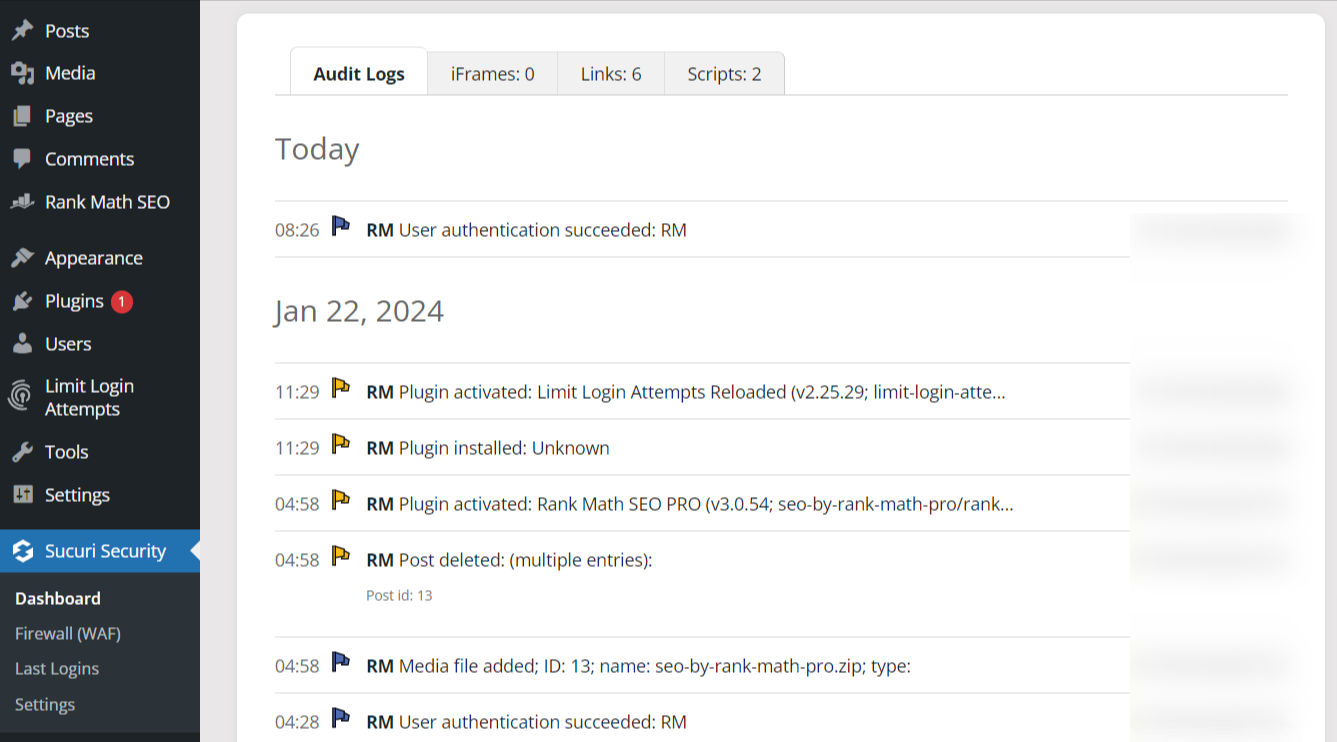

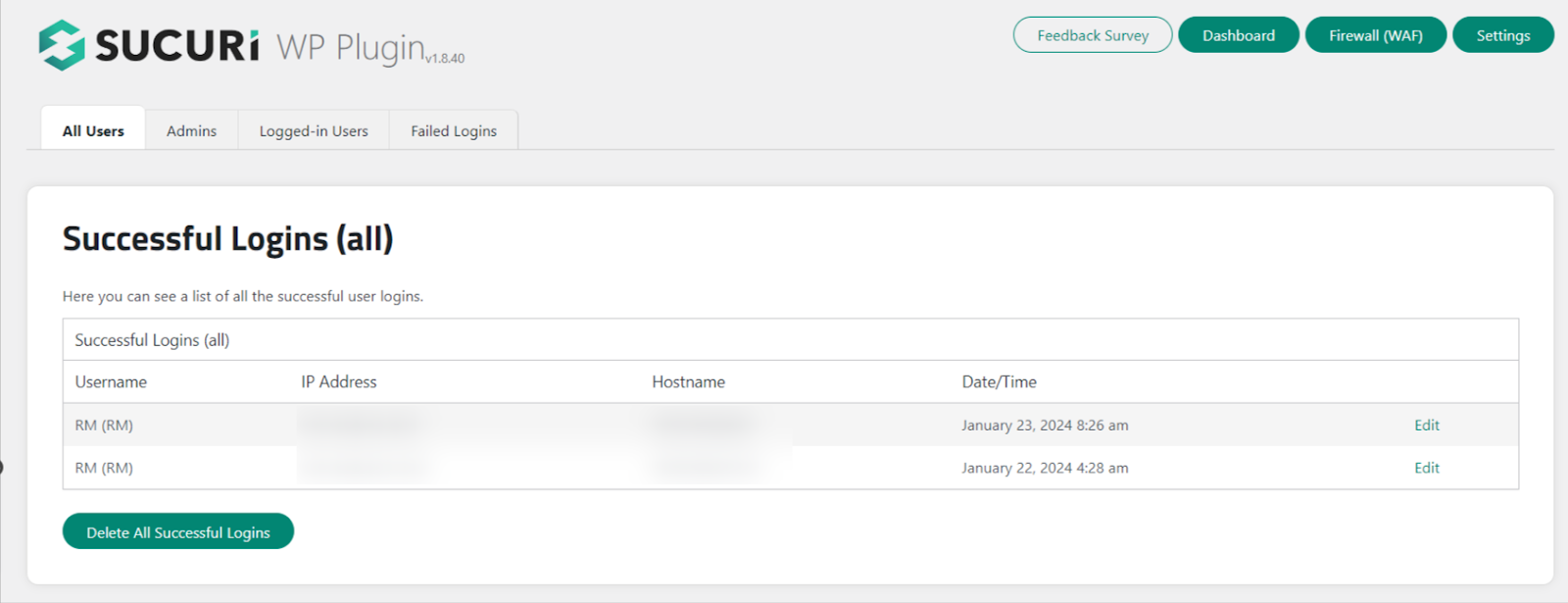

サイトとユーザーのアクティビティを常にチェックする

WordPress Web サイトのセキュリティを確保するには、サイトとユーザーのアクティビティを監視することが重要です。

サイト上で行われたアクションを追跡することで、疑わしいアクティビティや不正なアクティビティを即座に検出し、それらに効果的に対処するために必要な措置を講じることができます。

サイトのアクティビティを監視するには、 監査ログ Sucuriプラグインの機能。 Sucuri ダッシュボードにアクセスし、下にスクロールして、 監査ログ タブには何も表示されないことに注意してください。

これらのログには、ログイン試行、ファイルの変更、プラグインのインストールなどの詳細が表示されます。

また、次の場所に移動することもできます。 最終ログイン数 セクションでは、Web サイトのログイン活動 (成功および失敗を含む) を確認および追跡します。

不審なアクティビティを検出した場合は、潜在的なセキュリティ リスクを調査し、軽減するために迅速な措置を講じてください。

別のオプションは、「」と呼ばれるスタンドアロンのプラグインを利用することです。簡単な歴史' Web サイトのアクティビティ ログを監視します。このツールは、ユーザーのアクションに関する貴重な洞察を提供し、安全な WordPress 環境の維持に役立ちます。

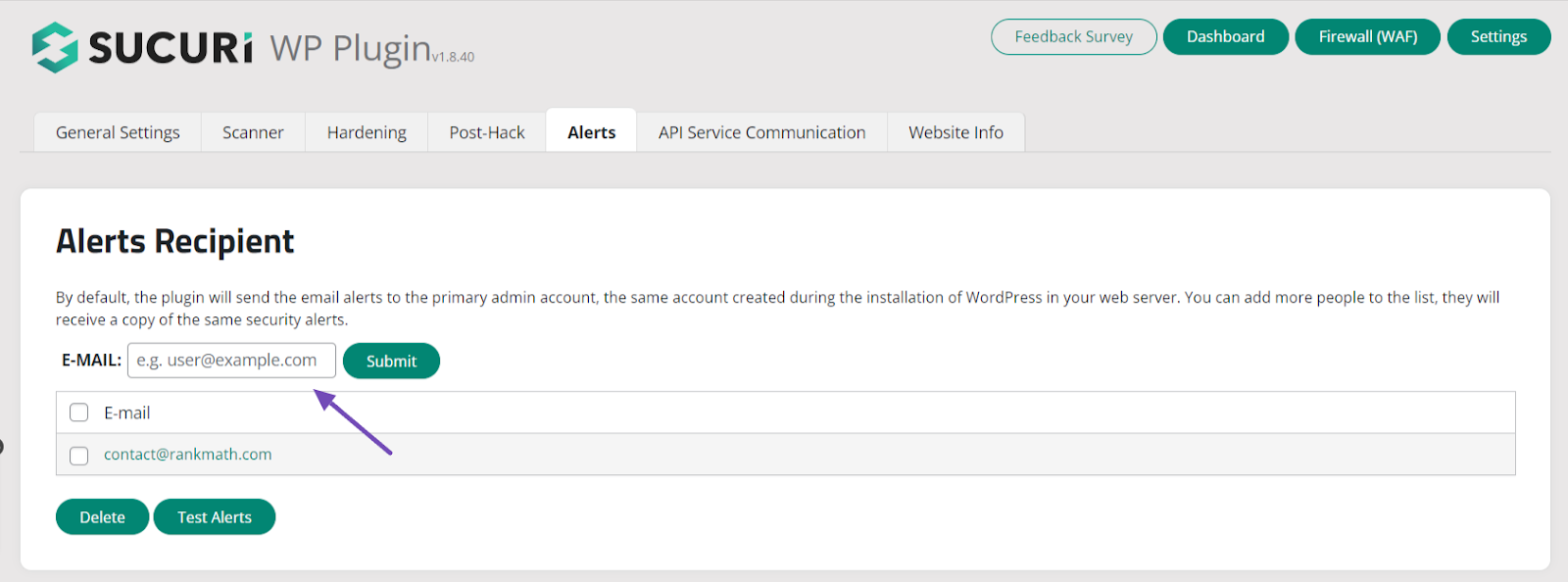

セキュリティ警告用のシステムをセットアップする

セキュリティ警告用のシステムを設定すると、潜在的なセキュリティ問題や WordPress Web サイトの変更に関する通知をタイムリーに受け取ることができます。

アラートをすぐに受信することで、あらゆる脅威や脆弱性に即座に対処できます。

あなたが使用することができます アラート Sucuri プラグインの機能を使用して、Web サイトのアクティビティのアラートを受信します。に移動します。 設定 セクションを選択し、 アラート タブには何も表示されないことに注意してください。

アラート タブで、アラートを受信する電子メールを追加し、頻度を設定し、セキュリティ アラートの種類を指定します。

アラート通知用に提供された連絡先の詳細が正確かつ最新であることを確認してください。この機能は他のセキュリティ プラグインでもよく見られます。

2.3 高度なセキュリティ対策

ここでは、WordPress Web サイトのセキュリティを強化するために実行できるいくつかの高度なセキュリティ対策を検討してみましょう。

IP をブロックするための地域ブロッキングを設定する

WordPress Web サイトに GEO ブロックを実装すると、特定の国や地域に関連付けられた IP アドレスをブロックすることで、特定の国や地域からのアクセスを制限できます。

これにより、潜在的な悪意のある攻撃者や危険性の高い領域からのアクセスを防止し、サイトのセキュリティを強化することができます。

WordPress ダッシュボード、cPanel、WordPress プラグイン、.htaccess、config.php ファイルを通じて IP をブロックできます。

GEO ブロッキングは特定の地域からのアクセスを効果的にブロックできますが、確実ではない可能性があります。

一部の IP アドレスは動的に割り当てられたり、簡単にスプーフィングされたりする可能性があるため、GEO ブロッキングと他のセキュリティ対策の併用をお勧めします。

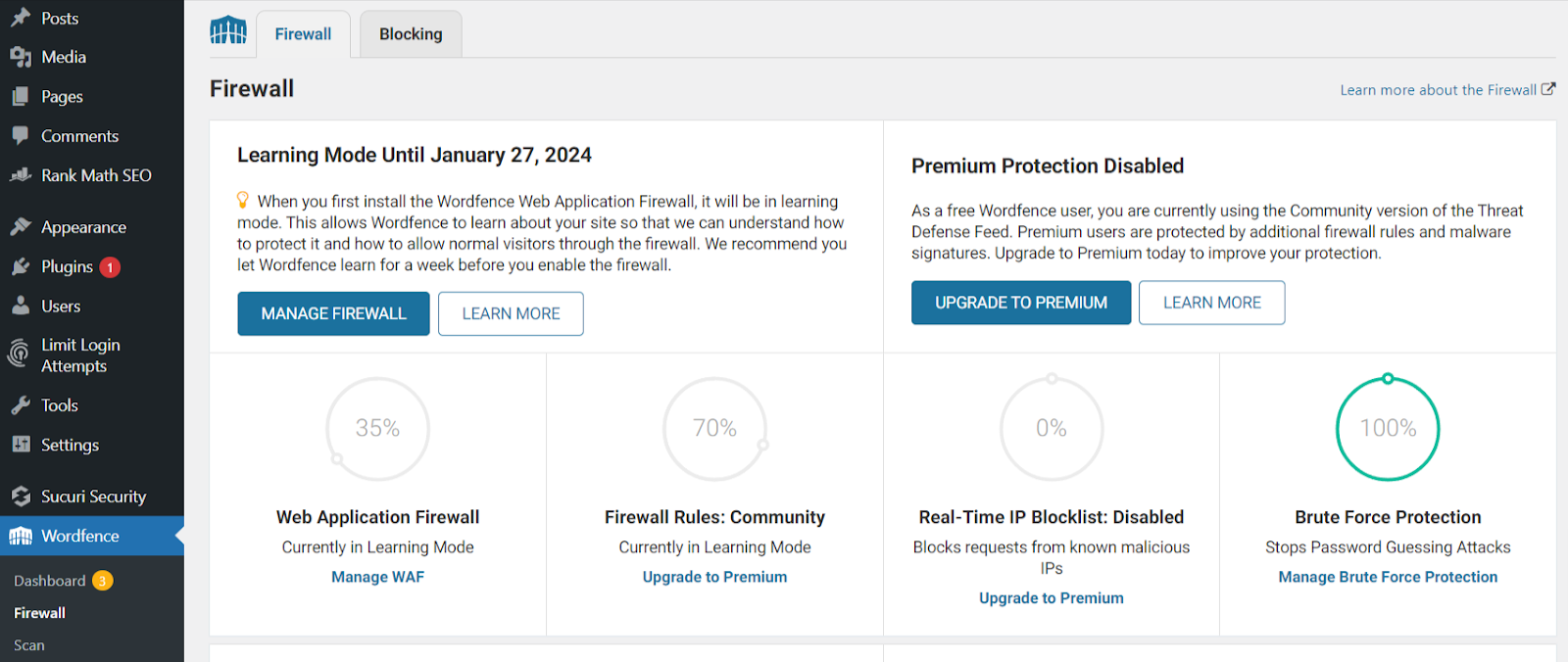

Web アプリケーション ファイアウォール保護を有効にする

Web アプリケーション ファイアウォール (WAF) は、悪意のあるトラフィックをフィルタリングして既知の攻撃パターンをブロックすることにより、サイトと潜在的な脅威との間の保護障壁として機能します。

WAF 保護オプションを無料で有効にするには、 Wordfence セキュリティ プラグイン。したがって、WordPress ウェブサイトにプラグインをインストールして有効化する必要があります。

アクティベーション後、に移動します ワードフェンス → ファイアウォール Wordfence ファイアウォールを有効にします。次に、WAF ルールや高度なファイアウォール オプションを有効にするなど、好みに応じてファイアウォール設定を管理します。

その後、設定を保存すると、Wordfence プラグインが Web サイトに WAF 保護の提供を開始します。

Wordfence WAF を有効にすると、SQL インジェクション、クロスサイト スクリプティング (XSS) 攻撃、ブルート フォース ログイン試行などの一般的なセキュリティの脅威から Web サイトが保護されます。

WAF は受信トラフィックを継続的に監視およびフィルタリングし、悪意のあるリクエストが Web サイトに到達する前にブロックします。

トラックバックとピンバックを無効にする

トラックバックとピンバックは、サイトが他のサイトのコンテンツにリンクしたときに、WordPress が他のサイトに通知するために使用する方法です。ただし、スパマーによって悪意のある目的で悪用される可能性があります。

トラックバックとピンバックを無効にするには、次の手順に従います。

- WordPress 管理者ダッシュボードにログインします。

- 「設定」セクションに移動し、「ディスカッション」をクリックします。

- 「デフォルトの投稿設定」セクションで、「新しい投稿で他のブログからのリンク通知 (ピンバックとトラックバック) を許可する」の横にあるチェックボックスをオフにします。

- 下にスクロールして、 変更を保存

トラックバックとピンバックを無効にすると、WordPress サイトでこれらの通知が送受信されなくなります。

これにより、不必要なサーバー負荷と、スパムまたは悪意のあるトラックバック/ピンバック要求に関連する潜在的なセキュリティ リスクが軽減されます。

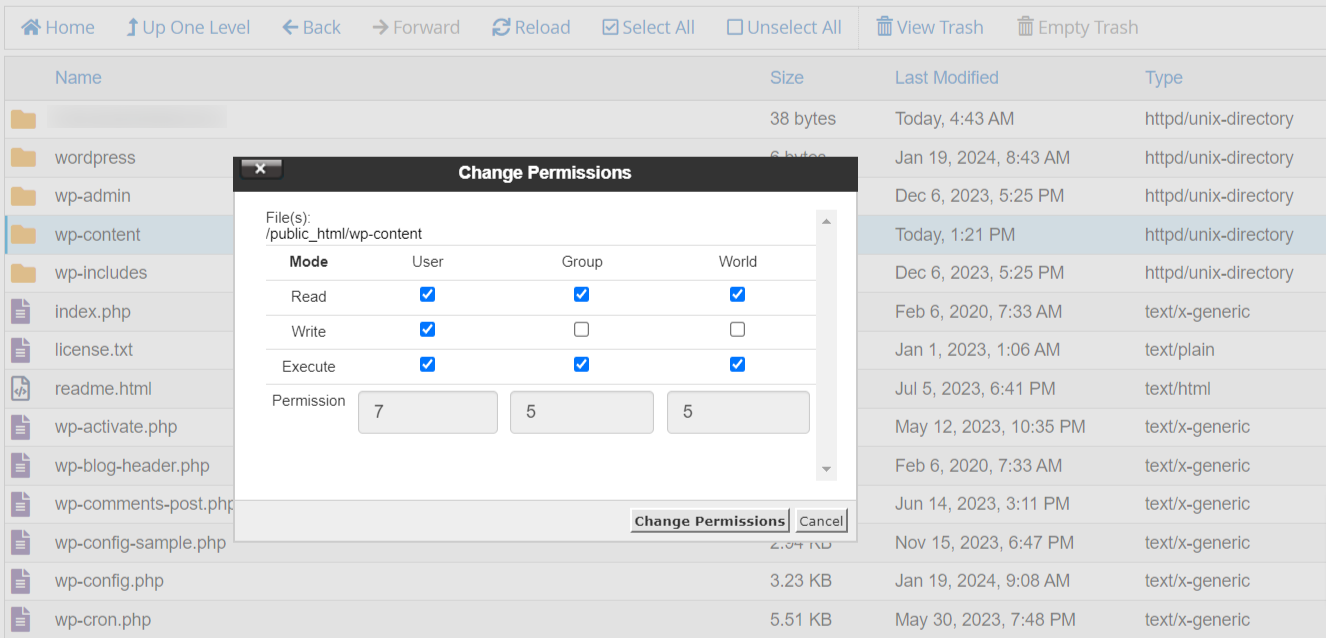

正確なファイル権限を設定する

ファイル権限は、サイトのファイルとディレクトリに対するさまざまなユーザーまたはプロセスのアクセス レベルと制御を決定します。

ファイルのアクセス許可が適切に構成されている場合、不正アクセスを制限し、潜在的なセキュリティ侵害を防ぐことができます。

WordPress サイトの正確なファイル権限を設定するには、次の一般的なガイドラインに従ってください。

- FTP クライアントまたはホスティング コントロール パネルを使用して、サイトのファイルにアクセスします。

- wp-content ディレクトリ、wp-config.php ファイル、.htaccess ファイルなど、アクセス許可の調整が必要なメインのディレクトリとファイルを特定します。

- 「ディレクトリ」権限を 755 に設定すると、所有者はファイルの読み取り、書き込み、実行が可能になり、他のユーザーは読み取りと実行のみに制限されます。

- 「ファイル」権限を 644 に設定すると、所有者はファイルの読み取りと書き込みができるようになりますが、他のユーザーは読み取り専用に制限されます。

- wp-config.php ファイルなどのより機密性の高いファイルの場合は、アクセス許可を 600 に設定し、所有者に読み取りおよび書き込みアクセスのみを許可します。

これは一般的な設定にすぎません。推奨されるファイルのアクセス許可はホスティング環境によって異なる場合があるため、具体的なガイダンスについてはホスティング プロバイダーのサポートにお問い合わせください。

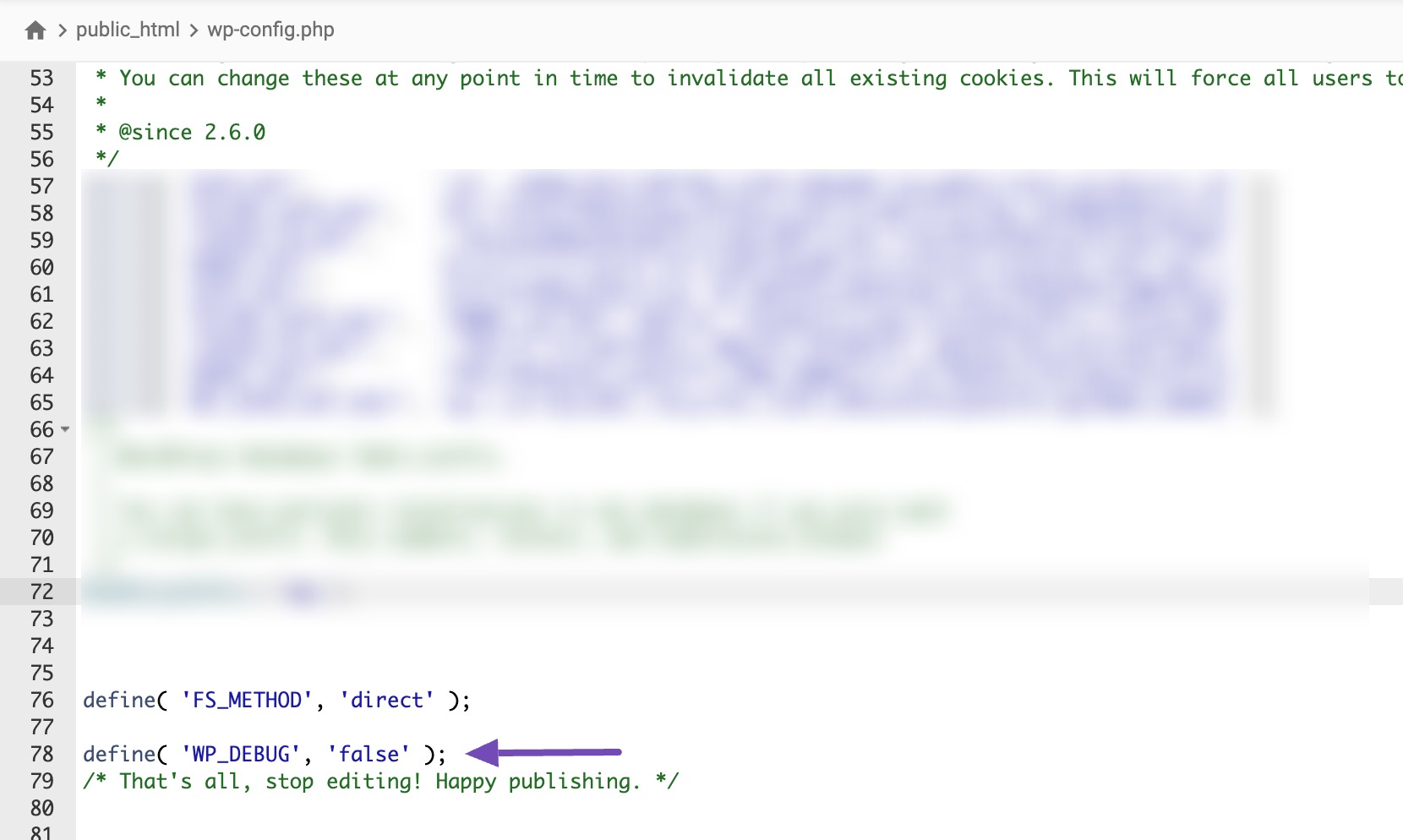

エラー報告を無効にする

エラー報告を無効にすることは、機密情報が攻撃者にさらされる可能性を防ぎ、WordPress Web サイトを保護するのに役立つ重要なセキュリティ慣行です。

エラー ログにより、サイトの構成や基盤となるコードに関する詳細が誤って公開される可能性があり、悪意のある個人によって悪用される可能性があります。

エラー報告を無効にするには、次の手順に従います。

- FTP クライアントまたは cPanel 経由で Web サイトのルート ディレクトリにアクセスします。

- ルート ディレクトリまたは public_html で、wp-config.php ファイルを見つけます。

- 安全のため、wp-config.php ファイルのバックアップ コピーをダウンロードしてください。

- wp-config.php ファイルを右クリックし、「編集」を選択して開きます。

- 次の行を見つけます。

define('WP_DEBUG', true); - 「true」を「false」に置き換えると、

define('WP_DEBUG,' false);としてジョブステータス出力ログに記録されます。

- wp-config.php ファイルを変更した後は、必ず変更を保存してください。

エラー ログ レポートを無効にすると、攻撃者に役立つ可能性のある機密情報を含む、潜在的なエラー メッセージや警告がユーザーに表示されなくなります。

ただし、エラー報告を無効にしても、エラーを完全に無視する必要があるという意味ではありません。サイトに問題がないか監視し、速やかに対処する必要があります。

wp-config.php ファイルを保護する

wp-config.php ファイルには、データベース認証情報やセキュリティ キーなどの機密情報が含まれているため、WordPress インストールの重要なコンポーネントです。

潜在的なセキュリティ違反から WordPress ウェブサイトを保護するには、このファイルを保護するための措置を講じることが不可欠です。

wp-config.php ファイルを保護するために推奨される対策は次のとおりです。

- wp-config.php ファイルを Web ルート フォルダーの外のディレクトリに移動することを検討してください。これにより、インターネットからファイルへの直接アクセスが防止され、攻撃者が脆弱性を悪用することがより困難になります。

- wp-config.php のファイル権限が、前に説明した推奨される権限を使用して適切に設定されていることを確認してください。

- WordPress サイトを設定するときは、強力で一意の複雑なデータベース認証情報を使用してください。これには、強力なデータベース ユーザー名とパスワードの使用が含まれます。

- サイトの .htaccess ファイルに次のルールを追加して、wp-config.php ファイルの保護を強化します。

<files wp-config.php>

order allow,deny

deny from all

</files>これらのルールは、すべての IP アドレスのファイルへのアクセスを拒否できます。

特定の WordPress ディレクトリでの PHP ファイルの実行を無効にする

特定のディレクトリでの PHP ファイルの実行を無効にすることで、WordPress Web サイトのセキュリティを強化することもできます。これにより、これらのディレクトリ内の PHP ファイルが実行されたり、Web サイト上で実行されたりするのを防ぐことができます。

PHP ファイルの実行を無効にするには、ターゲット ディレクトリの .htaccess ファイルを変更します。ターゲット ディレクトリには、多くの場合、 wp-content/uploads ディレクトリにあります。

これを行うには、テキスト エディタで .htaccess ファイルを開き、次の行を追加します。

<Files *.php>

deny from all

</Files>次に、このファイルを .htaccess として保存し、次の場所にアップロードします。 /wp-content/uploads/ FTP クライアントまたはファイル マネージャーを使用して、Web サイト上のフォルダーを作成します。

これらの行は、指定されたディレクトリ内の .php 拡張子を持つファイルへのアクセスを拒否するようにサーバーに指示します。

あるいは、上記の Sucuri プラグインの強化機能を使用して、ワンクリックでこれを行うこともできます。

2.4 追加のセキュリティ対策

WordPress サイトをさらに保護するために実行できる追加のセキュリティ対策について説明します。

WordPress でアイドル状態のユーザーを自動的にログアウトする

ユーザーがログインしたまま一定期間非アクティブな状態が続くと、不正アクセスやアカウントの改ざんの危険性があります。

したがって、このセキュリティの脆弱性を軽減するには、アイドル状態のユーザーをログアウトする必要があります。

これを行うには、 非アクティブなログアウト プラグイン。アクティブ化したら、次の場所に移動します 設定 → 非アクティブなログアウト プラグイン設定を構成します。

アイドル状態のユーザーを自動的にログアウトすると、セッションがハイジャックされたり、アカウントに不正な変更が加えられたりするリスクが軽減されます。

これは、機密情報を扱う Web サイトや、管理者権限を持つユーザー アカウントを持つ Web サイトにとって特に重要です。

WordPress のバージョンを非表示にする

WordPress のバージョンを公開すると、攻撃者がその特定の WordPress バージョンに関連する脆弱性を狙うことが容易になります。

WordPress のバージョンを非表示にするには、テーマの function.php ファイルを変更するか、セキュリティ プラグインを使用します。

利用可能な方法はいくつかありますが、ガイドを参照することをお勧めします。 WordPressのバージョンを非表示にする方法 詳細な手順については、

WordPress サイトのテーマ名を隠す

攻撃者が Web サイトで使用している WordPress テーマを簡単に特定できると、そのテーマに関連する既知の脆弱性を悪用することが容易になります。

テーマ名を隠すことで、攻撃者がサイトの設定に関する情報を収集し、潜在的に弱点を悪用することがより困難になります。これにより、WordPress Web サイトに追加のセキュリティ層が追加されます。

サイトのテーマ名を非表示にするには、次のステップバイステップのガイドに従ってください。 WordPressのテーマ名を非表示にする方法。

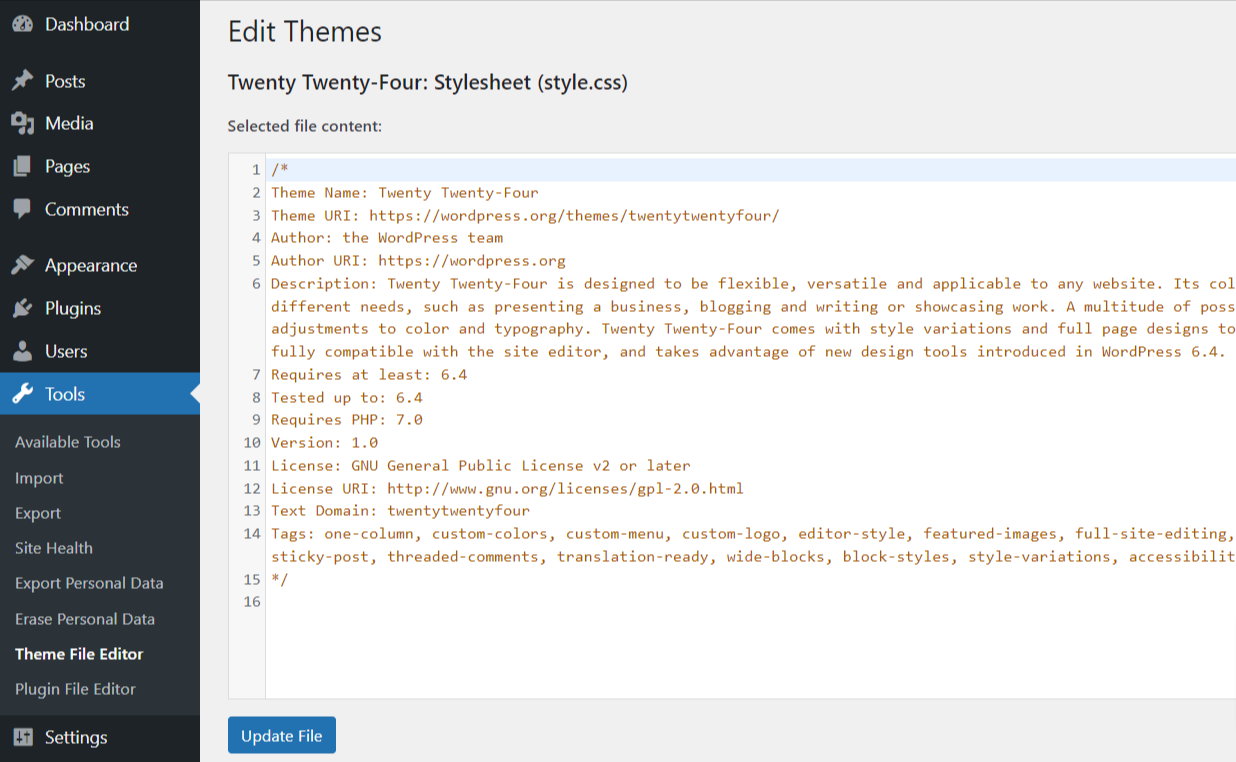

WordPress ダッシュボードでのファイル編集を無効にする

WordPress には、WordPress 管理領域からテーマとプラグイン ファイルを編集できるコード エディターが組み込まれています。

ハッカーが WordPress ダッシュボードに不正にアクセスすると、悪意のあるコードを挿入して特定のファイルを変更しようとする可能性があります。

したがって、セキュリティ上の脅威となる可能性があるため、この機能を無効にすることをお勧めします。これを行うには、次のコードをサイトの wp-config.php ファイルにソフトウェアを指定する必要があります。

// Disallow file edit

define( 'DISALLOW_FILE_EDIT', true );この変更が実装されると、管理者アクセス権を持つユーザーは WordPress 管理パネルのテーマとプラグイン エディターにアクセスできなくなります。

ただし、このファイル編集を無効にした後でも、FTP またはファイル マネージャーを通じてテーマ ファイルやプラグイン ファイルにアクセスして、変更を加えることができます。

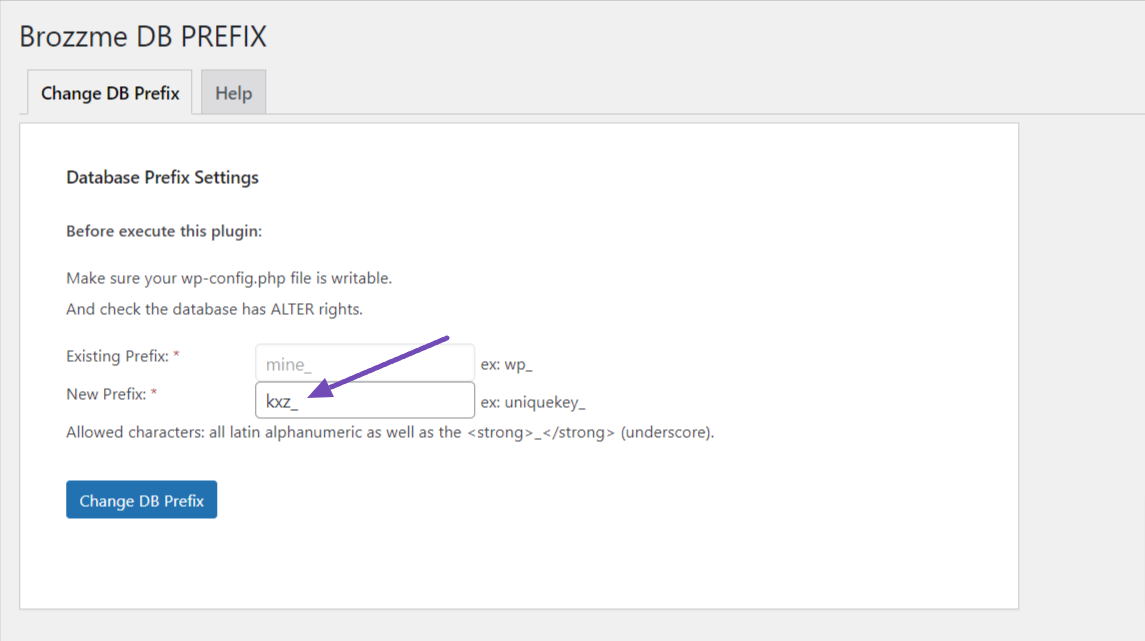

デフォルトのデータベーステーブルの接頭辞を変更する

デフォルトでは、WordPress はデータベース テーブルにプレフィックス「wp_」を使用します。これにより、攻撃者がサイトを識別してターゲットにすることが容易になります。

セキュリティを強化するには、テーブルのプレフィックスを変更して、潜在的な悪用をより困難にすることを検討してください。

プレフィックスの調整には、wp-config.php ファイルと phpMyAdmin の変更が含まれます。この手動プロセスは、正しく構成されていない場合、Web サイトが破損するリスクを伴います。

したがって、プラグイン方式を使用することをお勧めします。

したがって、インストールしてアクティブ化します Brozzme DB プレフィックスとツール アドオン プラグイン。アクティベーション後、次の場所に移動します 「ツール」→「DB プレフィックス」。

プラグイン内のデータベース テーブルのプレフィックスを、文字、数字、アンダースコアの一意で予測しにくい組み合わせに変更します。特殊文字やスペースは避けてください。

変更を加える前に、 ウェブサイトのデータベースをバックアップする。サーバー上で wp-config.php が書き込み可能であることを確認し、潜在的な問題を回避するために MySQL ALTER 権限が有効になっていることを確認してください。

この慎重なアプローチにより、サイトの機能に対するリスクを最小限に抑えながら、よりスムーズな移行が保証されます。

必要な調整を行った後、 Change DB Prefix

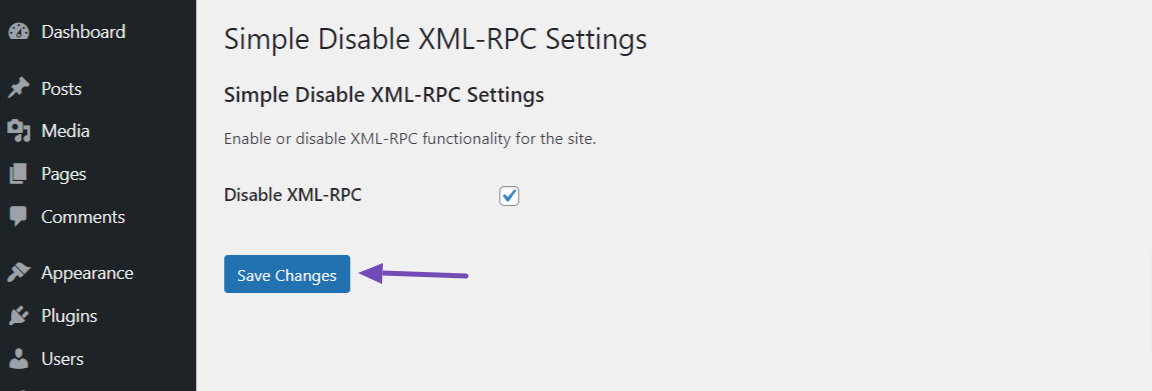

WordPress で XML-RPC を無効にする

XML-RPC は、サイトと Web アプリケーションまたはモバイル アプリケーション間の接続を容易にする WordPress の機能です。 WordPress 3.5 からは自動的に有効になりました。

ただし、Web サイトに対するブルート フォース攻撃や DDoS 攻撃を増幅する潜在的なツールとしても機能する可能性があります。

XML-RPC を有効にすると、ハッカーは 1 つの関数を使用して、数千のパスワードを使用して複数のログイン試行を行うことができます。これを使用しない場合は、パスワードごとに個別の試行が必要になります。これは重大なセキュリティリスクを引き起こします。

このリスクを回避するには、XML-RPC を積極的に使用していない場合は、サイトの .htaccess ファイルにコードを追加して XML-RPC を無効にすることをお勧めします。

FTP クライアントまたはホスティング コントロール パネルを使用して Web サイトのファイルにアクセスし、ルート ディレクトリで .htaccess ファイルを見つけて、次のコードを追加します。

# Disable XML-RPC

<Files xmlrpc.php>

Order Deny,Allow

Deny from all

</Files>ただし、この方法を使用したくない場合は、次のような WordPress セキュリティ プラグインを使用できます。 XML-RPC を単純に無効にする.

プラグインをインストールして有効化し、次の場所に移動します。 XML-RPC を単純に無効にする アクティベーション後、確認してください XML-RPCを無効にする オプションを選択し、変更を保存します。

前述の Web アプリケーション ファイアウォールを使用している場合は、ファイアウォールがこれを処理できます。

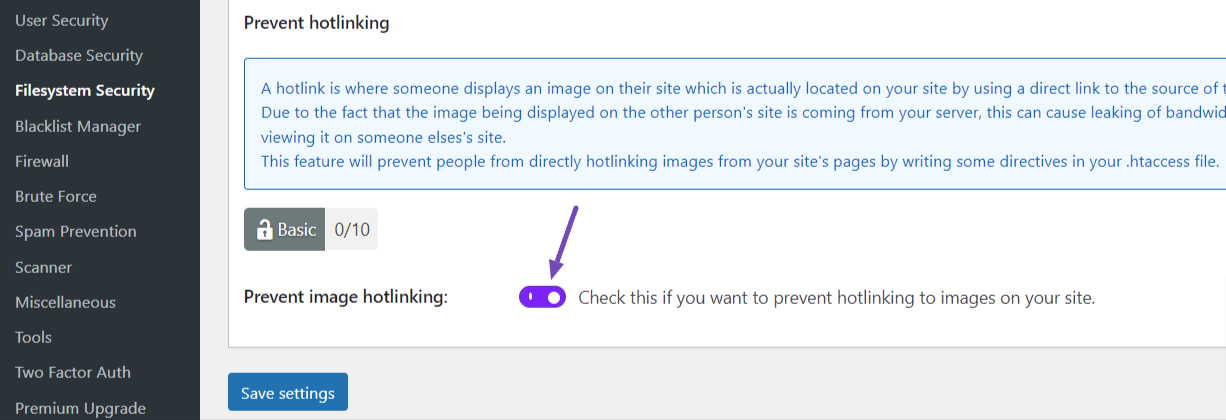

ホットリンクを無効にする

ホットリンクを無効にすることは、Web サイトの帯域幅を保護し、他のユーザーがサイトの画像やその他のメディア ファイルに直接リンクするのを防ぐセキュリティ対策です。

ホットリンクとは、Web サイトでホストされている画像またはメディアの URL を他の Web サイトで使用し、サーバーのリソースを許可なく使用することを指します。

ホットリンクを簡単に無効にするには、 オールインワンセキュリティ (AIOS))WordPressプラグイン。

有効になったら、 WPセキュリティ→ファイルシステムセキュリティ、および ファイル保護 タブ。下にスクロールしてスイッチをオンにします 画像のホットリンクを防止する , としてジョブステータス出力ログに記録されます。

設定を忘れずに保存してください。

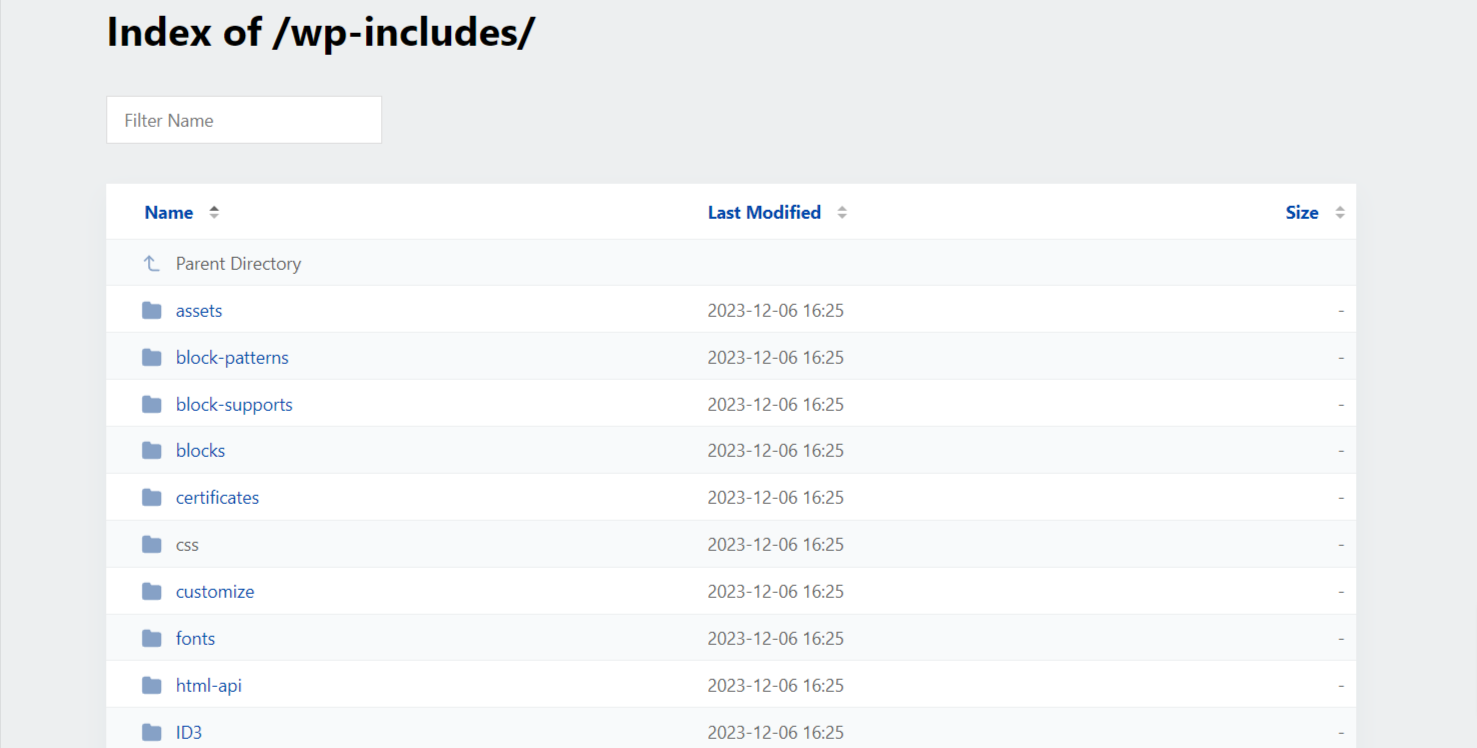

ディレクトリのインデックス作成と参照を無効にする

ディレクトリのインデックス作成と参照を無効にすることは、Web サイトのディレクトリのコンテンツへの不正アクセスを防ぐ重要なセキュリティ対策です。

一部の Web サーバーでは、デフォルトでディレクトリのインデックス作成が許可されています。つまり、ディレクトリにインデックス ファイル (index.html や Index.php など) が存在しない場合、サーバーはそのディレクトリ内のファイルとフォルダーのリストを表示します。

これにより機密情報が漏洩し、攻撃者が脆弱性を特定しやすくなる可能性があります。

ファイルへの不正アクセス、画像のコピー、ディレクトリ構造の漏洩を防ぐために、ディレクトリのインデックス作成と参照を無効にすることを強くお勧めします。

FTP クライアントまたはホスティング コントロール パネルを介して Web サイトのファイルにアクセスします。 WordPress インストールのルート ディレクトリで、.htaccess ファイルを見つけます。

テキスト エディタで .htaccess ファイルを開き、最後に次のコードを追加します。

# Disable Directory Indexing and Browsing

Options -Indexes変更を .htaccess ファイルに保存し、サーバーにアップロードして戻します。必要に応じて既存のファイルを置き換えます。

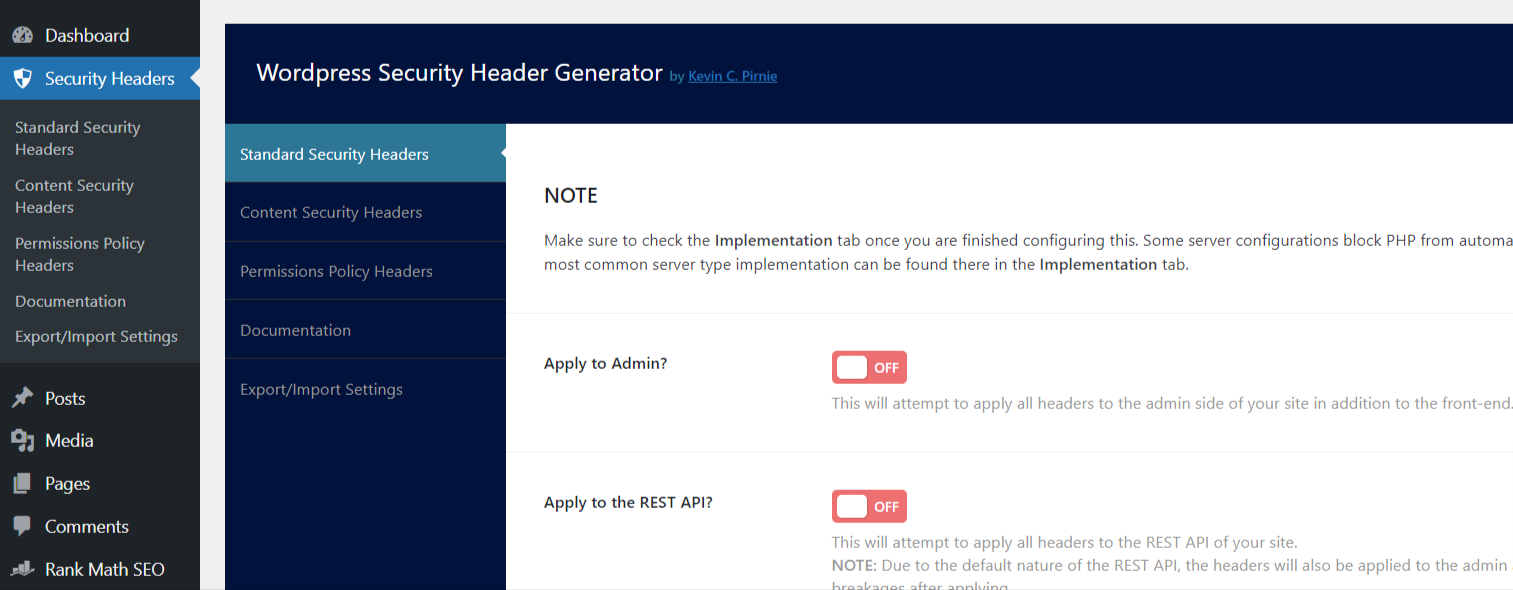

セキュリティヘッダーを使用する

セキュリティ ヘッダーは、Web サイトの特定の側面を処理するようにブラウザーに指示し、一般的なセキュリティ脆弱性に対する追加の保護を提供します。

一般的なセキュリティ ヘッダーとその利点をいくつか示します。

- X-XSS-Protection ヘッダーは悪意のあるスクリプト インジェクションをブロックし、クロスサイト スクリプティング (XSS) 攻撃を防ぎます。

- X-Content-Type-Options ヘッダーは、MIME タイプ スニッフィングによって引き起こされるセキュリティの脆弱性を防ぎます。

- Strict-Transport-Security (HSTS) ヘッダーは、HTTPS を強制することで安全な接続を保証します。

- Content-Security-Policy (CSP) ヘッダーを使用すると、さまざまな攻撃から保護するセキュリティ ポリシーを設定できます。

したがって、WordPress Web サイトにこれらのセキュリティ ヘッダーを実装するには、 セキュリティヘッダージェネレーター プラグイン。

インストール後、次の場所に移動します。 セキュリティ ヘッダー セクション。そこで時間を確認し、好みに合わせてプラグインを設定できます。

セキュリティ ヘッダーを実装する場合は、Web サイトを破壊する傾向があるため、Web サイトを徹底的にテストして、既存の機能と競合しないことを確認することが重要です。

また、次のようなオンラインツールを使用することもできます securityheaders.com セキュリティヘッダーの有効性と正しい実装を確認します。

「All-In-One Security (AIOS)」や「Wordfence」などのセキュリティ プラグインを使用すると、そのオプションを使用してサイトのセキュリティ ヘッダーを簡単に設定できるため、以前のプラグインが不要になります。

3 まとめ

潜在的な脅威や脆弱性から WordPress Web サイトを保護するには、WordPress Web サイトを保護することが重要です。

したがって、「All-In-One Security (AIOS)」などの堅牢なセキュリティ プラグインをインストールすると、この投稿で説明したセキュリティ対策の大部分を網羅する幅広い機能が提供されるため、役立ちます。

ただし、セキュリティ プラグインをインストールするだけでは十分ではありません。時間をかけて利用可能なすべてのオプションを確認し、ニーズに合わせてプラグインの設定をカスタマイズする必要があります。

ただし、プラグインではカバーできない独自のセキュリティ要件がある場合は、追加のプラグインをインストールするか、カスタム コードを利用してそれらのニーズに対処することを検討してください。

リスクを軽減するために、コードを変更したり、新しいプラグインを有効にしたりする前に、Web サイトをバックアップすることを常にお勧めします。

さらに、WordPress プラグインを定期的に更新し、通知や結果を確認し、最新のセキュリティ ニュースやベスト プラクティスを常に最新の状態に保つことで、セキュリティ侵害のリスクを大幅に軽減できます。

この投稿は WordPress ウェブサイトのセキュリティを確保するのに役立ちましたか?もしそうであれば、お気軽にあなたの考えを共有してください @rankmathseo をツイート中.

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://rankmath.com/blog/secure-wordpress-site/