Die Cyberkriminalität nimmt weiterhin rasant zu; Tatsächlich handelt es sich um eine äußerst lukrative globale Industrie. Ohne genaue Abrechnung der Gewinne aus Cyberkriminalität (1, 2), bleiben uns die atemberaubenden geschätzten Kosten übrig Als Referenz: 7.08 Billionen US-Dollar im Jahr 2022. Gemessen am BIP kämen die illegalen Erlöse auf einen Rang die drittgrößte „Volkswirtschaft“ weltweit. Ungeachtet dessen entwickelt sich diese Landschaft weiter, angetrieben durch neue Technologien, die weitere Monetarisierung des Internets, neue illegale Möglichkeiten, die durch das dynamische Cybercrime-as-a-Service-Geschäftsmodell ermöglicht werden, und immer mehr Ressourcen, die in die Erzielung krimineller Profite investiert werden.

Cyberkriminalität hat globale Reichweite, kennt keine Grenzen und die Eintrittsbarriere ist niedrig. Tatsächlich handelt es sich hier im Vergleich zur traditionellen Kriminalität um ein „Unternehmen“ mit hohem Gewinn und geringem Risiko, bei dem die Strafverfolgungsbehörden ständig mit der Herausforderung konfrontiert sind, Cyberkriminelle vor Gericht zu bringen. Sein Wachstum wird zusätzlich durch die Tatsache befeuert, dass viele Menschen nicht auf digitale Bedrohungen vorbereitet sind. Schließlich sind die Möglichkeiten zur Verfolgung von Cyberkriminalität sowohl für Verbraucher als auch für Unternehmen rund um die Uhr von großer Bedeutung und können sich auf nahezu jede Person oder Organisation auswirken, die über persönliche oder anderweitig wertvolle Daten verfügt oder diese verarbeitet.

Aufgrund des Ausmaßes des Problems und der zunehmenden Auswirkungen machen sich Verbraucher zunehmend Sorgen um ihre Online-Sicherheit und Privatsphäre, was zu einer Forderung nach mehr gesetzlichem Schutz und Transparenz führt Datenübertragung, nicht nur bei sensiblen Dienstleistungen wie dem Finanzwesen, sondern auch bei Transport und sogar Unterhaltung. Die Besorgnis hat sich auch auf die „Einstellungen“ der Verbraucher hinsichtlich der Funktionsweise der von ihnen gewählten digitalen Sicherheitsprodukte und -dienste und der Art und Weise ausgewirkt, wie diese Funktionen zur Förderung des Fortbestands implementiert werden Wachstum in der Cybersicherheitsbranche. Was diese Änderungen jedoch nicht zeigen, ist, dass es vielen Bedrohungen, insbesondere Web-Bedrohungen, immer noch gelingt, durch das Raster zu schlüpfen.

In Zusammenarbeit mit Connect-Living, unabhängige Prüforganisation AV-Vergleiche hat kürzlich 20 Anbieter von Verbrauchersicherheitslösungen – darunter auch ESET – auf die Probe gestellt und dabei Praktiken, Richtlinien, Zugänglichkeit und Transparenz bei der Datenfreigabe analysiert. ESET erwies sich als einer der leistungsstärksten Anbieter und erhielt 4.5/5 Sterne.

Um diesen Bedrohungen zu begegnen, sind technologische Veränderungen erforderlich, die sich an dem alltäglichen Risiko orientieren, das Benutzer eingehen, wenn sie ihre persönlichen Daten mit Websites und Apps teilen müssen. Dieser Bedarf geht über AV-Produkte hinaus, die hauptsächlich in PCs getätigte Investitionen schützen [die übrigens eine bestimmte Datenerfassung erfordern, um Bedrohungen analysieren und in zukünftigen Fällen erkennen zu können (z. B. Identifizierung von Arten von Schadcode, die versuchen, ein Gerät zu infizieren)] .

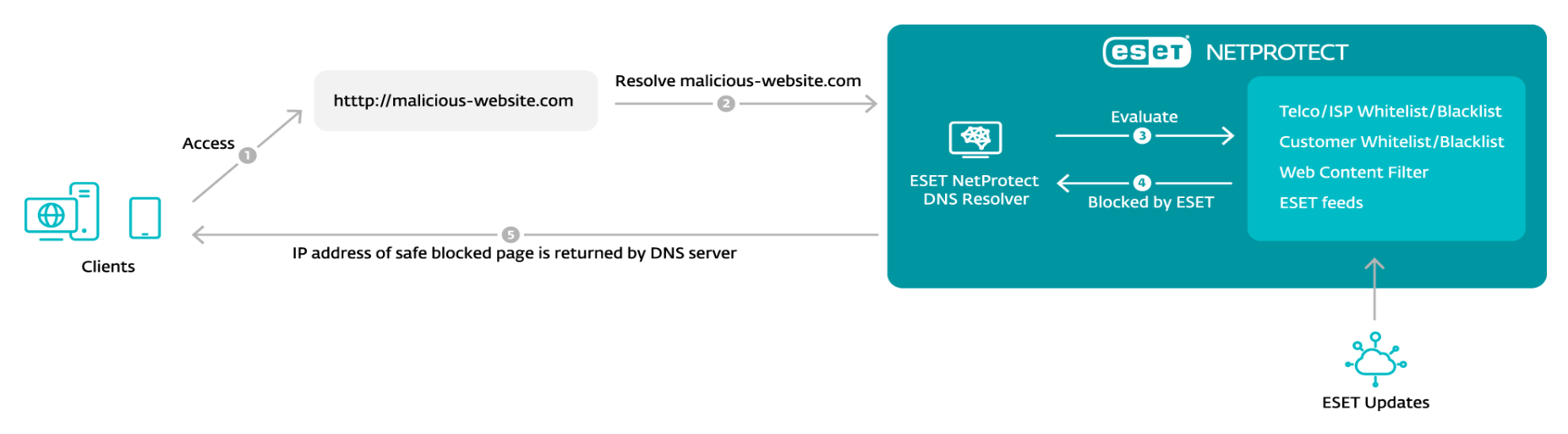

Stattdessen müssen neue Schutzansätze wirkungsvolle Sicherheit bieten, die webbasierte Bedrohungen abschwächt. Dies erfordert, dass sich Sicherheitsanbieter und Internetdienstanbieter (ISPs) gemeinsam auf den Schutz des Vertrauens selbst konzentrieren. Diese Bemühungen haben zur Entwicklung von Produkten und Dienstleistungen geführt, die auf der Grundlage einer (Online-)Vertrauensbeziehung genau die Momente sichern, in denen ein Benutzer Maßnahmen ergreift. Ein wirkungsvoller Ansatz kann dadurch erreicht werden, dass viele von Cyberkriminellen geschätzte Methoden bereits im Grunde blockiert werden, nämlich auf der Ebene des Domain Name Systems (DNS).

Web-Bedrohungen

Aufgrund der Größe und des Umfangs des World Wide Web besteht das wahre Wunder seiner Entstehung in der Fähigkeit, Inhalte zu suchen, zu filtern und erfolgreich darauf zuzugreifen. Während DNS eigentlich eine Kombination aus numerischen IP-Adressen (Internet Protocol), die von Computern verwendet werden, und textbasierten Domänennamen, die von Menschen verwendet werden, ist, handelt es sich für Benutzer um ein Adressbuch für das Web, das unbemerkt agiert.

Allerdings ändern sich die Zeiten. Wir können darüber nachdenken, dass Bedrohungen und bösartige Domänen niemals hätten entstehen dürfen, aber die wachsende Zahl und Komplexität der Bedrohungen zeigt, dass dies eine Unmöglichkeit ist. Daher wird DNS zunehmend als umfassender Schutz betrachtet, eine Rolle, die es durch das Herausfiltern bösartiger oder verdächtiger Domänen spielen kann. Um eine funktionierende Sicherheitslösung auf DNS-Ebene zu schaffen, müssen Sicherheitsanbieter, ISPs und Telekommunikations- oder Kommunikationsdienstleister (TELCOs) zusammenarbeiten und diese automatisierten Systeme in großem Maßstab bereitstellen.

Da fast alle Aktivitäten im World Wide Web über DNS ablaufen, ist der Einsatz dieses DNS zur Bekämpfung von Internetbedrohungen keine Kleinigkeit. Telemetriedaten von ESET und anderen Anbietern zeigen, dass trotz der Tatsache, dass die Anzahl potenzieller Web-Bedrohungen in den letzten Jahren leicht zurückgegangen ist, einige, wie z. B. Phishing, weiterhin weit verbreitet sind. Statistiken aus dem T3 Bedrohungsbericht 2022 zeigte, dass beispielsweise die Gesamtzahl der blockierten Phishing-Websites weltweit auf 13 Millionen gestiegen ist.

Bei neueren Entwicklungen im Zusammenhang mit Web-Bedrohungen geht es um legitime Websites, die sogenannte Malware hosten Malware-Objekte, die von ESET seit seiner Gründung dokumentiert wurden Bedrohungsbericht für das erste Quartal 2. Hier wurde eine ansonsten legitime Website eines legitimen Autors von einem Dritten kompromittiert, der schädliche Funktionen wie Weblinks, PDFs oder Lead-Capture implantiert hat, oder die Website wurde zum Host eines Dienstes, der es anderen ermöglicht, Dateien zu speichern oder herunterzuladen. Diese Dateien könnten dann bösartigen Code, illegale oder schädliche Inhalte oder Malware-Objekte enthalten.

IoT-Bedrohungen

Das Internet der Dinge (IoT), ein anderer Name für intelligente Geräte, die mit dem Internet verbunden sind, umfasst Geräte wie Babyphone, Türkameras, Fernseher, medizinische Geräte, Haushaltsgeräte, Netzwerk-Router und vieles mehr. Oftmals wurden diese Geräte überstürzt auf den Markt gebracht, ohne dass robuste Sicherheitsmaßnahmen vorhanden waren, und beschränkten sich auf nicht vorhandene Sicherheitsfunktionen auf dem Gerät, darunter schwache Authentifizierungsmechanismen, Schwachstellen und nicht vorhandene Aktualisierungspfade sowie unverschlüsselte Datenübertragungen. Dadurch können Cyberkriminelle IoT-Geräte in großem Umfang missbrauchen, unter anderem um riesige Netzwerke kompromittierter Geräte, sogenannte Botnets, aufzubauen. Diese können zur Überlastung verschiedener Arten von Online-Systemen genutzt werden, von Websites über Telekommunikationsdienste bis hin zu kritischen Infrastrukturen.

Die Bewältigung der IoT-Sicherheit ist von entscheidender Bedeutung, da Botnetze eine erhebliche Bedrohung darstellen, unabhängig davon, ob sie für massive Ausführungen eingesetzt werden DDoS-Angriffe, Brute Force (Erraten von Passwörtern/Anmeldeinformationen), weitere Infektionen oder Ausnutzung von Sicherheitslücken. Sie tun dies, indem sie das Netzwerk oder die Geräte kompromittieren, die über ein Cloud-basiertes Bedienfeld verfügen (z. B. alte IP-Kameras), mit denen das IoT-Gerät verbunden ist. Da IoT-Geräte über den Anschluss an einen Router betrieben werden, stehen Schädlingen viele Türen offen. Botnetze sind eines der wertvollsten Werkzeuge von Angreifern und ein Schutz auf DNS-Ebene, gegen den sie äußerst wirksam ist.

Seit Beginn des Jahres 2001 kam es zu erheblichen Vorfällen, deren Ausmaß an Angriffen immer weiter zugenommen hat und der Zugriff auf einige der beliebtesten Websites und Dienste der Welt regelmäßig unterbrochen oder sogar verhindert wurde. Eine davon, die Mirai-Botnetz, hat seit 2016 regelmäßig Internet-of-Things-Geräte (IoT) für Verbraucher gekapert und Hunderttausende davon zur Orchestrierung von Angriffen eingesetzt. Diese Angriffe können immer noch sein 2023 entdeckt.

Auch andere Botnetze wie Mozi, die sich der Bedrohungslandschaft in jüngerer Zeit angeschlossen haben, haben bis dahin ebenfalls von Mirai-Varianten profitiert Oktober 2023, als es praktisch verschwunden ist in einem offensichtlichen Takedown. Während seiner Herrschaft zwischen 2019 und 2023 wurde das Mozi-Botnetz zum größten seiner Art und umfasste zeitweise mehr als XNUMX 1.5 Millionen einzigartige Geräte in sein Netzwerk eindringen und hauptsächlich über bekannte Schwachstellen in NETGEAR DGN-Geräten und JAWS-Webservern agieren.

Router

Neben IoT-Bedrohungen kann auch die Weiterleitung von Web-Bedrohungen über kompromittierte Router gemanagt werden DNS-Sicherheit indem der Zugriff auf bösartige oder verdächtige Domänen blockiert wird. Dies dient dazu, kriminelle Infrastrukturen wie Phishing und bösartige Websites zu unterbrechen, die zum Diebstahl persönlicher Daten und Anmeldeinformationen von Benutzern verwendet werden. DNS-Sicherheit, gepaart mit einer mehrschichtigen Sicherheitslösung, die Funktionen bietet Netzwerkinspektionstools, mit denen Benutzer ihre Router auf Schwachstellen wie schlechte Passwörter und veraltete Firmware testen können. Diese Kombination mildert die Sicherheitsauswirkungen des unermüdlichen Vormarsches der Technologie, alle Arten von alltäglichen physischen Gegenständen online zu stellen und sie „intelligent“ zu machen.

Und obwohl Smart der neue Standard ist, müssen wir uns darüber im Klaren sein, dass viele Risiken entstehen, wenn „Alltagsgegenstände“ mit Software, Prozessoren, Sensoren, Aktoren und Internetkonnektivität ausgestattet sind, die es ihnen ermöglichen, Daten zu sammeln und sowohl mit ihrer Umgebung als auch untereinander zu interagieren .

Wenn es um die unzähligen intelligenten Geräte geht, die heutzutage in unseren Häusern zu finden sind, ist es wichtig, die Router ins Rampenlicht zu rücken. Dies sind nicht nur die unbesungenen Helden der modernen Konnektivität, die rund um die Uhr eingeschaltet bleiben, sondern sie sind tatsächlich die Grundlage des vernetzten Zuhauses. Tatsächlich handelt es sich dabei um spezialisierte Computer, deren als Firmware eingebettete Betriebssysteme wichtige Aktualisierungen erfordern, um Sicherheitslücken zu schließen, und die vom Hersteller geführten Listen von End-of-Life-Geräten unterliegen.

Und obwohl Router keine persönlichen Daten speichern, läuft der gesamte Datenverkehr von jedem internetfähigen Gerät in einem Haushalt über den Router. Bei unzureichender Sicherung können sie alle Geräte in einem Netzwerk der Gnade böswilliger Akteure aussetzen. Und in einer Ära von Remote-/Hybrid-Arbeiten, ihre Sicherheit hat an Bedeutung gewonnen und kann sogar Auswirkungen auf Unternehmensnetzwerke haben. Hier können einige Maßnahmen viel bewirken: die Verwendung starker Passwörter anstelle von Standardkennwörtern, die Anwendung der höchsten Verschlüsselungsstufe, die Deaktivierung des Fernverwaltungszugriffs und unnötiger Dienste und Funktionen zur Reduzierung der Angriffsflächen oder die Schaffung separater Netzwerke für IoT-Geräte zum Schutz der Daten auf PCs und Smartphones.

Die Welt vernetzt und sicher halten

Die Telekommunikations- und ISP-Branche, die von der globalen Konnektivität profitiert, trägt auch die Verantwortung für den Schutz großer Mengen personenbezogener Daten, die ihr von ihren Kunden anvertraut werden. Die ordnungsgemäße Verwaltung dieser Daten ist von entscheidender Bedeutung für den Ruf von Telekommunikationsanbietern und ISPs und für die Gewährleistung des Vertrauens, das zur Förderung ihres Geschäftsmodells erforderlich ist.

Als Reaktion auf den wachsenden Druck durch Cyberkriminelle und die sich verändernden Bedürfnisse ihrer Kunden ist es ein Muss, mit den zunehmenden Bedrohungen Schritt zu halten und die Vertrauensbeziehungen zu sichern, die in der heutigen digitalen Welt erforderlich sind. Vertrauen ist nicht nur ein Produkt/eine Dienstleistung, sondern auch das wesentliche Element, um überhaupt am Online-Austausch teilzunehmen, und zwar so sehr, dass die Partnerschaft mit dem richtigen Sicherheitsanbieter, der nicht nur den ISP/TELCO, sondern auch seine Kunden und deren Daten schützt, ist entscheidend für ein zukunftssicheres Geschäft.

Da sich anspruchsvollere Kunden mehr Sorgen um sichere Verbindungen und Daten machen als je zuvor, müssen sich ISPs und Telekommunikationsunternehmen durch die von ihnen angebotenen Sicherheitslösungen differenzieren, einschließlich der Frage, ob es eine Option gibt, dem Kundenplan eine zusätzliche Ebene wie DNS-Sicherheit hinzuzufügen. Die Bereitstellung dieses zusätzlichen Serviceniveaus in Zusammenarbeit mit Sicherheitsanbietern kommt nicht nur den Endbenutzern zugute, sondern stärkt auch den Ruf des Anbieters.

Auch die Anbieter von Cybersicherheit mussten sich in den letzten 30 Jahren weiterentwickeln, vom Schutz und der Sicherung von Hardware über wertvolle Daten bis hin zur Sicherung persönlich identifizierbarer Daten. Im Einklang mit ISPs und Telekommunikationsunternehmen lässt sich mit Recht sagen, dass Sicherheitsanbieter nun darauf abzielen, das digitale Leben der Benutzer zu schützen. Im Mittelpunkt dieser Mission steht der DNS-Schutz, der weitreichende Vorteile bietet. DNS-Schutz gepaart mit Router-Sicherheit sind einfache Möglichkeiten, zahlreiche Haushalte zu schützen, insbesondere wenn sowohl Internet-Abonnements als auch mobile Daten genutzt werden.

Der Anwendungsfall erstreckt sich auch auf stark frequentierte Orte wie Cafés, Restaurants, Hotels, Flughäfen und Krankenhäuser, wo die Bereitstellung eines öffentlichen WLAN-Zugangs üblich ist; An diesen Standorten bieten DNS-Lösungen eine sehr sichere und benutzerfreundliche Wahl. Stellen Sie sich ein Krankenhaus mit einem einzigen Netzwerk vor, das täglich über tausend Patienten versorgt, Besucher und Personal nicht mitgerechnet. Dieses Netzwerk speichert gleichzeitig wichtige medizinische Daten und unterstützt wahrscheinlich auch viele andere berufliche und sogar private Online-Aktivitäten. Hier können Sicherheitsherausforderungen durch den erforderlichen eher offenen Netzwerkzugang entstehen, bei dem jeder, auch potenzielle böswillige Akteure, sich mit dem Netzwerk verbinden und es ausnutzen kann.

Cyberkriminalität wird nirgendwo hingehen

Cyberkriminalität bleibt eine dauerhafte und sich ständig weiterentwickelnde Herausforderung in unserer vernetzten Welt. Um eine sicherere Online-Umgebung zu schaffen, müssen Einzelpersonen ihrer digitalen Sicherheit Priorität einräumen. Telekommunikationsunternehmen und ISPs entwickeln sich jedoch zu den Unternehmen mit der größten Handlungskompetenz und möglicherweise auch der Hauptverantwortung für die Bewältigung dieser Risiken. Durch die Erforschung des DNS-Schutzes in Zusammenarbeit mit Sicherheitsanbietern können Sie bei Bedarf eine schnelle Bereitstellung robusterer Sicherheitsmaßnahmen ermöglichen.

Die wachsende Besorgnis der Verbraucher über Sicherheit und Datenschutz hat gezeigt, dass Telekommunikationsunternehmen und ISPs diese Bedenken proaktiv angehen müssen. Und angesichts der weit verbreiteten Natur und der erheblichen wirtschaftlichen Auswirkungen der Cyberkriminalität ist es für alle Beteiligten von entscheidender Bedeutung, sie ernst zu nehmen. Viele dieser Angriffe zielen direkt auf Verbraucher ab und erzeugen eine starke Nachfrage nach zugänglichen und dennoch leistungsstarken Sicherheitslösungen. In der heutigen datengesteuerten Landschaft, in der riesige Mengen an Informationen gesammelt und genutzt werden, gewinnt der Bedarf an verbessertem Schutz immer mehr an Bedeutung. Dies stellt für Telekommunikationsunternehmen und ISPs eine bedeutende Chance dar, der wachsenden Nachfrage nach sicheren digitalen Erlebnissen gerecht zu werden, die auf Vertrauen basieren.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/business-security/delivering-trust-with-dns-security/