Amazon Yazısı müşterilerin toplu veya akış modunda konuşmayı metne dönüştürmesine olanak tanıyan bir AWS hizmetidir. Makine öğrenimi destekli otomatik konuşma tanıma (ASR), otomatik dil tanımlama ve işlem sonrası teknolojilerini kullanır. Amazon Transcribe, birkaç örnek vermek gerekirse müşteri hizmetleri çağrılarının, çok taraflı konferans çağrılarının ve sesli posta mesajlarının transkripsiyonunun yanı sıra kayıtlı ve canlı videolar için altyazı oluşturmak için de kullanılabilir. Bu blog yazısında uygulamalarınızı Amazon Transcribe özellikleriyle güvenlik gereksinimlerinizi karşılayacak şekilde nasıl güçlendireceğinizi öğreneceksiniz.

Bazı müşteriler, gizli ve işletmelerine ait olan verileri Amazon Transcribe'a emanet eder. Diğer durumlarda Amazon Transcribe tarafından işlenen ses içeriği, yerel yasa ve düzenlemelere uyum açısından korunması gereken hassas veriler içerebilir. Bu tür bilgilere örnek olarak kişisel olarak tanımlanabilir bilgiler (PII), kişisel sağlık bilgileri (PHI) ve ödeme kartı sektörü (PCI) verileri verilebilir. Blogun aşağıdaki bölümlerinde Amazon Transcribe'ın müşteri verilerini hem aktarım hem de bekleme sırasında koruması gereken farklı mekanizmaları ele alıyoruz. Amazon Transcribe ile güvenlik ve uyumluluk gereksinimlerinizi karşılayan uygulamalar oluşturmak için aşağıdaki yedi en iyi güvenlik uygulamasını paylaşıyoruz:

- Amazon Transcribe ile veri korumayı kullanın

- Özel bir ağ yolu üzerinden iletişim kurun

- Gerekirse hassas verileri çıkarın

- Amazon Transcribe erişimi gerektiren uygulamalar ve AWS hizmetleri için IAM rollerini kullanın

- Etiket tabanlı erişim kontrolünü kullanın

- AWS izleme araçlarını kullanın

- AWS Config'i etkinleştirin

Aşağıdaki en iyi uygulamalar genel yönergelerdir ve eksiksiz bir güvenlik çözümünü temsil etmez. Bu en iyi uygulamalar ortamınız için uygun veya yeterli olmayabileceğinden bunları reçete yerine faydalı düşünceler olarak kullanın.

En iyi uygulama 1 – Amazon Transcribe ile veri korumayı kullanın

Amazon Transcribe şu şartlara uygundur: AWS paylaşılan sorumluluk modeliBu, AWS'nin bulut güvenliğine ilişkin sorumluluğunu, müşterinin bulut güvenliğine ilişkin sorumluluğundan ayırır.

AWS, AWS Cloud'un tamamını çalıştıran küresel altyapının korunmasından sorumludur. Müşteri olarak bu altyapıda barındırılan içeriğinizin kontrolünü sürdürmek sizin sorumluluğunuzdadır. Bu içerik, kullandığınız AWS hizmetlerine ilişkin güvenlik yapılandırmasını ve yönetim görevlerini içerir. Veri gizliliği hakkında daha fazla bilgi için bkz. Veri Gizliliği SSS.

Aktarım halindeki verileri koruma

Veri şifreleme, uygulamanız ile Amazon Transcribe arasındaki veri iletişiminin gizli kalmasını sağlamak için kullanılır. Güçlü şifreleme algoritmalarının kullanılması, verileri iletilirken korur.

Amazon Transcribe iki moddan birinde çalışabilir:

- Transkripsiyon akışı gerçek zamanlı olarak medya akışı transkripsiyonuna izin ver

- Toplu transkripsiyon işleri eşzamansız işleri kullanarak ses dosyalarının transkripsiyonuna izin verin.

Akış transkripsiyon modunda, istemci uygulamaları HTTP/2 veya WebSockets üzerinden çift yönlü bir akış bağlantısı açar. Bir uygulama Amazon Transcribe'a bir ses akışı gönderir ve hizmet, gerçek zamanlı bir metin akışıyla yanıt verir. Hem HTTP/2 hem de WebSockets akış bağlantıları, yaygın olarak kabul edilen bir şifreleme protokolü olan Aktarım Katmanı Güvenliği (TLS) üzerinden kurulur. TLS, AWS sertifikalarını kullanarak aktarım halindeki verilerde kimlik doğrulama ve şifreleme sağlar. TLS 1.2 veya üstünü kullanmanızı öneririz.

Toplu transkripsiyon modunda, öncelikle bir ses dosyasının bir Amazon Basit Depolama Hizmeti (Amazon S3) Kova. Daha sonra Amazon Transcribe'da bu dosyanın S3 URI'sine referans veren bir toplu transkripsiyon işi oluşturulur. Hem toplu modda Amazon Transcribe hem de Amazon S3, aktarılan verileri korumak için TLS üzerinden HTTP/1.1 kullanır.

HTTP ve WebSockets üzerinden Amazon Transcribe'a yapılan tüm isteklerin kimlik doğrulaması şu şekilde yapılmalıdır: AWS İmzası Sürüm 4. Amazon S4'e yönelik HTTP isteklerinin kimliğini doğrulamak için de İmza Sürüm 3'ün kullanılması önerilir; ancak eski sürümlerle kimlik doğrulaması İmza Versiyon 2 bazı AWS Bölgelerinde de mümkündür. AWS hizmetlerine yönelik API isteklerini imzalamak için uygulamaların geçerli kimlik bilgilerine sahip olması gerekir.

Kullanımda olmayan verileri koruma

Toplu modda Amazon Transcribe, hem giriş ses dosyasını hem de çıkış transkripsiyon dosyasını depolamak için S3 klasörlerini kullanır. Müşteriler, giriş ses dosyasını depolamak için bir S3 grubu kullanır ve bu grupta şifrelemenin etkinleştirilmesi önemle tavsiye edilir. Amazon Transcribe aşağıdaki S3 şifreleme yöntemlerini destekler:

Her iki yöntem de müşteri verilerini disklere yazılırken şifreler ve mevcut en güçlü blok şifrelemelerden birini kullanarak eriştiğinizde şifresini çözer: 256 bit Gelişmiş Şifreleme Standardı (AES-256) GCM.SSE-S3 kullanıldığında şifreleme anahtarları yönetilir. ve Amazon S3 hizmeti tarafından düzenli olarak rotasyona tabi tutulur. Ek güvenlik ve uyumluluk için SSE-KMS, müşterilere şifreleme anahtarları üzerinde kontrol sağlar. AWS Anahtar Yönetim Hizmeti (AWS KMS). AWS KMS, SSE-KMS ile yapılandırılmış S3 klasörlerindeki nesneleri şifrelemek ve şifrelerini çözmek için uygun KMS anahtarlarını kullanma izinlerine sahip olmanız gerektiğinden ek erişim denetimleri sağlar. Ayrıca SSE-KMS, müşterilere KMS anahtarlarınızı kimin ve ne zaman kullandığının kayıtlarını tutan bir denetim takibi özelliği sağlar.

Çıktı transkripsiyonu aynı veya müşterinin sahip olduğu farklı bir S3 klasöründe saklanabilir. Bu durumda aynı SSE-S3 ve SSE-KMS şifreleme seçenekleri geçerlidir. Toplu modda Amazon Transcribe çıktısı için başka bir seçenek de hizmet tarafından yönetilen bir S3 klasörü kullanmaktır. Daha sonra çıktı verileri Amazon Transcribe hizmeti tarafından yönetilen güvenli bir S3 klasörüne konulur ve size transkriptinizi indirmek için kullanılabilecek geçici bir URI sağlanır.

Amazon Transcribe şifreli kullanır Amazon Elastik Blok Mağazası (Amazon EBS) Medya işleme sırasında müşteri verilerini geçici olarak depolamak için hacimler. Müşteri verileri hem tam hem de arıza durumları için temizlenir.

En iyi uygulama 2 – Özel bir ağ yolu üzerinden iletişim kurun

Birçok müşteri, İnternet üzerinden Amazon Transcribe ile güvenli bir şekilde iletişim kurmak için aktarım sırasında şifrelemeye güveniyor. Ancak bazı uygulamalar için aktarım halindeki veri şifreleme, güvenlik gereksinimlerini karşılamak için yeterli olmayabilir. Bazı durumlarda, internet gibi halka açık ağlardan geçmemek için verilere ihtiyaç duyulur. Ayrıca uygulamanın internete bağlı olmayan özel bir ortamda konuşlandırılması da gerekebilmektedir. Bu gereksinimleri karşılamak için şunu kullanın: arayüz VPC uç noktaları tarafından desteklenmektedir AWS Özel Bağlantı.

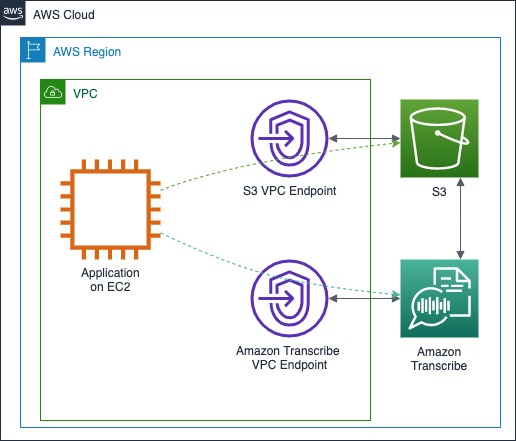

Aşağıdaki mimari diyagram, bir uygulamanın dağıtıldığı bir kullanım durumunu göstermektedir. Amazon EC2. Uygulamayı çalıştıran EC2 bulut sunucusunun internet erişimi yoktur ve Amazon Transcribe ve Amazon S3 ile arayüz VPC uç noktaları aracılığıyla iletişim kurar.

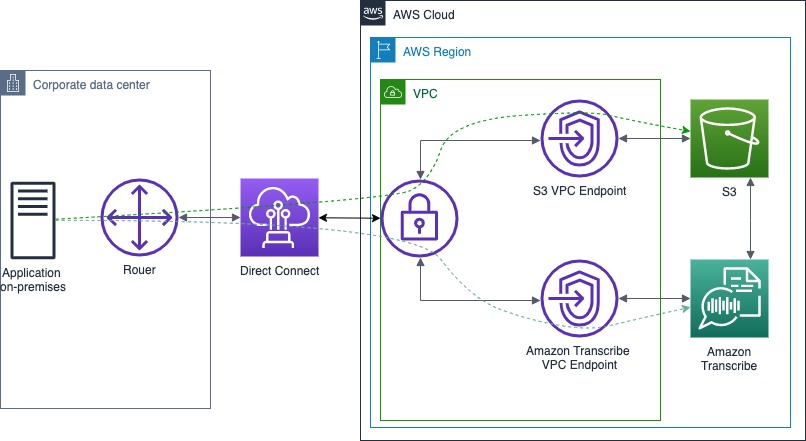

Bazı senaryolarda Amazon Transcribe ile iletişim kuran uygulama, şirket içi bir veri merkezinde dağıtılabilir. Amazon Transcribe ile alınıp verilen verilerin internet gibi genel ağlara aktarılmamasını zorunlu kılan ek güvenlik veya uyumluluk gereklilikleri olabilir. Bu durumda, özel bağlantı üzerinden AWS Doğrudan Bağlan kullanılabilir. Aşağıdaki şemada şirket içi bir uygulamanın herhangi bir internet bağlantısı olmadan Amazon Transcribe ile iletişim kurmasına olanak tanıyan bir mimari gösterilmektedir.

En iyi uygulama 3 – Gerekirse hassas verileri çıkarın

Bazı kullanım durumları ve düzenleyici ortamlar, hassas verilerin transkriptlerden ve ses dosyalarından kaldırılmasını gerektirebilir. Amazon Transcribe; adlar, adresler, Sosyal Güvenlik numaraları vb. gibi kişisel olarak tanımlanabilir bilgilerin (PII) tanımlanmasını ve çıkarılmasını destekler. Bu özellik, müşterilerin kredi veya banka kartı numarası, son kullanma tarihi ve üç haneli kart doğrulama kodu (CVV) gibi kişisel bilgileri düzenleyerek ödeme kartı sektörü (PCI) uyumluluğunu elde etmelerini sağlamak için kullanılabilir. Düzenlenmiş bilgileri içeren transkriptlerde, kişisel bilgiler, köşeli parantez içindeki yer tutucularla değiştirilecek ve bu, hangi tür KKB'nin düzeltildiğini gösterecektir. Akışlı transkripsiyonlar, yalnızca PII'yi tanımlama ve düzenleme yapmadan etiketleme ek özelliğini destekler. Amazon Transcribe tarafından düzenlenen PII türleri, toplu ve akışlı transkripsiyonlar arasında farklılık gösterir. Bakınız Toplu işinizde PII'yi düzenleme ve Gerçek zamanlı bir akışta PII'yi düzeltme veya tanımlama daha fazla ayrıntı için.

uzman Amazon Çağrı Analizini Yazıya Çevirme API'ler, hem metin transkriptlerinde hem de ses dosyalarında PII'yi düzenlemeye yönelik yerleşik bir yeteneğe sahiptir. Bu API, müşteri hizmetlerini ve satış çağrılarını anlamak için özel olarak eğitilmiş, özel konuşmayı metne dönüştürme ve doğal dil işleme (NLP) modellerini kullanır. Diğer kullanım durumları için şunları kullanabilirsiniz: bu çözüm Amazon Transcribe ile ses dosyalarından kişisel bilgileri çıkarmak için.

Ek Amazon Transcribe güvenliği en iyi uygulamaları

En iyi uygulama 4 – kullanım IAM rolleri Amazon Transcribe erişimi gerektiren uygulamalar ve AWS hizmetleri için. Bir rol kullandığınızda, parolalar veya erişim anahtarları gibi uzun vadeli kimlik bilgilerini bir EC2 bulut sunucusuna veya AWS hizmetine dağıtmanız gerekmez. IAM rolleri, uygulamaların AWS kaynaklarına istekte bulunurken kullanabileceği geçici izinler sağlayabilir.

En İyi Uygulama 5 – kullanım etiket tabanlı erişim kontrolü. AWS hesaplarınızda erişimi kontrol etmek için etiketleri kullanabilirsiniz. Amazon Transcribe'da transkripsiyon işlerine, özel sözlüklere, özel sözcük filtrelerine ve özel dil modellerine etiketler eklenebilir.

En İyi Uygulama 6 – AWS izleme araçlarını kullanın. İzleme, Amazon Transcribe'ın ve AWS çözümlerinizin güvenilirliğini, güvenliğini, kullanılabilirliğini ve performansını korumanın önemli bir parçasıdır. Yapabilirsiniz AWS CloudTrail'i kullanarak Amazon Transcribe'ı izleyin ve Amazon Bulut İzleme.

En İyi Uygulama 7 – etkinleştirme AWS Yapılandırması. AWS Config, AWS kaynaklarınızın yapılandırmalarını değerlendirmenize, denetlemenize ve değerlendirmenize olanak tanır. AWS Config'i kullanarak yapılandırmalardaki değişiklikleri ve AWS kaynakları arasındaki ilişkileri inceleyebilir, ayrıntılı kaynak yapılandırma geçmişlerini araştırabilir ve dahili yönergelerinizde belirtilen yapılandırmalara genel uyumluluğunuzu belirleyebilirsiniz. Bu, uyumluluk denetimini, güvenlik analizini, değişiklik yönetimini ve operasyonel sorun gidermeyi basitleştirmenize yardımcı olabilir.

Amazon Transcribe için uyumluluk doğrulaması

AWS üzerinde oluşturduğunuz uygulamalar SOC, PCI, FedRAMP ve HIPAA gibi uyumluluk programlarına tabi olabilir. AWS, hizmetlerinin çeşitli programlarla uyumluluğunu değerlendirmek için üçüncü taraf denetçileri kullanır. AWS Eseri yapmanıza olanak sağlar üçüncü taraf denetim raporlarını indirin.

Bir AWS hizmetinin belirli uyumluluk programları kapsamında olup olmadığını öğrenmek için bkz. Uyumluluk Programı Kapsamındaki AWS Hizmetleri. AWS'nin müşterilere uyumluluk konusunda yardımcı olmak amacıyla sağladığı ek bilgi ve kaynaklar için bkz. Amazon Transcribe için uyumluluk doğrulaması ve AWS uyumluluk kaynakları.

Sonuç

Bu yazıda Amazon Transcribe ile güvenli uygulamalar oluşturmanıza yardımcı olacak çeşitli güvenlik mekanizmalarını, en iyi uygulamaları ve mimari kalıpları öğrendiniz. Güçlü şifrelemeyle hassas verilerinizi hem aktarım halinde hem de kullanımda olmayan şekilde koruyabilirsiniz. Kişisel bilgilerin işlenmesini ve saklanmasını istemiyorsanız transkriptlerinizden kişisel bilgilerin kaldırılmasını sağlamak için PII redaksiyonu kullanılabilir. VPC uç noktaları ve Direct Connect, uygulamanız ile Amazon Transcribe hizmeti arasında özel bağlantı kurmanıza olanak tanır. Ayrıca Amazon Transcribe'ı kullanarak uygulamanızın SOC, PCI, FedRAMP ve HIPAA gibi programlarla uyumluluğunu doğrulamanıza yardımcı olacak referanslar da sağladık.

Sonraki adımlarda şuraya göz atın: Amazon Transcribe'ı kullanmaya başlama Hizmeti hızlı bir şekilde kullanmaya başlamak için. Bakınız Amazon Transcribe belgeleri Hizmet ayrıntılarına daha derinlemesine dalmak için. Ve takip et AWS Makine Öğrenimi Blogunda Amazon Transcribe Amazon Transcribe'a yönelik yeni yetenekler ve kullanım örnekleri hakkında güncel bilgilere sahip olmak için.

Yazar Hakkında

Alex Bulatkin AWS'de Çözüm Mimarıdır. İletişim hizmeti sağlayıcılarının AWS'de telekom sektörünü yeniden tanımlayan yenilikçi çözümler oluşturmasına yardımcı olmaktan keyif alıyor. AWS AI hizmetlerinin gücünü uygulamalarına taşımak için müşterilerle birlikte çalışma konusunda tutkulu. Alex, Denver metropol bölgesinde yaşıyor ve yürüyüş yapmayı, kayak yapmayı ve snowboard yapmayı seviyor.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://aws.amazon.com/blogs/machine-learning/best-practices-for-building-secure-applications-with-amazon-transcribe/