Forskare i Kina och USA har avslöjat ett nytt fingeravtryckshack vid namn PrintListener som kan stjäla dina fingeravtrycksdata, inte från foton eller lyfta avtryck, men från det svaga ljudet från fingret när du sveper din smartphones skärm.

Fingeravtrycksautentisering har blivit synonymt med säkerhet på våra smartphones och enheter. Marknaden är värd uppskattningsvis 100 miljarder dollar år 2032 och återspeglar vårt djupa förtroende för biometriskt skydd.

Men PrintListener visar att, precis som all teknik, biometri har sårbarheter.

Hur fungerar PrintListener?

Våra vardagsappar, som Discord, Skype, FaceTime, och många andra, designades för kommunikation. Men tänk om de kunde göra mer än att sända din röst?

Forskare bakom PrintListener tar upp en oroande möjlighet: Dessa appar kan agera som en omedveten medbrottsling till ett fingeravtryckshack. Varje gång du sveper över din smartphones skärm, även under de till synes tillfälliga samtalen, din mikrofon kan oavsiktligt spela in ett dolt ljudspår: Den subtil friktion som genereras av dina fingeravtryckskanter.

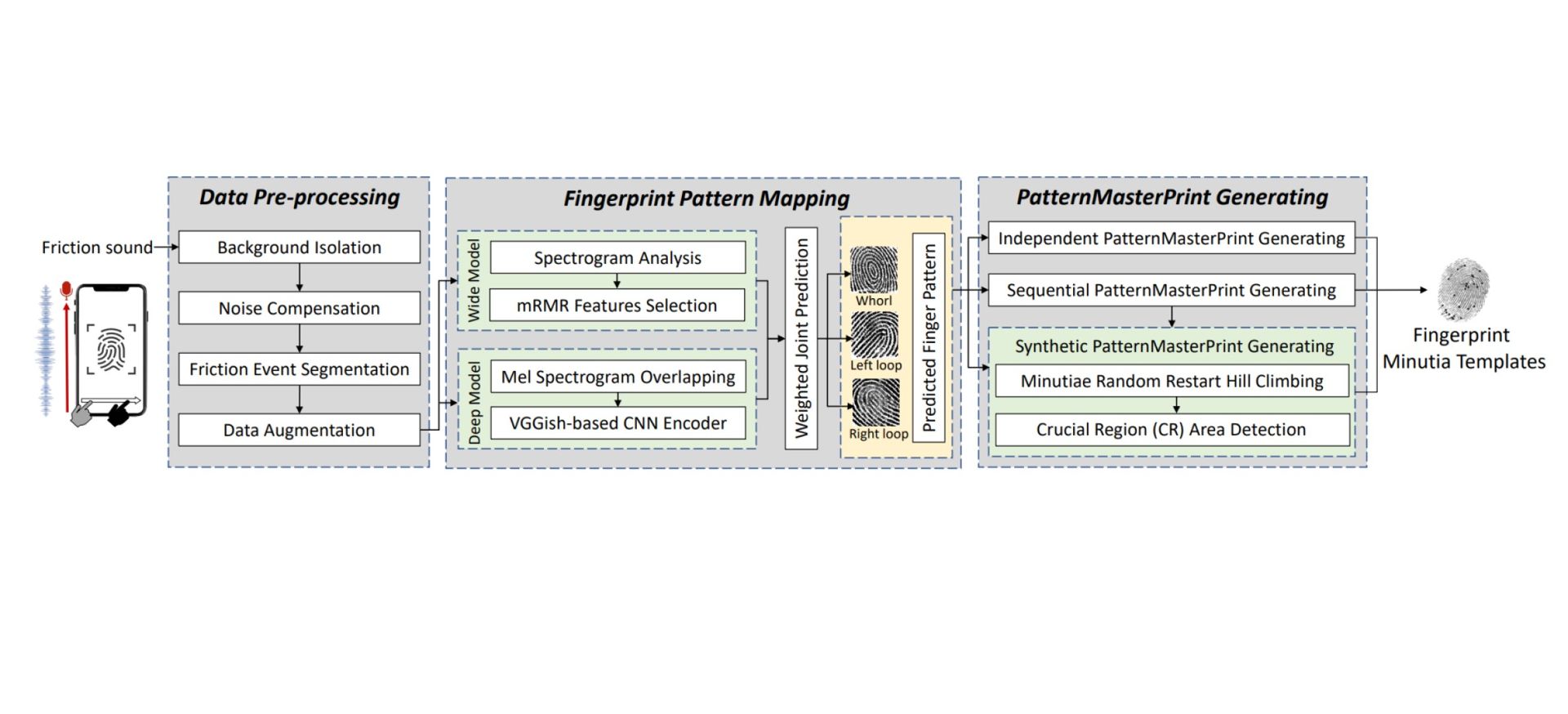

Förvandlar ljud till fingeravtrycksdata

PrintListener handlar inte bara om att höra dessa mikroljud; det handlar om att tolka dem. Verktyget använder sofistikerad analys för att dissekera den svaga akustiken i dina svep, och letar noggrant efter mönster som är unika för ditt fingeravtryck.

Till skillnad från traditionella ordboksattacker, som förlitar sig på förbyggda databaser med vanliga fingeravtrycksmönster, kan PrintListener använda denna nyinfångade ljuddata för att förbättra attacker som MasterPrint. Det innebär potentiellt att anpassa fingeravtrycksförfalskningar med mycket större noggrannhet.

Fingerprint hack har en chockerande framgångsfrekvens

Effektiviteten hos PrintListener ligger i dess siffror. Forskare skryter med en oroande framgångsfrekvens. På bara fem försök PrintListener kunde knäcka 27.9 % av partiella fingeravtryck. Ännu mer kylig, 9.3% av tiden, kunde PrintListener rekonstruera kompletta fingeravtryck från enbart svepljud.

Den belyser hur denna nya exploatering förvandlar ofarliga interaktioner med till synes anspråkslösa appar till ett kraftfullt verktyg för hackare.

Cyberhot utvecklas ständigt

PrintListener-avslöjandet understryker en bredare trend inom cybersäkerhet: Det finns en ny sofistikerad hackningsmetod som utvecklas dag för dag. Tekniken flätas samman med nästan alla aspekter av våra liv nuförtiden och hackare söker ständigt efter och upptäcker nya sårbarheter, ofta i mest oväntade platser.

Från AI-drivna nätfiskeattacker som efterliknar betrodda röster till skadlig programvara inbäddad i till synes ofarliga QR-koder, taktiken för cyberbrottslingar utvecklas i en alarmerande takt.

Låt oss överväga några nya exempel:

- WhisperGate: I början av 2022 dök den här destruktiva skadliga programvaran upp, som maskerade sig som legitim ransomware medan den tyst torkade hela system av ukrainska organisationer i en politiskt motiverad attack

- Log4j sårbarhet: I slutet av 2021 avslöjades en kritisk nolldagarssårbarhet i ett flitigt använt loggningsbibliotek. log4jDen omfattande närvaron innebar att det uppstod en scramble som exponerade många system för utnyttjande av fjärrkontroll

- Supply chain attacker: Hackare bryter sig inte bara in; de infiltrerar system inifrån. Genom sårbarheter i mjukvaruutvecklingens ekosystem (som det ökända SolarWinds-hacket) lyckas angripare äventyra allmänt använda produkter och tjänster, vilket leder till massiva nedströmseffekter

Dessa exempel understryker att traditionella metoder för säkerhet inte kommer att minska den. Vår teknik expanderar inte bara, den blir mer komplex och beroende av varandra. Hackare jagar obevekligt efter svagheter i dessa komplexa system och utnyttjar både tekniska brister och det ofta förbisedda mänskliga elementet.

Skydda dig själv mot nya hot

PrintListener-attacken och andra nya cyberhot kan kännas skrämmande, men kom ihåg att du har kraften att skydda dig själv. Omfamna proaktiva säkerhetsåtgärder som drastiskt minskar din risk.

Här är en sammanfattning av viktiga åtgärder du kan vidta:

- Styr dina appar: Genomför en granskning av dina appar. Kontrollera vilka som har tillgång till mikrofon och kamera och inaktivera det för dem som inte verkligen behöver dessa behörigheter för sin kärnfunktionalitet

- Biometri: Använd med försiktighet: Biometriska säkerhetsfunktioner som fingeravtryck och ansiktsigenkänning erbjuder bekvämlighet, men behandla dem inte som idiotsäkra. Se dem som användbara verktyg snarare än okrossbara sköldar

- Lösenord är avgörande: Välj komplexa, unika lösenord för varje konto och återanvänd dem aldrig. När det är möjligt, aktivera multifaktorautentisering (MFA), vilket kräver en extra kod eller bekräftelse tillsammans med ditt lösenord

- Bekämpa nätfiske: Var skeptisk till oväntade e-postmeddelanden, sms eller meddelanden i sociala medier, även om de verkar komma från bekanta källor. Verifiera avsändarens identitet innan du öppnar några länkar eller bilagor

- Uppdateringar är viktiga: Se till att du har de senaste säkerhetsuppdateringarna för ditt operativsystem och dina appar. Dessa ofta förekommande patch-sårbarheter minimerar de öppningar som hackare kan utnyttja

Genom att implementera dessa grundläggande men kraftfulla säkerhetsrutiner kommer du att avsevärt förbättra ditt digitala skydd mot de ständigt utvecklande cyberhoten.

Utvald bildkredit: George Prentzas/Unsplash.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://dataconomy.com/2024/02/20/printlistener-fingerprint-hack-by-sound/