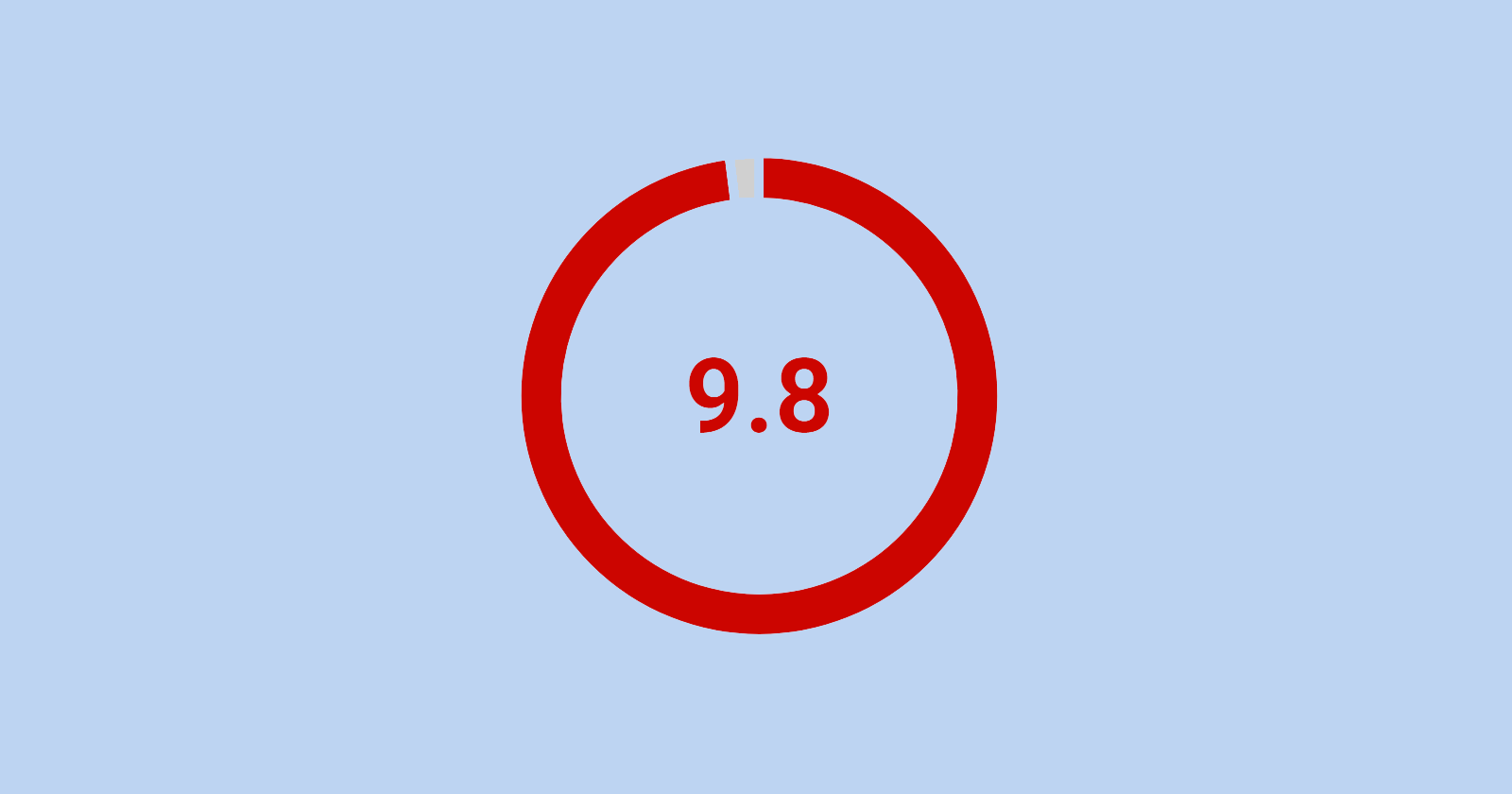

Bricks Visual Site Builder para WordPress corrigiu recentemente uma vulnerabilidade de gravidade crítica avaliada em 9.8/10 que está sendo explorada ativamente no momento.

Construtor de tijolos

Bricks Builder é um tema de desenvolvimento WordPress popular que facilita a criação de sites atraentes e de rápido desempenho em horas que custariam até US$ 20,000 em tempo de desenvolvimento para fazer do zero sem ele. A facilidade de uso e os componentes de desenvolvedor para CSS tornaram-no uma escolha popular para desenvolvedores.

Vulnerabilidade RCE não autenticada

O Bricks Builder é afetado por uma vulnerabilidade de execução remota de código (RCE). É classificado como 9.8/10 no Common Vulnerability Scoring System (CVSS), que é quase o nível mais alto.

O que torna esta vulnerabilidade particularmente ruim é que ela é uma vulnerabilidade não autenticada, o que significa que um hacker não precisa obter credenciais de permissão para explorar a vulnerabilidade. Qualquer hacker que conheça a vulnerabilidade pode explorá-la, o que neste caso significa que um invasor pode executar código.

Wordfence descreve o que pode acontecer:

“Isso possibilita que invasores não autenticados executem código no servidor.”

Os detalhes da vulnerabilidade não foram publicados oficialmente.

De acordo com o Bricks Builder oficial changelog:

“Acabamos de lançar uma atualização de segurança obrigatória com Bricks 1.9.6.1.

Um especialista líder em segurança no espaço WordPress acaba de chamar nossa atenção para essa vulnerabilidade e imediatamente começamos a trabalhar, fornecendo a você agora um patch verificado.

No momento deste lançamento, não há evidências de que esta vulnerabilidade tenha sido explorada. No entanto, o potencial de exploração aumenta quanto mais a atualização para 1.9.6.1 for adiada.

Aconselhamos você a atualizar todos os seus sites Bricks imediatamente.”

A vulnerabilidade está sendo explorada ativamente

De acordo com Adam J. Humphreys (LinkedIn), fundador da empresa de desenvolvimento web Making 8, a vulnerabilidade está sendo explorada ativamente. Diz-se que a comunidade Bricks Builder no Facebook está respondendo aos usuários afetados com informações sobre como se recuperar da vulnerabilidade.

Adam J. Humphrey comentou ao SEJ:

“Todo mundo está sendo atingido gravemente. Pessoas em hosts sem boa segurança foram exploradas. Muitas pessoas estão lidando com isso agora. É um banho de sangue e é o construtor número um.

Eu tenho uma segurança forte. Estou tão feliz por ser muito protetor com os clientes. Tudo parecia um exagero até isso.

Pessoas em hosts sem boa segurança foram exploradas.

SiteGround quando instalado possui segurança WordPress. Eles também possuem um CDN e migrações fáceis com seu plugin. Achei o suporte deles mais responsivo do que os hosts mais caros. O plugin de segurança do WordPress no SiteGround é bom, mas também combino isso com o Wordfence porque a proteção nunca é demais.”

Recomendações:

Todos os usuários do Bricks Builder são incentivados a atualizar para a versão mais recente, 1.9.6.1.

O anúncio do changelog do Bricks Builder informa:

“Atualize agora: atualize todos os seus sites Bricks para o Bricks 1.9.6.1 mais recente o mais rápido possível. Mas pelo menos nas próximas 24 horas. Quanto mais cedo melhor.

Cuidado com backup: Se você usa backups de sites, lembre-se de que eles podem incluir uma versão mais antiga e vulnerável do Bricks. A restauração desses backups pode reintroduzir a vulnerabilidade. Atualize seus backups com a versão segura 1.9.6.1.”

Este é um evento em desenvolvimento, mais informações serão adicionadas quando conhecidas.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.searchenginejournal.com/bricks-builder-for-wordpress-rce-vulnerability/508499/