Leestijd: 6 minuten

Naarmate er nieuwere blockchains worden gelanceerd, worden cross-chain-bruggen onmisbaarder dan ooit om de interoperabiliteit tussen blockchain-ecosystemen te verbeteren.

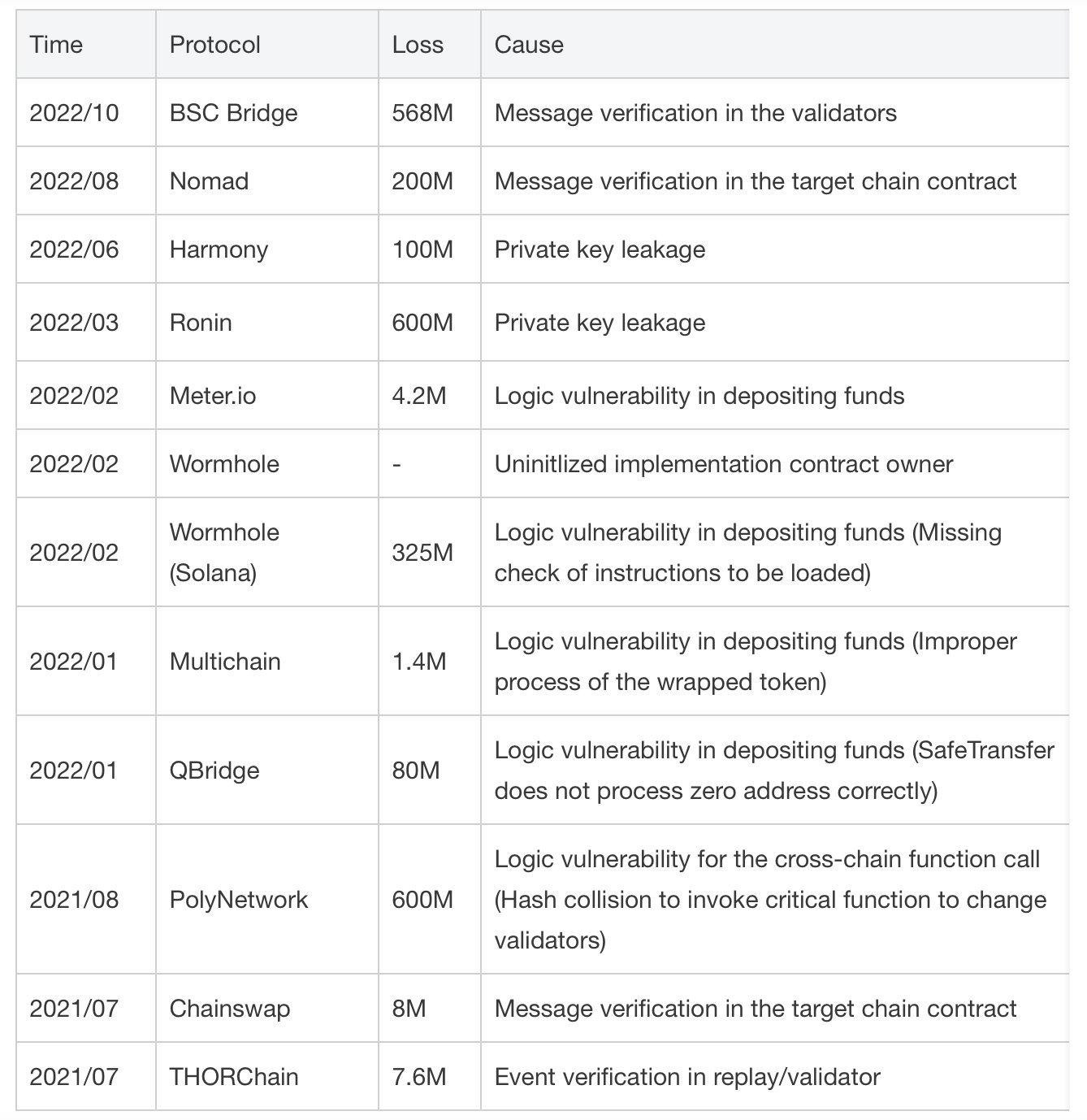

Dat gezegd hebbende, legt de nieuwe innovatie ook de basis voor een groot aantal aanvalsvectoren. Volgens Chainalysis, Cross-chain bridge-hacks alleen al goed voor 69% van de gestolen fondsen in 2022.

Het zijn er 13 geweest

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>cross-chain bridge-aanvallen heen en weer, met 2022 als het jaar met de meeste meerderheid.

Dit artikel geeft een beknopt overzicht van alle cross-chain hack-evenementen van 2022 voor meer duidelijkheid over de beveiliging van kettingbruggen in de tijd van vandaag.

Hoe zorgen cross-chain bruggen voor interoperabiliteit van crypto-activa?

Laten we de werking van a begrijpen

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>ketenoverbrugging door een voorbeeld.

Een gebruiker heeft activa op het Ethereum-netwerk, maar moet deze gebruiken op Polygon. Hij zoekt onmiddellijk een gecentraliseerde beurs zoals Coinbase of Binance en zet zijn ETH-bezit om in MATIC voor gebruik op Polygon.

Nu wil hij dat het resterende MATIC-token weer wordt omgezet in ETH. Hij zal dus opnieuw hetzelfde proces moeten doorlopen.

Interessant is dat cross-chain bruggen het proces recht trekken en een gemakkelijkere manier bieden om activa heen en weer over te dragen tussen verschillende blockchain-netwerken.

Hoe werkt dat?

De meeste cross-chain-bruggen werken op het lock-and-mint-model om interoperabiliteit te bereiken.

Hetzelfde scenario waarin de gebruiker ETH-tokens op het Polygon-netwerk wil gebruiken. Laten we eens kijken hoe hij het kan doen door middel van een

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>cross-chain bridge.

- De gebruiker kan het ETH-token naar een specifiek adres in de Ethereum-keten sturen en de transactiekosten betalen.

- De ETH-tokens zijn opgesloten in een slim contract door de validator of worden bewaard door een bewaardienst.

- Nu worden MATIC-tokens met een waarde die gelijk is aan vergrendelde ETH-tokens geslagen op de Polygon-keten (dwz bestemmingsketen)

- De gebruiker ontvangt de MATIC-token in zijn portemonnee en kan deze gebruiken om transacties uit te voeren

Wat als de gebruiker zijn ETH-token terug wil krijgen?

Dit is waar het 'branden van tokens' in beeld komt.

- Gebruikers kunnen hun resterende MATIC-token in de portemonnee naar een specifiek adres in de Polygon-keten sturen.

- Deze MATIC-tokens worden zo verbrand dat het geld niet opnieuw kan worden gebruikt

- De slimme contracten of bewaarservice geven het ETH-token vrij en crediteren het in de portemonnee van de gebruiker.

In werkelijkheid werken cross-chain-bruggen door tokens in te pakken die van de ene blockchain naar de andere kunnen worden gebruikt.

Als een gebruiker Bitcoin in het Ethereum-netwerk wil gebruiken, zetten cross-chain bridges de BTC in de Bitcoin-blockchain om in verpakte Bitcoin (wBTC) op de Ethereum-blockchain.

Door hiernaar te kijken, kunnen we gemakkelijk zeggen dat er aanzienlijke complexiteiten zijn als de bron- en bestemmingsblockchain twee verschillende slimme contracten gebruikt. En daarom brengen problemen van beide kanten het geld van de gebruiker in gevaar.

Er zijn twee soorten bruggen: vertrouwd en onbetrouwbaar

In grote lijnen bepaalt het brugtype wie de macht heeft over de fondsen.

Betrouwbare bruggen worden beheerd door centrale entiteiten die de via bruggen overgemaakte gelden in bewaring nemen.

Onbetrouwbare bruggen functioneren op slimme contracten en algoritmen, en het slimme contract initieert zelf elke actie. Op die manier hebben gebruikers dus controle over hun activa.

Verstoringen die hebben geleid tot cross-chain bridge breuken

Recente records van hacks van 2021-22 laten duidelijk zien dat DeFi-bruggen de meest gewilde doelen zijn van aanvallers.

Het opsporen van de hacks die ooit hebben plaatsgevonden sinds de oprichting van cross-chain bruggen

Zoals eerder gezegd, draagt 2022 bij aan de meeste hacks en laten we eens kijken naar wat er bij al deze hacks misging.

BSC (niet gecontroleerd)

"2M BNB-token ter waarde van $ 586M gestolen van BSC-tokenhub."

BSC-tokenhub is een Binance-brug die de oude Binance Beacon-keten en de BNB-keten verbindt. De aanvaller heeft door een vals bewijs van storting op de Binance Beacon-keten te tonen, 2M BNB geslagen vanaf de BNB-brug.

De hacker maakte misbruik van de fout in de Binance-brug die bewijzen verifieerde en elk 1M BNB leende van twee transacties.

De aanvaller gebruikte vervolgens het geleende fonds als onderpand op het BSC-leenplatform Venus-protocol en de liquiditeit werd onmiddellijk overgedragen aan andere blockchain-netwerken.

Nomaden aanval

"Nomad Bridge viel voor een woeste aanval en verloor $ 190 miljoen aan liquiditeit"

Nomad bleek een permissieloze hack te zijn waar iedereen aan mee kon doen en misbruik van kon maken. Na de routinematige contractupgrade werd het Replica-contract geïnitialiseerd met een bug.

process() functie is verantwoordelijk voor de cross-chain berichtuitvoering en heeft een interne vereiste om de merkle-root te valideren voor het verwerken van de berichten.

Door gebruik te maken van de coderingsbug, kon de exploitant de functie process() rechtstreeks aanroepen zonder de geldigheid ervan te hoeven 'bewijzen'.

De bug in de code valideerde de 'messages'-waarde van 0 (ongeldig, volgens verouderde logica) als 'bewezen'. Dit betekende dus dat elke process()-aanroep als geldig werd goedgekeurd, wat leidde tot het exploiteren van fondsen van de bridge.

Veel hackers maakten van de gelegenheid gebruik om enorm veel geld te stelen door simpelweg dezelfde process()-functieaanroep via Etherscan te kopiëren/plakken.

Harmonie brug

"Harmony ging op de harde weg en verloor meer dan $ 100 miljoen aan een privésleutelcompromis"

Harmony Bridge werd beveiligd door 2 van de 5 multisig, waarbij de aanvalsvector toegang wist te krijgen tot twee adressen.

De hacker gebruikte het gecompromitteerde adres dat nodig was om een transactie door te voeren en nam uiteindelijk 100 miljoen dollar in handen van de brug.

Weinigen vermoeden dat het compromitteren van de privésleutel te wijten kan zijn aan het feit dat de hacker toegang heeft gekregen tot de servers waarop deze hot wallets draaien.

Ronin Netwerk (niet gecontroleerd)

"De grootste van de crypto-hacks - Ronin-exploit voor ~ $ 624 miljoen"

Ronin was een zijketen van Ethereum die werkte aan het Proof of Authority-model met negen validators voor het goedkeuren van transacties.

Vijf van de negen validatorgoedkeuring is vereist om stortings- en opnametransacties goed te keuren. Hiervan zijn vier validators interne teamleden en is er nog maar één handtekening nodig om transacties te autoriseren.

Naast het compromitteren van de vier interne validatieknooppunten, kreeg de hacker ook toegang tot deze vijfde handtekening, waardoor het geld van het Ronin-overbruggingscontract werd leeggemaakt.

Helaas werd de aanval pas na bijna een week ontdekt.

Meter.io (Niet geauditeerd)

"4.4 miljoen dollar van Meter.io gehaald vanwege brugaanval"

Meter.io, een vork van chainSafe's ChainBridge, gelanceerd met een wijziging in de stortingsmethode door de ERC20-handler.

De verschillen in de stortingsmethode werden misbruikt door de hacker, die geld plunderde door een willekeurig bedrag in de oproepgegevens.

wormhole

"Wormgat-incident waarbij de hacker $ 326 miljoen opleverde"

Wormhole, een Solana-brug, werd gemanipuleerd om te geloven dat 120 ETH op Ethereum was gestort, waardoor de hacker gelijkwaardige verpakte activa op Solana kon slaan.

De hackers maakten misbruik van de tekortkomingen in het 'Solana_program::sysvar::instructions' en in het 'Solana_program' dat het adres niet correct verifieerde. Hiermee verstrekte de aanvaller een adres dat slechts 0.1 ETH bevatte en produceerde een nep 'Signature set' om op frauduleuze wijze 120 verpakte ETH op Solana te slaan.

Qbrug (Niet geauditeerd)

“Qbridge onder de lens voor exploit van $80 miljoen”

Qubit maakt cross-chain onderpand van activa tussen Ethereum en BSC mogelijk.

De logische fout in de bug maakte xETH beschikbaar op BSC zonder een ETH-storting op Ethereum. Hierdoor verwierven hackers onderpandleningen op Qubit ondanks dat er geen aanbetalingen waren vergrendeld in het Ethereum-contract.

Enig licht op Cross-Chain Bridge-beveiliging

Naast de beveiligingsmaatregelen die zijn ingebouwd in het protocolontwerp, minimaliseert het uitvoeren van grondige en regelmatige auditcontroles het risico van aanvallen. QuillAudits-pionier als Tier 1 accountantskantoor met een goede wereldwijde reputatie voor het veiligstellen van projecten.

32 keer bekeken

- Coinsmart. Europa's beste Bitcoin- en crypto-uitwisseling.Klik Hier

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. Toegang hier.

- Bron: https://blog.quillhash.com/2022/11/14/summary-of-cross-chain-bridge-attacks-2022/