De Web3-beveiligingsruimte kende in 2023 een dramatische verschuiving, waarbij zowel vooruitgang op het gebied van de veerkracht als aanhoudende moeilijkheden te zien waren. Cyberaanvallen tegen de Web3-sector resulteerden in meer dan $ 1.7 miljard aan schadevergoeding in 2023; Er werden 453 incidenten gedocumenteerd. De verscheidenheid aan gevaren die deze aanvallen aan het licht brengen, onderstreept de cruciale noodzaak voor de Web3-gemeenschap om voortdurend op de hoogte te blijven. Een team van experts bij Salus, een web3-beveiligingsbedrijf gericht op onderzoek, heeft dit uitgebreide analyserapport ontwikkeld.

Hacks: een jaar van verschillende patronen

Hoewel de totale verliezen in 2023 aanzienlijk daalden, bleven spraakmakende exploits een aanzienlijke impact hebben. Het verlies van $200 miljoen dat Mixin Network in september heeft geleden, samen met de verliezen van $197 miljoen die Euler Finance in maart heeft geleden en de verliezen van $126.36 miljoen die Multichain in juli heeft geleden, benadrukken de aanhoudende gevaren voor bruggen en netwerken. Defi protocols.

Als we de maandelijkse verliezen gedetailleerder onderzoeken, zien we een interessant patroon. Hoewel er in september, november en juli grote verliezen waren, was er in oktober en december een merkbare daling, wat erop wijst dat veiligheidsbewustzijn en de implementatie van krachtige beschermingsmaatregelen steeds belangrijker worden.

Momentopname 2023 van beveiligingsproblemen in Web3

Oplichting afsluiten:

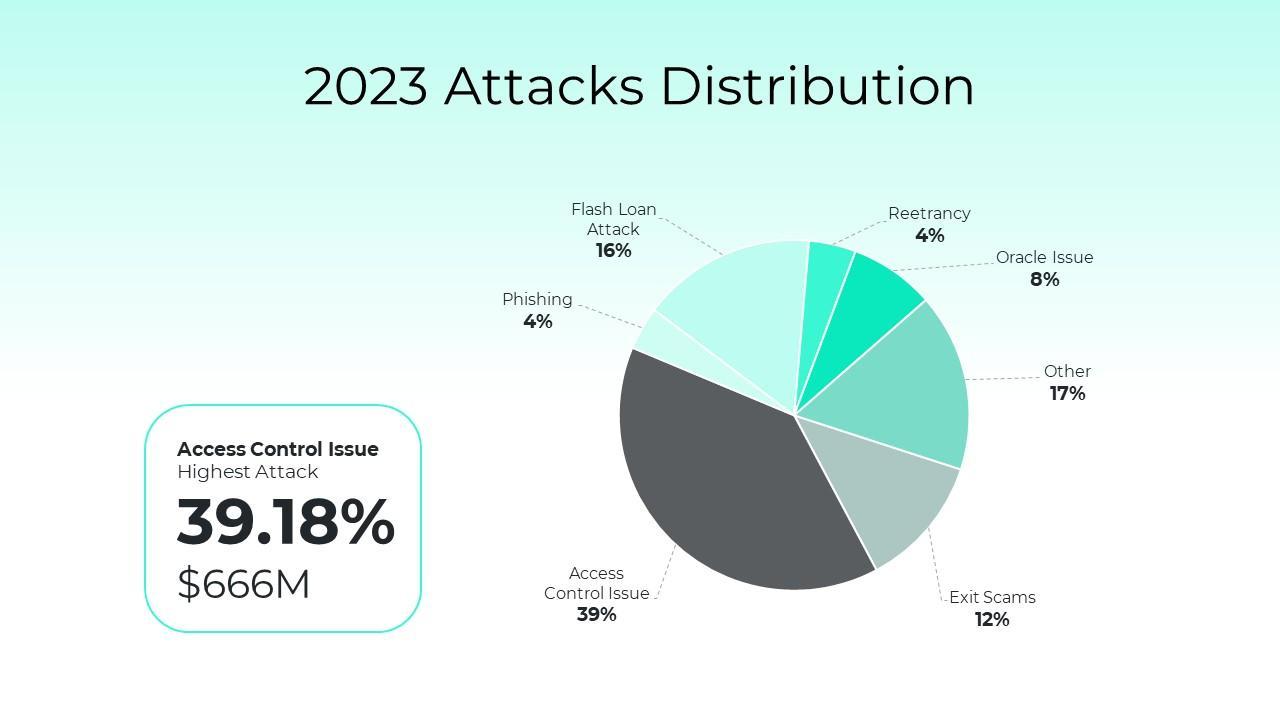

Van alle aanvallen vormde exit-scams 12.24%, waarbij 276 gevallen resulteerden in een verlies van $ 208 miljoen. Prominente voorbeelden van ondernemingen die aanzienlijke winsten beloofden, maar abrupt verdwenen met het geld van investeerders.

Veiligheidsmaatregelen:

1. Projecten en teams diepgaand onderzoeken, ervoor zorgen dat ze een bewezen staat van dienst hebben, en projecten rangschikken op basis van transparante veiligheidsbeoordelingen van betrouwbare bedrijven.

2. Varieer in uw beleggingsportefeuille en wees voorzichtig bij het overwegen van ondernemingen die onredelijk hoge rendementen opleveren.

Problemen met toegangscontrole:

Bij 39.18% van de aanvallen waren er problemen met de toegangscontrole, en 29 van deze voorvallen resulteerden in een aanzienlijk verlies van $666 miljoen. Prominente voorbeelden zijn onder meer gevoeligheden die werden benut in Multichain, Poloniex en Atomic Wallet.

Veiligheidsmaatregelen:

Houd u aan het principe van de minste privileges, zorg voor sterke authenticatie- en autorisatieprocedures en werk de toegangsrechten regelmatig bij. Geef het personeel bovendien regelmatig beveiligingstraining, vooral degenen met hoge rechten, en zet grondige monitoringsystemen op om snel verdachte activiteiten in apps en infrastructuur te identificeren en aan te pakken.

phishing:

Phishing-gevallen waren goed voor 3.98% van de aanvallen, en 13 van die incidenten kostten $67.6 miljoen aan verliezen. Aanvallers gebruikten een verscheidenheid aan voortdurend veranderende phishing-strategieën, zoals blijkt uit de AlphaPo-aanval door de Lazarus Group.

Veiligheidsmaatregelen:

Front-end-aanvallen zijn in de web3-arena toegenomen als gevolg van initiatieven die front-end-beveiliging onderwaarderen. Het is essentieel om te doen Web3 penetratietesten om systeemfouten en kwetsbaarheden te vinden die hackers kunnen misbruiken. Maak van gebruikerseducatie een topprioriteit, stimuleer het gebruik van multi-factor authenticatie (MFA) en hardware wallets, en maak gebruik van domeinmonitoring en e-mailverificatie.

Aanvallen met flitsleningen:

16.12% van de aanvallen waren flitsleningen, waarbij 37 gevallen resulteerden in een verlies van $ 274 miljoen. Er werden precisie-flitsleningen gelanceerd tegen Yearn Finance, KyberSwap en Euler Finance.

Veiligheidsmaatregelen:

Verminder de gevaren die gepaard gaan met flitsleningen door beperkingen op te leggen, zoals tijdslimieten en minimale leenhoeveelheden. Door de kosten voor aanvallers te verhogen, kunnen kosten voor het gebruik van flitsleningen een ontmoedigende werking hebben op het gebruik van vijandige aanvallen.

Herintreding:

4.35% van de aanvallen werd veroorzaakt door kwetsbaarheden bij het opnieuw binnenkomen, en 15 van deze voorvallen resulteerden in een verlies van $74 miljoen. De implicaties van een klein foutje dat grote verliezen veroorzaakte, werden aan het licht gebracht door de Vyper-kwestie en de Exactly Protocol-aanval.

Veiligheidsmaatregelen:

1. Volg strikt het Check-Effect-Interaction-model: Zorg ervoor dat alle relevante controles en validaties zijn uitgevoerd voordat u verdergaat. U mag pas statuswijzigingen doorvoeren en contact opnemen met externe entiteiten nadat u deze tests met succes heeft afgerond.

2. Breng uitgebreide bescherming tegen terugkeer in de praktijk: Gebruik dit voor elke functie in het contract waarbij gevoelige procedures betrokken zijn.

Problemen met Oracle:

7.88% van de aanvallen werd veroorzaakt door problemen met Oracle, en zeven van deze gevallen resulteerden in een verlies van $7 miljoen. De BonqDAO-hack demonstreerde hoe tokenprijzen kunnen worden gewijzigd door gebruik te maken van orakelzwakheden.

Veiligheidsmaatregelen:

1. Prijsprognoses mogen niet worden gemaakt op markten met weinig liquiditeit.

2. Bepaal of de liquiditeit van het token voldoende is om platformintegratie te garanderen voordat u nadenkt over bepaalde prijsorakelplannen.

3. Integreer Time-Weighted Average Price (TWAP) om de manipulatiekosten voor de aanvaller te verhogen.

Extra kwetsbaarheden

16.47% van de aanvallen werd uitgevoerd met behulp van andere kwetsbaarheden, en 76 van deze voorvallen resulteerden in een verlies van $280 miljoen. Veel web2-kwetsbaarheden en de database-inbreuk van Mixin toonden het brede spectrum aan beveiligingsproblemen aan die zich in het Web3-domein voordoen.

Top 10 hacks uit 2023: samenvatting

De top tien hacks van 2023, die goed waren voor ongeveer 70% van de schade van dat jaar (ongeveer 1.2 miljard dollar), identificeerden een gemeenschappelijke zwakte: problemen met toegangscontrole, vooral die waarbij diefstal van privésleutels betrokken was. Het merendeel van deze inbreuken vond plaats in de tweede helft van het jaar; In november vonden drie belangrijke aanvallen plaats.

Met name de Lazarus Group was betrokken bij veel inbreuken die resulteerden in het verlies van geld via hot wallet-compromissen. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo en CoinEx behoorden tot de protocollen die werden uitgebuit.

Conclusie:

Tegen het einde van het jaar zijn de totale verliezen van 2023 kleiner dan die van 2022. Maar de concentratie van de schade in de top 10 van aanvallen laat zien hoe belangrijk het is om betere bescherming te hebben. Vanwege een breed scala aan kwetsbaarheden vereist het beschermen van de Web3-ruimte een veelzijdige strategie.

Het is onmogelijk om het belang van grondige audits en toegenomen kennis van Web3-penetratietesten te overschatten, vooral met het oog op nieuwe infiltratietechnieken zoals die gebruikt bij de aanvallen van de Lazarus Groep. Het wordt ten zeerste aanbevolen dat gebruikers en belanghebbenden prioriteit geven aan platforms en diensten die voldoen aan zowel functionele eisen als de hoogste beveiligingsnormen, om zo de weg vrij te maken voor een veilige Web3-toekomst.

Klik hier om het liveverslag van het expertteam van Salus te zien.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/