![]() SafetyDetectives Cybersecurity-team

SafetyDetectives Cybersecurity-team

Gepubliceerd op: 5 June 2023

Hackers beweerden de beheerdersreferenties van i2VPN te hebben gekraakt en hadden toegang tot het hoofdbeheerdersdashboard met informatie van honderdduizenden gebruikers.

Het cybersecurity-team van Veiligheidsdetectives heeft naar verluidt een incident met i2VPN ontdekt. Hackers hebben op maandag 2 mei 29 vermeende vertrouwelijke informatie van i2023VPN, inclusief het e-mailadres en wachtwoord van de beheerder, op Telegram geplaatst.

i2VPN is een freemium VPN-proxyserver-app zonder registratie die kan worden gedownload op Google Play en de App Store.

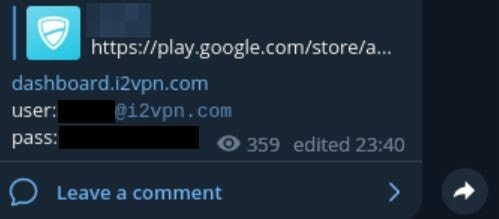

Screenshot van het bericht met de dashboard-URL en beheerdersreferenties van de VPN-service

De hackers deelden de dashboard-URL van de VPN-service, de inloggegevens van de beheerder (e-mailadres en wachtwoord) op een Arabisch sprekend hackerkanaal samen met het bericht "حالا هی برید vpn های ناامن رایگان نصب کنید", dat op basis van een webvertaling , leest als "Ga nu een gratis, onveilige VPN-service installeren." Ze bevatten ook screenshots van wat de backend van het dashboard lijkt te zijn, met datacenters en abonnementspanelen van gebruikers en wat gebruikersinformatie.

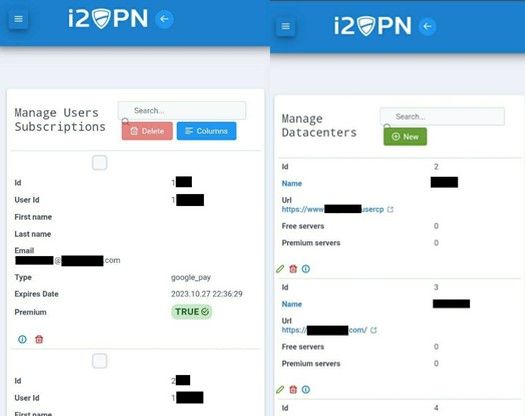

Screenshots van wat naar verluidt de interface van het VPN-beheerdersdashboard is

Hoewel de hackers niet direct gebruikersgegevens hebben gelekt, zouden de geschonden inloggegevens van het beheerderspaneel toegang geven tot een aanzienlijke hoeveelheid gebruikersgegevens en datacenters.

Volgens statistieken van Google Play is i2023VPN vanaf mei 2 meer dan 500,000 keer gedownload. De app is ook beschikbaar voor iOS-apparaten, hoewel het exacte aantal downloads uit de App Store niet openbaar beschikbaar is.

Het is denkbaar - maar niet definitief bekend - dat elk van de naar schatting 500,000 downloads van de Google Play Store (evenals elke iOS-download) correleert met een individueel gebruikersaccount dat mogelijk wordt beïnvloed door deze vermeende inbreuk. Met andere woorden, het vermeende datalek zou mogelijk ten minste een half miljoen personen kunnen treffen.

De informatie die wordt weergegeven in de gedeelde schermafbeeldingen omvatte:

- Gebruikers-ID's

- Namen van gebruikersaccounts

- Geregistreerde e-mailadressen

- Details met betrekking tot premium abonnementen, inclusief betaalmethoden en vervaldata voor abonnementen

Hackers kunnen de bovenstaande informatie gebruiken om de activiteiten van gebruikers te bespioneren en fraude te plegen.

Hieronder vindt u een overzicht van de gegevens die bij de inbreuk zijn blootgelegd:

Potentiële effecten

Hackers kunnen mogelijk de blootgestelde beheerdersreferenties van i2VPN gebruiken om toegang te krijgen tot persoonlijke informatie of een achterdeur te vinden om de browse-activiteiten van gebruikers te volgen.

Cyberaanvallers kunnen de blootgestelde accountgegevens ook gebruiken voor phishing-pogingen, waarbij ze de geregistreerde namen en e-mailadressen gebruiken om zich voor te doen als personen of hen te verleiden tot het vrijgeven van gevoelige persoonlijke informatie.

Wat moet u doen als u denkt dat u getroffen bent?

Als je een i2VPN-account of -abonnement hebt, overweeg dan de volgende stappen om je veiligheid te verbeteren, vooral als je ongebruikelijke activiteit met betrekking tot je account hebt opgemerkt.

- Overweeg of u de service wilt blijven gebruiken in het licht van deze gemelde problemen.

- Overweeg om accounts, platforms en websites te bekijken die u hebt bezocht terwijl u verbonden was met de VPN-service en maatregelen te nemen om ze te beschermen, zoals het wijzigen van gebruikersreferenties.

- Overweeg om uw apparaat te scannen op gevoelige bestanden of communicatie en deze onmiddellijk over te dragen of te verwijderen om verdere besmetting te voorkomen.

Wat zijn Telegram-lekken en waarom zou u erom geven?

Telegram is een privé-berichtenplatform dat hackers vaak gebruiken om heimelijk te communiceren. Het maakt gebruik van codering en biedt anonimiteit aan zijn gebruikers. Dit betekent dat het een geweldig platform is voor hackers die willen posten over datalekken en de informatie beschikbaar willen maken voor veel mensen, zelfs de minst technisch onderlegde.

De cyberbeveiligingsonderzoekers van SafetyDetectives doorzoeken Telegram en het dark web op zoek naar de nieuwste cyberaanvallen en datalekken. Hackers plaatsen vaak informatie op deze kanalen voordat het cyberbeveiligingsincident algemeen bekend is.

Door over deze incidenten te rapporteren, kunnen we mogelijk getroffen partijen eerder informeren, zodat ze snel kunnen handelen om hun gegevens te beschermen.

De details in dit artikel vertegenwoordigen potentiële risico's in plaats van bevestigde inbreuken. De omvang en duur van de geclaimde blootstelling en wie mogelijk toegang heeft gehad tot de gegevens, blijven onzeker. Het is niet onze bedoeling om dit te delen om alarm te slaan, maar om onze lezers te informeren over mogelijke online kwetsbaarheden.

Voor degenen die vergelijkbare services gebruiken, is het van cruciaal belang om alert te blijven en rekening te houden met ongewone activiteiten. We moedigen een proactieve benadering van online veiligheid aan en zorgen ervoor dat persoonlijke informatie waar mogelijk wordt beschermd. Onthoud altijd: uw digitale welzijn ligt in uw handen.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoAiStream. Web3 gegevensintelligentie. Kennis versterkt. Toegang hier.

- De toekomst slaan met Adryenn Ashley. Toegang hier.

- Koop en verkoop aandelen in PRE-IPO-bedrijven met PREIPO®. Toegang hier.

- Bron: https://www.safetydetectives.com/news/i2vpn-exposed-telegram/