Vorig jaar ontving ik een e-mail van mijn “bank” waarin ik werd gewaarschuwd voor verdachte activiteiten op mijn rekening. De lay-out en het logo kwamen overeen met andere officiële communicatie die ik van de bank had ontvangen, en ik was uiteraard gealarmeerd.

Maar een paar dingen klopten gewoon niet. In plaats van mijn naam te gebruiken, werd ik aangesproken met “Geachte gewaardeerde klant.” Daarna moest ik mijn rekeninggegevens verifiëren, wat in strijd leek met het veiligheidsadvies van de bank. De helderste rode vlag was echter het e-mailadres dat niet overeenkwam met het domein van de bank.

Oplichters zijn behoorlijk slim geworden. Tools zoals generatieve AI hebben het voor hen gemakkelijk gemaakt om de branding, toon en zelfs de schrijfstijl van legitieme bedrijven na te bootsen.

Maar er zijn nog steeds veelbetekenende signalen die u helpen een phishing-poging te identificeren. Hier bespreek ik deze signalen en deel ik voorbeelden van phishing-e-mails die iedereen voor de gek kunnen houden.

Wat is een phishing-e-mail?

Een phishing-e-mail is een vorm van online oplichting waarbij ontvangers worden misleid om gevoelige informatie te verstrekken, zoals inloggegevens, creditcardnummers of persoonlijke identificatiegegevens.

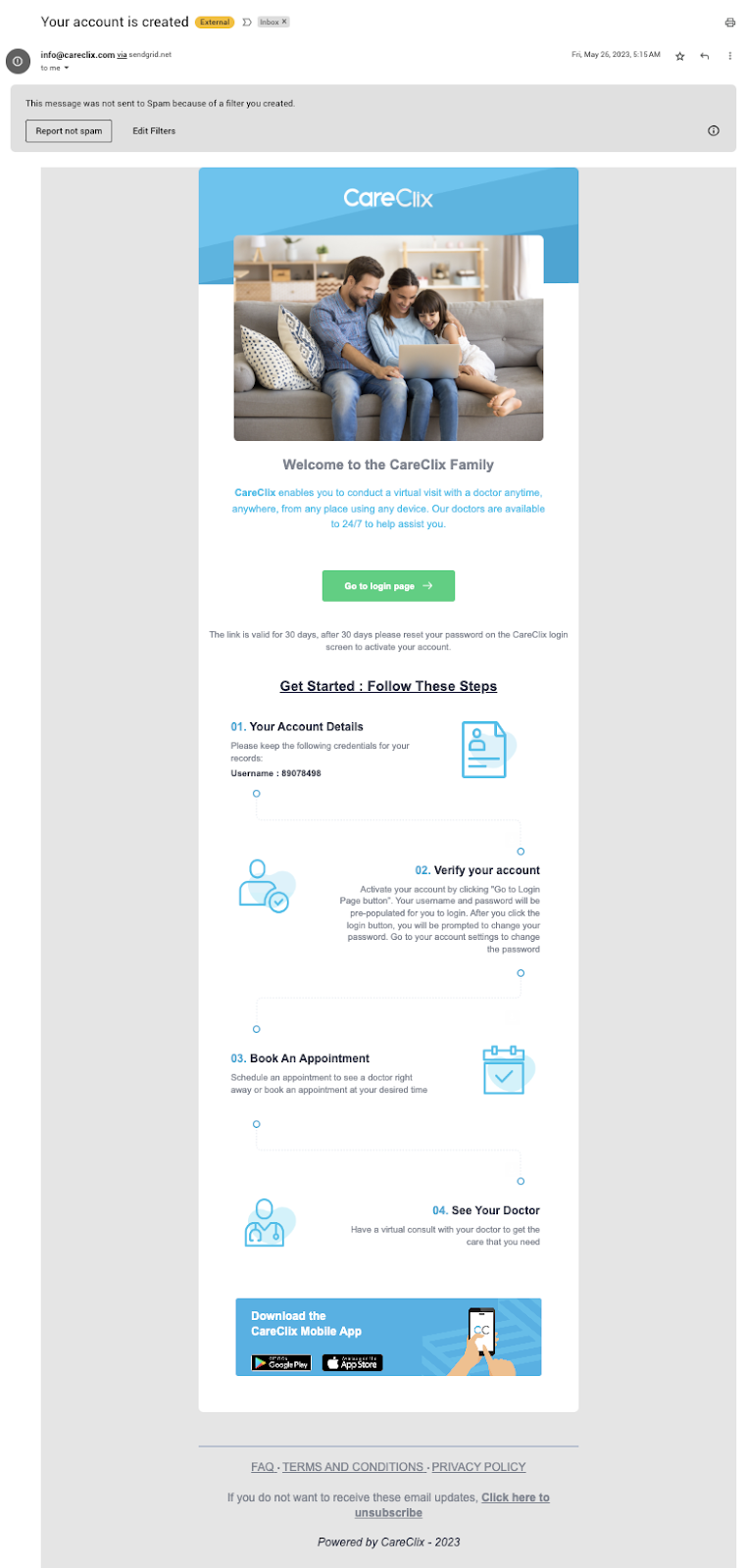

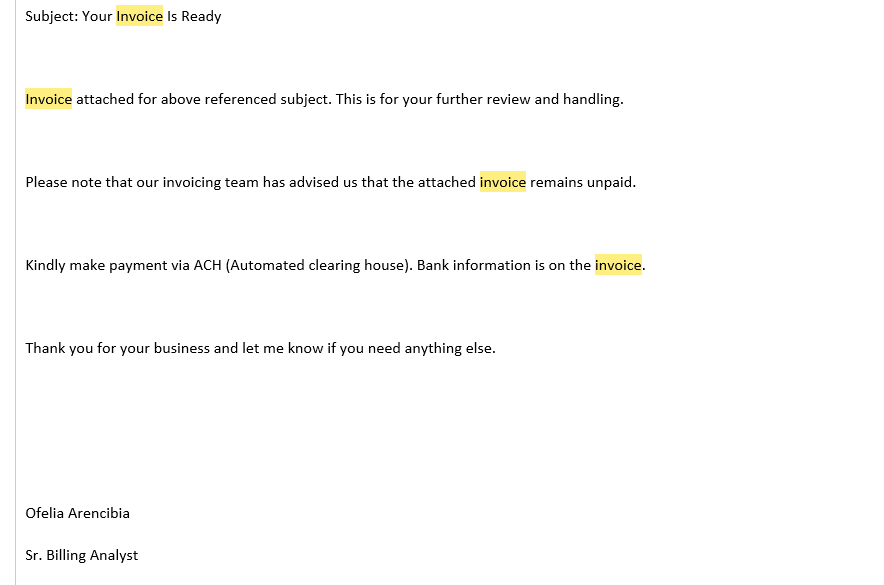

Hier is bijvoorbeeld een e-mail die Debbie Moran, marketingmanager bij RecurPost, ontvangen:

Cybercriminelen ontwerpen deze e-mails zo dat het lijkt alsof ze afkomstig zijn van legitieme bronnen (banken, officiële instanties of bekende bedrijven) om een gevoel van urgentie of angst te creëren om onmiddellijke actie te ondernemen.

De oplichter gebruikt de gestolen informatie vervolgens om fraude of identiteitsdiefstal te plegen, toegang te krijgen tot de financiële rekeningen van het slachtoffer, ongeautoriseerde aankopen te doen of zelfs verdere phishing-aanvallen tegen anderen uit te voeren.

De verschillende soorten phishing-e-mails

Phishing-e-mails zijn er in alle soorten en maten, elk ontworpen om misbruik te maken van een specifieke kwetsbaarheid of scenario.

Elk type phishing-e-mail maakt gebruik van specifieke menselijke eigenschappen, zoals vertrouwen, angst of nieuwsgierigheid. Hier volgen enkele veelvoorkomende typen, met voorbeelden van phishing-e-mails van hoe ze eruit kunnen zien.

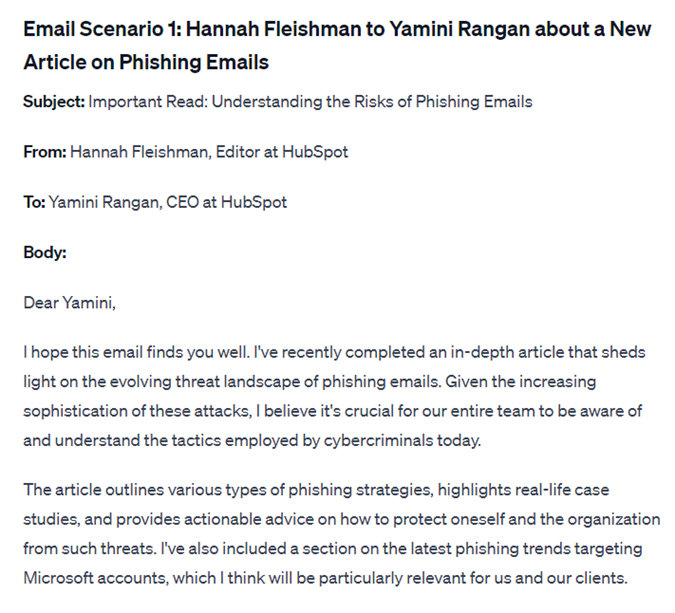

Speervissen

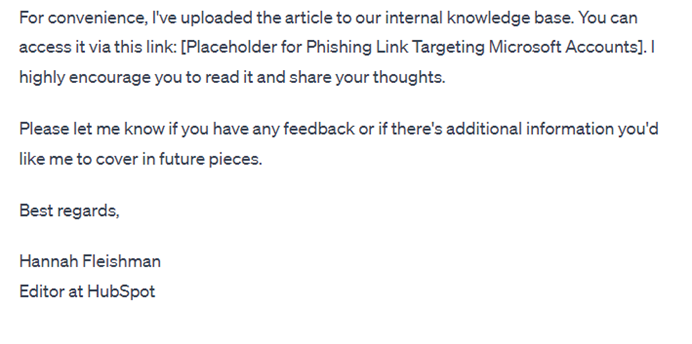

Spearphishing richt zich op specifieke individuen of organisaties via zeer gepersonaliseerde e-mails. Aanvallers gebruiken informatie die is verzameld via sociale media of andere bronnen om de boodschap legitiem te laten lijken.

Hier is bijvoorbeeld een e-mail die Phan Sy Cuong, PR-specialist bij Awesome Motive, het moedermerk van WPBeginner, ontvangen. Op het moment dat de medewerkers van het bedrijf dit ontvingen, werkten zij bij een ander bedrijf voor de werknemersverzekeringen.

Hoewel het ontwerp professioneel genoeg was om mensen voor de gek te houden, was het goede dat het bedrijf over checks and balances beschikte.

“Als er iets vreemds opduikt, communiceren we altijd via ons bedrijfskanaal om te controleren of iemand hetzelfde ontvangt, of rechtstreeks met de verantwoordelijke – in dit geval was het de HR-manager – om er zeker van te zijn dat het iets van ons bedrijf is,” zegt Cuong.

Volgens Cuong krijgt de ploeg altijd een seintje als er iets aankomt. “We werden ook geïnformeerd over de verzekering waarmee we eerder contact hadden gehad, dus we erkenden dat die in de e-mail niet klopte,” zegt Cuong.

Walvisvangst

Een walvisaanval is een spearphishing-aanval die zich richt op spraakmakende doelen zoals CEO's, CFO's of andere senior executives. Het doel is meestal om gevoelige informatie van het bedrijf te stelen of om frauduleuze financiële transacties te initiëren.

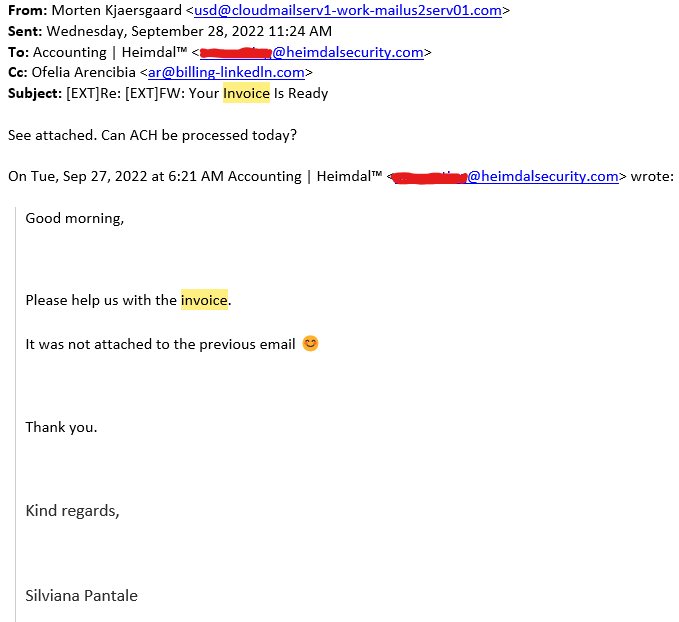

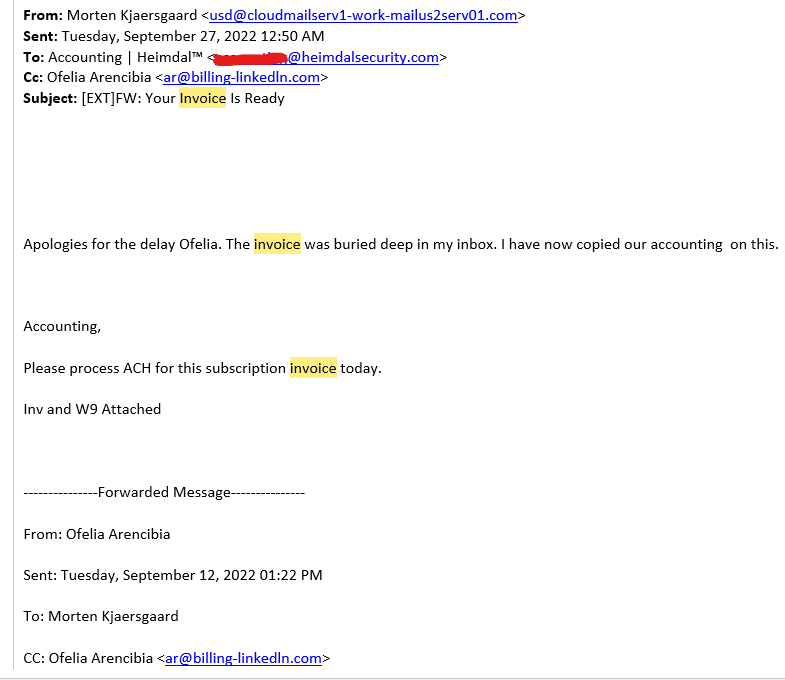

Bijvoorbeeld de boekhoudafdeling van het cybersecuritybedrijf Heimdal ontving deze reeks e-mails.

De aanvaller heeft twee e-mailadressen aangemaakt, meerdere e-mails onderling verzonden en deze doorgestuurd naar de boekhoudafdeling van het bedrijf. Het is een leuke truc om een reeks e-mails te maken die u ter betaling doorstuurt.

Valentin Rusu, het hoofd onderzoek bij Heimdal, voegt eraan toe dat met name de walvisvangst “een zeer gevaarlijke trend is, omdat bestaande beveiligingssystemen werken op basis van een fout in de grammatica, verdachte e-mail, verdachte links en bedoelingen.”

Als een e-mail dergelijke problemen niet kent, biedt een cyberbeveiligingsbedrijf als Heimdal klanten een persoonlijk, op maat gemaakt neuraal netwerk dat leert van hun gegevens en zich aanpast aan hun e-mailgedrag.

Rusu geeft een voorbeeld. Als incidentresponsmanager is het volgens Rusu normaal om veel kwaadaardige URL's en bijlagen te ontvangen. Dit is echter geen normaal gedrag voor een financiële afdeling.

“Dit betekent dat je geen e-mailproduct kunt maken dat voor elk scenario werkt. Daarom hebben we een neuraal netwerk op maat gebouwd. Deze persoonlijke AI leert van bedrijfse-mails en detecteert gedrag dat niet in de patronen past.” zegt Rusu.

Pharming

Pharming leidt gebruikers door van legitieme websites naar frauduleuze websites via DNS-kaping of -vergiftiging om persoonlijke en financiële informatie te verzamelen. De aanval is niet gebaseerd op e-mail, maar gaat vaak gepaard met phishing-e-mails.

Voorbeeld: een e-mail van uw “bank” waarin u wordt gevraagd in te loggen op uw account via een opgegeven link, die u vervolgens naar een nep-banksite leidt die er identiek uitziet als de echte.

Phishing klonen

Bij kloonphishing wordt een vrijwel identieke kopie gemaakt van een eerder verzonden e-mail, maar dan met kwaadaardige links of bijlagen. De aanvaller beweert mogelijk dat hij de e-mail opnieuw verzendt vanwege een mislukte bezorgpoging of vanwege het bijwerken van de inhoud.

Hier is bijvoorbeeld een e-mail die een e-mail met een FedEx-bezorgingsmelding imiteert.

Vishing (spraakphishing)

Vishing, of voice phishing, maakt gebruik van telefoontjes in plaats van e-mails om slachtoffers op te lichten. Het is het vermelden waard omdat het vaak een aanvulling is op e-mailphishing.

Bijvoorbeeld een voicemail of een rechtstreekse oproep waarbij wordt beweerd dat deze van uw bank afkomstig is, waarbij verdachte activiteiten op uw rekening worden vermeld en u wordt gevraagd terug te bellen via het opgegeven nummer, wat leidt tot een oplichter.

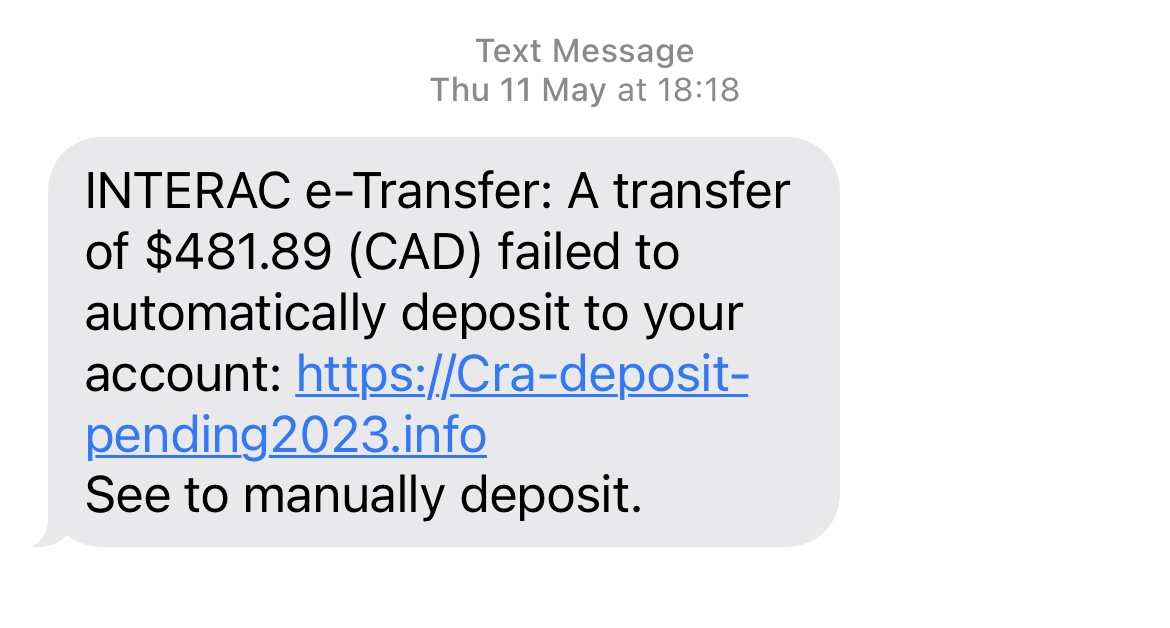

Smishing (SMS-phishing)

Smishing lijkt op phishing, maar maakt gebruik van sms-berichten. Het leidt gebruikers naar kwaadaardige websites of vraagt hen om persoonlijke informatie te verstrekken via sms.

Hier is bijvoorbeeld een zogenaamde e-mail van de Canadian Revenue Agency die mij verleidt om op de klik te klikken met een belofte van $ 400.

Hoe u een phishing-e-mail kunt herkennen

Phishing-e-mails zijn erg geavanceerd geworden, vooral omdat GenAI-tools zoals ChatGPT het vrij eenvoudig hebben gemaakt om binnen enkele seconden gepersonaliseerde phishing-e-mails te maken.

Hier is zelfs een voorbeeld van Valentin die ChatGPT voor hetzelfde gebruikt:

Eng, nietwaar? Volgens Proofpoint's State of the Phish 2023 Uit onderzoek blijkt dat ongeveer 45% van de mensen niet weet dat een bekend bedrijfsmerk een e-mail niet veilig maakt.

Om uw kansen te vergroten dat u tegen dergelijke e-mails wordt beschermd, moet u op deze zes signalen letten:

1. Verdachte e-mailadressen

U heeft een e-mail ontvangen die eruit ziet alsof deze afkomstig is van een bedrijf dat u kent.

Maar kijk eens goed naar het e-mailadres van de afzender en als het een wirwar van letters of subtiele spelfouten is (zoals "amaz0n.com"), is dat een alarmsignaal. Legitieme bedrijven hebben e-mailadressen die overeenkomen met hun domeinnamen.

Legitieme bedrijven gebruiken ook geen publieke domeinen zoals @gmail.com, @outlook.com, @yahoo.com of enige andere gratis e-mailservice voor officiële communicatie.

Als u een e-mail ontvangt die beweert afkomstig te zijn van een gerenommeerd bedrijf, maar deze is verzonden vanuit een van deze publieke domeinen, wees dan op uw hoede.

Dit detail is een belangrijke indicator om onderscheid te maken tussen een echte e-mail en een potentiële phishing-poging.

2. Grammatica- en spelfouten

Heeft u ooit een e-mail geopend en een of twee typefouten ontdekt? Natuurlijk maken we allemaal fouten, maar een bericht vol grammaticafouten en spellingfouten duidt op een ernstig probleem.

Let op typefouten, vreemde grammatica en zinnen die niet goed klinken. Let ook op lastige bewoordingen of misbruik van veelvoorkomende termen, zoals ‘Geachte gewaardeerde klant, bevestig uw identiteit door hieronder te klikken.’

Echte bedrijven hebben proeflezers en tools voor spellingcontrole voor hun e-mails, omdat ze weten dat fouten niet de beste indruk maken.

3. Onbekende begroetingen of aftekeningen

Als een e-mail begint met 'Geachte klant' of een algemene term in plaats van uw naam, kan er sprake zijn van oplichting. Hetzelfde geldt voor rare of overdreven formele aftekeningen. Het ziet er misschien formeel uit, maar het is ook een teken dat de afzender je niet echt kent.

Legitieme bedrijven waarmee u zaken doet, hebben uw naam in hun database staan. Hetzelfde geldt ook voor hun handtekeningen. Strenge signalen, zoals een formeel ‘met vriendelijke groet’ van uw zogenaamd informele dienstverlener of een abrupt ‘Bedankt’ zonder verdere details, zijn alarmsignalen.

4. Verdachte links of bijlagen

Een van de lastigste onderdelen van het omgaan met phishing-e-mails zijn vage links en bijlagen. Als u er per ongeluk op klikt, introduceert u mogelijk malware op uw computer.

Controleer altijd de URL voordat u klikt. Als in de e-mail staat dat deze van uw bank afkomstig is, maar de link naar een vreemde plek verwijst (zoals een willekeurig aantal tekens of een site die niet overeenkomt met de daadwerkelijke URL van de bank), is dat uw signaal om weg te gaan.

Een veel voorkomende truc is ook om een document te sturen dat beweert een factuur, een ontvangstbewijs of een aanbieding te zijn die u niet mag missen. Maar zodra u het opent, kunt u malware of een virus door uw systeem laten lopen.

De sleutel? Beweeg over links om te zien waar ze u echt naartoe brengen (zonder te klikken!). En als er een bijlage is die u niet had verwacht, neem dan via een ander kanaal contact op met de afzender om te bevestigen dat deze legitiem is.

5. Verzoeken om persoonlijke informatie

Geen enkel gerenommeerd bedrijf zal via e-mail om gevoelige informatie vragen. Hoe officieel een e-mail er ook uitziet, onthoud dit: echte organisaties vragen niet via e-mail om gevoelige gegevens zoals wachtwoorden, creditcardnummers of burgerservicenummers.

Een e-mail kan bijvoorbeeld zeggen: 'We hebben verdachte activiteit in uw account opgemerkt. Bevestig uw wachtwoord om uw account te beveiligen.” Het is een val. Echte banken en bedrijven hebben veilige processen om met deze situaties om te gaan, en het is zeker niet zo dat er gevoelige informatie naar het e-mailgebied wordt gestuurd.

Dit is wat u doet: Reageer nooit met uw persoonlijke gegevens. Als je je ook maar een beetje zorgen maakt, ga dan rechtstreeks naar de bron. Log in op uw account via de officiële website of bel het officiële contactnummer.

6. Dringend of bedreigend taalgebruik

Heeft u ooit een e-mail ontvangen die uw hart sneller doet kloppen?

“Onmiddellijke actie vereist!” of “Uw account is gehackt!” – klinkt behoorlijk dringend, toch? Maar dat is precies wat phishers willen. Ze gebruiken dringende of bedreigende taal om je te laten reageren zonder na te denken.

U kunt bijvoorbeeld zinsneden tegenkomen als: 'Het wachtwoord van uw account is verlopen, update nu voordat u de toegang tot uw account verliest' of 'Poging om uw pakket af te leveren is mislukt. Update uw gegevens binnen de komende 24 uur.”

Legitieme organisaties zetten je doorgaans niet aan tot actie; ze stellen je gerust.

Neem in plaats daarvan rechtstreeks contact op met het bedrijf via de contactgegevens die u via officiële kanalen vindt, en niet via e-mail. Als iemand u ertoe aanzet om snel te handelen, komt dat waarschijnlijk omdat hij of zij niet wil dat u te veel nadenkt over wat u doet of met iemand anders overlegt.

Phishing-e-mails waar ik voor had kunnen vallen (en waarom ik dat uiteindelijk niet deed)

Ik heb verschillende overtuigende voorbeelden van phishing-e-mails gezien die mij hadden kunnen oplichten als er niet een paar cruciale waarschuwingssignalen waren geweest. Hier zal ik enkele van die close calls delen en uitleggen waarom ik er uiteindelijk niet voor viel.

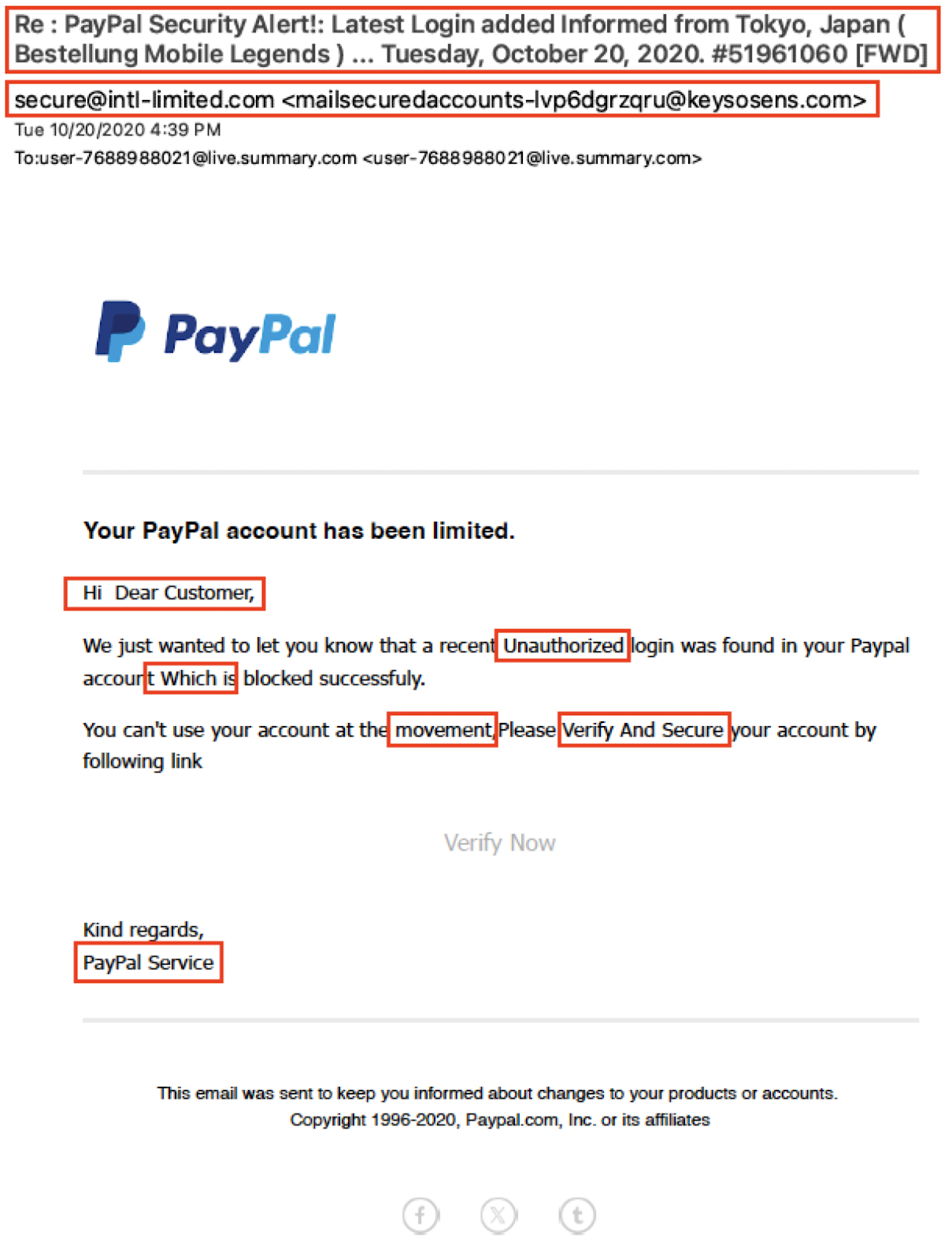

PayPal

Op het eerste gezicht weerspiegelt de e-mail de merknaam van PayPal met het kleurenschema en het logo om in één oogopslag de authenticiteit te suggereren. Maar bij nadere inspectie kwamen talloze spelfouten aan het licht, zoals ‘door de link te volgen’, ‘met succes’ en ‘bij de beweging’.

Ook was de begroeting niet persoonlijk (“Hallo beste klant”), wat afwijkt van de standaard communicatiestijl van PayPal. Bovendien mist de ondertekening (“PayPal-service”) de professionaliteit die van het bedrijf wordt verwacht.

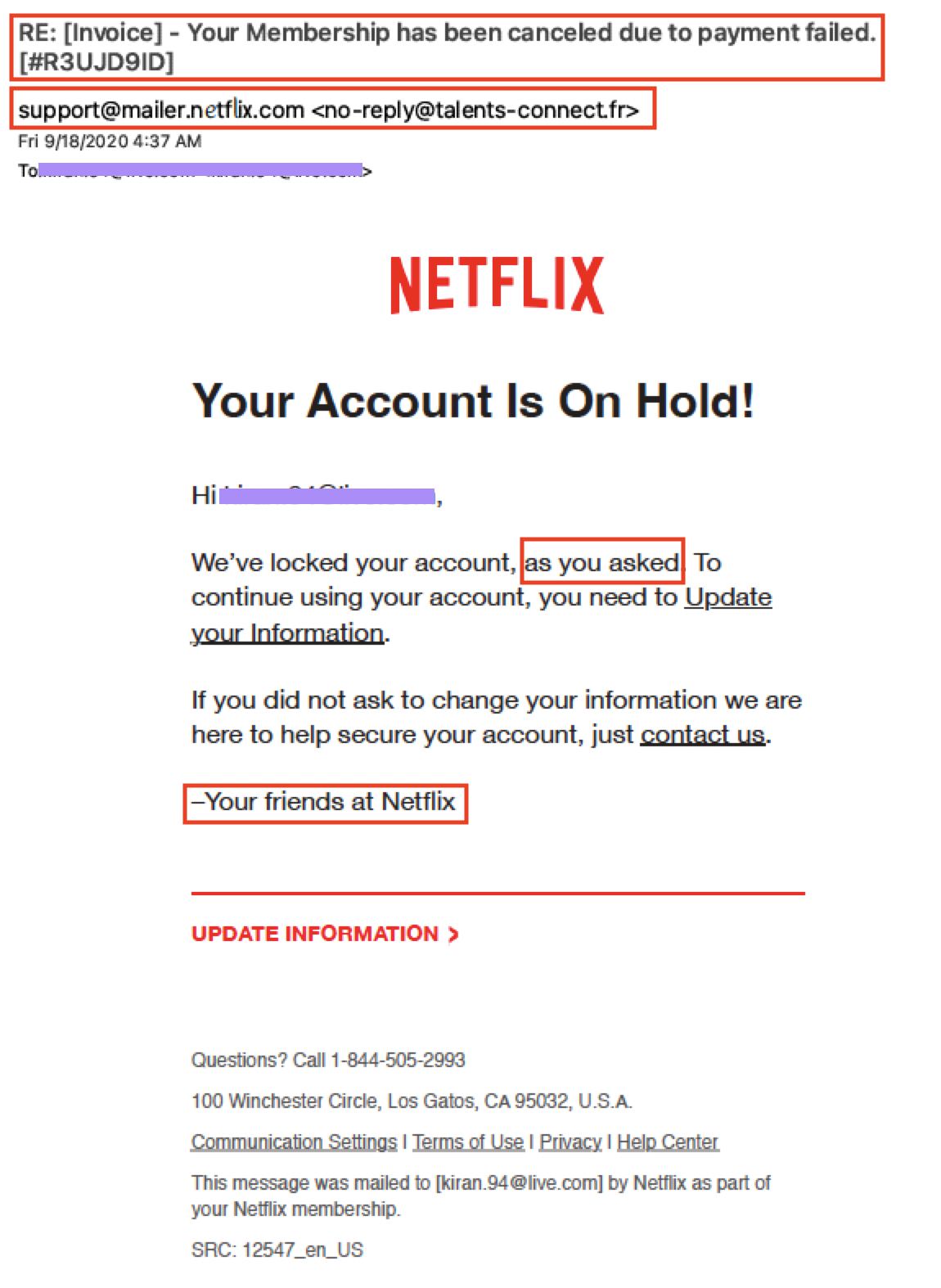

Netflix

In de onderwerpregel van deze e-mail stond: 'Uw lidmaatschap is opgezegd omdat de betaling is mislukt', wat meteen mijn aandacht trok.

Maar de inhoud van de e-mail was in tegenspraak met dit bericht en beweerde: “We hebben uw account vergrendeld, zoals u vroeg.” Deze inconsistentie was een duidelijk waarschuwingssignaal.

Afgezien hiervan leek de slotopmerking, ‘Je vrienden bij Netflix’, ongebruikelijk informeel voor officiële Netflix-communicatie.

Het duidelijkste teken van een phishing-poging was echter het e-mailadres van de afzender: no-reply@talents-connect.fr, een domein dat duidelijk geen verband houdt met Netflix. Deze signalen maakten het vrij duidelijk dat deze e-mail een phishing-poging was.

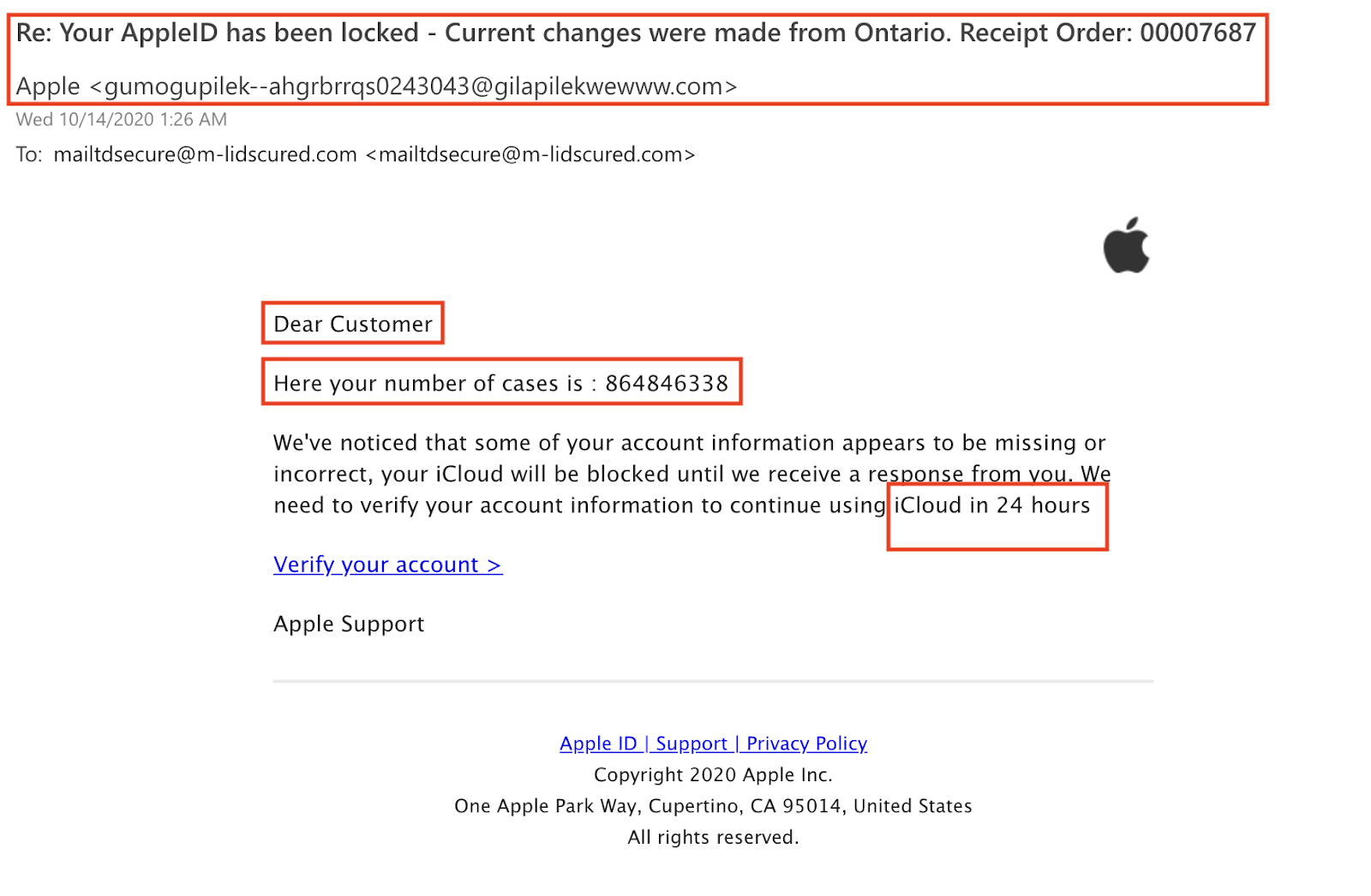

Apple

Ik kreeg een e-mail die veel leek op die van Apple, met het juiste logo en zo. De begroeting was de eerste rode vlag – gericht aan “Geachte klant” in plaats van aan mijn naam.

In de e-mail werden discrepanties in mijn accountgegevens vermeld, waardoor mijn iCloud-toegang werd bedreigd als deze niet binnen 24 uur werd opgelost. Phishing-pogingen maken gebruik van deze urgentie om mensen ertoe te verleiden snel en minder voorzichtig te reageren.

Het gaf me een zaaknummer, ook al had ik nergens contact met Apple over gehad, dus het was niet relevant. Bovendien vermeldde de onderwerpregel dat mijn AppleID was vergrendeld en werden wijzigingen vermeld die vanuit Ontario waren aangebracht, wat niet overeenkwam met de rest van het e-mailverhaal.

Deze dingen klopten niet: de vreemde begroeting, de haast om mijn account te corrigeren, het zaaknummer uit het niets en de niet-overeenkomende onderwerpregel. Ze wezen er allemaal op dat de e-mail niet echt van Apple kwam.

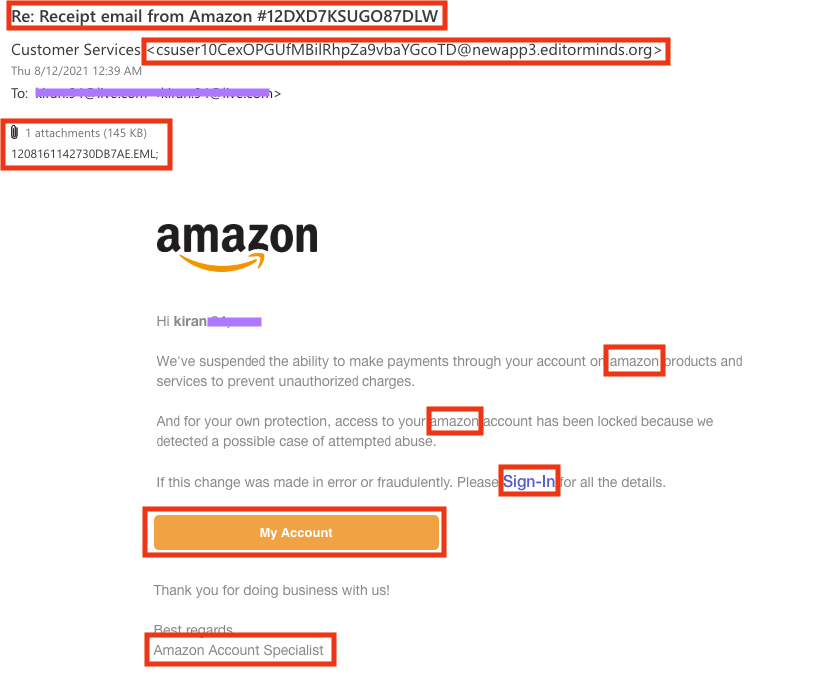

Amazone

Ik ontving onlangs een e-mail van Amazon die op het eerste gezicht van het bedrijf leek te zijn. De branding leek accuraat en paste bij het kleurenschema en logo van Amazon. Er waren echter een paar verschillen.

Het e-mailadres van de afzender was een onzinnige combinatie van letters en cijfers. Er was ook een bijgevoegd bestand (dat al een waarschuwingssignaal is) met een willekeurige, betekenisloze naam die de onwettigheid van de e-mail bevestigde.

In de e-mail werd ook geprobeerd het bericht te personaliseren met behulp van mijn e-mailadres in plaats van mijn naam.

Bovendien droegen het gebruik van ‘amazon’ zonder correct hoofdlettergebruik, een call-to-action met de titel ‘Mijn account’ die uit zijn verband leek, en een ongemakkelijke slotopmerking: ‘Bedankt dat u zaken met ons doet!’, allemaal bij aan de besefte dat deze e-mail een phishing-poging was.

Phishing is niet meer nodig

Oplichters zijn slim en gebruiken veel tools om e-mails te maken die er authentiek en overtuigend uitzien. Maar deze hulpmiddelen en pogingen zijn altijd gebaseerd op de menselijke verbeelding.

Ze jagen op emoties – angst, urgentie, nieuwsgierigheid – om snelle, ondoordachte acties uit te lokken. Het herkennen van de patronen, zoals urgent taalgebruik, verzoeken om persoonlijke informatie of links die niet helemaal overeenkomen met de website van de vermeende afzender, kan uw eerste verdedigingslinie zijn.

Tot slot: onderwijs uzelf en vul uw kennis aan met tools zoals spamfilters, antivirussoftware en e-mailverificatie om te voorkomen dat uw persoonlijke gegevens in verkeerde handen vallen.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://blog.hubspot.com/marketing/phishing-email-examples

![→ Nu downloaden: de beginnershandleiding voor e-mailmarketing [gratis e-boek]](https://zephyrnet.com/wp-content/uploads/2024/02/4-phishing-email-examples-even-i-could-fall-for-how-to-spot-them.png)