모바일 보안

WhatsApp, Telegram, Signal 클론과 모드는 여전히 맬웨어 배포에 널리 사용되는 수단입니다. 차에 타지 마십시오.

1월 10 2024

•

,

5 분. 읽다

모바일 애플리케이션은 세상을 돌아가게 만듭니다. 인스턴트 커뮤니케이션 서비스는 iOS와 Android 모두에서 가장 인기 있는 앱 중 하나입니다. - 미국 비영리 단체인 Signal은 예상 사용자 수 40천만 명, 수치 RIS또 다른 오픈 소스 메시징 서비스인 Telegram의 경우 700억 달러에 이릅니다. 한편, 메타 소유 WhatsApp은 확실한 글로벌 리더입니다. 월간 활성 사용자 수는 약 20억 명으로 추정됩니다.

그러나 이들의 인기로 인해 위협 행위자들의 감시도 끌렸습니다. 귀하의 장치에 악성 코드를 몰래. 결국 귀하와 심지어 귀하의 고용주에게도 비용이 발생할 수 있습니다.

악성 모방 앱의 사이버 위험

악의적인 개발자는 사용자를 속여 자신의 제품을 다운로드하도록 하는 데 꽤 능숙해졌습니다. 종종 그들은 합법적인 앱을 모방하도록 설계된 악의적인 모방 앱을 제작합니다. 그런 다음 이메일, 문자, 소셜 미디어 또는 통신 앱 자체의 피싱 메시지를 통해 배포하여 피해자를 사기 페이지로 유도하고 공식 앱이라고 생각하는 앱을 설치하도록 유도할 수 있습니다. 또는 때때로 Google Play 마켓플레이스에서 엄격한 심사 절차를 거쳐 만들어질 수 있는 합법적인 것처럼 보이는 가짜 앱으로 사용자를 안내할 수도 있습니다. Apple의 iOS 플랫폼은 더욱 폐쇄된 생태계 악성 앱이 거기에 도달하는 경우는 훨씬 적습니다.

어쨌든, 휴대폰에 악성 앱을 다운로드하여 설치하면 귀하 또는 귀하의 고용주가 다음과 같은 다양한 위협에 노출될 수 있습니다.

- 다크 웹에서 신원 사기꾼에게 판매될 수 있는 민감한 개인 데이터의 도용

- 자금 유출에 사용될 수 있는 은행/금융 정보 도난

- 성능 문제. 악성 앱이 기기의 설정과 기능을 변경하고 속도를 저하시킬 수 있기 때문입니다.

- 보지 않은 광고로 장치를 가득 채워 사용을 어렵게 만드는 애드웨어

- 대화, 메시지 및 기타 정보를 도청하도록 설계된 스파이웨어

- 수수료가 지불될 때까지 장치를 완전히 잠그도록 설계된 랜섬웨어

- 악성코드가 은밀하게 사용할 수 있는 프리미엄 요금 서비스로 인해 막대한 비용이 청구됩니다.

- 사기꾼에게 판매될 수 있는 민감한 계정의 로그인 정보 도용

- 민감한 기업 데이터에 접근하거나 랜섬웨어를 배포하기 위해 업무 로그인이나 데이터를 훔치도록 고안된 기업 사이버 공격

ESET이 본 것

이러한 위협은 최근 몇 년 동안 점점 더 널리 퍼졌습니다. 일부는 광범위한 소비자를 대상으로 하는 기회주의적 공격인 반면, 일부는 보다 고도로 표적화된 공격입니다. ESET이 관찰한 가장 주목할만한 악성 모방 앱은 다음과 같습니다.

- 2021년 가짜 업데이트 캠페인 수신자가 WhatsApp의 새로운 색상 테마를 얻을 수 있다고 주장하는 피싱 메시지를 통해 WhatsApp, Signal 및 기타 메시징 앱에 퍼졌습니다. 실제로 WhatsApp 핑크 테마는 악성 링크가 포함된 WhatsApp 및 기타 메시징 앱에서 수신된 메시지에 자동으로 응답하는 트로이 목마 악성코드였습니다.

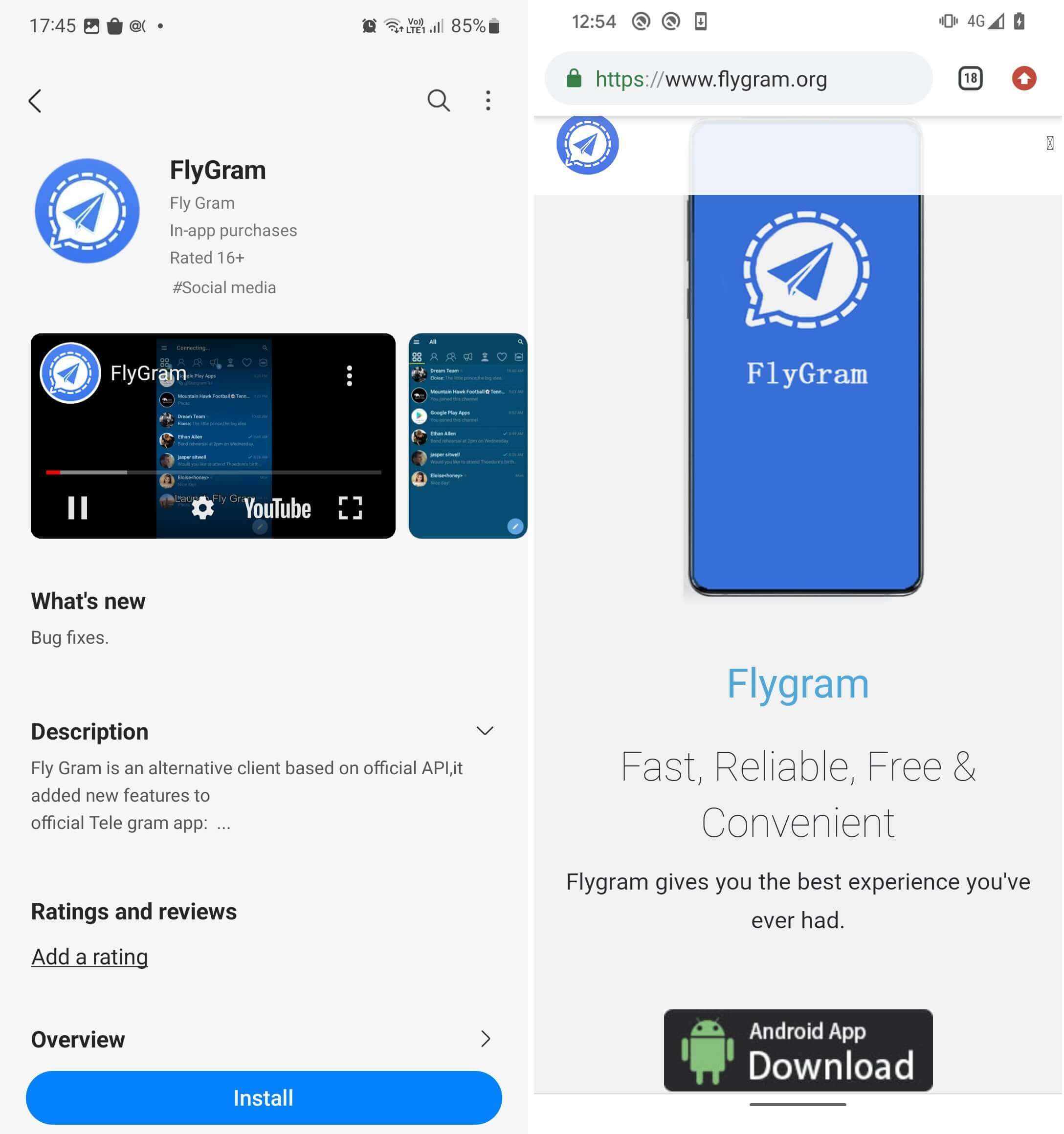

- 수십 개의 모방 WhatsApp 및 Telegram 웹사이트 장치 클립보드의 내용을 훔치거나 수정하도록 설계된 "클리퍼스(clippers)"로 알려진 악성 메시징 앱을 홍보합니다. 피해자는 처음에는 사기성 YouTube 채널로 이어지는 Google Ads의 유인을 받아 모방 웹사이트로 리디렉션되었습니다. 해당 앱은 일단 설치되면 피해자의 민감한 정보와 암호화폐 자금을 훔치기 위해 피해자의 채팅 메시지를 가로채도록 설계되었습니다.

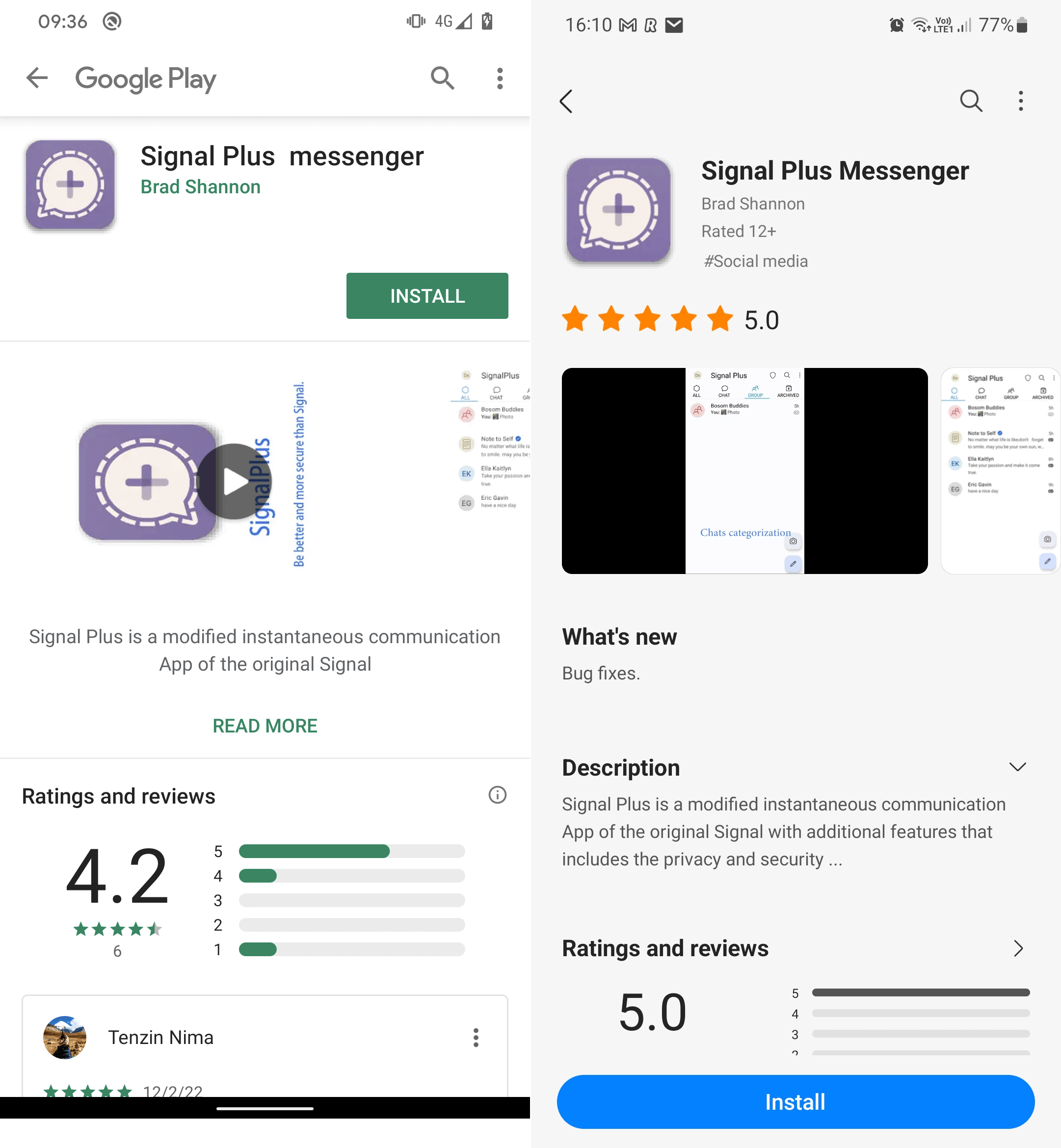

- 중국 관련 해커들이 사이버 스파이 악성 코드를 숨겼습니다. 합법적으로 보이는 Signal 및 Telegram 앱 내에서는 Android BadBazaar로 알려져 있습니다. 두 가지 앱 유형 모두 공식 조사를 거쳐 Google/Samsung이 이를 인지하기 전에 Google Play 및 Samsung Galaxy Store에 출시되었습니다.

악성 앱에 대한 예방 조치

WhatsApp 동안 명시적으로 금지 비공식 버전의 앱인 오픈 소스 Telegram 제3자를 장려합니다 개발자는 자신만의 Telegram 클라이언트를 만들 수 있습니다. 이는 사용자에게 진짜와 가짜를 식별하는 것을 더욱 어렵게 만들 수 있습니다. 즉, 장치에 불쾌한 것을 설치할 가능성을 줄이기 위해 할 수 있는 몇 가지 방법이 있습니다.

빠른 점검 목록은 다음과 같습니다.

- 공식 Android 앱 스토어는 항상 악성 앱을 플랫폼에서 차단하기 위한 엄격한 심사 프로세스를 갖추고 있으므로 이를 고수하세요.

- 항상 당신의 최신 버전의 모바일 운영 체제 및 소프트웨어 맬웨어는 종종 이전 버전의 버그를 악용하려고 시도하기 때문입니다.

- 다운로드하기 전에 항상 온라인에서 개발자의 평판과 앱에 대한 리뷰를 확인하고 사기에 대한 언급을 조심하세요.

- 제거 사용하지 않는 앱을 사용하면 기기에 있는 내용을 더 쉽게 추적할 수 있습니다.

- 특히 원치 않는 소셜 미디어 메시지나 이메일에 표시되고 타사 사이트에서 소프트웨어를 다운로드하도록 초대하는 경우에는 링크나 첨부 파일을 클릭하지 마십시오.

- 악성 모방 앱으로 연결되도록 고안된 사기의 일부인 경우 온라인 광고를 클릭하지 마세요.

- 앱 승인에 주의하세요 기능과 관련이 없어 보이는 권한, 데이터에 액세스하려는 악성 코드일 수 있기 때문입니다.

- 항상 평판이 좋은 제공업체의 모바일 보안 솔루션을 사용하십시오. 이렇게 하면 악성 설치를 차단하고 장치에서 악성 코드가 작동하는 것을 방지할 수 있습니다.

- 사용을 고려하십시오 생체 인식 로그인 단순한 계정 비밀번호가 아닌

- 성인 엔터테인먼트나 게임 플랫폼 등 위험도가 높은 사이트에서는 어떤 것도 다운로드하지 마세요.

사기꾼 앱의 흔적을 찾는 방법

최선의 노력에도 불구하고 맬웨어가 빠져나갈 경우를 대비하여 장치에서 비정상적인 활동이 있는지 감시하는 것도 좋습니다. 이를 염두에 두고 다음 사항을 기억하세요.

- 앱의 이름, 설명, '공식 앱' 주장 또는 개발자의 혈통과 관련해 뭔가 잘못된 것 같다면 사기꾼 앱을 상대하고 있을 가능성이 높습니다.

- 지속적인 팝업 광고는 애드웨어가 설치되었음을 의미할 수 있으므로 주의하세요.

- 화면에 최근에 설치되었을 수 있는 특이한 아이콘이 있는지 주의 깊게 살펴보세요.

- 평소보다 배터리가 더 빨리 소모되거나 기타 이상한 동작에 주의하세요.

- 매월 청구서 및 데이터 사용량을 주시하십시오. 지나치게 높으면 악의적인 활동을 나타낼 수 있습니다.

- 장치가 평소보다 느리게 작동하는 경우 악성 코드가 원인일 수 있음을 이해하세요.

스마트폰과 태블릿은 디지털 세계로 들어가는 관문입니다. 하지만 초대받지 않은 손님으로부터 보호해야 할 세상입니다. 이러한 간단한 단계를 통해 귀하의 재정과 개인 데이터를 보호할 수 있는 훨씬 더 나은 기회를 얻을 수 있습니다. 가짜 앱을 처리하는 방법에 대해 자세히 알아보려면 다음을 읽어보세요. 가짜 모바일 앱을 구별하기 위한 7가지 팁.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 출처: https://www.welivesecurity.com/en/mobile-security/attack-copycats-fake-messaging-apps-app-mods/