Seit Anfang 2023 beobachten ESET-Forscher eine alarmierende Zunahme betrügerischer Android-Kredit-Apps, die sich als legitime Privatkreditdienste ausgeben und einen schnellen und einfachen Zugang zu Geldern versprechen.

Trotz ihres attraktiven Aussehens zielen diese Dienste in Wirklichkeit darauf ab, Benutzer zu betrügen, indem ihnen hochverzinsliche Kredite mit betrügerischen Beschreibungen angeboten werden. Gleichzeitig sammeln sie persönliche und finanzielle Daten ihrer Opfer, um sie zu erpressen und letztendlich an ihr Geld zu kommen. ESET-Produkte erkennen diese Apps daher anhand des Erkennungsnamens SpyLoan, der sich direkt auf ihre Spyware-Funktionalität in Kombination mit Kreditansprüchen bezieht.

Kernpunkte des Blogposts:

- Von ESET-Forschern analysierte Apps fordern von ihren Nutzern verschiedene sensible Informationen und schleusen diese auf die Server der Angreifer.

- Diese Daten werden dann genutzt, um Nutzer dieser Apps zu belästigen und zu erpressen, und das laut Nutzerbewertungen auch dann, wenn kein Kredit gewährt wurde.

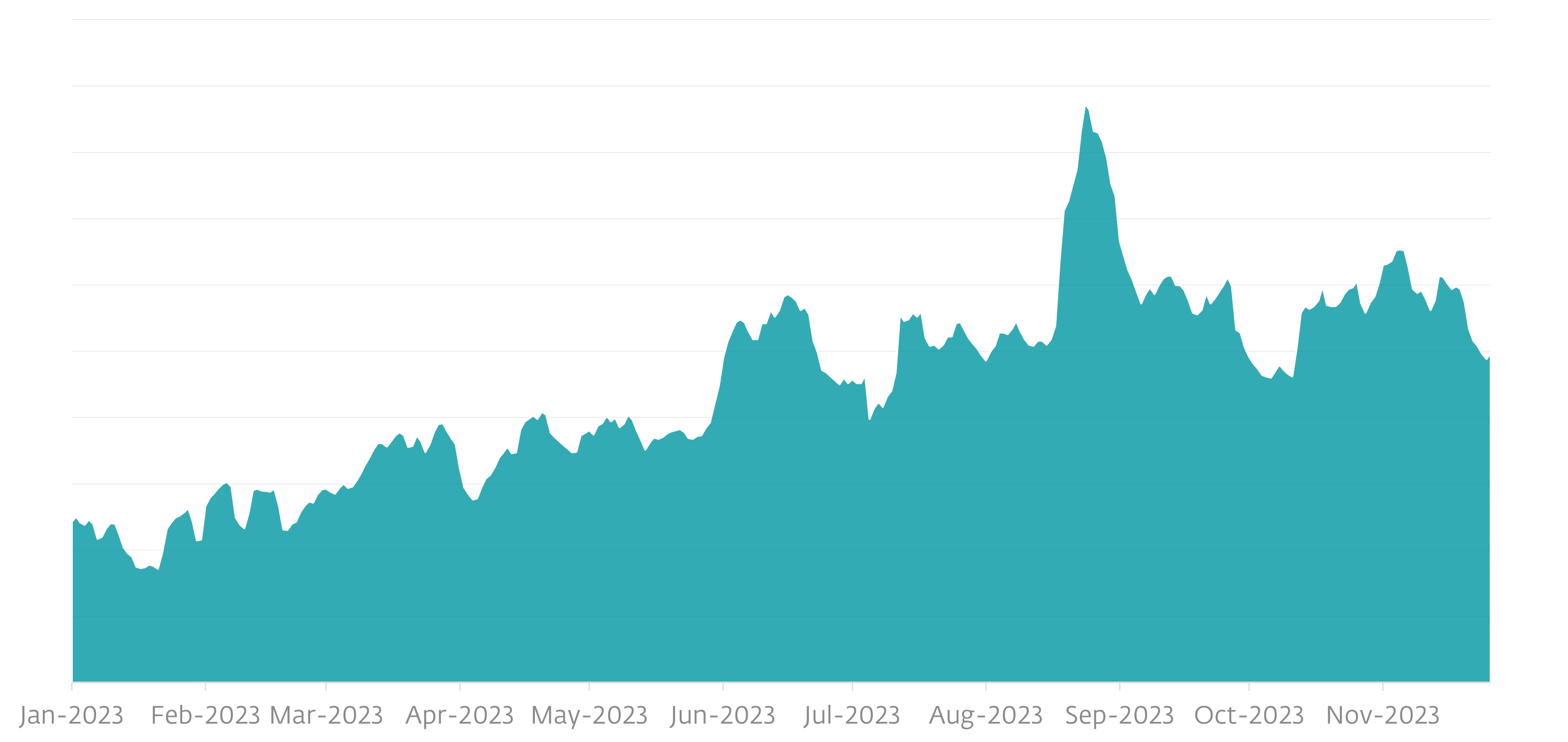

- Die ESET-Telemetrie zeigt ein erkennbares Wachstum dieser Apps in inoffiziellen App-Stores von Drittanbietern, bei Google Play und auf Websites seit Anfang 2023.

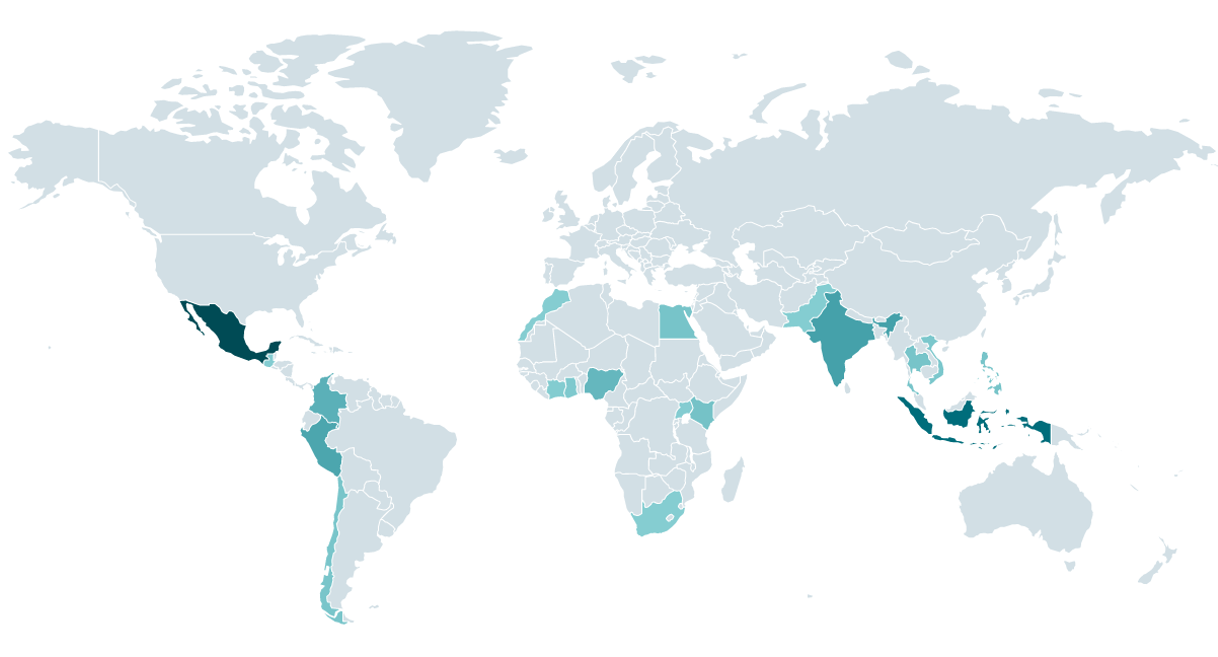

- Bösartige Kredit-Apps konzentrieren sich auf potenzielle Kreditnehmer mit Sitz in Südostasien, Afrika und Lateinamerika.

- Alle diese Dienste funktionieren nur über mobile Apps, da die Angreifer über Browser nicht auf alle sensiblen Benutzerdaten zugreifen können, die auf dem Smartphone des Opfers gespeichert sind.

Überblick

ESET ist Mitglied der App Defense Alliance und aktiver Partner des Malware-Abwehrprogramms, dessen Ziel es ist, potenziell schädliche Anwendungen (Potentially Harmful Applications, PHAs) schnell zu finden und zu stoppen, bevor sie überhaupt auf Google Play gelangen.

Alle SpyLoan-Apps, die in diesem Blogbeitrag beschrieben und im Abschnitt „IoCs“ erwähnt werden, werden über soziale Medien und vermarktet SMS-Nachrichtenund kann von speziellen Betrugswebsites und App-Stores von Drittanbietern heruntergeladen werden. Alle diese Apps waren auch bei Google Play verfügbar. Als Partner der Google App Defense Alliance identifizierte ESET 18 SpyLoan-Apps und meldete sie an Google, das anschließend 17 dieser Apps von seiner Plattform entfernte. Vor ihrer Entfernung wurden diese Apps insgesamt über 12 Millionen Mal von Google Play heruntergeladen. Die letzte von ESET identifizierte App ist immer noch bei Google Play verfügbar. Da die Entwickler jedoch ihre Berechtigungen und Funktionalität geändert haben, erkennen wir sie nicht mehr als SpyLoan-App.

Es ist wichtig zu beachten, dass sich jede Instanz einer bestimmten SpyLoan-App, unabhängig von ihrer Quelle, aufgrund ihres identischen zugrunde liegenden Codes identisch verhält. Einfach ausgedrückt: Wenn Benutzer eine bestimmte App herunterladen, stehen ihnen dieselben Funktionen zur Verfügung und sie sind denselben Risiken ausgesetzt, unabhängig davon, woher sie die App erhalten haben. Es spielt keine Rolle, ob der Download von einer verdächtigen Website, einem App-Store eines Drittanbieters oder sogar von Google Play stammt – das Verhalten der App ist in allen Fällen das gleiche.

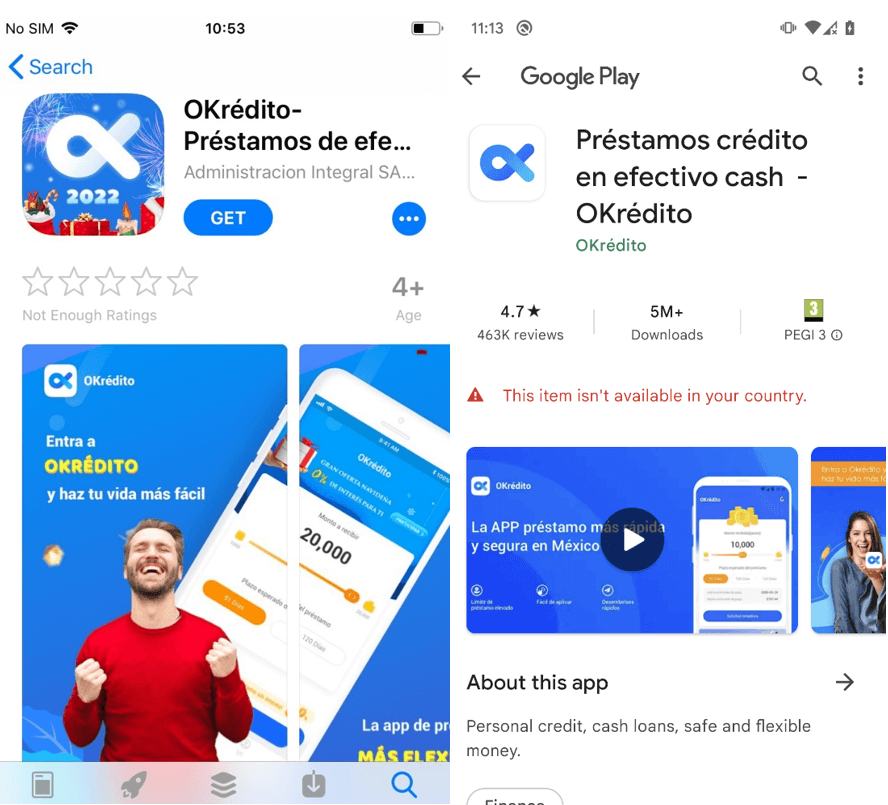

Keiner dieser Dienste bietet die Möglichkeit, einen Kredit über eine Website anzufordern, da die Erpresser über einen Browser nicht auf alle sensiblen Benutzerdaten zugreifen können, die auf einem Smartphone gespeichert sind und für die Erpressung benötigt werden.

In diesem Blogbeitrag beschreiben wir den Mechanismus der SpyLoan-Apps und die verschiedenen betrügerischen Techniken, mit denen sie die Google Play-Richtlinien umgehen und Benutzer irreführen und betrügen. Wir teilen außerdem mit, was Opfer unternehmen können, wenn sie auf diesen Betrug hereingefallen sind, und geben Empfehlungen dazu, wie man zwischen bösartigen und legitimen Kredit-Apps unterscheiden kann, damit potenzielle Kreditnehmer sich schützen können.

Victimology

Laut ESET-Telemetrie sind die Durchsetzer dieser Apps hauptsächlich in Mexiko, Indonesien, Thailand, Vietnam, Indien, Pakistan, Kolumbien, Peru, den Philippinen, Ägypten, Kenia, Nigeria und Singapur tätig (siehe Karte in Abbildung 2). Alle diese Länder haben unterschiedliche Gesetze, die Privatkredite regeln – nicht nur ihre Zinssätze, sondern auch ihre Kommunikationstransparenz; Wir wissen jedoch nicht, wie erfolgreich sie durchgesetzt werden. Wir glauben, dass alle Erkennungen außerhalb dieser Länder mit Smartphones zusammenhängen, die aus verschiedenen Gründen Zugriff auf eine in einem dieser Länder registrierte Telefonnummer haben.

Zum Zeitpunkt des Verfassens dieses Artikels haben wir keine aktive Kampagne gesehen, die auf europäische Länder, die USA oder Kanada abzielt.

Technische Analyse

Erster Zugriff

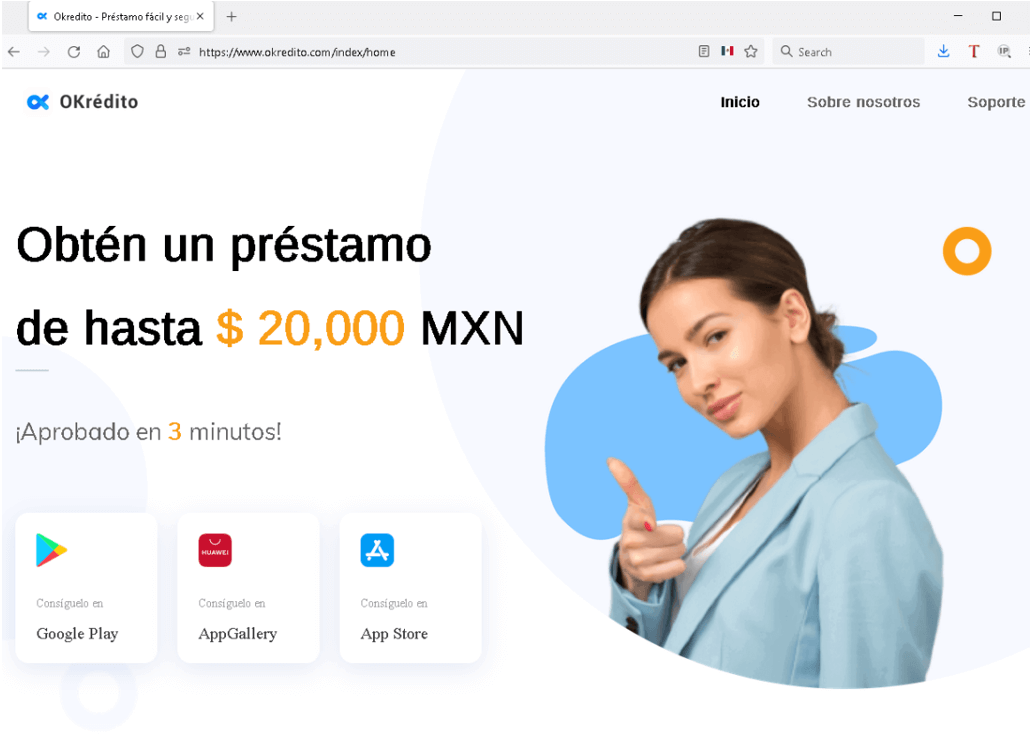

ESET Research hat die Ursprünge des SpyLoan-Programms bis ins Jahr 2020 zurückverfolgt. Damals gab es bei solchen Apps nur vereinzelte Fälle, die nicht die Aufmerksamkeit der Forscher auf sich zogen; Die Präsenz bösartiger Kredit-Apps nahm jedoch immer mehr zu und schließlich begannen wir, sie bei Google Play, im Apple App Store und auf speziellen Betrugswebsites zu entdecken. Screenshots eines solchen Beispiels sind in Abbildung 3 und Abbildung 4 dargestellt. Dieser Multiplattform-Ansatz maximierte ihre Reichweite und erhöhte die Chancen auf Benutzerinteraktion, obwohl diese Apps später aus beiden offiziellen App-Stores entfernt wurden.

Anfang 2022 wandte sich ESET an Google Play, um die Plattform über mehr als 20 bösartige Kredit-Apps zu informieren, die insgesamt über 9 Millionen Downloads verzeichneten. Nach unserem Eingreifen löschte das Unternehmen diese Apps von seiner Plattform. Das Sicherheitsunternehmen Lookout hat 251 Android-Apps bei Google Play und 35 iOS-Apps im Apple App Store identifiziert, die räuberisches Verhalten zeigten. Laut Lookout standen sie bezüglich der identifizierten Apps mit Google und Apple in Kontakt und veröffentlichten im November 2022 eine Blogeintrag über diese Apps. Google hat die meisten bösartigen Kredit-Apps bereits vor der Forschungsveröffentlichung von Lookout identifiziert und entfernt, wobei zwei der identifizierten Apps vom Entwickler aus Google Play entfernt wurden. Insgesamt wurden diese Apps bei Google Play über 15 Millionen Mal heruntergeladen. Apple hat auch die identifizierten Apps entfernt.

Laut ESET-Telemetrie nahmen die SpyLoan-Erkennungen im Januar 2023 wieder zu und haben seitdem in inoffiziellen App-Stores von Drittanbietern, bei Google Play und auf Websites noch weiter zugenommen; Wir haben dieses Wachstum im skizziert ESET-Bedrohungsbericht H1 2023.

In ihren Sicherheitszusammenfassung 2022Google beschrieb, wie das Unternehmen die Sicherheit von Android- und Google Play-Nutzern gewährleistete, indem es in mehreren Regionen neue Anforderungen für Privatkredit-Apps einführte. Wie dokumentiert, hat sich die Situation in den letzten drei Jahren weiterentwickelt und Google Play hat mehrere Änderungen an seinen App-Richtlinien für Privatkredite vorgenommen – mit länderspezifischen Anforderungen in Indien, Indonesien, den Philippinen, Nigeria, Kenia, Pakistan und Thailand – und hat dies auch getan viele bösartige Kredit-Apps unveröffentlicht.

Um Opfer anzulocken, bewerben die Täter diese Schad-Apps aktiv mit SMS-Nachrichten und auf beliebten Social-Media-Kanälen wie Twitter, Facebook und YouTube. Durch die Nutzung dieser riesigen Nutzerbasis wollen die Betrüger ahnungslose Opfer anlocken, die finanzielle Unterstützung benötigen.

Obwohl dieses Schema nicht in jeder von uns analysierten SpyLoan-App verwendet wird, ist ein weiterer alarmierender Aspekt einiger SpyLoan-Apps die Nachahmung seriöser Kreditgeber und Finanzdienstleister durch den Missbrauch der Namen und Marken legitimer Unternehmen. Um das Bewusstsein potenzieller Opfer zu schärfen, haben einige seriöse Finanzdienstleister sogar in den sozialen Medien vor SpyLoan-Apps gewarnt, wie in Abbildung 5 zu sehen ist.

Werkzeugsatz

Sobald ein Benutzer eine SpyLoan-App installiert, wird er aufgefordert, die Nutzungsbedingungen zu akzeptieren und umfassende Berechtigungen für den Zugriff auf vertrauliche Daten zu erteilen, die auf dem Gerät gespeichert sind. Anschließend fordert die App eine Benutzerregistrierung an, die in der Regel durch eine Einmalpasswortüberprüfung per SMS erfolgt, um die Telefonnummer des Opfers zu bestätigen.

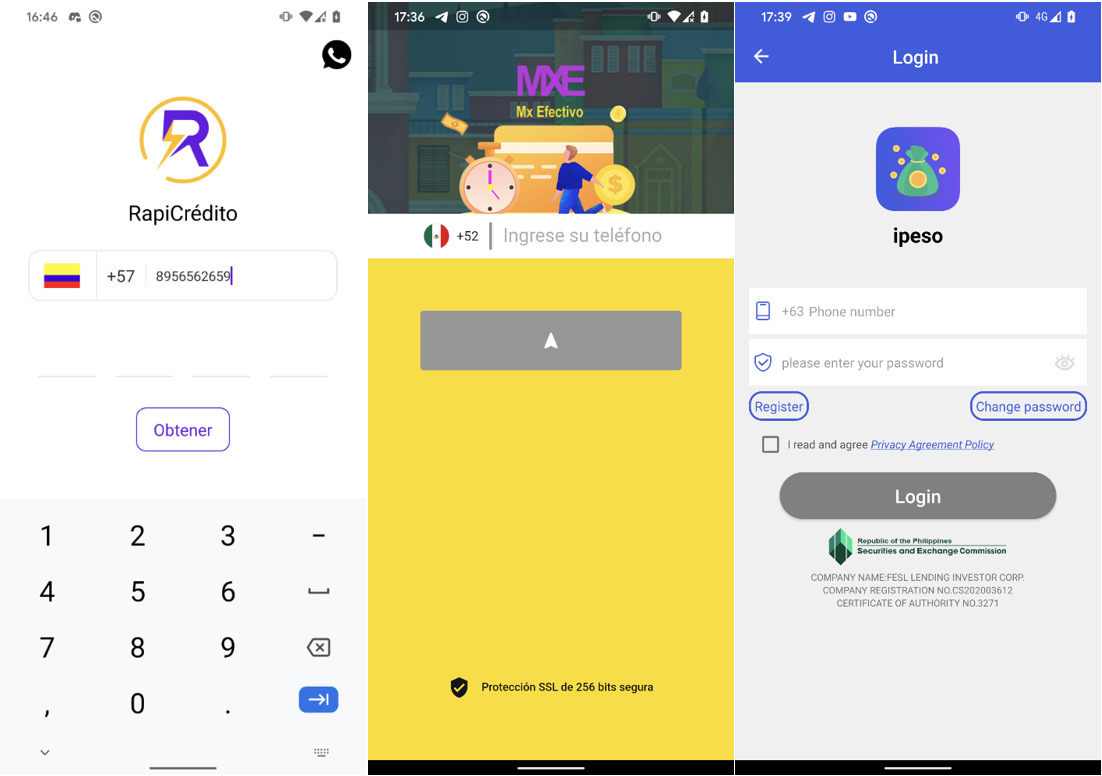

Diese Registrierungsformulare wählen automatisch die Landesvorwahl basierend auf der Landesvorwahl der Telefonnummer des Opfers aus und stellen so sicher, dass nur Personen mit Telefonnummern, die im Zielland registriert sind, ein Konto erstellen können, wie in Abbildung 6 dargestellt.

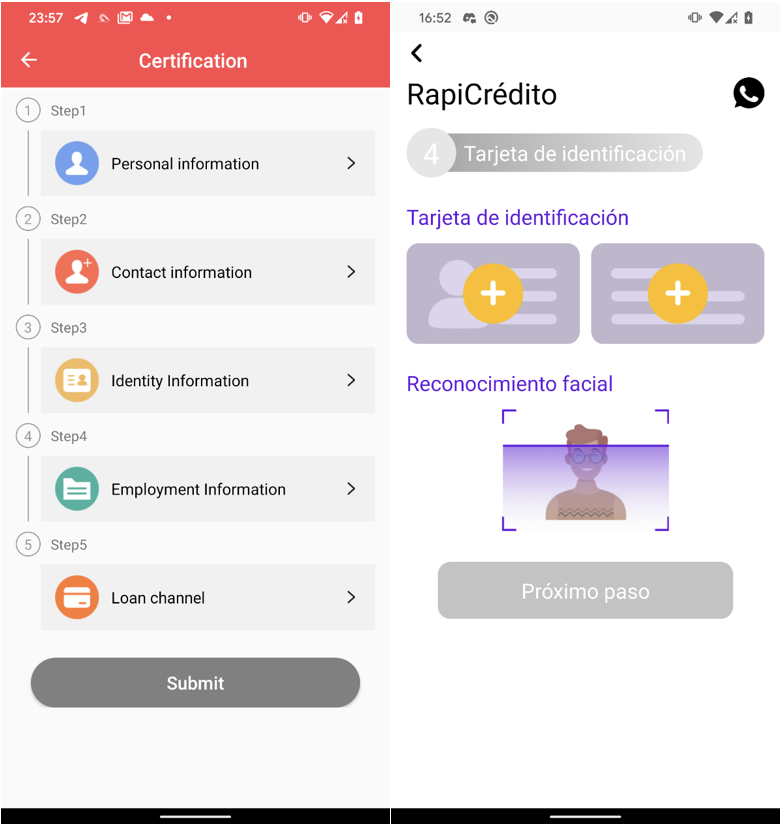

Nach erfolgreicher Überprüfung der Telefonnummer erhalten Benutzer Zugriff auf die Kreditantragsfunktion innerhalb der App. Um den Kreditantragsprozess abzuschließen, müssen Benutzer umfangreiche persönliche Informationen angeben, darunter Adressdaten, Kontaktinformationen, Einkommensnachweise, Bankkontoinformationen und sogar Fotos der Vorder- und Rückseite ihres Personalausweises sowie ein Selfie hochladen , wie in Abbildung 7 dargestellt.

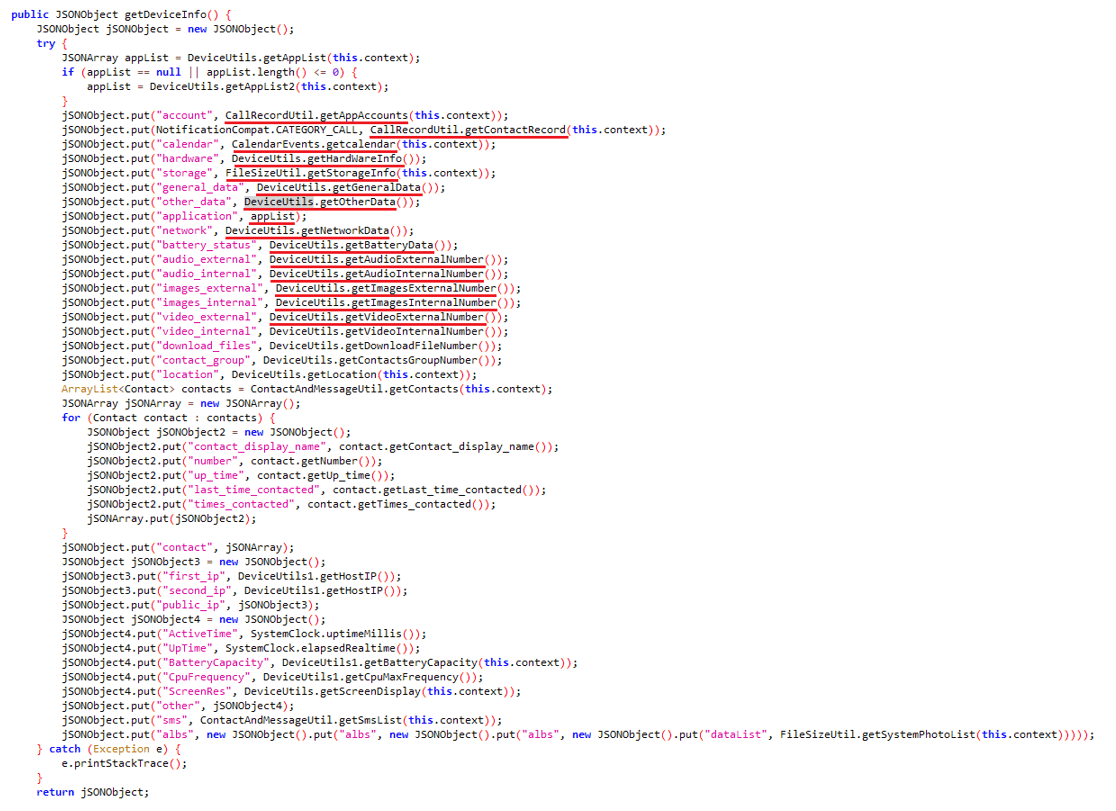

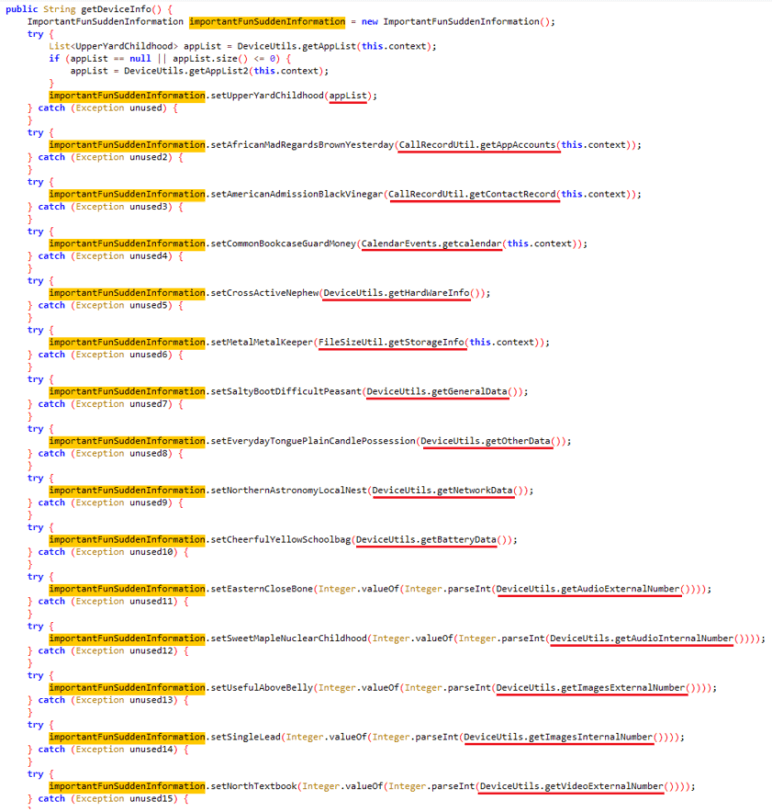

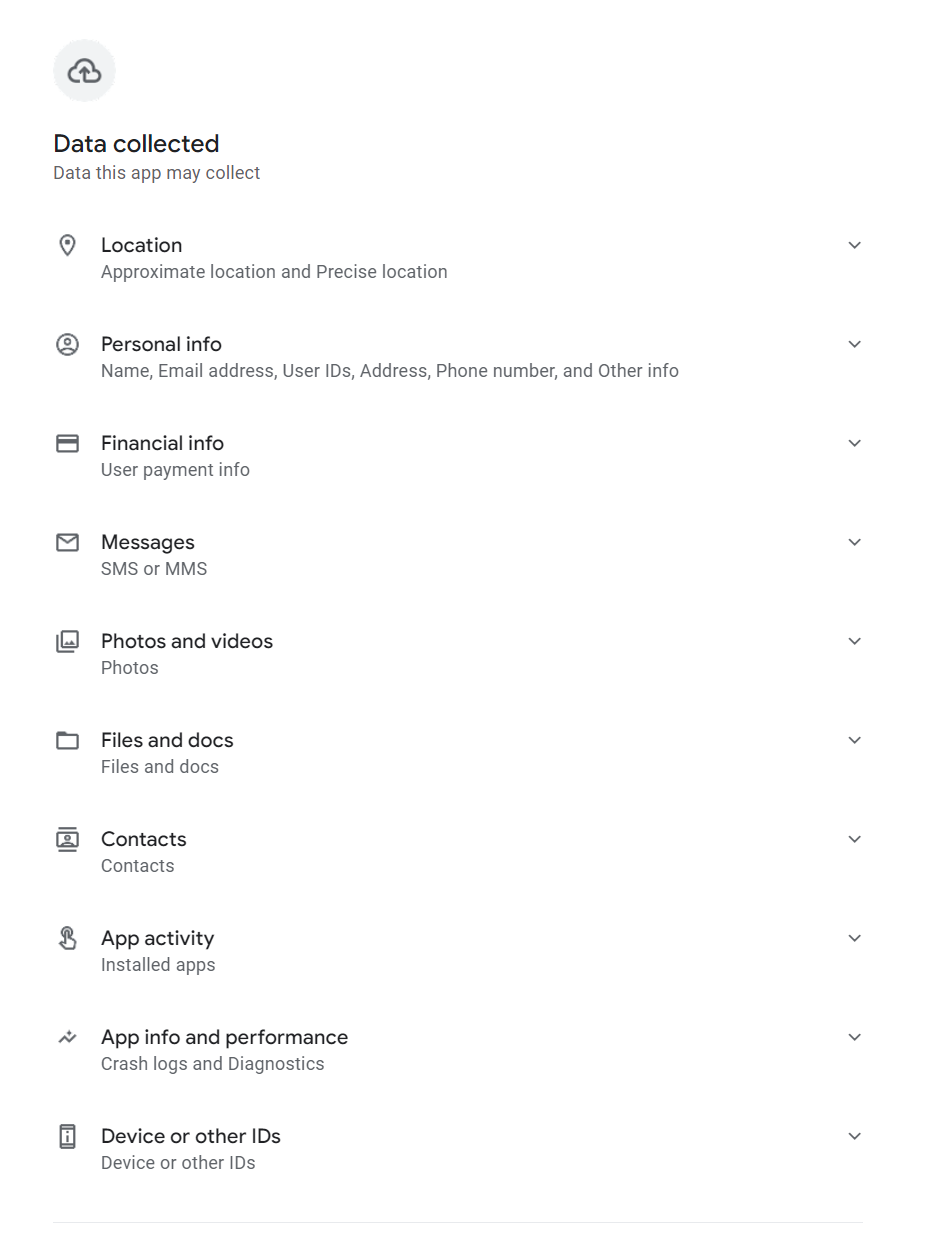

SpyLoan-Apps stellen eine erhebliche Bedrohung dar, da sie heimlich eine Vielzahl persönlicher Informationen von ahnungslosen Benutzern extrahieren – diese Apps sind in der Lage, sensible Daten an ihre Command-and-Control-Server (C&C) zu senden. Zu den Daten, die normalerweise exfiltriert werden, gehören die Liste der Konten, Anrufprotokolle, Kalenderereignisse, Geräteinformationen, Listen installierter Apps, Informationen zum lokalen Wi-Fi-Netzwerk und sogar Informationen zu Dateien auf dem Gerät (z. B Exif-Metadaten von Bildern, ohne die Fotos selbst tatsächlich zu senden). Darüber hinaus sind auch Kontaktlisten, Standortdaten und SMS-Nachrichten angreifbar. Um ihre Aktivitäten zu schützen, verschlüsseln die Täter alle gestohlenen Daten, bevor sie sie an den C&C-Server übertragen.

Mit der Weiterentwicklung der SpyLoan-Apps wurde ihr Schadcode immer ausgefeilter. In früheren Versionen war die schädliche Funktionalität der Malware weder verborgen noch geschützt; Spätere Versionen enthielten jedoch einige fortschrittlichere Techniken wie Code-Verschleierung, verschlüsselte Zeichenfolgen und verschlüsselte C&C-Kommunikation, um ihre böswilligen Aktivitäten zu verbergen. Ein detaillierteres Verständnis dieser Verbesserungen finden Sie in Abbildung 8 und Abbildung 9.

On May 31st, 2023, zusätzliche Richtlinien begann mit der Bewerbung für Leih-Apps bei Google Play und erklärte, dass es solchen Apps untersagt sei, um Erlaubnis für den Zugriff auf sensible Daten wie Bilder, Videos, Kontakte, Telefonnummern, Standort und externe Speicherdaten zu bitten. Es scheint, dass diese aktualisierte Richtlinie keine unmittelbaren Auswirkungen auf bestehende Apps hatte, da die meisten der von uns gemeldeten Apps nach Beginn der Anwendung der Richtlinie noch auf der Plattform verfügbar waren (einschließlich ihrer umfassenden Berechtigungen), wie in Abbildung 10 dargestellt. Wie bereits erwähnt, hat Google diese Apps später nicht mehr veröffentlicht.

Nachwirkungen

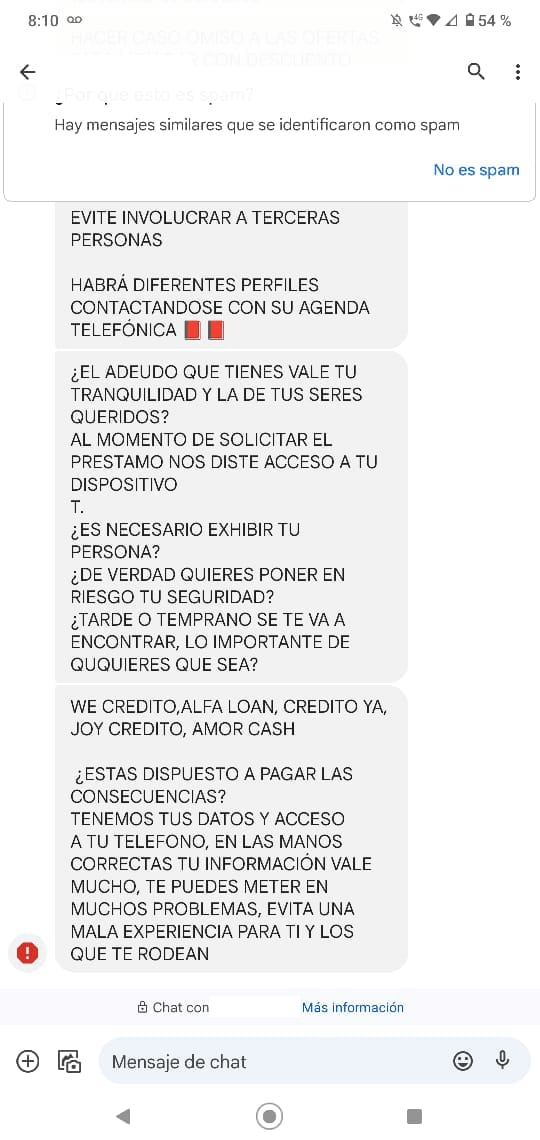

Nachdem eine solche App installiert und personenbezogene Daten erfasst wurden, beginnen die Durchsetzer der App, ihre Opfer zu schikanieren und zu erpressen, Zahlungen zu leisten, selbst wenn – den Bewertungen zufolge – der Benutzer keinen Kredit beantragt hat oder beantragt hat, der Kredit jedoch nicht beantragt wurde. Nicht genehmigt. Solche Praktiken wurden in den Rezensionen dieser Apps auf Facebook und bei Google Play beschrieben, wie in Abbildung 11 (sogar unter Erwähnung von Morddrohungen) und Abbildung 12 (teilweise maschinelle Übersetzung: Sind die Schulden, die Sie haben, Ihren Seelenfrieden und den von … wert) dargestellt Ihre Lieben? … Möchten Sie wirklich Ihre Sicherheit aufs Spiel setzen? … Sind Sie bereit, die Konsequenzen zu tragen? Sie können in viele Probleme geraten und eine schlechte Erfahrung für sich selbst und Ihre Mitmenschen vermeiden.) und Abbildung 13 .

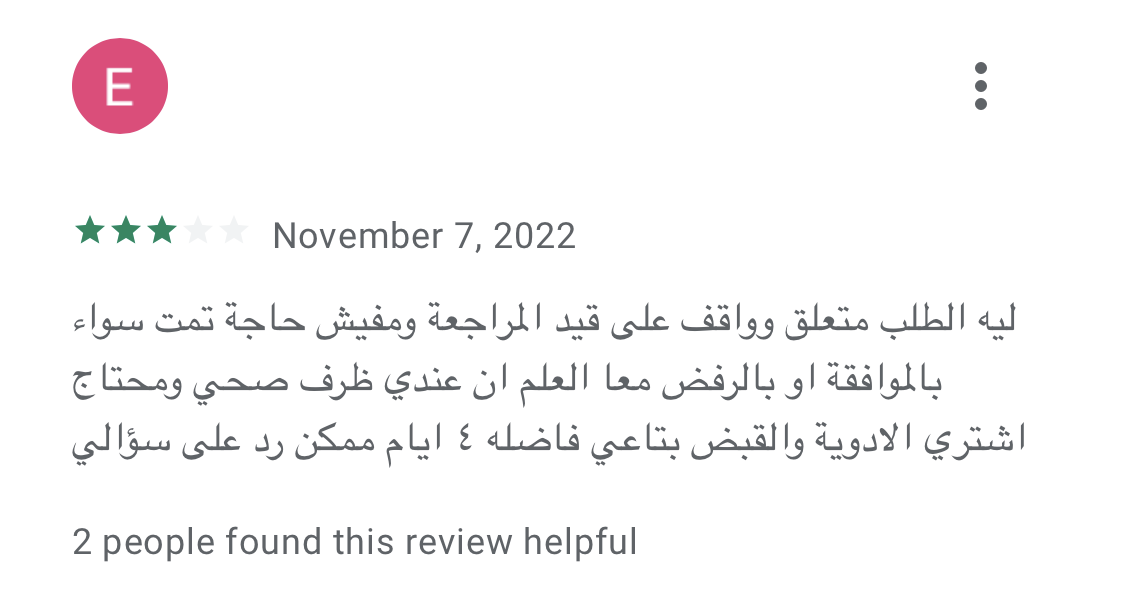

Neben der Datenerfassung und Erpressung stellen diese Dienste eine Form des modernen digitalen Wuchers dar, der sich auf die Erhebung überhöhter Zinssätze für Kredite bezieht, um schutzbedürftige Personen mit dringenden finanziellen Bedürfnissen oder Kreditnehmer auszunutzen, die nur begrenzten Zugang zu herkömmlichen Finanzdienstleistungen haben Institutionen. Ein Benutzer gab eine negative Bewertung (siehe Abbildung 14) für eine SpyLoan-App ab, nicht weil sie ihn belästigte, sondern weil es bereits vier Tage her war, seit er einen Kredit beantragt hatte, aber nichts passiert war und er Geld für Medikamente brauchte.

Wucher gilt im Allgemeinen als so unethisch, dass er in verschiedenen religiösen Texten verurteilt und gesetzlich geregelt wird, um Kreditnehmer vor solchen räuberischen Praktiken zu schützen. Es ist jedoch wichtig zu beachten, dass ein Standardkreditvertrag nicht als Wucher gilt, wenn die Zinsen angemessen festgelegt sind und den gesetzlichen Richtlinien entsprechen.

Gründe für das rasante Wachstum

Es gibt mehrere Gründe für das schnelle Wachstum der SpyLoan-Apps. Zum einen lassen sich die Entwickler dieser Apps von erfolgreichen FinTech-Diensten (Finanztechnologie) inspirieren, die Technologie nutzen, um optimierte und benutzerfreundliche Finanzdienstleistungen bereitzustellen. Es ist bekannt, dass FinTech-Apps und -Plattformen die traditionelle Finanzbranche auf den Kopf stellen, indem sie Komfort in Bezug auf Zugänglichkeit bieten und es den Menschen ermöglichen, jederzeit und überall auf benutzerfreundliche Weise verschiedene Finanzaktivitäten nur mit ihren Smartphones durchzuführen. Im Gegensatz dazu ist das Einzige, was SpyLoan-Apps stören, das Vertrauen in Technologie, Finanzinstitute und ähnliche Einrichtungen.

Ein weiterer Grund für ihr Wachstum wurde in genannt Zimperiums Analyse darüber, wie böswillige Akteure das Flutter-Framework ausnutzten und es zur Entwicklung böswilliger Kredit-Apps nutzten. Flutter ist ein Open-Source-Softwareentwicklungskit (SDK), das für die Erstellung plattformübergreifender Anwendungen entwickelt wurde, die auf verschiedenen Plattformen wie Android, iOS, Web und Windows ausgeführt werden können. Seit seiner Einführung im Dezember 2018 hat Flutter eine wichtige Rolle dabei gespielt, die Entwicklung neuer mobiler Anwendungen zu erleichtern und deren Markteinführung voranzutreiben.

Während nur App-Entwickler mit Sicherheit bestätigen können, ob sie Flutter zum Programmieren ihrer Apps oder von Teilen davon verwendet haben, enthalten von den 17 Apps, die wir Google gemeldet haben, drei davon Flutter-spezifische Bibliotheken oder .Pfeil Erweiterungen, die sich auf die Programmiersprache Dart von Flutter beziehen. Dies deutet darauf hin, dass zumindest einige der Angreifer harmlose Tools von Drittanbietern verwenden, um die Entwicklung ihrer schädlichen Apps zu erleichtern.

Täuschende Kommunikationstechniken

Böswillige Kredit-Apps verwenden häufig Formulierungen und Designelemente, die legitimen Kredit-Apps sehr ähneln. Diese absichtliche Ähnlichkeit macht es für typische Benutzer schwierig, die Authentizität einer App festzustellen, insbesondere wenn es um finanzielle und rechtliche Aspekte geht. Die von diesen Apps eingesetzte betrügerische Kommunikation ist in mehrere Ebenen unterteilt.

Offizielle Google Play-Beschreibung

Um einen Fuß in die Tür von Google Play zu setzen und auf der Plattform veröffentlicht zu werden, lieferten alle von uns analysierten SpyLoan-Apps eine Beschreibung, die größtenteils nicht nur den Google Play-Anforderungen zu entsprechen scheint, sondern auch die lokalen rechtlichen Bestimmungen abzudecken scheint Forderungen; Einige Apps behaupteten sogar, registrierte Nichtbanken-Finanzunternehmen zu sein. Allerdings entsprachen die von den Entwicklern dieser Apps durchgeführten Transaktionen und Geschäftspraktiken vor Ort – wie aus Nutzerbewertungen und anderen Berichten hervorgeht – nicht den von ihnen ausdrücklich genannten Standards.

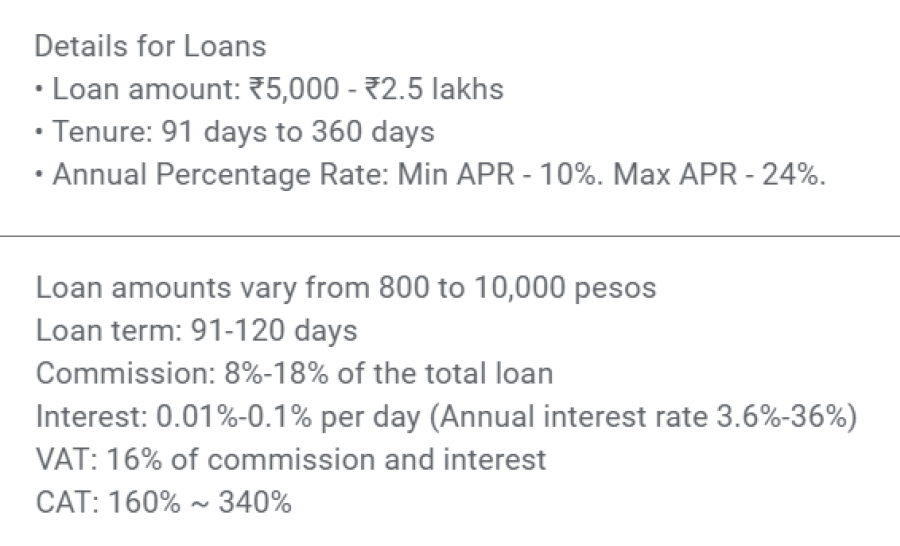

Im Allgemeinen geben SpyLoan-Apps offen an, welche Genehmigungen erforderlich sind, behaupten, über die richtige Lizenz zu verfügen und geben die Spanne des effektiven Jahreszinses an (der immer innerhalb der gesetzlichen Grenze liegt, die durch örtliche Wuchergesetze oder ähnliche Gesetze festgelegt ist). Der effektive Jahreszins (APR) beschreibt und umfasst den Zinssatz und bestimmte Gebühren oder Kosten, die mit dem Darlehen verbunden sind, wie z. B. Bearbeitungsgebühren, Bearbeitungsgebühren oder andere Finanzierungskosten. In vielen Ländern gibt es eine gesetzliche Obergrenze und beispielsweise hat Google im Fall von Privatkreditanbietern in den USA den effektiven Jahreszins auf 36 % begrenzt.

Die jährlichen Gesamtkosten (TAC; oder CAT – costo annual total – auf Spanisch) gehen über den effektiven Jahreszins hinaus und umfassen nicht nur den Zinssatz und die Gebühren, sondern auch andere Kosten wie Versicherungsprämien oder zusätzliche Kosten im Zusammenhang mit dem Darlehen. Der TAC bietet Kreditnehmern daher eine genauere Schätzung des gesamten für den Kredit erforderlichen finanziellen Engagements, einschließlich aller damit verbundenen Kosten. Da einige lateinamerikanische Länder von Kreditgebern die Offenlegung der TAC verlangen, zeigten die in dieser Region vermarkteten SpyLoan-Apps die tatsächlich hohen Kosten ihrer Kredite mit TACs zwischen 160 % und 340 %, wie in Abbildung 15 dargestellt.

Zu den App-Beschreibungen gehörte auch die Laufzeit für Privatkredite, die vom Kreditgeber und laut Google festgelegt wird Richtlinie für Finanzdienstleistungen kann nicht auf 60 Tage oder weniger eingestellt werden. Die Kreditlaufzeit stellt den Zeitraum dar, innerhalb dessen der Kreditnehmer voraussichtlich die geliehenen Mittel und alle damit verbundenen Kosten an den Kreditgeber zurückzahlen wird. Die Laufzeit der von uns analysierten Apps lag zwischen 91 und 360 Tagen (siehe Abbildung 15); Kunden, die Feedback zu Google Play gaben (siehe Abbildung 16), beschwerten sich jedoch darüber, dass die Laufzeit deutlich kürzer und das Interesse groß sei. Wenn wir uns das dritte Beispiel in der Rückmeldung in Abbildung 16 ansehen, waren die Zinsen (549 Pesos) höher als der eigentliche Kredit (450 Pesos) und der Kredit musste zusammen mit den Zinsen (999 Pesos) innerhalb von 5 Tagen zurückgezahlt worden sein. Dies verstößt daher gegen die Kreditlaufzeitrichtlinien von Google.

Datenschutz-erklärung

Weil es vorgeschrieben ist Google Play-Entwicklerrichtlinie, und im Einklang mit KYC-Standards (Know Your Customer).Entwickler, die ihre Apps bei Google Play veröffentlichen möchten, müssen eine gültige und leicht zugängliche Datenschutzerklärung bereitstellen. Diese Richtlinie muss Aspekte wie die Art der erfassten Daten, ihre Verwendung, die Personen, mit denen sie geteilt werden dürfen, Sicherheitsmaßnahmen zum Schutz der Benutzerdaten und die Art und Weise, wie Benutzer ihre Rechte in Bezug auf ihre Daten ausüben können, abdecken. Dies ähnelt den KYC-Richtlinien, die Transparenz bei der Datennutzung und dem Datenschutz erfordern. Zu den KYC-Anforderungen für die Datenerfassung gehört in der Regel die Erfassung personenbezogener Daten wie vollständiger Name, Geburtsdatum, Adresse, Kontaktdaten und eine von der Regierung ausgestellte Identifikationsnummer oder ein Dokument. Im Finanzdienstleistungskontext kann dies auch die Erhebung von Daten zum Beschäftigungsstatus, zur Einkommensquelle, zur Kredithistorie und anderen für die Beurteilung der Kreditwürdigkeit relevanten Informationen umfassen.

Auch wenn es sich bei einer Datenschutzrichtlinie um ein rechtsgültiges Dokument handelt, kann sie auf sehr einfache Weise automatisch generiert werden – es gibt viele kostenlose Generatoren für Datenschutzrichtlinien, die ein solches Dokument generieren können, nachdem der App-Entwickler grundlegende Daten wie den Namen der App usw. eingegeben hat Unternehmen dahinter und Daten, die die App sammelt. Das bedeutet, dass es ganz einfach ist, eine Datenschutzrichtlinie zu erstellen, die für den Durchschnittsbürger authentisch erscheint.

Im krassen Gegensatz zu den KYC-Normen verwendeten die von uns identifizierten SpyLoan-Apps betrügerische Taktiken in ihren Datenschutzrichtlinien. Sie behaupteten, dass sie eine Erlaubnis zum Zugriff auf Mediendateien benötigen, „um eine Risikobewertung durchzuführen“, eine Speichererlaubnis, „um bei der Übermittlung von Dokumenten zu helfen“, Zugriff auf SMS-Daten, von denen sie behaupteten, dass sie sich nur auf Finanztransaktionen beziehen, „um Sie ordnungsgemäß zu identifizieren“, und Zugriff auf den Kalender, „um …“ Planen Sie das jeweilige Zahlungsdatum und die entsprechenden Erinnerungen“, Kameraberechtigungen, „um Benutzern beim Hochladen erforderlicher Fotodaten zu helfen“, und Anrufprotokollberechtigungen, „um zu bestätigen, dass unsere App auf Ihrem eigenen Telefon installiert ist“. Tatsächlich könnten die Identitätsüberprüfung und Risikobewertung gemäß den KYC-Standards mit viel weniger aufdringlichen Datenerfassungsmethoden durchgeführt werden. Wie bereits erwähnt, wird gemäß den Datenschutzrichtlinien dieser Apps der Dienst und damit auch das Darlehen nicht bereitgestellt, wenn der App diese Berechtigungen nicht erteilt werden. Die Wahrheit ist, dass diese Apps nicht alle diese Berechtigungen benötigen, da alle diese Daten mit einer einmaligen Erlaubnis in die App hochgeladen werden können, die nur Zugriff auf ausgewählte Bilder und Dokumente hat, nicht auf alle, wie eine Kalenderanfrage kann per E-Mail an den Kreditnehmer gesendet werden und die Erlaubnis zum Zugriff auf Anrufprotokolle ist völlig unnötig.

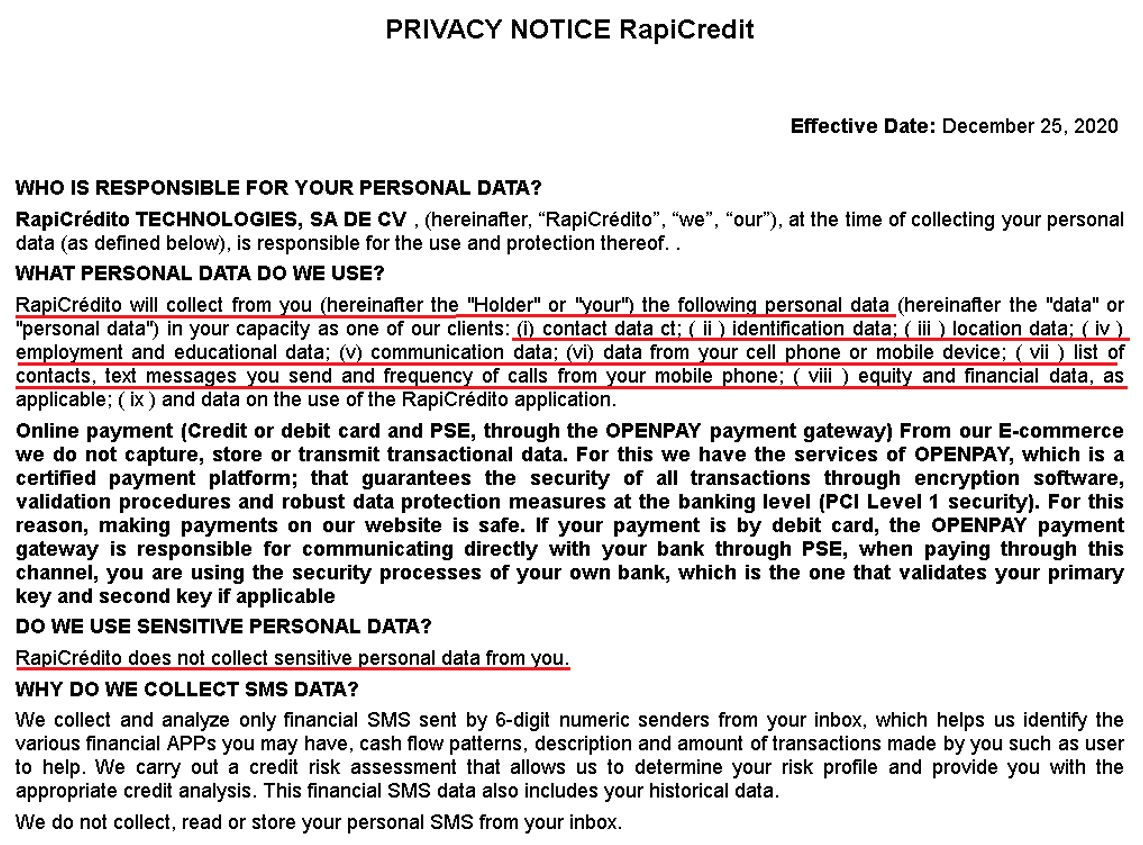

Einige Datenschutzrichtlinien waren äußerst widersprüchlich formuliert. Einerseits führten sie betrügerische Gründe für die Erhebung personenbezogener Daten auf, andererseits behaupteten sie, dass keine sensiblen personenbezogenen Daten erhoben würden, wie in Abbildung 17 dargestellt. Dies verstößt gegen die KYC-Standards, die eine ehrliche und transparente Kommunikation über die Datenerhebung erfordern Nutzung, einschließlich der zuvor genannten spezifischen Datentypen.

Wir glauben, dass der eigentliche Zweck dieser Berechtigungen darin besteht, die Benutzer dieser Apps auszuspionieren und sie und ihre Kontakte zu belästigen und zu erpressen.

Eine weitere Datenschutzrichtlinie enthüllte, dass die App, die Kredite für Ägypter bereitstellt, von SIMPAN PINJAM GEMILANG SEJAHTERA MANDIRI betrieben wird. Nach Angaben der ägyptischen Generalbehörde für Investitionen und Freizonen ist in Ägypten kein solches Unternehmen registriert; Wir fanden es jedoch auf der Liste mit Dutzenden illegaler Peer-to-Peer-Kreditplattformen vor dem die indonesische Investment Alert Task Force im Januar 2021 gewarnt hat.

Zusammenfassend lässt sich sagen, dass diese SpyLoan-Apps zwar technisch den Anforderungen einer Datenschutzrichtlinie entsprechen, ihre Praktiken jedoch eindeutig über den Umfang der Datenerfassung hinausgehen, der für die Bereitstellung von Finanzdienstleistungen und die Einhaltung der KYC-Bankstandards erforderlich ist. Im Einklang mit den KYC-Vorschriften würden legitime Kredit-Apps nur die notwendigen persönlichen Daten zur Überprüfung der Identität und Kreditwürdigkeit anfordern, nicht jedoch den Zugriff auf unabhängige Daten wie Mediendateien oder Kalendereinträge. Insgesamt ist es für Benutzer wichtig, ihre Rechte zu verstehen und vorsichtig mit den Berechtigungen umzugehen, die sie einer App gewähren. Dazu gehört, sich der Standards der KYC-Bankvorschriften bewusst zu sein, die nicht nur Finanzinstitute vor Betrug und anderen illegalen Aktivitäten schützen sollen, sondern auch die persönlichen Daten und Finanztransaktionen ihrer Nutzer.

Webseiten

Einige dieser Apps verfügten über offizielle Websites, die dazu beitrugen, die Illusion eines etablierten, kundenorientierten Privatkreditanbieters zu erwecken, einen Link zu Google Play und andere meist allgemeine und einfache Informationen enthielten, die der Beschreibung des Entwicklers auf Google Play ähnelten , bevor die App entfernt wurde. Den Namen des Unternehmens, das hinter der App steckt, verrieten sie meist nicht. Eine der verschiedenen von uns analysierten Websites ging jedoch noch weiter und enthielt Details zu offenen Stellen, Bilder einer komfortablen Büroumgebung und Bilder des Vorstands – allesamt von anderen Websites gestohlen.

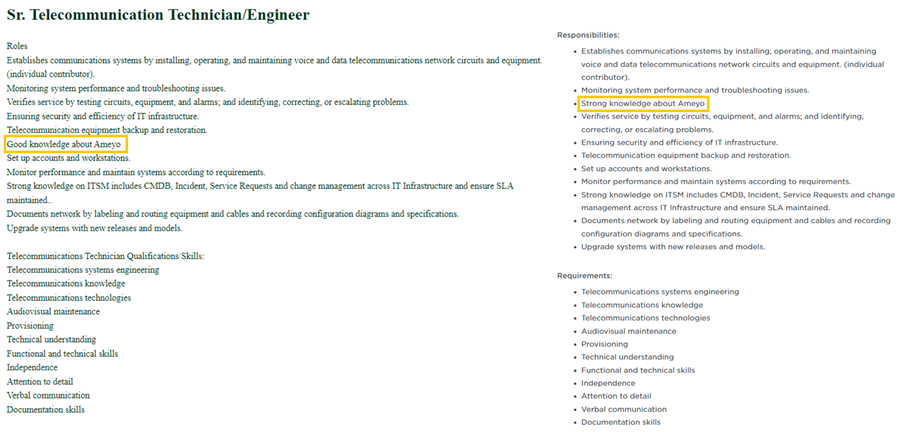

Offene Stellen wurden von anderen Unternehmen kopiert und nur geringfügig bearbeitet. In dem von kopierten Instahyre, einer Einstellungsplattform mit Sitz in Indien, und in Abbildung 18 dargestellt, wurde nur die Zeile „Gute Kenntnisse über Ameyo“ an eine andere Position im Text verschoben.

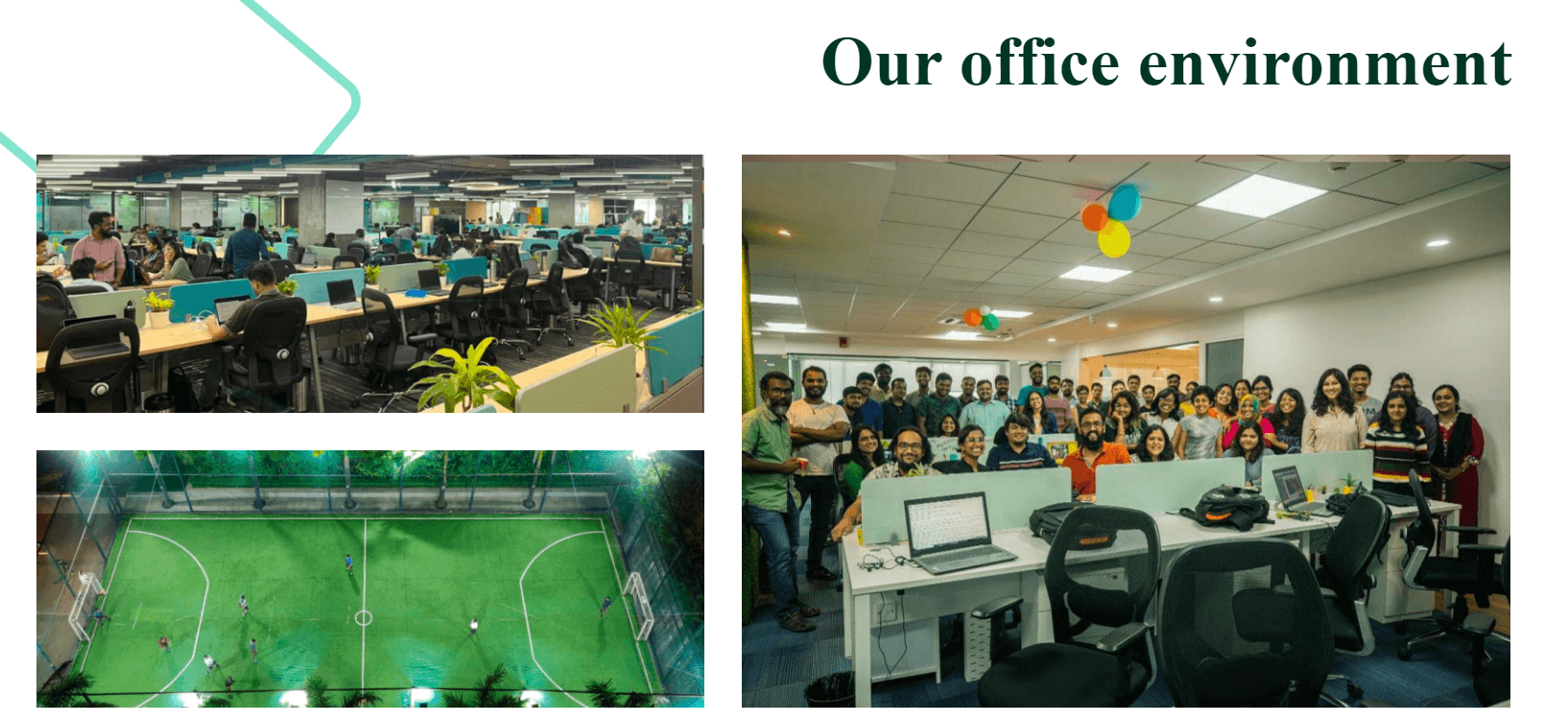

Drei Bilder der in Abbildung 19 dargestellten Büroumgebung wurden von zwei Unternehmen kopiert – Büro- und Spielfeldfotos stammen von BezahlenmitRing, eine indische Zahlungs-App mit Millionen von Kunden, und das Teamfoto stammt von Das bessere Indien, eine indische digitale Medienplattform.

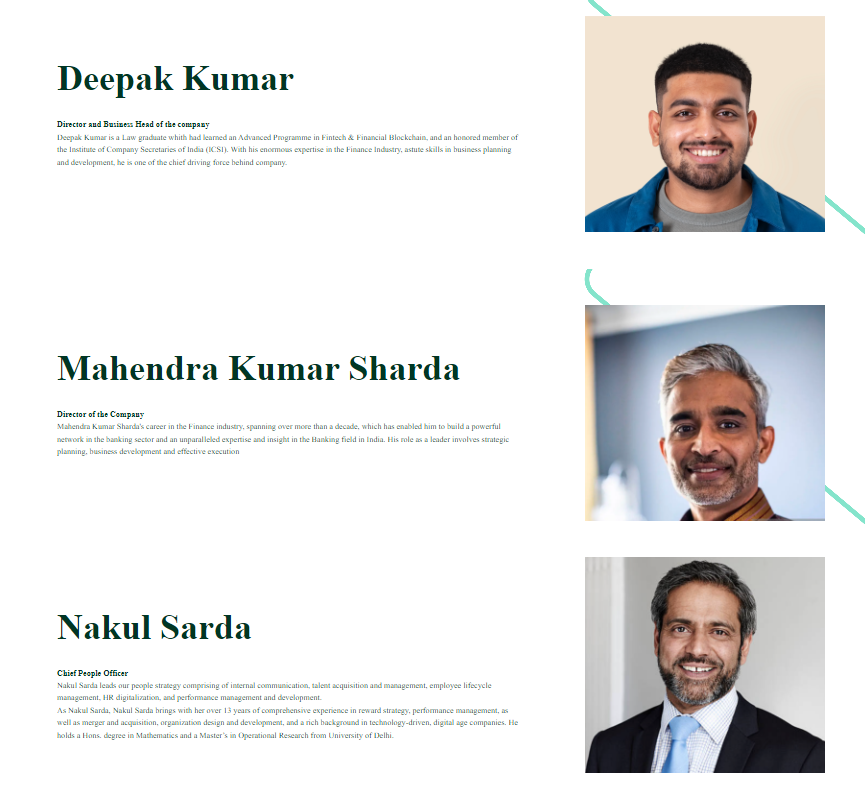

Die Vorstandsmitglieder entsprechen den Namen die mit dem Unternehmen in Verbindung standen, das behauptet, hinter dieser speziellen App zu stecken, aber die auf der Website verwendeten Bilder (siehe Abbildung 20) zeigten drei verschiedene Stock-Foto-Modelle, und auf der Website wurde nicht angegeben, dass diese Bilder der Veranschaulichung dienten nur zu Zwecken.

Während es einfach ist, eine umgekehrte Bildersuche bei Google durchzuführen, um in einem Desktop-Browser nach der Quelle dieser Bilder zu suchen, ist es wichtig zu beachten, dass dies auf einem Telefon viel schwieriger ist. Wie bereits erwähnt, konzentrieren sich die Anbieter dieser Apps ausschließlich auf potenzielle Kreditnehmer, die für die Kreditaufnahme ein Mobiltelefon nutzen möchten.

Legitime und bösartige Kredit-Apps – wie man sie unterscheiden kann

Wie im Abschnitt „Trügerische Kommunikationstechniken“ erwähnt, ist selbst wenn die App oder das dahinter stehende Unternehmen angibt, ein zugelassener Kreditgeber zu sein, dies nicht automatisch eine Garantie für die Legitimität oder ethischen Praktiken der App – sie kann dennoch potenzielle Kunden durch den Einsatz betrügerischer Taktiken und irreführender Informationen täuschen über die Kreditkonditionen. Wie erwähnt von AchtungDie Beantragung eines Kredits bei etablierten Institutionen scheint für potenzielle Kreditnehmer der beste Ratschlag zu sein, aber mit SpyLoan-Apps ist es wirklich schwierig, sie von herkömmlichen Finanzinstituten zu unterscheiden, und einige Kreditnehmer haben keinen Zugang zu traditionellen Finanzinstituten. Daher ist es wichtig, Kredit-Apps mit Vorsicht anzugehen und zusätzliche Maßnahmen zu ergreifen, um ihre Glaubwürdigkeit sicherzustellen, da sich ihre Installation möglicherweise sehr negativ auf die finanzielle Situation des Kreditnehmers auswirken kann.

Um eine böswillige Kredit-App zu erkennen, sollte es ausreichen, sich an offizielle Quellen zu halten und eine Sicherheits-App zu verwenden. Es gibt jedoch zusätzliche Schritte, die Benutzer ergreifen können, um sich zu schützen:

- Bleiben Sie bei offiziellen Quellen

Android-Benutzer sollten die Installation von Leih-Apps aus inoffiziellen Quellen und App-Stores von Drittanbietern vermeiden und sich an vertrauenswürdige Plattformen wie Google Play halten, die App-Überprüfungsprozesse und Sicherheitsmaßnahmen implementieren. Dies garantiert zwar keinen vollständigen Schutz, verringert jedoch das Risiko, auf betrügerische Kredit-Apps zu stoßen. - Verwenden Sie eine Sicherheits-App

Eine zuverlässige Android-Sicherheits-App schützt ihre Benutzer vor bösartigen Kredit-Apps und Malware. Sicherheits-Apps bieten eine zusätzliche Schutzebene, indem sie potenziell schädliche Apps scannen und identifizieren, Malware erkennen und Benutzer vor verdächtigen Aktivitäten warnen. In diesem Blogbeitrag erwähnte bösartige Kredit-Apps werden von ESET-Produkten als Android/SpyLoan, Android/Spy.KreditSpy oder eine Variante von Android/Spy.Agent erkannt. - Rezensionsprüfung

Beim Herunterladen von Apps von Google Play ist es wichtig, genau auf Nutzerbewertungen zu achten (diese sind möglicherweise nicht in inoffiziellen Stores erhältlich). Es ist wichtig zu wissen, dass positive Bewertungen gefälscht oder sogar von früheren Opfern erpresst werden können, um die Glaubwürdigkeit von Betrugs-Apps zu erhöhen. Stattdessen sollten sich Kreditnehmer auf negative Bewertungen konzentrieren und die von den Nutzern geäußerten Bedenken sorgfältig prüfen, da diese wichtige Informationen wie Erpressungstaktiken und die vom Kreditgeber tatsächlich berechneten Kosten preisgeben könnten. - Datenschutzbestimmungen und Datenzugriffsprüfung

Vor der Installation einer Kredit-App sollten sich Einzelpersonen die Zeit nehmen, deren Datenschutzbestimmungen zu lesen, sofern diese verfügbar sind. Dieses Dokument enthält häufig wertvolle Informationen darüber, wie die App auf vertrauliche Informationen zugreift und diese speichert. Betrüger können jedoch irreführende Klauseln oder eine vage Sprache verwenden, um Benutzer dazu zu verleiten, unnötige Berechtigungen zu erteilen oder persönliche Daten weiterzugeben. Bei der Installation ist es wichtig, auf die Daten zu achten, auf die die App Zugriff anfordert, und zu hinterfragen, ob die angeforderten Daten für die Funktionalität der Kredit-App erforderlich sind, wie z. B. Kontakte, Nachrichten, Fotos, Dateien und Kalenderereignisse. - Wenn Prävention nicht funktioniert

Es gibt mehrere Möglichkeiten, wie Einzelpersonen Hilfe suchen und Maßnahmen ergreifen können, wenn sie Opfer digitaler Kredithaie werden. Opfer sollten den Vorfall den Strafverfolgungsbehörden oder den zuständigen Justizbehörden ihres Landes melden, sich an Verbraucherschutzbehörden wenden und die Institution benachrichtigen, die die Bedingungen für Privatkredite regelt; In den meisten Ländern ist es die Nationalbank oder eine gleichwertige Bank. Je mehr Warnungen diese Institutionen erhalten, desto wahrscheinlicher ist es, dass sie Maßnahmen ergreifen. Wenn die betrügerische Kredit-App über Google Play erworben wurde, können sich Einzelpersonen an den Google Play-Support wenden, wo sie die App melden und die Entfernung ihrer damit verbundenen persönlichen Daten beantragen können. Es ist jedoch wichtig zu beachten, dass die Daten möglicherweise bereits auf den C&C-Server des Angreifers extrahiert wurden.

Zusammenfassung

Auch nach mehreren Deaktivierungen finden SpyLoan-Apps weiterhin ihren Weg zu Google Play und dienen als wichtige Erinnerung an die Risiken, denen Kreditnehmer ausgesetzt sind, wenn sie online nach Finanzdienstleistungen suchen. Diese bösartigen Anwendungen nutzen das Vertrauen der Benutzer in seriöse Kreditgeber aus und nutzen ausgefeilte Techniken, um eine Vielzahl persönlicher Daten zu täuschen und zu stehlen.

Für Einzelpersonen ist es von entscheidender Bedeutung, Vorsicht walten zu lassen, die Authentizität einer Finanz-App oder eines Finanzdienstes zu überprüfen und sich auf vertrauenswürdige Quellen zu verlassen. Indem Benutzer informiert und wachsam bleiben, können sie sich besser davor schützen, Opfer solcher betrügerischen Machenschaften zu werden.

Bei Fragen zu unseren auf WeLiveSecurity veröffentlichten Forschungsergebnissen kontaktieren Sie uns bitte unter Bedrohungintel@eset.com.

ESET Research bietet private APT-Intelligence-Berichte und Daten-Feeds. Bei Fragen zu diesem Service besuchen Sie bitte die ESET Threat Intelligence

IoCs

Mappen

|

SHA-1 |

Dateiname |

Entdeckung |

Beschreibung |

|

136067AC519C23EF7B9E8EB788D1F5366CCC5045 |

com.aa.kredit.android.apk |

Android/SpyLoan.AN |

SpyLoan-Malware. |

|

C0A6755FF0CCA3F13E3C9980D68B77A835B15E89 |

com.amorcash.credito.prestamo.apk |

Android/SpyLoan.BE |

SpyLoan-Malware. |

|

0951252E7052AB86208B4F42EB61FC40CA8A6E29 |

com.app.lo.go.apk |

Android/Spy.Agent.CMO |

SpyLoan-Malware. |

|

B4B43FD2E15FF54F8954BAC6EA69634701A96B96 |

com.cashwow.cow.eg.apk |

Android/Spy.Agent.EY |

SpyLoan-Malware. |

|

D5104BB07965963B1B08731E22F00A5227C82AF5 |

com.dinero.profin.prestamo.credito.credit.credibus.loan.efectivo.cash.apk |

Android/Spy.Agent.CLK |

SpyLoan-Malware. |

|

F79D612398C1948DDC8C757F9892EFBE3D3F585D |

com.flashloan.wsft.apk |

Android/Spy.Agent.CNB |

SpyLoan-Malware. |

|

C0D56B3A31F46A7C54C54ABEE0B0BBCE93B98BBC |

com.guayaba.cash.okredito.mx.tala.apk |

Android/Spy.Agent.CLK |

SpyLoan-Malware. |

|

E5AC364C1C9F93599DE0F0ADC2CF9454F9FF1534 |

com.loan.cash.credit.tala.prestmo.fast.branch.mextamo.apk |

Android/SpyLoan.EZ |

SpyLoan-Malware. |

|

9C430EBA0E50BD1395BB2E0D9DDED9A789138B46 |

com.mlo.xango.apk |

Android/Spy.Agent.CNA |

SpyLoan-Malware. |

|

6DC453125C90E3FA53988288317E303038DB3AC6 |

com.mmp.optima.apk |

Android/Spy.Agent.CQX |

SpyLoan-Malware. |

|

532D17F8F78FAB9DB953970E22910D17C14DDC75 |

com.mxolp.postloan.apk |

Android/Spy.KreditSpy.E |

SpyLoan-Malware. |

|

720127B1920BA8508D0BBEBEA66C70EF0A4CBC37 |

com.okey.prestamo.apk |

Android/Spy.Agent.CNA |

SpyLoan-Malware. |

|

2010B9D4471BC5D38CD98241A0AB1B5B40841D18 |

com.shuiyiwenhua.gl.apk |

Android/Spy.KreditSpy.C |

SpyLoan-Malware. |

|

892CF1A5921D34F699691A67292C1C1FB36B45A8 |

com.swefjjghs.weejteop.apk |

Android/SpyLoan.EW |

SpyLoan-Malware. |

|

690375AE4B7D5D425A881893D0D34BB63462DBBF |

com.truenaira.cashloan.moneycredit.apk |

Android/SpyLoan.FA |

SpyLoan-Malware. |

|

1F01654928FC966334D658244F27215DB00BE097 |

king.credit.ng.apk |

Android/SpyLoan.AH |

SpyLoan-Malware. |

|

DF38021A7B0B162FA661DB9D390F038F6DC08F72 |

om.sc.safe.credit.apk |

Android/Spy.Agent.CME |

SpyLoan-Malware. |

Netzwerk

|

IP |

Domain |

Hosting-Anbieter |

Zum ersten Mal gesehen |

Details |

|

3.109.98[.]108 |

pss.aakredit[.]in |

Amazon.com, Inc. |

2023-03-27 |

C&C-Server. |

|

35.86.179[.]229 |

www.guayabacash[.]com |

Amazon.com, Inc. |

2021-10-17 |

C&C-Server. |

|

35.158.118[.]139 |

zB.easycredit-app[.]com |

Amazon.com, Inc. |

2022-11-26 |

C&C-Server. |

|

43.225.143[.]80 |

ag.ahymvoxxg[.]com |

Huawei Clouds |

2022-05-28 |

C&C-Server. |

|

47.56.128[.]251 |

hwpamjvk.whcashph[.]com |

Alibaba (US) Technology Co., Ltd. |

2020-01-22 |

C&C-Server. |

|

47.89.159[.]152 |

qt.qtzhreop[.]com |

Alibaba (US) Technology Co., Ltd. |

2022-03-22 |

C&C-Server. |

|

47.89.211[.]3 |

rest.bhvbhgvh[.]Leerzeichen |

Alibaba (US) Technology Co., Ltd. |

2021-10-26 |

C&C-Server. |

|

47.91.110[.]22 |

la6gd.cashwow[.]club |

Alibaba (US) Technology Co., Ltd. |

2022-10-28 |

C&C-Server. |

|

47.253.49[.]18 |

mpx.mpxoptim[.]com |

Alibaba (US) Technology Co., Ltd. |

2023-04-24 |

C&C-Server. |

|

47.253.175[.]81 |

oy.oyeqctus[.]com |

ALICLOUD-US |

2023-01-27 |

C&C-Server. |

|

47.254.33[.]250 |

iu.iuuaufbt[.]com |

Alibaba (US) Technology Co., Ltd. |

2022-03-01 |

C&C-Server. |

|

49.0.193[.]223 |

kk.softheartlend2[.]com |

IRT-HIPL-SG |

2023-01-28 |

C&C-Server. |

|

54.71.70[.]186 |

www.credibusco[.]com |

Amazon.com, Inc. |

2022-03-26 |

C&C-Server. |

|

104.21.19[.]69 |

cy.amorcash[.]com |

Cloudflare, Inc. |

2023-01-24 |

C&C-Server. |

|

110.238.85[.]186 |

api.yumicash[.]com |

Huawei Clouds |

2020-12-17 |

C&C-Server. |

|

152.32.140[.]8 |

app.truenaira[.]co |

IRT-UCLOUD-HK |

2021-10-18 |

C&C-Server. |

|

172.67.131[.]223 |

apitai.coccah[.]com |

Cloudflare, Inc. |

2021-10-21 |

C&C-Server. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit erstellt Version 13 des MITRE ATT&CK-Frameworks.

|

Taktik |

ID |

Name und Vorname |

Beschreibung |

|

Angewandte F&E |

Softwareerkennung |

SpyLoan kann eine Liste der installierten Anwendungen erhalten. |

|

|

Datei- und Verzeichniserkennung |

SpyLoan listet verfügbare Fotos auf externem Speicher auf und extrahiert Exif-Informationen. |

||

|

Ermittlung der Systemnetzwerkkonfiguration |

SpyLoan extrahiert IMEI, IMSI, IP-Adresse, Telefonnummer und Land. |

||

|

Systeminformationserkennung |

SpyLoan extrahiert Informationen über das Gerät, einschließlich SIM-Seriennummer, Geräte-ID und allgemeine Systeminformationen. |

||

|

Sammlung |

Location-Tracking |

SpyLoan verfolgt den Gerätestandort. |

|

|

Geschützte Benutzerdaten: Kalendereinträge |

SpyLoan extrahiert Kalenderereignisse. |

||

|

Geschützte Benutzerdaten: Anrufprotokolle |

SpyLoan extrahiert Anrufprotokolle. |

||

|

Geschützte Benutzerdaten: Kontaktliste |

SpyLoan extrahiert die Kontaktliste. |

||

|

Geschützte Benutzerdaten: SMS-Nachrichten |

SpyLoan extrahiert SMS-Nachrichten. |

||

|

Command and Control |

Application Layer Protocol: Webprotokolle |

SpyLoan verwendet HTTPS, um mit seinem C&C-Server zu kommunizieren. |

|

|

Verschlüsselter Kanal: Symmetrische Kryptographie |

SpyLoan verwendet AES, um seine Kommunikation zu verschlüsseln. |

||

|

Exfiltration |

Exfiltration über C2-Kanal |

SpyLoan exfiltriert Daten mithilfe von HTTPS. |

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/eset-research/beware-predatory-fintech-loan-sharks-use-android-apps-reach-new-depths/