غالبًا ما يُنظر إلى مجرمي الإنترنت على أنهم طفيليات ، يتغذون على شريحة واسعة من الضحايا من جميع الأحجام والأشكال. ولكن كما اتضح ، فقد أصبحوا أهدافًا في حد ذاتها ، مع تدفق مجموعة من "metaparasites" التي تتغذى على القاع إلى أسواق الويب المظلمة للعثور على مجموعة العلامات الخاصة بهم.

إنها ظاهرة لها تأثير جانبي سعيد يتمثل في الكشف عن مجموعة غنية من معلومات التهديد للباحثين ، بما في ذلك تفاصيل الاتصال والموقع لمجرمي الإنترنت.

صعد كبير الباحثين في مجال التهديد في Sophos ، Matt Wixey ، إلى المنصة في Black Hat Europe 2022 لمناقشة النظام البيئي metaparasite ، في جلسة بعنوان "المحتالون الذين يقومون بالاحتيال على المحتالين والمتسللين الذين يتسللون إلى الهاكرز. " وفقًا للبحث الذي أجراه مع زميلته الباحثة أنجيلا جان ، فإن الاقتصاد السري مليئة بمجموعة متنوعة من المحتالين ، الذين نجحوا في انتزاع ملايين الدولارات سنويًا من زملائهم المجرمين الإلكترونيين.

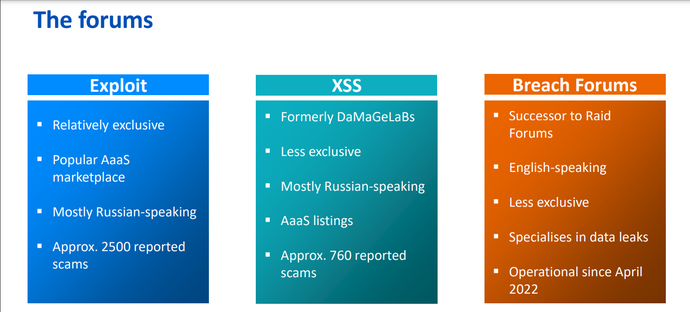

قام الزوجان بفحص 12 شهرًا من البيانات عبر ثلاثة منتديات Dark Web (Exploit و XSS الناطقين بالروسية ومنتديات الخرق الناطقة باللغة الإنجليزية) ، وكشفوا عن الآلاف من جهود الاحتيال الناجحة.

قال ويكسي: "إنها اختيارات غنية جدًا". "خدع المحتالون مستخدمي هذه المنتديات بحوالي 2.5 مليون دولار أمريكي على مدار 12 شهرًا. يمكن أن تكون المبالغ لكل عملية احتيال أقل من 2 دولار حتى أقل الأرقام الستة ".

تختلف التكتيكات ، ولكن أحد أكثر المناورات شيوعًا - والأكثر بدائية - هو المناورة المعروفة باسم "التمزق والركض". يشير هذا إلى أحد متغيرين "التمزق": يتلقى المشتري البضائع (استغلال ، بيانات حساسة ، بيانات اعتماد صالحة ، أرقام بطاقات ائتمان ، إلخ) لكنه لا يدفع ثمنها ؛ أو يتم الدفع للبائع ولا يسلم أبدًا ما وعد به. يشير جزء "التشغيل" إلى اختفاء المحتال من السوق ورفضه الرد على أي استفسارات. اعتبرها نسخة ويب مظلمة من dine-and-dash.

هناك أيضًا الكثير من المحتالين الذين يبيعون سلعًا مزيفة - مثل حسابات العملات المشفرة غير الموجودة أو منشئي الماكرو الذين لا ينشئون أي بيانات شائنة أو مزيفة أو قواعد بيانات إما متاحة للجمهور بالفعل أو تم تسريبها سابقًا.

أوضح Wixey أن بعضًا من هؤلاء يمكن أن يصبح مبدعًا.

قال: "وجدنا خدمة تدعي أنها قادرة على ربط نص .EXE بملف PDF ، بحيث عندما ينقر الضحية على ملف PDF ، سيتم تحميله أثناء وجوده في الخلفية ، سيعمل ملف .EXE بصمت". "ما فعله المحتال في الواقع هو إرسال مستند بأيقونة PDF إليهم مرة أخرى ، والذي لم يكن في الواقع ملف PDF ولا يحتوي على ملف .EXE. كانوا يأملون ألا يعرف المشتري حقًا ما يطلبه أو كيفية التحقق منه ".

من الشائع أيضًا عمليات الاحتيال حيث يقدم البائع سلعًا مشروعة ليست بالجودة التي تم الإعلان عنها تمامًا - مثل بيانات بطاقة الائتمان التي تدعي أنها صالحة بنسبة 30 ٪ ، بينما في الواقع تعمل 10 ٪ فقط من البطاقات. أو أن قواعد البيانات حقيقية ولكن يتم الإعلان عنها على أنها "حصرية" بينما يقوم البائع بإعادة بيعها بالفعل إلى العديد من المتلقين.

وأضاف أنه في بعض الحالات ، يعمل المحتالون جنبًا إلى جنب بطريقة خادعة منذ فترة طويلة. تميل المواقع إلى أن تكون حصرية ، مما يثير "درجة من الثقة الجوهرية" التي يمكنهم اللعب عليها ، وفقًا لـ Wixey.

"سيبني المرء علاقة مع هدف ويعرض تقديم خدمة ؛ سيقولون بعد ذلك أنهم يعرفون بالفعل شخصًا آخر يمكنه القيام بهذا العمل بشكل أفضل ، وهو خبير في هذا الموضوع ، "أوضح Wixey. "سوف يوجهونهم في كثير من الأحيان إلى منتدى مزيف أن يعمل شخص ثانٍ ويعمل ، الأمر الذي يتطلب نوعًا من رسوم الإيداع أو التسجيل. تدفع الضحية رسوم التسجيل ، ثم يختفي كلا المحتالين ".

كيف تقاوم المنتديات

وأشار Wixey إلى أن هذا النشاط له تأثير سلبي على استخدام منتديات Dark Web - حيث يمثل "ضريبة فعالة على الأسواق الإجرامية ، مما يجعله أكثر تكلفة وأكثر خطورة على أي شخص آخر". على هذا النحو ، ومن المفارقات ، أن العديد من الأسواق تنفذ تدابير أمنية للمساعدة في كبح موجة الاحتيال.

تواجه المنتديات العديد من التحديات عندما يتعلق الأمر بوضع الضمانات: لا يوجد لجوء إلى سلطات إنفاذ القانون أو السلطات التنظيمية ؛ وهي ثقافة شبه مجهولة ، مما يجعل من الصعب تعقب الجناة. لذلك ، تميل ضوابط مكافحة الاحتيال التي تم وضعها إلى التركيز على تتبع النشاط وإصدار التحذيرات.

على سبيل المثال ، تقدم بعض المواقع مكونات إضافية ستتحقق من عنوان URL للتأكد من ارتباطه بمنتدى جرائم إلكترونية تم التحقق منه ، وليس موقعًا مزيفًا يتم فيه الاحتيال على المستخدمين عن طريق "رسوم الانضمام" الزائفة. قد يقوم الآخرون بتشغيل "قائمة سوداء" لأدوات المخادع وأسماء المستخدمين المؤكدة. ومعظمها لديها عملية تحكيم مخصصة ، حيث يمكن للمستخدمين تقديم تقرير احتيال.

وفقًا لـ Wixey ، "إذا تم خداعك من قبل مستخدم آخر في المنتدى ، فستذهب إلى إحدى غرف التحكيم هذه وتبدأ موضوعًا جديدًا وتزودك ببعض المعلومات". قد يتكون ذلك من اسم المستخدم وتفاصيل الاتصال الخاصة بالمخادع المزعوم وإثبات الشراء أو تفاصيل نقل المحفظة وأكبر عدد ممكن من تفاصيل عملية الاحتيال - بما في ذلك لقطات الشاشة وسجلات الدردشة - قدر الإمكان.

قال Wixey: "يقوم أحد الوسطاء بمراجعة التقرير ، ويطلب المزيد من المعلومات حسب الحاجة ، ثم يقوم بوضع علامة على المتهم ومنحه ما بين 12 و 72 ساعة للرد ، اعتمادًا على المنتدى". "قد يقوم المتهم بالتعويض ، لكن هذا نادر جدًا. الأمر الأكثر شيوعًا هو أن المخادع سوف يعترض على التقرير ويدعي أنه بسبب سوء فهم لشروط البيع ".

البعض لا يستجيب ، وفي هذه الحالة ، يتم حظرهم بشكل مؤقت أو دائم.

هناك خيار أمان آخر لمستخدمي المنتدى وهو استخدام الضامن - وهو مورد تم التحقق من موقعه ويعمل كحساب ضمان. يتم وضع الأموال المراد تبادلها هناك إلى أن يتم التأكد من شرعية السلع أو الخدمات. ومع ذلك ، غالبًا ما يتم انتحال هوية الضامنين أنفسهم من قبل المحتالين.

كنز من التهديدات الاستخباراتية

بينما يقدم البحث نظرة على الأعمال الداخلية لشريحة فرعية مثيرة للاهتمام من عالم الويب المظلم ، أشار Wixey أيضًا إلى أن عملية التحكيم على وجه الخصوص تمنح الباحثين مصدرًا رائعًا استخبارات التهديد.

وأوضح قائلاً: "تطلب المنتديات إثباتًا عندما يُزعم وجود عملية احتيال ، وهذا يتضمن أشياء مثل لقطات الشاشة وسجلات الدردشة - وعادةً ما يكون الضحايا سعداء للغاية لإلزامهم بذلك". "تقوم أقلية منهم بتنقيح هذا الدليل أو تقييده ، لذلك يكون مرئيًا فقط للمشرف ، ولكن معظمهم لا يفعل ذلك. سينشرون لقطات شاشة وسجلات دردشة غير معدلة ، والتي غالبًا ما تحتوي على كنز دفين من عناوين العملات المشفرة ومعرفات المعاملات وعناوين البريد الإلكتروني وعناوين IP وأسماء الضحايا ورمز المصدر ومعلومات أخرى. وهذا على النقيض من معظم المجالات الأخرى من الأسواق الإجرامية حيث تكون أوبك عادة جيدة جدًا ".

تتضمن بعض تقارير الاحتيال أيضًا لقطات شاشة كاملة لسطح مكتب الشخص ، بما في ذلك التاريخ والوقت والطقس واللغة والتطبيقات - مما يوفر فتات تنقل إلى الموقع.

بمعنى آخر ، الاحتياطات العادية تخرج من النافذة. وجد تحليل Sophos لأحدث 250 تقرير احتيال في المنتديات الثلاثة أن ما يقرب من 40٪ منها يتضمن نوعًا من لقطات الشاشة ؛ 8٪ فقط قيدوا الوصول إلى الأدلة أو عرضوا تقديمها بشكل خاص.

وخلص Wixey إلى أنه "بشكل عام ، يمكن أن تكون تقارير الاحتيال مفيدة لكل من الاستخبارات التقنية والاستخبارات الاستراتيجية".

وأضاف: "المهم هنا هو أن الجهات الفاعلة في التهديد لا يبدو أنها محصنة ضد الخداع أو الهندسة الاجتماعية أو الاحتيال". في الواقع ، يبدو أنهم ضعفاء مثل أي شخص آخر. وهو نوع مثير للاهتمام لأن هذه هي بالضبط أنواع الأساليب التي يستخدمونها ضد مستخدمين آخرين ".

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://www.darkreading.com/threat-intelligence/metaparasites-the-dark-web-scammers-turn-on-their-own