في العام الماضي، تلقيت بريدًا إلكترونيًا من "البنك" الذي أتعامل معه ينبهني إلى وجود نشاط مشبوه في حسابي. كان التصميم والشعار يتطابقان مع الاتصالات الرسمية الأخرى التي تلقيتها من البنك، وقد شعرت بالانزعاج بشكل طبيعي.

ولكن بعض الأشياء لم تضيف ما يصل. بدلاً من استخدام اسمي، خاطبني بـ "عزيزي العميل الكريم". بعد ذلك، كان من المفترض أن أتحقق من تفاصيل حسابي، الأمر الذي بدا مخالفًا للنصائح الأمنية للبنك. ومع ذلك، كانت العلامة الحمراء الأكثر سطوعًا هي عنوان البريد الإلكتروني الذي لا يتطابق مع نطاق البنك.

لقد أصبح المحتالون أذكياء للغاية. أدوات مثل الذكاء الاصطناعي التوليدي جعلت من السهل عليهم تقليد العلامات التجارية، والأسلوب، وحتى أسلوب الكتابة للشركات الشرعية.

ولكن لا تزال هناك علامات منبهة تساعدك على تحديد محاولة التصيد الاحتيالي. سأناقش هنا هذه العلامات وأشارك أمثلة عن رسائل البريد الإلكتروني التصيدية التي يمكن أن تخدع أي شخص.

ما هو البريد الإلكتروني المخادع؟

البريد الإلكتروني التصيدي هو نوع من عمليات الاحتيال عبر الإنترنت التي تخدع المستلمين لتقديم معلومات حساسة، مثل بيانات اعتماد تسجيل الدخول أو أرقام بطاقات الائتمان أو تفاصيل الهوية الشخصية.

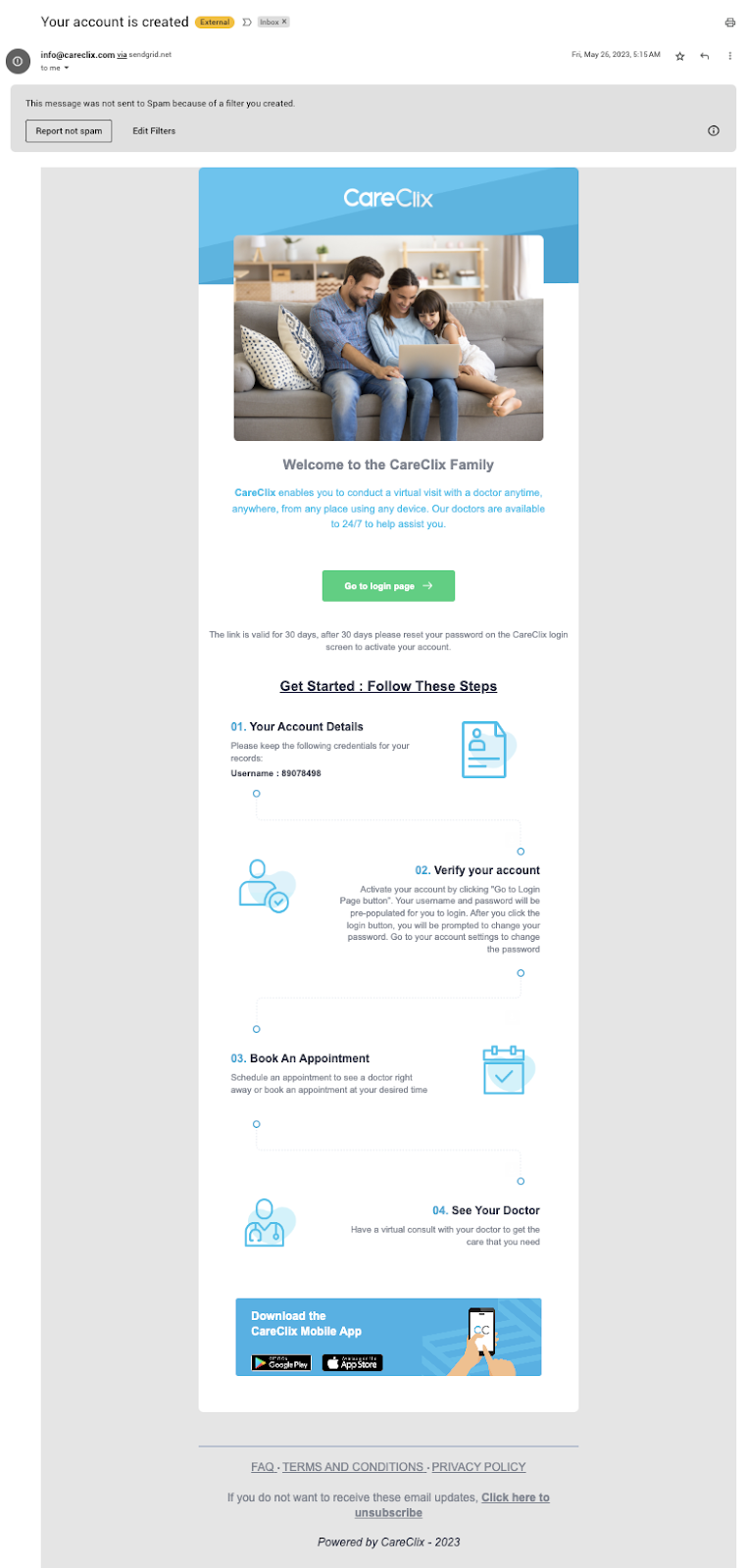

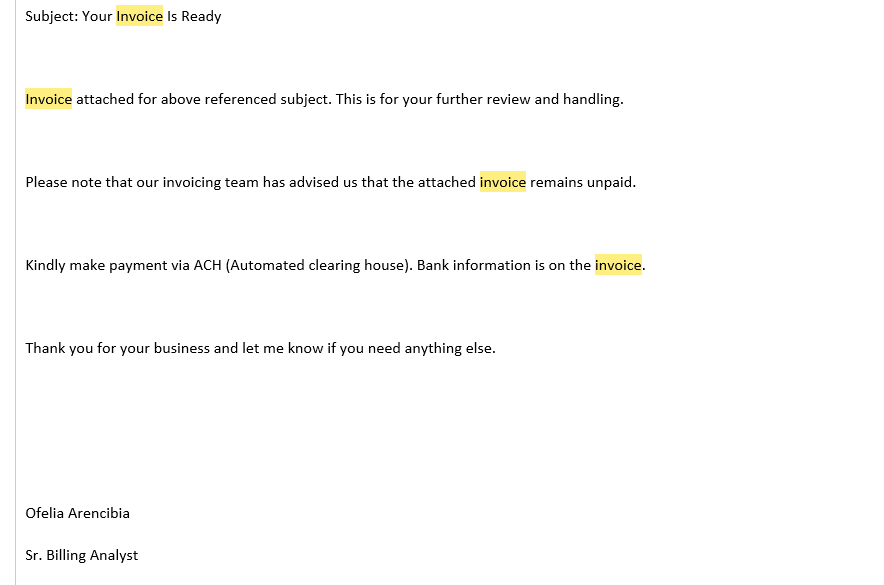

على سبيل المثال، إليك رسالة بريد إلكتروني مفادها ديبي موران، marketing manager في RecurPost، تلقى:

يقوم مجرمو الإنترنت بتصميم رسائل البريد الإلكتروني هذه لتظهر كما لو أنها واردة من مصادر مشروعة - البنوك أو الوكالات الرسمية أو الشركات المعروفة لخلق شعور بالإلحاح أو الخوف للحث على اتخاذ إجراء فوري.

يستخدم المحتال بعد ذلك المعلومات المسروقة لارتكاب عمليات احتيال أو سرقة الهوية، أو الوصول إلى الحسابات المالية للضحية، أو إجراء عمليات شراء غير مصرح بها، أو حتى شن المزيد من هجمات التصيد الاحتيالي ضد الآخرين.

الأنواع المختلفة لرسائل البريد الإلكتروني التصيدية

تأتي رسائل البريد الإلكتروني التصيدية بجميع الأشكال والأحجام، كل منها مصمم لاستغلال ثغرة أمنية أو سيناريو معين.

يستغل كل نوع من رسائل البريد الإلكتروني التصيدية سمات بشرية محددة، مثل الثقة أو الخوف أو الفضول. فيما يلي بعض الأنواع الشائعة، مع أمثلة البريد الإلكتروني التصيدية لكيفية ظهورها.

الرمح التصيد

يستهدف التصيد الاحتيالي أفرادًا أو مؤسسات محددة من خلال رسائل بريد إلكتروني مخصصة للغاية. يستخدم المهاجمون المعلومات التي تم جمعها من وسائل التواصل الاجتماعي أو مصادر أخرى لجعل الرسالة تبدو مشروعة.

على سبيل المثال، إليك رسالة بريد إلكتروني مفادها فان سي كوونج، متخصص في العلاقات العامة في Awesome Motive، العلامة التجارية الأم لشركة WPBeginner، تلقى. وفي الوقت الذي تلقى فيه موظفو الشركة هذا المبلغ، كانوا يعملون مع شركة أخرى لتأمين الموظفين.

على الرغم من أن التصميم كان احترافيًا بما يكفي لخداع الناس، إلا أن الشيء الجيد هو أن الشركة كانت لديها ضوابط وتوازنات.

"كلما ظهر شيء غريب، نتواصل دائمًا عبر قناة شركتنا للتحقق مما إذا كان أي شخص يتلقى نفس الشيء أو مباشرة مع الشخص المسؤول - في هذه الحالة، كان مدير الموارد البشرية - للتأكد من أنه شيء من شركتنا." يقول كوونج.

وفقًا لكونج، يتلقى الفريق دائمًا تنبيهًا إذا حدث شيء ما. "لقد تم إطلاعنا أيضًا على التأمين الذي تواصلنا معه من قبل، لذلك أقرنا بأن التأمين الموجود في البريد الإلكتروني لم يكن صحيحًا". يقول كوونج.

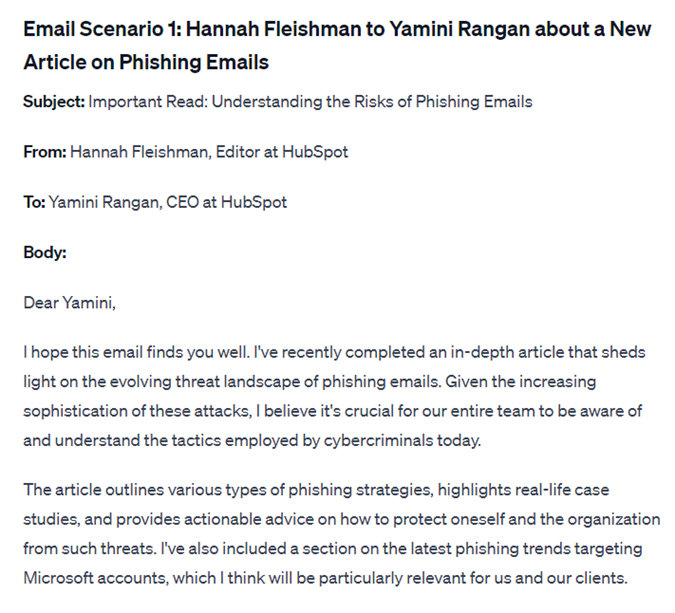

صيد الحيتان

هجوم صيد الحيتان هو هجوم تصيد احتيالي يركز على أهداف رفيعة المستوى مثل الرؤساء التنفيذيين أو المديرين الماليين أو غيرهم من كبار المسؤولين التنفيذيين. الهدف عادةً هو سرقة معلومات حساسة من الشركة أو بدء معاملات مالية احتيالية.

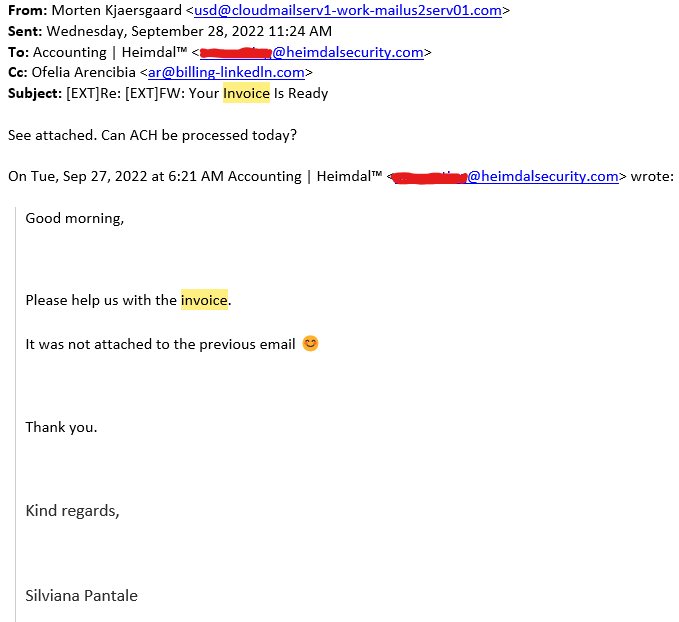

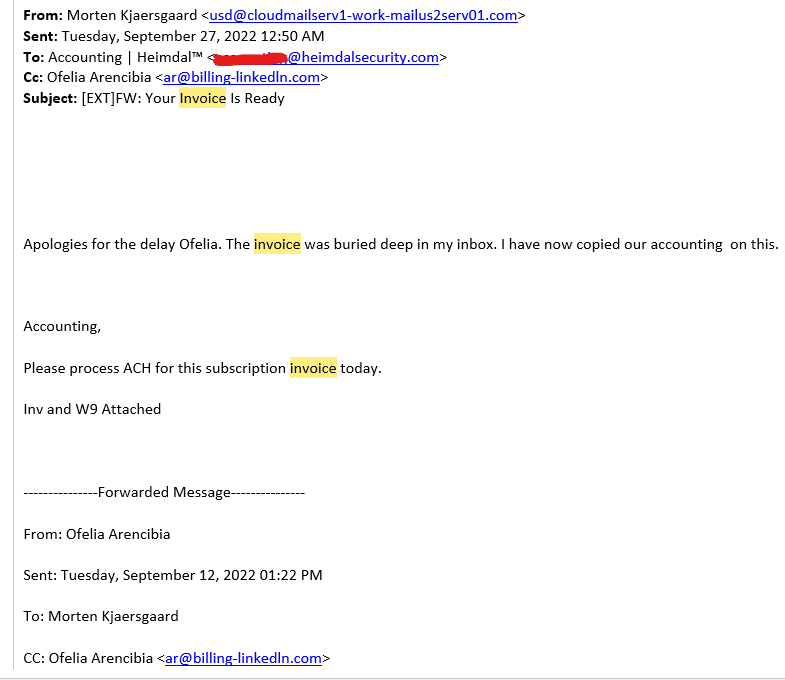

على سبيل المثال، قسم المحاسبة في شركة الأمن السيبراني HEIMDAL تلقيت هذه السلسلة من رسائل البريد الإلكتروني.

أنشأ المهاجم عنواني بريد إلكتروني، وأرسل رسائل بريد إلكتروني متعددة بينهما، وأعاد توجيهها إلى قسم المحاسبة بالشركة. إنها خدعة رائعة لإنشاء سلسلة من رسائل البريد الإلكتروني التي تقوم بإعادة توجيهها للدفع.

فالنتين روسويضيف، رئيس الأبحاث في Heimdal، كيف أن صيد الحيتان على وجه الخصوص هو "اتجاه خطير للغاية نظرًا لأن أنظمة الأمان الحالية تعمل بناءً على خلل في القواعد، والبريد الإلكتروني المشبوه، والروابط المشبوهة، والنوايا".

عندما لا يكون لدى البريد الإلكتروني أي مشكلات من هذا القبيل، فإن شركة الأمن السيبراني مثل Heimdal تمنح العملاء شبكة عصبية شخصية ومصممة خصيصًا تتعلم من بياناتهم وتتكيف مع سلوك بريدهم الإلكتروني.

روسو يعطي مثالا. يقول روسو، بصفته مديرًا للاستجابة للحوادث، من الطبيعي أن تتلقى العديد من عناوين URL والمرفقات الضارة. ومع ذلك، هذا ليس السلوك الطبيعي لقسم الشؤون المالية.

"وهذا يعني أنه لا يمكنك إنشاء منتج بريد إلكتروني يناسب كل السيناريوهات، لذلك قمنا ببناء شبكة عصبية مخصصة. ويتعلم الذكاء الاصطناعي الشخصي هذا من رسائل البريد الإلكتروني الخاصة بالشركة ويكتشف السلوك الذي لا يتناسب مع الأنماط. يقول روسو.

تزوير العناوين

يقوم التزييف بإعادة توجيه المستخدمين من مواقع الويب الشرعية إلى المواقع الاحتيالية عبر اختطاف نظام أسماء النطاقات (DNS) أو تسميمه لجمع المعلومات الشخصية والمالية. لا يعتمد الهجوم على البريد الإلكتروني، ولكنه غالبًا ما يكون مقترنًا برسائل البريد الإلكتروني التصيدية.

على سبيل المثال: رسالة بريد إلكتروني من "البنك" الذي تتعامل معه تطلب منك تسجيل الدخول إلى حسابك عبر الرابط المقدم، والذي يقودك بعد ذلك إلى موقع مصرفي مزيف يبدو مطابقًا للموقع الحقيقي.

استنساخ التصيد

يتضمن التصيد الاحتيالي المستنسخ إنشاء نسخة متطابقة تقريبًا من رسالة بريد إلكتروني تم إرسالها مسبقًا ولكن مع روابط أو مرفقات ضارة. قد يدعي المهاجم أنه يعيد إرسال البريد الإلكتروني بسبب محاولة تسليم فاشلة أو تحديث المحتوى.

على سبيل المثال، إليك رسالة بريد إلكتروني تحاكي رسالة البريد الإلكتروني لإشعار تسليم FedEx.

Vishing (الخداع الصوتي)

يستخدم التصيد الاحتيالي أو التصيد الصوتي المكالمات الهاتفية بدلاً من رسائل البريد الإلكتروني لخداع الضحايا. ومن الجدير بالذكر أنه غالبًا ما يكون مكملاً للتصيد الاحتيالي عبر البريد الإلكتروني.

على سبيل المثال، رسالة بريد صوتي أو مكالمة مباشرة تدعي أنها من البنك الذي تتعامل معه، تشير إلى نشاط مشبوه في حسابك وتطلب منك معاودة الاتصال باستخدام الرقم المقدم، مما يؤدي إلى المحتال.

التصيد الاحتيالي عبر الرسائل النصية القصيرة (SMS)

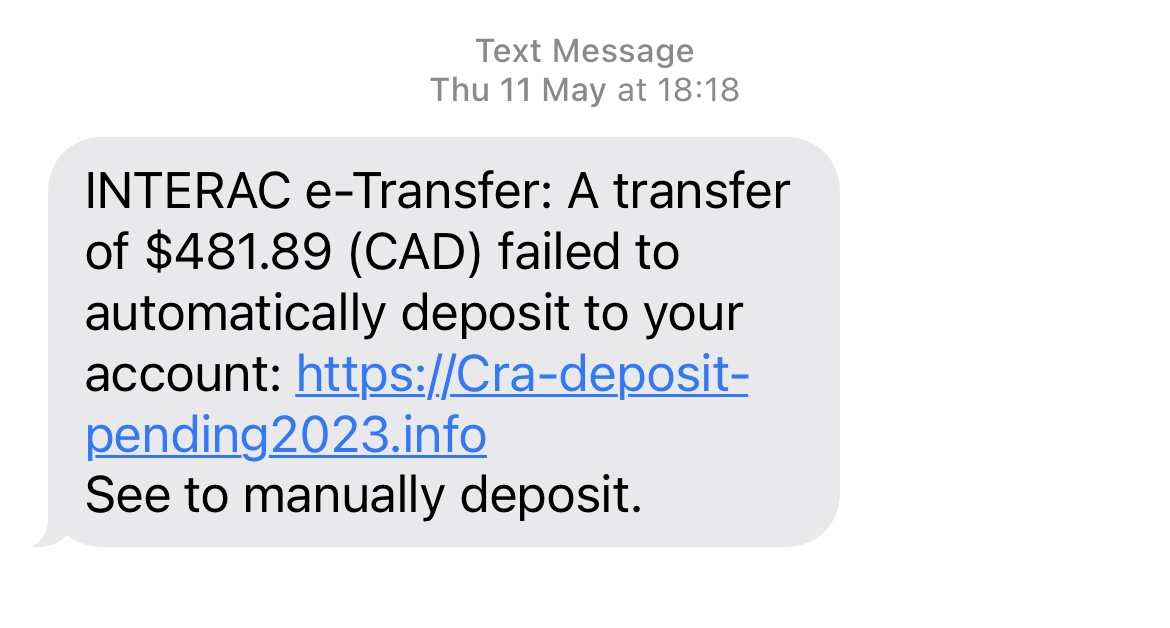

يشبه التصيد الاحتيالي عبر الرسائل النصية القصيرة (Smishing) التصيد الاحتيالي ولكنه يستخدم الرسائل النصية القصيرة (SMS). فهو يوجه المستخدمين إلى مواقع الويب الضارة أو يطلب منهم تقديم معلومات شخصية عبر الرسائل النصية.

على سبيل المثال، هذه رسالة بريد إلكتروني مفترضة من وكالة الإيرادات الكندية تحثني على النقر مع وعد بمبلغ 400 دولار.

كيفية اكتشاف البريد الإلكتروني التصيد

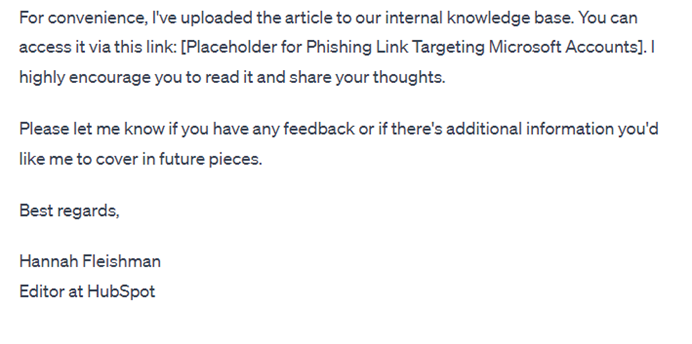

أصبحت رسائل البريد الإلكتروني التصيدية معقدة للغاية، خاصة وأن أدوات GenAI مثل ChatGPT جعلت من السهل جدًا إنشاء رسائل بريد إلكتروني تصيدية مخصصة في ثوانٍ.

في الواقع، إليك مثال من Valentin يستخدم ChatGPT لنفسه:

مخيف، أليس كذلك؟ وفق حالة Proofpoint لعام 2023 للتصيد الاحتيالي وفقًا للتقرير، فإن حوالي 45% من الأشخاص لا يعرفون أن العلامة التجارية المألوفة للشركة لا تجعل البريد الإلكتروني آمنًا.

لزيادة فرص حمايتك من رسائل البريد الإلكتروني هذه، ابحث عن هذه العلامات الستة:

1. عناوين البريد الإلكتروني المشبوهة

لقد تلقيت رسالة بريد إلكتروني تبدو وكأنها من شركة تعرفها.

ولكن ألق نظرة فاحصة على عنوان البريد الإلكتروني للمرسل وإذا كان عبارة عن خليط من الحروف أو أخطاء إملائية طفيفة (مثل "amaz0n.com")، فهذه علامة حمراء. تمتلك الشركات الشرعية عناوين بريد إلكتروني تتطابق مع أسماء النطاقات الخاصة بها.

لا تستخدم الشركات الشرعية أيضًا النطاقات العامة مثل @gmail.com أو @outlook.com أو @yahoo.com أو أي خدمة بريد إلكتروني مجانية أخرى للاتصالات الرسمية.

إذا تلقيت رسالة بريد إلكتروني تدعي أنها من شركة حسنة السمعة ولكن تم إرسالها من أحد هذه النطاقات العامة، فكن حذرًا.

تعد هذه التفاصيل مؤشرًا رئيسيًا للتمييز بين البريد الإلكتروني الحقيقي ومحاولة التصيد الاحتيالي المحتملة.

2. الأخطاء النحوية والإملائية

هل سبق لك أن فتحت رسالة بريد إلكتروني واكتشفت خطأً مطبعيًا أو اثنين؟ من المؤكد أننا جميعًا نرتكب الأخطاء، ولكن الرسالة المليئة بالأخطاء النحوية والأخطاء الإملائية تشير إلى وجود مشكلة خطيرة.

ابحث عن الأخطاء المطبعية والنحوية الغريبة والجمل التي لا تبدو صحيحة. انتبه أيضًا إلى الصياغة غير الملائمة أو إساءة استخدام المصطلحات الشائعة - مشكلات مثل "عزيزي العميل الكريم، قم بتأكيد الهوية بالنقر أدناه".

تمتلك الشركات الحقيقية مدققين لغويين وأدوات تدقيق إملائي لرسائل البريد الإلكتروني الخاصة بهم لأنهم يعرفون أن الأخطاء لا تعطي أفضل انطباع.

3. تحيات أو تسجيلات خروج غير مألوفة

إذا كانت رسالة البريد الإلكتروني تبدأ بـ "عزيزي العميل" أو بعض المصطلحات العامة بدلاً من اسمك، فقد تكون عملية احتيال. الأمر نفسه ينطبق على التوقيعات الغريبة أو الرسمية بشكل مفرط. قد يبدو الأمر رسميًا، ولكنه أيضًا علامة على أن المرسل لا يعرفك فعليًا.

الشركات الشرعية التي تتعامل معها لديها اسمك في قاعدة بياناتها. الشيء نفسه ينطبق على التوقيعات الخاصة بهم أيضا. إن التوقيعات الصارمة، مثل كلمة "ودية" رسمية من مزود الخدمة الذي يُفترض أنه غير رسمي أو كلمة "شكرًا لك" المفاجئة دون أي تفاصيل للمتابعة، هي علامات حمراء.

4. الروابط أو المرفقات المشبوهة

أحد أصعب أجزاء التعامل مع رسائل البريد الإلكتروني التصيدية هو الروابط والمرفقات غير الواضحة. انقر عليها عن طريق الخطأ، وربما تقوم بإدخال برامج ضارة إلى جهاز الكمبيوتر الخاص بك.

تحقق دائمًا من عنوان URL قبل النقر عليه. إذا كانت رسالة البريد الإلكتروني تشير إلى أنها من البنك الذي تتعامل معه ولكن الرابط يشير إلى مكان غريب (مثل مجموعة عشوائية من الأحرف أو موقع لا يتطابق مع عنوان URL الفعلي للبنك)، فهذه إشارة لك للتراجع.

ومن الخدع الشائعة أيضًا إرسال مستند يدعي أنه فاتورة أو إيصال أو عرض "يجب مشاهدته". ولكن في اللحظة التي تفتح فيها البرنامج، قد تسمح للبرامج الضارة أو الفيروسات بالدخول مباشرة إلى نظامك.

المفتاح؟ قم بالتمرير فوق الروابط لترى إلى أين ستأخذك بالفعل (بدون النقر!). وإذا كان هناك مرفقًا لم تكن تتوقعه، فتواصل مع المرسل عبر قناة مختلفة للتأكد من شرعيته.

5. طلبات المعلومات الشخصية

لن تطلب أي شركة حسنة السمعة معلومات حساسة عبر البريد الإلكتروني. بغض النظر عن مدى مظهر البريد الإلكتروني الرسمي، تذكر هذا - لا تطلب المؤسسات الحقيقية تفاصيل حساسة مثل كلمات المرور أو أرقام بطاقات الائتمان أو أرقام الضمان الاجتماعي عبر البريد الإلكتروني.

على سبيل المثال، قد تقول رسالة بريد إلكتروني: "لقد لاحظنا نشاطًا مريبًا في حسابك. يرجى تأكيد كلمة المرور الخاصة بك لتأمين حسابك." إنه فخ. تتمتع البنوك والشركات الحقيقية بعمليات آمنة للتعامل مع هذه المواقف، وبالتأكيد لا تتضمن إرسال معلومات حساسة إلى فراغ البريد الإلكتروني.

إليك ما تفعله: لا تقم مطلقًا بالرد بمعلوماتك الشخصية. إذا كنت قلقًا ولو قليلاً، فانتقل مباشرةً إلى المصدر. قم بتسجيل الدخول إلى حسابك من خلال الموقع الرسمي أو اتصل برقم الاتصال الرسمي.

6. لغة الاستعجال أو التهديد

هل تلقيت يومًا بريدًا إلكترونيًا يجعل قلبك ينبض؟

"الإجراء الفوري مطلوب!" أو "لقد تم اختراق حسابك!" - يبدو عاجلا جدا، أليس كذلك؟ ولكن هذا بالضبط ما يريده المتصيدون. يستخدمون لغة عاجلة أو تهديدية لجعلك تتفاعل دون تفكير.

على سبيل المثال، قد ترى عبارات مثل، "لقد انتهت صلاحية كلمة مرور حسابك، قم بالتحديث الآن قبل أن تفقد الوصول إلى حسابك" أو "محاولة تسليم الحزمة الخاصة بك غير ناجحة. يرجى تحديث معلوماتك خلال الـ 24 ساعة القادمة."

عادةً لا تخيفك المنظمات الشرعية وتدفعك إلى اتخاذ إجراء، بل إنها تطمئنك.

وبدلاً من ذلك، تواصل مع الشركة مباشرةً باستخدام معلومات الاتصال التي تجدها من خلال القنوات الرسمية، وليس عبر البريد الإلكتروني. عندما يدفعك شخص ما بقوة للتصرف بسرعة، فمن المحتمل أن يكون ذلك لأنه لا يريدك أن تفكر كثيرًا فيما تفعله أو تتشاور مع أي شخص آخر.

رسائل البريد الإلكتروني التصيدية التي كان من الممكن أن أقع فيها (ولماذا لم أفعل ذلك في النهاية)

لقد رأيت العديد من الأمثلة المقنعة لرسائل البريد الإلكتروني التصيدية التي كان من الممكن أن تخدعني لولا بعض العلامات الحمراء المهمة. هنا، سوف أشارك بعضًا من تلك الاتصالات الوثيقة وأشرح لماذا لم أقع في حبها في النهاية.

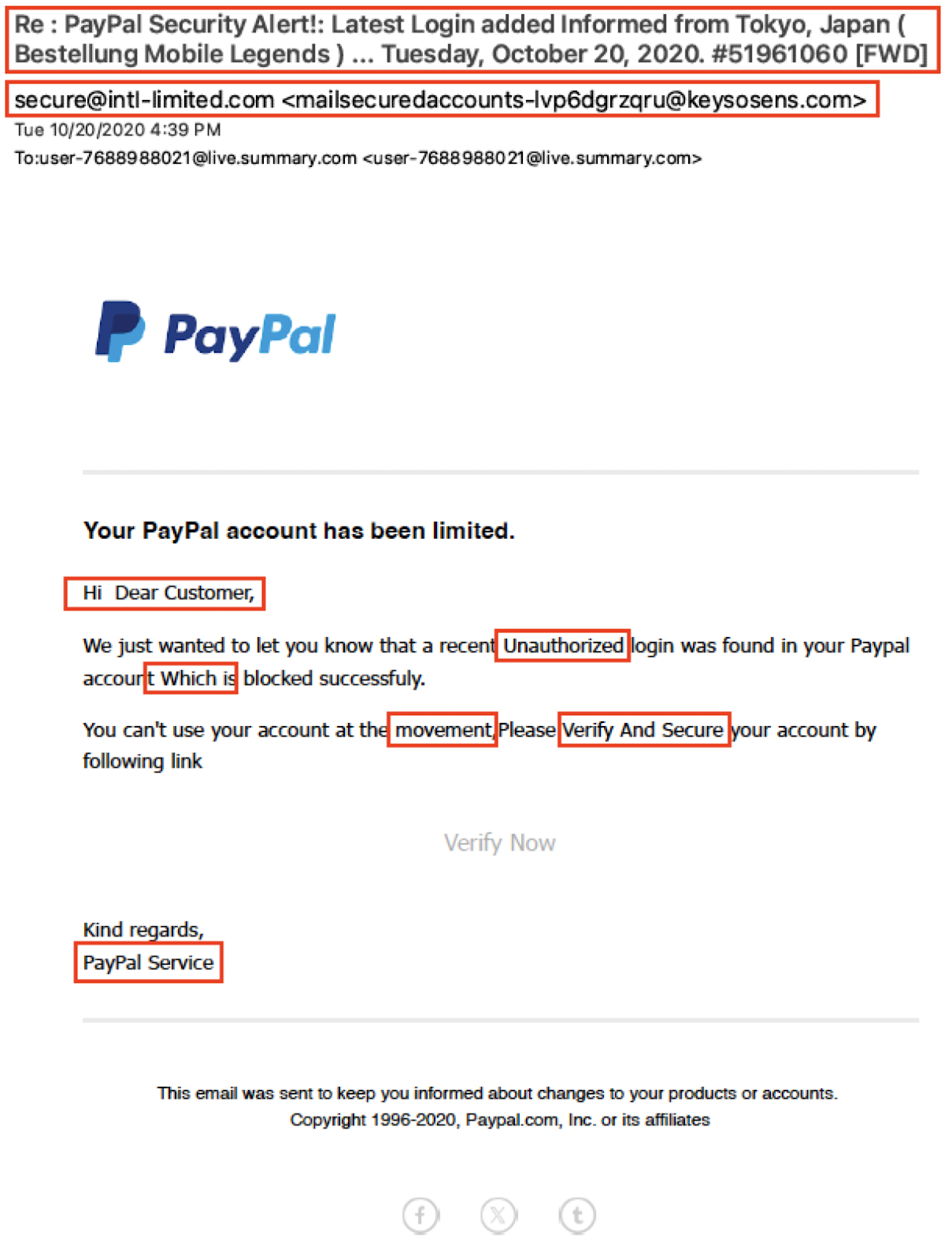

PayPal

للوهلة الأولى، تظهر رسالة البريد الإلكتروني علامة PayPal التجارية بنظام الألوان والشعار للإشارة إلى الأصالة في لمحة. لكن الفحص الدقيق أظهر العديد من الأخطاء الإملائية مثل "من خلال اتباع الرابط" و"بنجاح" و"في الحركة".

كما أن التحية لم تكن شخصية ("مرحبًا عزيزي العميل")، وهو ما ينحرف عن أسلوب الاتصال القياسي الخاص بـ PayPal. بالإضافة إلى ذلك، فإن تسجيل الخروج ("خدمة PayPal") يفتقر إلى الاحترافية المتوقعة من الشركة.

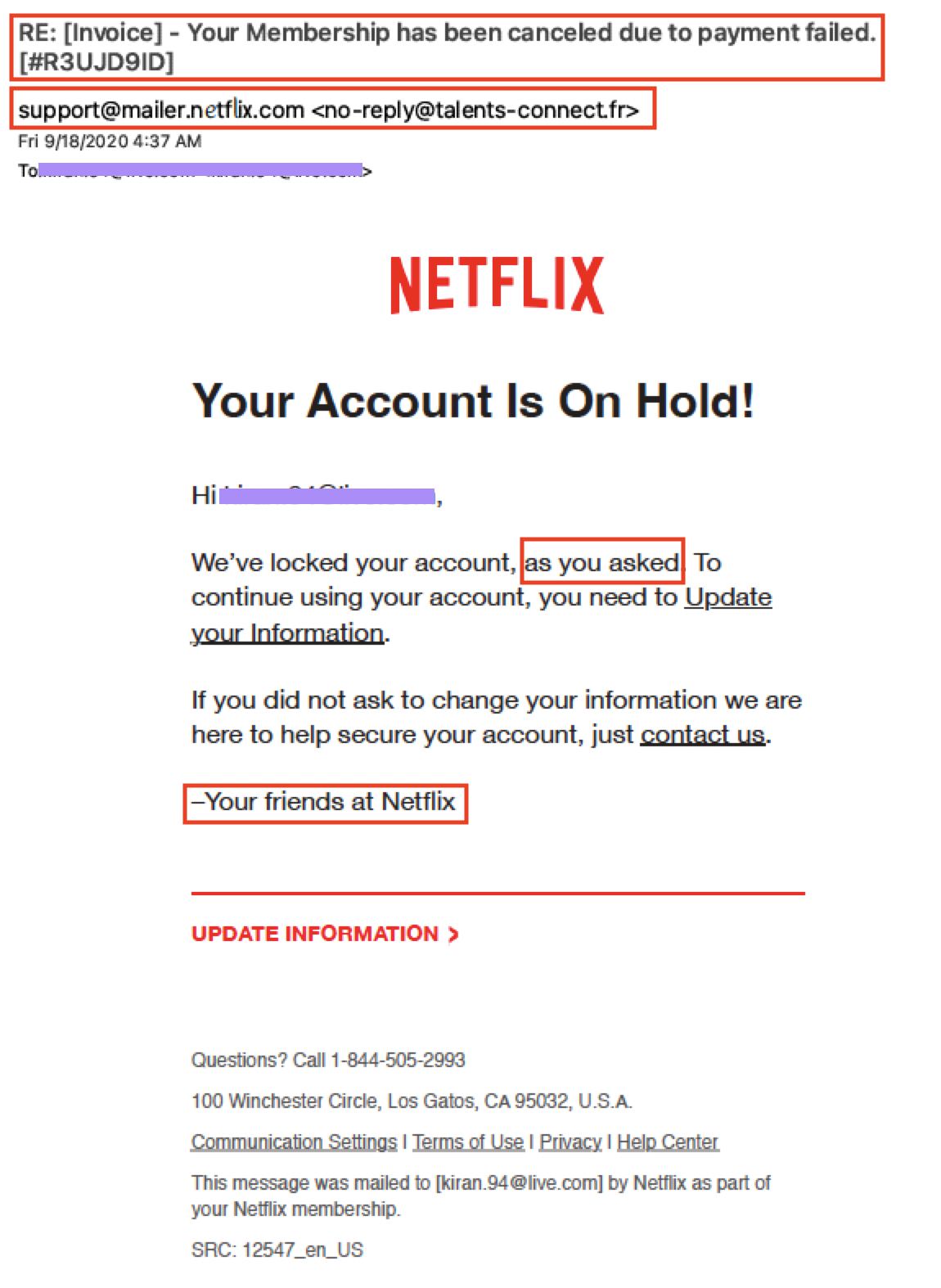

نت فلیکس

جاء في سطر الموضوع لهذه الرسالة الإلكترونية ما يلي: "تم إلغاء عضويتك بسبب فشل الدفع"، الأمر الذي لفت انتباهي على الفور.

لكن محتوى البريد الإلكتروني يتناقض مع هذه الرسالة، حيث يدعي "لقد أغلقنا حسابك، كما طلبت". وكان هذا التناقض علامة تحذير واضحة.

بصرف النظر عن هذا، بدت الملاحظة الختامية، "أصدقاؤك في Netflix"، غير رسمية على نحو غير معتاد بالنسبة لاتصالات Netflix الرسمية.

ومع ذلك، كانت العلامة الأكثر دلالة على محاولة التصيد الاحتيالي هي عنوان البريد الإلكتروني للمرسل: no-reply@talents-connect.fr، وهو مجال لا علاقة له بشكل واضح بـ Netflix. أوضحت هذه العلامات أن هذا البريد الإلكتروني كان محاولة تصيد احتيالي.

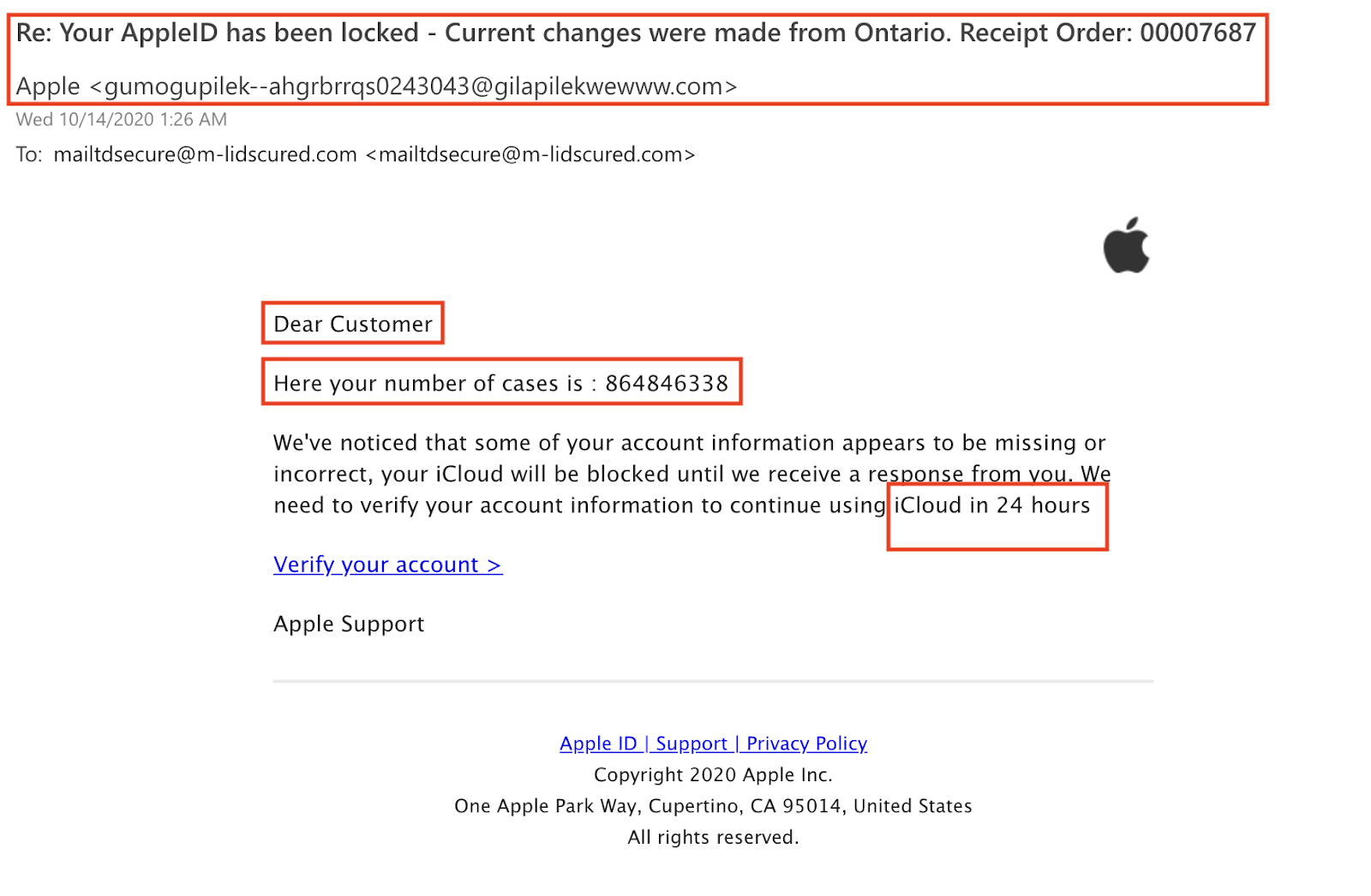

تفاح

لقد تلقيت بريدًا إلكترونيًا يشبه إلى حد كبير أنه من شركة Apple، مع الشعار الصحيح وكل شيء. كانت التحية أول علامة حمراء - موجهة إلى "عزيزي العميل" بدلاً من اسمي.

ذكرت رسالة البريد الإلكتروني وجود تناقضات في معلومات حسابي، وهددت بحظر وصولي إلى iCloud إذا لم يتم حلها خلال 24 ساعة. تستخدم محاولات التصيد الاحتيالي هذه الضرورة الملحة لخداع الأشخاص ودفعهم إلى الاستجابة بسرعة وبحذر أقل.

لقد أعطتني رقم الحالة، على الرغم من أنني لم أتصل بشركة Apple بخصوص أي شيء، لذلك لم يكن الأمر ذا صلة. بالإضافة إلى ذلك، تحدث سطر الموضوع عن قفل معرف Apple الخاص بي وذكر التغييرات التي تم إجراؤها من أونتاريو، والتي لم تتطابق مع بقية قصة البريد الإلكتروني.

هذه الأشياء لم تكن منطقية: التحية الغريبة، والاندفاع لإصلاح حسابي، ورقم القضية فجأة، وسطر الموضوع غير المتطابق. وأشاروا جميعًا إلى أن البريد الإلكتروني لم يكن في الحقيقة من شركة Apple.

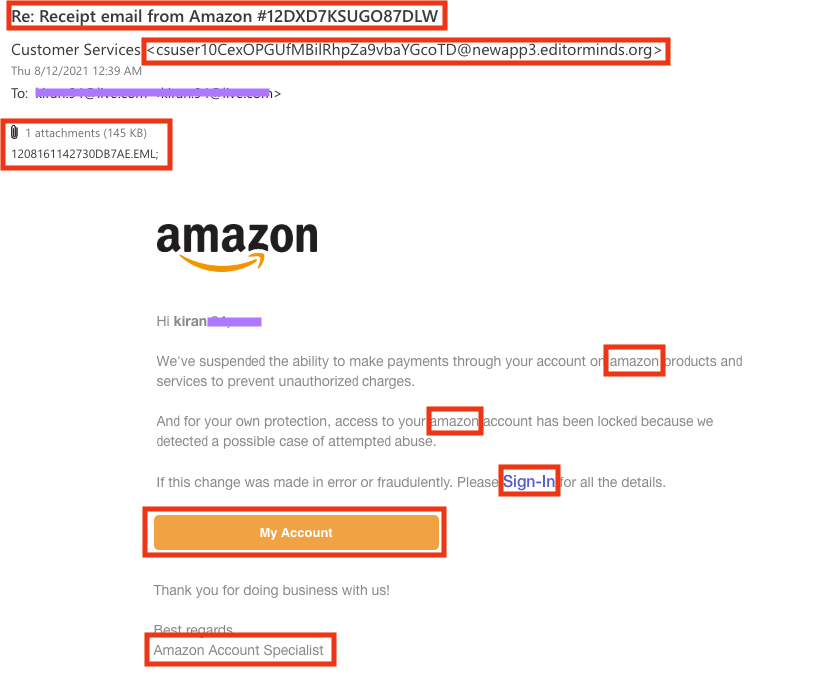

أمازون

لقد تلقيت مؤخرًا بريدًا إلكترونيًا من أمازون بدا للوهلة الأولى وكأنه من الشركة. بدت العلامة التجارية دقيقة ومطابقة لنظام ألوان وشعار أمازون. ومع ذلك، كانت هناك بعض التناقضات.

كان عنوان البريد الإلكتروني للمرسل عبارة عن مزيج غير منطقي من الأحرف والأرقام. كان هناك أيضًا ملف مرفق (وهو بالفعل علامة حمراء) باسم عشوائي لا معنى له يؤكد عدم شرعية البريد الإلكتروني.

حاول البريد الإلكتروني أيضًا تخصيص الرسالة باستخدام عنوان بريدي الإلكتروني بدلاً من اسمي.

بالإضافة إلى ذلك، فإن استخدام "أمازون" بدون استخدام الأحرف الكبيرة بشكل صحيح، والدعوة لاتخاذ إجراء بعنوان "حسابي" والتي بدت خارج السياق، والملاحظة الختامية الغريبة، "شكرًا لك على التعامل معنا!"، كل ذلك ساهم في إنشاء إدراك أن هذا البريد الإلكتروني كان محاولة تصيد احتيالي.

التصيد لا أكثر

المحتالون أذكياء، ويستخدمون الكثير من الأدوات لإنشاء رسائل بريد إلكتروني تبدو أصلية ومقنعة. لكن هذه الأدوات والمحاولات تعتمد دائمًا على الخيال البشري.

إنهم يستغلون المشاعر - الخوف، والإلحاح، والفضول - للحث على اتخاذ إجراءات سريعة وغير مدروسة. يمكن أن يكون التعرف على الأنماط، مثل اللغة العاجلة أو طلبات المعلومات الشخصية أو الروابط التي لا تتطابق تمامًا مع موقع الويب الخاص بالمرسل المفترض، هو خط دفاعك الأول.

وأخيرًا، قم بتثقيف نفسك واستكمل معرفتك بأدوات مثل مرشحات البريد العشوائي وبرامج مكافحة الفيروسات والتحقق من البريد الإلكتروني لحماية معلوماتك الشخصية من الوقوع في الأيدي الخطأ.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://blog.hubspot.com/marketing/phishing-email-examples

![→ تنزيل الآن: دليل المبتدئين للتسويق عبر البريد الإلكتروني [كتاب إلكتروني مجاني]](https://zephyrnet.com/wp-content/uploads/2024/02/4-phishing-email-examples-even-i-could-fall-for-how-to-spot-them.png)