إن كمية البيانات التي يتم جمعها ومعالجتها وتخزينها في المركبات تتزايد بشكل هائل، وكذلك قيمة تلك البيانات. ويثير هذا تساؤلات لا تزال دون إجابة كاملة حول كيفية استخدام هذه البيانات، ومن سيستخدمها، وكيف سيتم تأمينها.

يتنافس صانعو السيارات على أساس أحدث الإصدارات من التقنيات المتقدمة مثل ADAS، و5G، وV2X، لكن وحدات التحكم الإلكترونية، والمركبات المعرفة بالبرمجيات، والمراقبة داخل المقصورة تتطلب أيضًا المزيد والمزيد من البيانات، ويستخدمون تلك البيانات لأغراض تمتد إلى ما هو أبعد من مجرد نقل السيارة من النقطة أ إلى النقطة ب بأمان. وهي تتنافس الآن على تقديم خدمات إضافية قائمة على الاشتراك وفقا لمصالح العملاء، حيث تشير كيانات مختلفة، بما في ذلك شركات التأمين، إلى استعدادها للدفع مقابل الحصول على معلومات حول عادات السائقين.

يمكن أن يساعد جمع هذه البيانات مصنعي المعدات الأصلية في الحصول على رؤى وإمكانية توليد إيرادات إضافية. ومع ذلك، فإن جمعها يثير مخاوف تتعلق بالخصوصية والأمن بشأن من سيمتلك هذه الكمية الهائلة من البيانات وكيفية إدارتها واستخدامها. ومع زيادة استخدام بيانات السيارات، كيف سيؤثر ذلك على تصميم السيارات في المستقبل؟

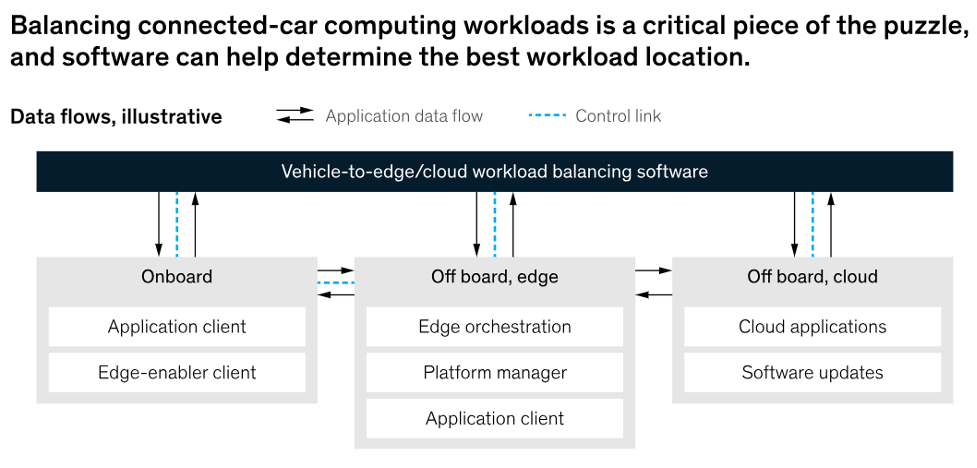

الشكل 1: تعتمد المركبات المتصلة على البرامج للتواصل بين المركبات والسحابة. المصدر: ماكينزي وشركاه

وقال سفين كوباتش، مدير قسم المركبات ذاتية القيادة في شركة "إن الكثير من البيانات التي يتم إنشاؤها في السيارة سيكون لها قيمة هائلة لمصنعي المعدات الأصلية وشركائهم لتحليل سلوك السائق وأداء السيارة ولتطوير ميزات جديدة أو محسنة". كيسيت تكنولوجيز. "ومن ناحية أخرى، يمكن النظر إلى خصوصية استخدام البيانات على أنها خطر على البعض. لكن القيمة الحقيقية - كما تم تنفيذها واستخدامها بالفعل من قبل تسلا وآخرين - هي ردود الفعل المستمرة لتحسين خوارزميات ADAS، وتمكين نموذج تطوير برمجيات CI/CD DevOps، والسماح بالتنزيل السريع للتحديثات. الوقت وحده هو الذي سيحدد ما إذا كانت سلطات إنفاذ القانون والمحاكم ستطالب بهذه البيانات وكيف سيستجيب المشرعون.

أنواع البيانات التي تم إنشاؤها

وفقًا لشركة Precedence Research، سينمو حجم سوق بيانات السيارات العالمية من 2.19 مليار دولار في عام 2022 إلى 14.29 مليار دولار بحلول عام 2032، مع جمع العديد من أنواع البيانات، بما في ذلك:

- القيادة الذاتية: البيانات على جميع المستويات، من L1 إلى L5، بما في ذلك تلك التي تم جمعها من أجهزة الاستشعار المتعددة المثبتة على المركبات.

- البنية التحتية: المراقبة عن بعد وتحديثات OTA والبيانات المستخدمة للتحكم عن بعد بواسطة مراكز التحكم وV2X وأنماط حركة المرور.

- توفير الدعم الإعلامي: معلومات حول كيفية استخدام العملاء للتطبيقات، مثل التحكم الصوتي والإيماءات والخرائط ومواقف السيارات.

- المعلومات المتصلة: معلومات حول الدفع لتطبيقات مواقف السيارات التابعة لجهات خارجية، ومعلومات الحوادث، والبيانات من كاميرات لوحة القيادة، والأجهزة المحمولة، وتطبيقات الهاتف المحمول، ومراقبة سلوك السائق.

- صحة السيارة: سجلات الإصلاح والصيانة، واكتتاب التأمين، واستهلاك الوقود، وتكنولوجيا المعلومات.

قد تكون هذه المعلومات مفيدة لتصميم السيارات في المستقبل، والصيانة التنبؤية، وتحسينات السلامة، ومن المتوقع أن تكون شركات التأمين قادرة على تقليل تكاليف الاكتتاب بمعلومات أكثر شمولاً عن الحوادث. واستنادًا إلى المعلومات التي تم جمعها، يجب أن يكون مصنعو المعدات الأصلية قادرين على تصميم سيارات أكثر موثوقية وأمانًا، والبقاء على اتصال وثيق باحتياجات العملاء. على سبيل المثال، يمكن إجراء تجارب لقياس طلب العملاء على الخدمات القائمة على الاشتراك مثل مواقف السيارات التلقائية والإدخال والأوامر الصوتية الأكثر تطوراً.

"لقد كانت البيانات التشخيصية للخدمة والإصلاح هي جوهر تحليلات بيانات السيارات لعقود من الزمن"، كما أشار لورين كينيدي، كبير مديري إدارة المنتجات للموظفين لتحليلات SLM الميدانية في سينوبسيس. "مع ظهور المركبات المتصلة وتحليلات التعلم الآلي المتقدمة (ML)، التي تتيح معالجة كمية أكبر من البيانات بشكل روتيني، اكتسبت هذه البيانات قيمة هائلة. نظرًا لأن محركات البيانات تتميز بتحسينات مثل التجارب الشبيهة بالهواتف المحمولة وقدرات مساعدة السائق المتقدمة، فإن مصنعي المعدات الأصلية يحتاجون بشكل متزايد إلى فهم أفضل لموثوقية وموثوقية أنظمة أشباه الموصلات التي تعمل على تشغيل هذه الميزات الجديدة. سيكون جمع بيانات المراقبة وأجهزة الاستشعار من المكونات الإلكترونية وأشباه الموصلات نفسها بمثابة متطلبات متزايدة للبيانات التشخيصية عبر جميع أنواع تقنيات السيارات مثل أنظمة مساعدة السائق المتقدمة، وIVI، ووحدات التحكم الإلكترونية، وما إلى ذلك لضمان الجودة والموثوقية في هذه العقد الأكثر تقدمًا.

التحديثات المتوقعة ل إعتماد ISO-26262 اللوائح المتعلقة بتطبيق الصيانة التنبؤية للأجهزة، وتحديد الأخطاء المتقطعة المهينة الناجمة عن تقادم السيليكون، وظروف الضغط الزائد في هذا المجال هي مجالات يجب معالجتها أيضًا. يمكن أن يشمل ذلك تقنيات إدارة دورة حياة السيليكون (SLM)، والتي يمكن أن توفر معرفة أكثر شمولاً حول صحة السيليكون وعمره المفيد المتبقي مع تقدمه في العمر.

وقال كينيدي: "هذه المعرفة، بدورها، ستمكن من تحديثات الخدمة وإصدارات OTA المستقبلية التي تزيد من قوة حساب أشباه الموصلات الإضافية". "سيستفيد أداء الأسطول بشكل عام، كما ستستفيد عملية تصميم أشباه الموصلات والنظام أيضًا، حيث تساعد الرؤى الجديدة على تحقيق كفاءات أكبر. إن التعاون بين مصنعي المعدات الأصلية والمستوى الأول وموردي أشباه الموصلات حول ما تسلطه البيانات على الضوء - من السيليكون إلى أداء نظام البرمجيات - سيمكن المركبات من تلبية معايير تصميم السلامة الوظيفية التي أصبحت ذات أهمية متزايدة في مجال الإلكترونيات المتقدمة.

ومع ذلك، بالنسبة للبيانات التي يتم إنشاؤها في المركبات، سيحتاج مصنعو المعدات الأصلية إلى تحديد أولويات البيانات التي يمكن أن توفر قيمة للسائقين على الفور، وأي البيانات يجب إرسالها إلى السحابة عبر اتصالات 5G.

وقال كوباتش من Keysight: "إن المفاضلات بين المعالجة على متن الطائرة لتقليل حجم البيانات وتكاليف شبكة نقل البيانات من المرجح أن تملي تحديد الأولويات". "على سبيل المثال، قد تكون بيانات الكاميرا وأجهزة الاستشعار والرادار لتطبيقات ADAS ذات قيمة لتدريب خوارزميات ADAS، ولكن حجم البيانات الأولية سيكون مكلفًا للغاية لنقلها وتخزينها. وبالمثل، يمكن أن تكون لبيانات انتباه السائق قيمة عالية في تصميم واجهة المستخدم، ومن الأفضل جمعها في نموذج بيانات وصفية. تحتوي بيانات V2X على حجم بيانات أقل نسبيًا ويجب أن تكون في النهاية مصدرًا رئيسيًا للبيانات لنظام مساعد السائق المتقدم، مما يوفر رؤية داخل السيارة خارج خط البصر للمركبات الأخرى والبنية التحتية للطرق وظروف الطريق. يمكن أن تؤدي مشاركة هذا عبر روابط V2N إلى تمكين تطبيقات السلامة الفعالة، ولكن بيانات مستشعر المشي العشوائي الزاوي (ARW) تحتاج إلى النظر فيها بعناية أكبر نظرًا لطبيعتها المعقدة. كما يمكن أن يشكل تدفق محتوى المعلومات والترفيه إلى السيارة مصدرًا قيمًا للإيرادات لمصنعي المعدات الأصلية وموفري المحتوى أيضًا، كمشغلي الشبكات الذين يعملون معًا.

التأثيرات على الأمن السيبراني للسيارات

ومع ازدياد استقلالية المركبات واتصالها، سيزداد استخدام البيانات، وكذلك قيمة تلك البيانات. وهذا يثير مخاوف تتعلق بالأمن السيبراني وخصوصية البيانات. يريد المتسللون سرقة البيانات الشخصية التي تجمعها المركبات، ويمكنهم استخدام برامج الفدية وغيرها من الهجمات للقيام بذلك. إن فكرة السيطرة على المركبات – أو ما هو أسوأ من ذلك، سرقتها – تجتذب أيضًا المتسللين. تشمل التقنيات المستخدمة اختراق تطبيقات المركبات والاتصالات اللاسلكية في المركبات (التشخيصات، وهجمات سلسلة المفاتيح، والتشويش بدون مفتاح). أصبحت حماية الوصول إلى البيانات والمركبات والبنية التحتية من الهجمات ذات أهمية متزايدة وصعبة.

تزداد مخاطر الأمن السيبراني مع المركبات المعرفة بالبرمجيات. الذاكرة بشكل خاص سوف تحتاج إلى الحماية.

وقال إيليا ستولوف، رئيس مركز حلول الذاكرة الآمنة في شركة "إن دمج التكنولوجيا المتقدمة في المركبات الكهربائية يشكل تحديات كبيرة للأمن السيبراني تتطلب اهتمامًا فوريًا وحلولًا متطورة". ينبوند. "من أهم القلاع الرقمية داخل المنصات الإلكترونية الحديثة وجود الذكريات الوميضية غير المتطايرة، التي تحتوي على أصول لا تقدر بثمن مثل التعليمات البرمجية والبيانات الخاصة وبيانات اعتماد الشركة. ولسوء الحظ، فإن انتشارها في كل مكان جعلها أهدافًا جذابة للمتسللين الذين يسعون إلى الوصول غير المصرح به إلى المعلومات الحساسة.

وأشار ستولوف إلى أن شركة Winbond تعمل بنشاط على تأمين ذاكرة الفلاش من الاختراقات.

بالإضافة إلى ذلك، هناك اعتبارات مهمة في تأمين تصميمات الذاكرة، مثل:

- DICE جذر الثقة: يجب استخدام محرك تكوين معرف الجهاز (DICE) لإنشاء جذر فلاش آمن للثقة لأمان الأجهزة. تشكل هذه الهوية الآمنة الأساس لبناء الثقة في الأجهزة. وبالتالي يمكن أن تعتمد التدابير الأمنية الأخرى على صحة رمز التمهيد وسلامته، مما يوفر الحماية من هجمات البرامج الثابتة والبرامج. تعتمد عملية التمهيد الأولية وتنفيذ البرنامج اللاحق على قياسات موثوقة وتم التحقق منها، مما يساعد على منع إدخال تعليمات برمجية ضارة إلى النظام.

- حماية الكود والبيانات: تعد حماية التعليمات البرمجية والبيانات أمرًا ضروريًا للحفاظ على التكامل على مستوى النظام. يمكن أن تؤدي التعديلات غير المصرح بها على التعليمات البرمجية أو البيانات إلى حدوث أعطال أو عدم استقرار النظام أو إدخال تعليمات برمجية ضارة، مما يعرض الوظائف المقصودة للجهاز للخطر أو استغلال نقاط ضعف النظام.

- بروتوكولات المصادقة: تعد المصادقة عنصرًا أساسيًا وحاسمًا في الأمن السيبراني، حيث تعمل كخط دفاع أمامي ضد الوصول غير المصرح به والانتهاكات الأمنية المحتملة. من المهم استخدام بروتوكولات المصادقة لتقييد الوصول إلى الجهات الفاعلة المعتمدة وطبقات البرامج المعتمدة فقط باستخدام بيانات اعتماد التشفير.

- تأمين تحديثات البرامج مع الحماية من التراجع: تمتد التحديثات المنتظمة إلى ما هو أبعد من إصلاحات الأخطاء، بما في ذلك تحديثات البرامج الثابتة عن بعد عبر الأثير (OTA)، والحماية من هجمات التراجع، وتضمن تنفيذ التحديثات المشروعة فقط.

- التشفير ما بعد الكم: إن توقع عصر ما بعد الحوسبة الكمومية ليشمل تشفير NIST 800-208 Leighton-Micali Signature (LMS) يحمي المركبات الكهربائية من التهديدات المحتملة التي تشكلها أجهزة الكمبيوتر الكمومية المستقبلية.

- مرونة المنصة: يتيح الاكتشاف التلقائي للتغييرات غير المصرح بها في التعليمات البرمجية إمكانية الاسترداد السريع إلى حالة آمنة، مما يؤدي بشكل فعال إلى إحباط التهديدات السيبرانية المحتملة. إن الالتزام بتوصيات NIST 800-193 الخاصة بمرونة النظام الأساسي يضمن وجود آلية دفاع قوية.

- تأمين سلسلة التوريد: من خلال ضمان أصل محتوى الفلاش وسلامته عبر سلسلة التوريد، تمنع أجهزة الفلاش الآمنة هذه التلاعب بالمحتوى والتكوين الخاطئ أثناء تجميع النظام الأساسي ونقله وتكوينه. وهذا بدوره يوفر ضمانات ضد الخصوم السيبرانيين.

وبالنظر إلى الانتقال إلى SDVs والسيارات المتصلة، تصبح ثغرة البيانات أكثر أهمية.

وقال كوباتش من Keysight: "اعتماداً على مكان وجود البيانات، يتم تطبيق تدابير حماية مختلفة". "أصبحت أنظمة كشف التسلل (IDS)، وخدمات التشفير، وإدارة المفاتيح حلولاً قياسية في المركبات. يجب حماية البيانات الحساسة بشكل خاص المتعلقة بميزات السلامة والتحقق منها. وبالتالي، يصبح التكرار أكثر أهمية. باستخدام SDVs، يتم تحديث برنامج السيارة أو تغييره باستمرار طوال دورة حياة السيارة بأكملها. تشكل التهديدات السيبرانية دائمة التطور تحديًا خاصًا. وبناءً على ذلك، يجب فحص برنامج السيارة بالكامل بشكل مستمر بحثًا عن أي ثغرات أمنية جديدة. ستحتاج الشركات المصنعة للمعدات الأصلية إلى حلول اختبار شاملة لتقليل التهديدات الأمنية. وسيحتاج ذلك إلى تضمين اختبار الأمن السيبراني لسطح الهجوم بأكمله، والذي يغطي جميع واجهات المركبات - شبكات اتصالات المركبات السلكية مثل CAN أو إيثرنت السيارات أو الاتصالات اللاسلكية عبر Wi-Fi أو Bluetooth أو الاتصالات الخلوية. سيحتاج مصنعو المعدات الأصلية أيضًا إلى اختبار الواجهة الخلفية التي توفر تحديثات البرامج عبر الهواء (OTA). يمكن لمثل هذه الحلول أن تقلل من مخاطر التلف أو سرقة البيانات من قبل مجرمي الإنترنت.

إدارة البيانات ومخاوف الخصوصية

هناك مشكلة أخرى يتعين حلها وهي كيفية إدارة واستخدام الكم الهائل من البيانات المجمعة. ومن الناحية المثالية، سيتم تحليل البيانات لتحقيق قيمة تجارية دون التسبب في مخاوف تتعلق بالخصوصية. على سبيل المثال، قد تكشف بيانات منصة المعلومات والترفيه عن أنواع الموسيقى الأكثر شعبية، مما يساعد صناعة الموسيقى على تحسين استراتيجيات التسويق. ومن سيراقب نقل هذه البيانات؟ كيف سيتم إعلام العملاء بجمع البيانات؟ وهل ستتاح لهم فرصة إلغاء الاشتراك في بيع بياناتهم؟

كما هو الحال مع الطائرات، يتم تثبيت الصناديق السوداء للمركبات لتسجيل المعلومات لتحليل البيانات بعد وقوع الحادث. تتضمن المعلومات المسجلة سرعة السيارة وحالة المكابح وتفعيل الأكياس الهوائية، من بين أمور أخرى. إذا وقع حادث أدى إلى الوفاة، وكشفت البيانات الواردة من أنظمة مساعدة السائق المتقدمة ووحدة التحكم الإلكترونية عن نقاط ضعف في التصاميم، فهل يمكن استخدام هذه البيانات كدليل في المحكمة ضد الشركات المصنعة أو سلاسل التوريد الخاصة بها؟ مسلحة بهذه المعلومات، قد ترفض صناعة التأمين المطالبات. هل سيُطلب من شركة واحدة أو أكثر من الشركات المصنعة لـ ADAS/ECU تسليم البيانات عندما تطلبها السلطات؟

"ستستمر متطلبات الجودة للأجزاء الإلكترونية المتطورة في أن تصبح أكثر صرامة وصرامة، مما يسمح فقط بوجود عدد قليل من الأجزاء المعيبة في المليار (DPPB) بسبب التأثير الذي يمكن أن تحدثه المكونات الفاشلة على سلامة ورفاهية الحياة البشرية"، كما أشار جاي كورتيز. ، كبير مديري إدارة منتجات الموظفين لتحليلات SLM في Synopsys. "ستستمر تحليلات بيانات SLM في لعب دور كبير في سلامة هذه الأجهزة وقابليتها للصيانة واستدامتها طوال حياتها داخل السيارة. من خلال قوة التحليلات، يمكنك إجراء تحليل السبب الجذري المناسب لأي جهاز معطل (على سبيل المثال، ترخيص إرجاع البضائع، أو RMA). علاوة على ذلك، ستتمكن أيضًا من العثور على أجهزة "الإعجاب" التي قد تظهر في النهاية سلوكًا فاشلاً مماثلاً مع مرور الوقت. ومن ثم، يمكنك استدعاء هذه الأجهزة المشابهة بشكل استباقي قبل أن تتعطل أثناء التشغيل في الميدان. بعد إجراء مزيد من التحليل، قد يتطلب الجهاز (الأجهزة) المعني إعادة تصميم التصميم بواسطة مطور الجهاز لتصحيح أي مشكلة تم تحديدها. ومع نشر حل SLM مناسب في جميع أنحاء النظام البيئي للسيارات، يمكنك تحقيق مستوى أعلى من القدرة على التنبؤ، وبالتالي جودة أعلى وسلامة لمصنعي السيارات والمستهلكين.

تأثير تصنيع المعدات الأصلية

في حين تم وصف السيارات الحديثة بأنها أجهزة كمبيوتر على عجلات، إلا أنها أصبحت الآن أشبه بالهواتف المحمولة على عجلات. يقوم مصنعو المعدات الأصلية بتصميم سيارات لا تبخل بالميزات. إن القيادة شبه الذاتية، وأنظمة المعلومات والترفيه التي يتم التحكم فيها عن طريق الصوت، ومراقبة العديد من الوظائف - بما في ذلك سلوك السائق - تنتج كمية كبيرة من البيانات. بينما يمكن استخدام هذه البيانات لتحسين التصاميم المستقبلية. تختلف أساليب الشركات المصنعة الأصلية فيما يتعلق بالأمان والخصوصية، حيث يقدم بعضها حماية أقوى للأمان والخصوصية من غيرها.

وتولي مرسيدس-بنز اهتمامًا بأمن البيانات والخصوصية، وهي متوافقة مع معايير UN ECE R155 / R156، وهي معيار أوروبي للأمن السيبراني وأنظمة إدارة تحديث البرامج، وفقًا للشركة. تعتمد البيانات التي تتم معالجتها فيما يتعلق بخدمات المركبات الرقمية على الخدمات التي يختارها العميل. ستتم معالجة البيانات المطلوبة للخدمة المعنية فقط. بالإضافة إلى ذلك، فإن شروط الاستخدام ومعلومات الخصوصية لتطبيق "Mercedes me Connect" تجعل الأمر شفافًا للعملاء لمعرفة البيانات المطلوبة وكيفية معالجتها. يمكن للعملاء تحديد الخدمات التي يريدون استخدامها.

أشارت هيونداي إلى أنها ستتبع التركيز على المستخدم، مع إعطاء الأولوية للسلامة وأمن المعلومات وخصوصية البيانات من خلال بنيات برمجية تتحمل الأخطاء لتعزيز الأمن السيبراني. يعمل مركز البرمجيات العالمي التابع لمجموعة Hyundai Motor Group، 42dot، حاليًا على تطوير حلول أمنية متكاملة للأجهزة/البرامج التي تكتشف وتحظر التلاعب بالبيانات والقرصنة والتهديدات السيبرانية الخارجية، بالإضافة إلى الاتصالات غير الطبيعية باستخدام البيانات الضخمة وخوارزميات الذكاء الاصطناعي.

ووفقاً لمجموعة BMW، تدير الشركة أسطولاً متصلاً يضم أكثر من 20 مليون سيارة على مستوى العالم. يتم تحديث أكثر من 6 ملايين مركبة عبر الهواء بشكل منتظم. إلى جانب الخدمات الأخرى، تتم معالجة أكثر من 110 تيرابايت من حركة البيانات يوميًا بين المركبات المتصلة والواجهة الخلفية السحابية. تسمح جميع واجهات سيارات BMW للمستهلكين باختيار أو عدم الاشتراك في أنواع مختلفة من عمليات جمع البيانات ومعالجتها التي قد تحدث في سياراتهم. إذا فضلوا ذلك، يمكن لعملاء BMW إلغاء الاشتراك في كافة عمليات جمع البيانات الاختيارية المتعلقة بمركباتهم في أي وقت عن طريق زيارة شاشة BMW iDrive في سيارتهم. بالإضافة إلى ذلك، وللتوقف تمامًا عن نقل أي بيانات من سيارات BMW إلى خدمات BMW، يمكن للعملاء الاتصال بالشركة لطلب تعطيل بطاقة SIM المدمجة في سياراتهم.

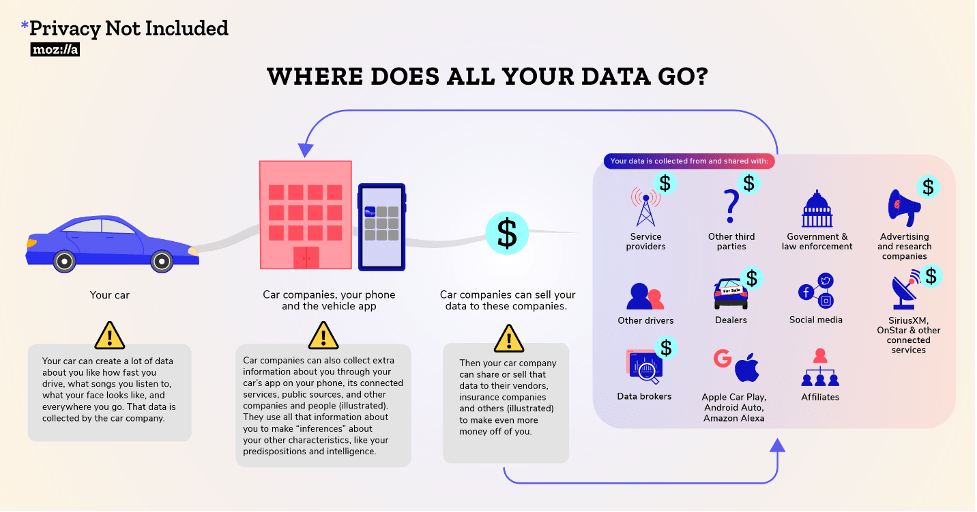

ليس كل مصنعي المعدات الأصلية لديهم نفس الفلسفة فيما يتعلق بالخصوصية. وفقًا لدراسة أجريت على 25 علامة تجارية أجرتها مؤسسة موزيلا، وهي منظمة غير ربحية، فإن 56% منهم سيشاركون البيانات مع جهات إنفاذ القانون استجابةً لطلب غير رسمي، و84% يشاركون البيانات الشخصية أو يبيعونها، و100% حصلوا على "الخصوصية غير المدرجة" للمؤسسة. "علامة التحذير.

والأهم من ذلك، هل العملاء متعلمون أو مطلعون على مسألة الخصوصية؟

الشكل 2: بمجرد جمع البيانات من السيارة، يمكنها الذهاب إلى وجهات متعددة دون علم العملاء. المصدر: موزيلا، *الخصوصية غير متضمنة.

تطبيق البيانات على تصميم السيارات في المستقبل

يقوم مصنعو المعدات الأصلية بجمع العديد من الأنواع المختلفة من بيانات السيارات فيما يتعلق بالقيادة الذاتية، والبنية التحتية، والمعلومات والترفيه، والمركبات المتصلة، وصحة المركبات وصيانتها. ومع ذلك، فإن الهدف النهائي لا يقتصر فقط على تجميع البيانات الأولية الضخمة؛ بل هو استخراج القيمة منه. أحد الأسئلة التي يتعين على مصنعي المعدات الأصلية طرحها هو كيفية تطبيق التكنولوجيا لاستخراج المعلومات المفيدة حقًا في تصميم السيارات في المستقبل.

وقال ديفيد فريتز، نائب رئيس الأنظمة الافتراضية والهجينة في شركة "إن مصنعي المعدات الأصلية يحاولون اختبار الوظائف المختلفة لمركباتهم والتحقق من صحتها". سيمنز EDA. "يمكن أن يشمل هذا ملايين تيرابايت من البيانات. في بعض الأحيان، يكون جزء كبير من البيانات زائدة عن الحاجة وغير مجدية. القيمة الحقيقية في البيانات، بمجرد استخلاصها، هي أنها تكون في شكل يستطيع البشر من خلاله الارتباط بمعنى البيانات، ويمكن أيضًا دفعها إلى الأنظمة أثناء تطويرها واختبارها وقبل المركبات. حتى على الأرض. لقد عرفنا منذ بعض الوقت أن العديد من البلدان والهيئات التنظيمية حول العالم تقوم بجمع ما يطلقون عليه قاعدة بيانات الحوادث. عند وقوع حادث، تظهر الشرطة في مكان الحادث لجمع البيانات ذات الصلة. "كان هناك تقاطع هنا، وعلامة توقف هناك. وكانت هذه السيارة تسير في هذا الاتجاه تقريبًا بهذه المسافة من الأميال في الساعة. حالة الطقس هذه. دخلت السيارة إلى التقاطع في الضوء الأصفر وتسببت في وقوع حادث وما إلى ذلك.' هذا هو سيناريو الحادث. التقنيات متاحة لأخذ هذه السيناريوهات ووضعها في نموذج قياسي يسمى السيناريو المفتوح. واستنادًا إلى المعلومات، يمكن إنشاء مجموعة جديدة من البيانات لتحديد ما تراه أجهزة الاستشعار في مواقف الحوادث تلك، ثم دفعها عبر كل من النسخة الافتراضية للمركبة والبيئة وفي المستقبل، ودفع تلك السيناريوهات خلال أجهزة الاستشعار في هذه السيارة المادية نفسها. هذا هو في الواقع تقطير تلك البيانات إلى شكل يمكن للإنسان أن يلتف حوله. بخلاف ذلك، يمكنك جمع مليارات التيرابايت من البيانات الأولية ومحاولة دفعها إلى هذه الأنظمة، ولن يساعدك ذلك في الواقع أكثر مما لو كان شخص ما يجلس في سيارة ويسحبها لمليارات الأميال.

ولكن هذه البيانات يمكن أن تكون مفيدة جدًا أيضًا. وقال فريتز: "إذا أراد مصنع المعدات الأصلية الحصول على شهادة السلامة، في ألمانيا على سبيل المثال، فيمكن أن يقدم مصنع المعدات الأصلية مجموعة من البيانات من السيناريوهات حول كيفية تنقل السيارة". "يمكن لمصنعي المعدات الأصلية تقديم مجموعة من البيانات إلى السلطة الألمانية، مع مجموعة من السيناريوهات لإثبات أن السيارة ستتنقل بطريقة آمنة في ظل ظروف مختلفة. ومن خلال مقارنة ذلك بالبيانات الموجودة في قاعدة بيانات الحوادث، يمكن للحكومة الألمانية أن تقول إنه طالما أنك تتجنب 95% من الحوادث في قاعدة البيانات تلك، فأنت معتمد. وهذا قابل للتنفيذ من منظور السائقين البشريين، والتأمين، والهندسة، والمحاكاة البصرية. تثبت البيانات أن السيارة سوف تتصرف كما هو متوقع. والبديل هو التجول، كما هو الحال في المركبات ذاتية القيادة، ومحاولة تبرير أن الحادث لم يكن بسبب المركبة، أثناء مواجهة الدعوى القضائية. لا يبدو الأمر منطقيًا، لكن هذا ما يحدث اليوم”.

القراءة ذات الصلة

الحد من هجمات الأمن السيبراني للسيارات

يعد عدد متزايد من المعايير واللوائح داخل النظام البيئي للسيارات بتوفير تكاليف التطوير من خلال صد الهجمات الإلكترونية.

المركبات المعرفة بالبرمجيات جاهزة للانطلاق

يمكن أن يكون للنهج الجديد تأثيرات كبيرة على التكلفة والسلامة والأمن ووقت الوصول إلى السوق.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://semiengineering.com/increased-automotive-data-use-raises-privacy-security-concerns/