المُقدّمة

في المشهد الرقمي المترابط اليوم ، تواجه الشركات مخاطر متزايدة مرتبطة بانتهاكات البيانات والتهديدات الإلكترونية. أصبحت حماية المعلومات الحساسة والحفاظ على سلامة الأصول الرقمية أمرًا بالغ الأهمية للمؤسسات من جميع الأحجام. تساعدنا إدارة وضع أمان البيانات (DSPM) على تحقيق ذلك.

تشير إدارة وضع أمان البيانات (DSPM) إلى المراقبة المستمرة وتقييم وضع أمن البيانات في المؤسسة ؛ يضمن حماية قوية وتخفيف استباقي للمخاطر. في هذه المقالة ، سوف نتعمق في أهمية DSPM واستكشاف دورها في حماية أصولك الرقمية القيمة.

ما هي إدارة وضع أمن البيانات؟

تعد إدارة وضع أمان البيانات نهجًا شاملاً للحفاظ على وضع أمان بيانات المؤسسة وتعزيزه. وهو ينطوي على المراقبة المستمرة والتقييم والإدارة لضوابط وسياسات وعمليات أمان المؤسسة لحماية أصولها الرقمية من التهديدات ونقاط الضعف المحتملة.

في الصميم، إدارة وضع أمن البيانات (DSPM) يركز على فهم وتحسين الموقف الأمني العام للمؤسسة من خلال تقييم تدابير أمن البيانات الخاصة بها ، وتحديد نقاط الضعف أو نقاط الضعف ، وتنفيذ ضوابط استباقية للتخفيف من المخاطر. يتجاوز الممارسات الأمنية التقليدية من خلال توفير رؤية في الوقت الفعلي للوضع الأمني للمؤسسة وتسهيل اتخاذ القرارات المستنيرة للحماية من التهديدات الناشئة.

لماذا تعتبر إدارة وضع أمان البيانات مهمة

في مواجهة التهديدات السيبرانية المتطورة ، لم تعد تدابير الأمان التقليدية مثل جدران الحماية وبرامج مكافحة الفيروسات كافية. تحتاج المنظمات إلى نهج شامل يتجاوز دفاعات المحيط. توفر إدارة وضع أمان البيانات (DSPM) نظرة شاملة لأمن بيانات مؤسستك ، مما يتيح لك تحديد نقاط الضعف وتقييم المخاطر واتخاذ تدابير استباقية لحماية أصولك الرقمية.

تحديد نقاط الضعف

تسمح لك حلول DSPM بفحص شبكتك وأنظمتك وتطبيقاتك باستمرار لتحديد نقاط الضعف المحتملة. من خلال الاستفادة من الأدوات والخوارزميات الآلية ، يمكنك اكتشاف نقاط الضعف والتكوينات الخاطئة التي قد تعرض بياناتك للوصول غير المصرح به أو الانتهاكات. يساعدك هذا النهج الاستباقي على البقاء في صدارة التهديدات المحتملة ويقوي وضعك الأمني العام.

تقييم المخاطر

يوفر DSPM رؤى في الوقت الفعلي حول الوضع الأمني لمؤسستك. يمكّنك من تقييم المخاطر المرتبطة بتخزين البيانات ونقلها وضوابط الوصول والامتثال للمتطلبات التنظيمية. من خلال قياس المخاطر ، يمكنك تحديد أولويات جهود العلاج وتخصيص الموارد بشكل فعال. يضمن هذا النهج القائم على المخاطر أنك تركز على نقاط الضعف والضعف الأكثر أهمية مع التأثير الأكبر على أصولك الرقمية.

مراقبة وكشف الشذوذ

تساعدك حلول DSPM على إنشاء خطوط أساسية لسلوك النظام العادي. من خلال مراقبة حركة مرور الشبكة وأنشطة المستخدم وسجلات النظام ، يمكنك تحديد والتحقيق في الأنشطة المشبوهة أو الانحرافات عن الأنماط المعمول بها. يمكن أن يمنع الاكتشاف المبكر للحالات الشاذة انتهاكات البيانات المحتملة أو محاولات الوصول غير المصرح بها. باستخدام DSPM ، يمكنك إعداد التنبيهات والإشعارات الآلية التي تُعلمك عند اكتشاف أنشطة غير عادية ، مما يسمح لك باتخاذ إجراءات فورية.

تنفيذ الضوابط الاستباقية

يمكّن DSPM المؤسسات من تنفيذ ضوابط أمنية استباقية للتخفيف من المخاطر. من خلال الاستفادة من معلومات التهديدات وأفضل الممارسات ، يمكنك إنشاء سياسات أمان وتكوين عناصر تحكم الوصول وفرض بروتوكولات التشفير لحماية البيانات الحساسة. من خلال المراقبة المستمرة ، يمكنك ضمان الالتزام بهذه الضوابط ومعالجة أي انحرافات على الفور. يساعدك DSPM في الحفاظ على وضع أمان قوي من خلال المراقبة المستمرة وفرض ضوابط الأمان عبر البنية التحتية بأكملها.

تحقيق الامتثال

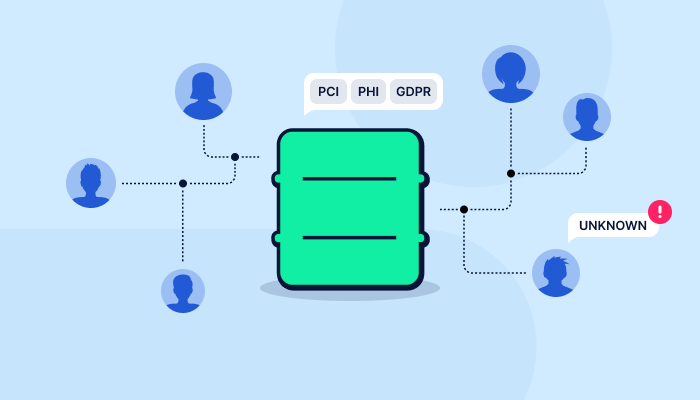

الامتثال لوائح حماية البيانات ومعايير الصناعة أمر بالغ الأهمية للشركات اليوم. يلعب DSPM دورًا مهمًا في تلبية المتطلبات التنظيمية مثل اللائحة العامة لحماية البيانات (GDPR) ، أو قانون نقل التأمين الصحي والمساءلة (HIPAA) ، أو معيار أمان بيانات صناعة بطاقات الدفع (PCI DSS). من خلال الحفاظ على وضع أمني قوي وتنفيذ الضوابط اللازمة ، يساعدك DSPM على إثبات الامتثال وتجنب العقوبات المكلفة والإضرار بالسمعة.

دور DSPM في حماية الأصول الرقمية

تشمل الأصول الرقمية لمؤسستك مجموعة واسعة من البيانات ، بما في ذلك معلومات العملاء والملكية الفكرية والسجلات المالية والبرامج الاحتكارية. هذه الأصول لا تقدر بثمن وتتطلب حماية قوية ضد التهديدات المختلفة. يلعب DSPM دورًا حيويًا في حماية أصولك الرقمية من خلال:

منع الوصول غير المصرح به

يضمن DSPM أن الأفراد المصرح لهم فقط يمكنهم الوصول إلى الأصول الرقمية الخاصة بك. عن طريق المراقبة ضوابط وصول المستخدم وفرض آليات مصادقة قوية ، يساعد DSPM في منع محاولات الوصول غير المصرح بها وحماية البيانات الحساسة من الوقوع في الأيدي الخطأ. يساعدك على وضع سياسات وصول مستخدم صارمة ، وتنفيذ مصادقة متعددة العوامل ، ومراجعة أذونات المستخدم وتحديثها بانتظام لتقليل مخاطر الوصول غير المصرح به.

كشف التهديدات والاستجابة لها

من خلال المراقبة المستمرة ، يمكن لـ DSPM تحديد التهديدات أو الانتهاكات المحتملة بسرعة. من خلال تحليل حركة مرور الشبكة وسجلات النظام وسلوكيات المستخدم ، يمكن لحلول DSPM اكتشاف الحالات الشاذة التي تشير إلى الأنشطة الضارة. يتيح لك الاكتشاف الفوري الاستجابة بسرعة ، مما يقلل من تأثير الحوادث الأمنية. يوفر DSPM تنبيهات وإشعارات في الوقت الفعلي تمكنك من التحقيق في التهديدات والاستجابة لها بشكل فعال ، مما يقلل الوقت بين الاكتشاف والعلاج.

تأمين بيئات السحابة

تستفيد العديد من المؤسسات من الخدمات السحابية لتخزين أصولها الرقمية ومعالجتها. يوفر DSPM رؤية في البيئات السحابية ، مما يسمح لك بتقييم الوضع الأمني للبنية التحتية السحابية والتكوينات وعناصر التحكم في الوصول. من خلال مراقبة وإدارة الأمان عبر عمليات النشر السحابية ، يساعد DSPM في حماية أصولك المخزنة في السحابة. إنه يضمن تكوين بيئة السحابة الخاصة بك بشكل صحيح ، وفرض ضوابط الوصول ، واتباع أفضل ممارسات الأمان للتخفيف مخاطر خاصة بالسحابة.

تعزيز الاستجابة للحوادث

في حالة وقوع حادث أمني ، يلعب DSPM دورًا حيويًا في الاستجابة للحوادث ومعالجتها. من خلال توفير تنبيهات في الوقت الفعلي ورؤية شاملة لوضعك الأمني ، يمكّنك DSPM من التحقيق في الحوادث واحتواء التأثير وبدء الإجراءات العلاجية المناسبة. يساعدك على تبسيط عمليات الاستجابة للحوادث ، وجمع الأدلة لتحليل الطب الشرعي ، وتنفيذ تدابير لمنع وقوع حوادث مماثلة في المستقبل.

اختيار حل DSPM الصحيح

عندما يتعلق الأمر باختيار حل إدارة وضع أمان البيانات (DSPM) لمؤسستك ، فهناك العديد من العوامل التي يجب مراعاتها. سيعتمد الحل الصحيح على احتياجاتك الخاصة وميزانيتك وتعقيد البنية التحتية الرقمية الخاصة بك. فيما يلي بعض الاعتبارات الأساسية لمساعدتك على اتخاذ قرار مستنير:

التدرجية

تأكد من أن حل DSPM الذي تختاره يمكن أن يتوسع جنبًا إلى جنب مع نمو مؤسستك. مع توسع الأصول الرقمية والبنية التحتية الخاصة بك ، يجب عليك التأكد من أن الحل الخاص بك قادر على التعامل مع أحجام البيانات المتزايدة ومتطلبات المراقبة.

الأتمتة والتكامل

ابحث عن حل DSPM الذي يوفر إمكانات التشغيل الآلي ويتكامل مع البنية التحتية الأمنية الحالية لديك. تعمل الأتمتة على تبسيط العمليات وتقليل الجهد اليدوي ، بينما يسمح التكامل بتبادل سلس للبيانات والارتباط بأدوات الأمان الأخرى.

المراقبة في الوقت الحقيقي والتنبيهات

تعد القدرة على مراقبة وضعك الأمني في الوقت الفعلي أمرًا بالغ الأهمية لاكتشاف التهديدات والاستجابة لها في الوقت المناسب. اختر حلاً يوفر المراقبة والتنبيهات في الوقت الفعلي ، مما يسمح لك باتخاذ إجراءات فورية عند اكتشاف حالات شاذة أو انتهاكات محتملة.

تقارير وتحليلات شاملة

توفر حلول DSPM الفعالة تقارير شاملة وقدرات تحليلية. ابحث عن الميزات التي تقدم رؤى تفصيلية للوضع الأمني واتجاهات الضعف ومستويات المخاطر. تساعدك التقارير القوية في إثبات الامتثال واتخاذ قرارات مستنيرة وتحديد أولويات جهود الإصلاح.

الامتثال والدعم التنظيمي

تأكد من أن حل DSPM يتوافق مع المتطلبات التنظيمية ذات الصلة بمجال عملك. ابحث عن الميزات التي تسهل تقييمات الامتثال وإعداد التقارير ، مما يساعدك على الوفاء بالتزامات لوائح حماية البيانات ومعايير الصناعة.

الصديقة للمستخدم واجهة

تعمل الواجهة سهلة الاستخدام على تبسيط إدارة حل DSPM وإدارته. يجب أن يوفر لوحات معلومات سهلة الاستخدام ، وطرق عرض قابلة للتخصيص ، وتنقل سهل ، مما يمكّن فرق الأمان من الوصول بسرعة إلى المعلومات ذات الصلة وأداء مهامهم بكفاءة.

سمعة البائع والدعم

ضع في اعتبارك السمعة والسجل الحافل لمزود حلول DSPM. ابحث في مراجعات العملاء وشهاداتهم ودراسات الحالة لاكتساب رؤى حول موثوقيتها وقدرات الدعم ورضا العملاء. يجب أن يوفر البائع الموثوق به الدعم المستمر والتحديثات في الوقت المناسب لمعالجة التهديدات ونقاط الضعف الناشئة.

الفعالية من حيث التكلفة

تقييم نماذج التسعير وخيارات الترخيص لحلول DSPM المختلفة. ضع في اعتبارك كلاً من الاستثمار الأولي والتكاليف المستمرة المرتبطة بالصيانة والتحديثات والدعم. من المهم إيجاد حل يوفر التوازن الصحيح بين الوظائف والقدرة على تحمل تكاليف ميزانية مؤسستك.

من خلال تقييم هذه العوامل بعناية وإجراء بحث شامل ، يمكنك اختيار حل DSPM الذي يتوافق بشكل أفضل مع متطلبات مؤسستك ويوفر حماية فعالة لأصولك الرقمية.

وفي الختام

في عالم يتزايد فيه الطابع الرقمي ، تعد حماية الأصول الرقمية لمؤسستك أمرًا بالغ الأهمية. توفر إدارة وضع أمان البيانات (DSPM) نهجًا شاملاً لحماية بياناتك القيمة من التهديدات والانتهاكات السيبرانية. من خلال المراقبة المستمرة وتقييم الوضع الأمني الخاص بك ، يمكّنك DSPM من تحديد نقاط الضعف وتقييم المخاطر وتنفيذ ضوابط استباقية. باستخدام حل DSPM المناسب ، يمكنك حماية أصولك الرقمية ، والحفاظ على الامتثال ، وتعزيز الوضع الأمني العام لمؤسستك.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر: ذكاء بيانات أفلاطون: أفلاطون داتا