現代汽車越來越像輪子上的超級計算機,隨著越來越複雜的軟件的安裝和更新,許多電子控制單元 (ECU) 聯網在一起。 與智能手機類似,汽車原始設備製造商將遠程聯繫車主,了解添加新功能和/或修復的操作系統更新,以及軟件錯誤和漏洞。

但所有這些都必須安全地完成,而在涉及安全關鍵型應用時,無線技術仍然是一項相對不成熟的技術。 軟件控制現代車輛內部的許多組件,包括 高級駕駛輔助系統 (ADAS),以及電子儀表板、動力總成和信息娛樂系統。 通過 OTA 更新,汽車可以更高效地運行,更長時間地掌握最新技術,並受益於改進的 EV 電池性能。 這些更新可以直接從原始設備製造商或通過汽車經銷商發送。

這已經在發生了。 2020 年,本田在美國召回了 608,000 輛汽車,以修復導致儀表顯示錯誤速度信息的軟件錯誤,以及與後視攝像頭視頻有關的其他錯誤。 軟件更新是通過 OTA 進行的,這使得本田能夠通過同時向多輛車輛廣播更新而不是將它們帶到經銷商處進行維修來實現成本節約。

其他更新可以提高車輛性能和安全性,其中一些可以在經銷商不參與的情況下完成,從而節省車主的時間。

從廣義上講,更新可以分為兩類——關鍵和非關鍵。 關鍵更新直接影響發動機和動力系統的性能和安全性。 例如,非關鍵更新為信息娛樂系統提供新功能。

“在未來 5 到 10 年內,許多車輛將由軟件定義,”汽車合作夥伴關係總監羅伯特戴說。 武器 汽車業務線。 “ECU 的軟件和固件更新將通過 OTA 輕鬆執行。 就像更新手機的操作系統一樣,車輛可以在商店或停在可以訪問 Wi-Fi 的地方執行此操作。 最重要的是,這可以在司機方便的時候完成。”

根據 市場研究的未來,從 18 年到 2022 年,汽車 OTA 更新市場將增長約 2030%。行業收入預計到 14.47 年將達到 2030 億美元,高於 2.89 年的 2021 億美元。部分供應商包括大陸集團、Garmin Ltd.、德爾福汽車、NVIDIA 、羅伯特·博世有限公司和恩智浦。

但 OTA 也有其缺點。 據美國國家公路交通安全管理局稱,2022 年 40,00 月,由於軟件更新問題,特斯拉召回了 2017 多輛 2021 年至 XNUMX 年間生產的 Model S 和 Model X 汽車。 旨在更新電子助力轉向系統校準值的 OTA 固件版本導致了不同的問題。 一些車主在撞到坑洼或顛簸後失去了動力轉向能力,這需要另一個 OTA 更新來修復。

另一個挑戰是,在任何市場實施安全性都很困難,尤其是在汽車等複雜系統中,第三方 IP 的使用正在增長。 該 IP 可以是軟件或硬件的形式,如果設計或集成不當,或者過於復雜以至於永遠無法完全驗證和調試,那麼它可能會為網絡攻擊打開大門。

“這方面的透明度歸結為寫下要求,而不是將它們分散在 500 頁的文檔中,並將它們組合在一起,以便用戶非常清楚安全功能,”說 Nicole Fern,高級安全分析師 冒險. “好的供應商會擁有它。 但是優秀的供應商也會告訴您限制在哪裡,因為每個聲稱提供某種安全保證的解決方案都有弱點。 在某個特定點上它無法保護您,因為每個解決方案最終都可能被破壞。 當設計團隊正在研究可以集成到產品中的所有不同 IP 的廣闊前景,以及他們應該如何決定集成哪一個時,重要的是尋找對優勢透明的供應商,以及 IP 不能再提供這些保證的條件。”

OTA趨勢

汽車行業正在慢慢趕上 OTA,但並非所有原始設備製造商都同樣精通技術。 這涉及到一些實際挑戰,就像在筆記本電腦上安裝軟件一樣,並不總是很順利。 如果通過 OTA 安裝的軟件無法運行怎麼辦? 一些專家建議先進行部分安裝。 其他人也建議使用備份解決方案。 車主的技術專長程度各不相同,增加了 OTA 更新的複雜性。 無線軟件 (SOTA) 更直接一些。 對於某些 OEM 而言,添加固件更新變得更具挑戰性。

一些原始設備製造商正在帶頭,而另一些則採取觀望態度。 根據 Electrek 的說法,OEM OTA 功能“無處不在”。

例如,通用汽車早在2009年就率先在OTA領域推出了OnStar信息娛樂平台。 到 2019 年,通用汽車的車輛智能平台可以向 ECU 和大多數車型的信息娛樂系統發送 OTA 更新。 梅賽德斯-奔馳 OTA 主要專注於信息娛樂和導航。 專家表示,寶馬於2018年啟動了OTA。它為大多數車型提供OTA更新,但與其他汽車製造商相比,它仍然落後。 奧迪僅對導航更新提供 OTA。

一些原始設備製造商正試圖通過建立合作夥伴關係來加速他們的 OTA 專業知識。 例如,2018 年率先提供 OTA 解決方案的中國汽車製造商比亞迪在 2021 年與極光移動有限公司建立了合作夥伴關係,以提供額外的 OTA 功能。 現代試圖通過與 NVIDIA 建立合作夥伴關係來迎頭趕上。 到目前為止,現代的 OTA 更新能力僅限於信息娛樂和地圖。

對發動機性能的 OTA 支持對車主是免費的,但已經討論了對 OTA 信息娛樂更新收費的問題,因為這些更新增加了新的功能和便利性。 如果這種模式奏效,將為 OEM 帶來額外的收入。

OTA 的工作原理

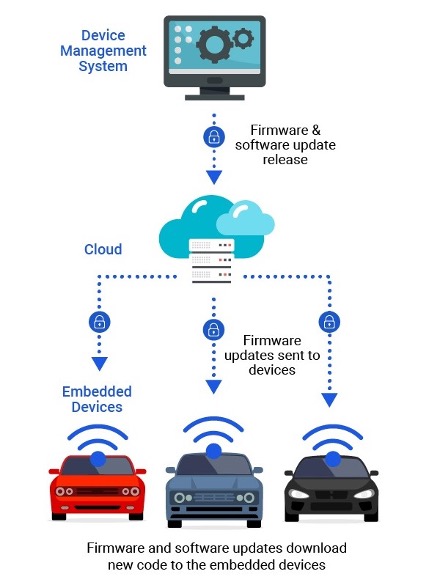

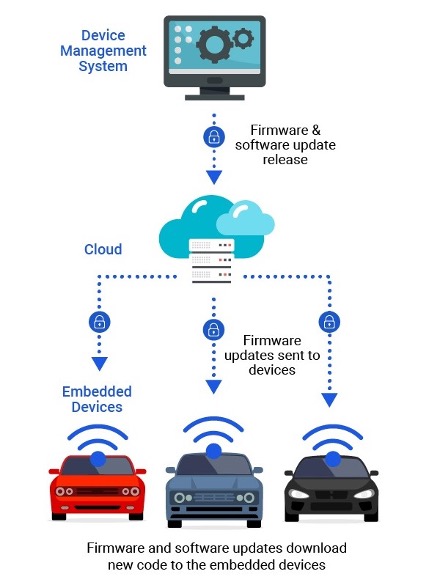

汽車 OTA 是 OEM 可以通過 Wi-Fi 或蜂窩 (4G/5G/LTE) 網絡向目標車輛廣播軟件的過程。 目的是更新車輛軟件和固件以及安裝有用的配置信息。 有五個一般類別:空中軟件 (SOTA)、空中固件 (FOTA)、空中供應 (OTAP)、空中服務供應 (OTASP) 和-空中參數管理(OTAPA)。

SOTA 是迄今為止最常見的 OTA 產品。 FOTA 更具挑戰性,因為它需要更高的計算性能和連接速度。 特斯拉是提供 FOTA 的汽車製造商之一。 其他類型的 OTA 主要用於軟件和系統配置目的。

通常,遠程服務器將 OTA 內容髮送到車輛的遠程信息處理控制單元 (TCU)。 然後信息被傳遞到各種處理器,最終導致更新的信息被存儲在存儲設備中,例如 SIM 卡。

圖 1:OTA 可以同時向多輛車廣播更新的軟件。 來源:Rambus

OTA 安全嗎?

任何無線網絡都可能成為網絡攻擊目標,設計漏洞可以為黑客提供訪問網絡的途徑。 在自動駕駛汽車內部,有多個複雜的微型網絡連接多個電子控制單元,包括遠程信息處理控制單元 (TCU),它是通往外界的網關。

TCU 能夠連接 4G/5G、LTE、Wi-Fi 和其他短距離無線連接。 各種 TCU 組件包括網絡和 GPS 芯片、e-SIM、MCU、存儲器(用於存儲駕駛和車輛數據)以及 CAN、以太網和 USB 等接口。 這些組件中的任何一個都可以成為目標。 一旦 TCU 受到威脅,其餘的網絡和系統就會暴露出來。

由於車輛既有非關鍵系統(例如信息娛樂系統),也有關鍵系統(例如控制 ECU 的系統),因此對信息娛樂系統的攻擊可能會造成不便,而對 ECU 的成功攻擊則可能是致命的。

自動駕駛汽車 (AV) 依靠許多傳感器來導航,包括雷達、激光雷達和攝像頭。 當傳感器受到攻擊時,可能會產生嚴重的後果。 例如,一個場景表明攻擊可以扭曲相機傳感器的視圖。 AV 收到了自動停車的指令。 然而,AV 排在另一輛車後面並關閉了引擎,沒有意識到另一輛“停放”的汽車正在等待進入停車場。 在其他情況下,後果可能更嚴重。

“OTA 是非常軟件密集型的,”混合和虛擬系統副總裁 David Fritz 說。 西門子數字工業軟件. “如果黑客成功感染軟件,他們可以重置系統並控制車輛。 實施硬件安全性(例如使用安全芯片)或將安全 IP 納入設計中要安全得多。 以包含軟件和硬件的遠程信息處理控制單元為例。 如果 TCU 網關被感染,整個系統將受到損害。 需要部署安全的兩條戰線。 OTA 的內容在廣播之前需要由原始設備製造商進行保護,在接收端,車輛也需要進行保護。”

來自應用程序的用戶需求貫穿設計鏈,需要在芯片級仔細考慮。

Frank Schirrmeister 指出:“安全和保障方面密切相關,在 OTA 更新期間保持系統配置的一致性對於確保沒有子系統處於可能不協調、可能不安全和不安全的狀態至關重要” ,解決方案和業務發展副總裁 動脈IP. 處理數據的安全和安全方面需要從系統級軟件到 PCB、3D-IC 互連以及芯片級的片上網絡 (NoC) 的所有方式進行考慮。 監控和評估所有這些級別的數據完整性至關重要,看看監管環境(如 UN R155 和 UN R156)是否以及如何影響 OTA 更新的方向和芯片和系統的要求將很有趣-等級。”

了解 OTA 面臨越來越多的攻擊很重要,包括欺騙、未經授權的訪問、篡改、否認、中間人、特權升級和分佈式拒絕服務 (DDOS)。 另一個問題是信息洩露,它允許不良行為者註入惡意軟件和病毒。 而由於 OTA 相對較新,網絡攻擊還沒有全面爆發,汽車行業處於脆弱的境地。

強大的防守

OTA 的防禦系統應該涵蓋來源、目的地以及兩者之間的所有內容,不給黑客留下任何攻擊餘地。 由於 OTA 設計涉及軟件、固件、硬件和系統,因此開發人員需要精通每一項並獨立保護這些組件中的每一個。

“保護 OTA 的安全性至關重要,”安全產品管理高級總監 Bart Stevens 說。 Rambus公司. “開發人員應注意的一些做法包括加密軟件更新、使用包含請求更新實體公鑰的簽名證書、加密後對更新進行數字簽名、使用 TLS 公鑰身份驗證(由受信任的證書頒發機構簽名)保護所有網絡交易) 和(客戶端)執行主機名驗證以確保它們連接到經過驗證的服務器。”

此外,它有助於向授權設備提供更新,對所有重要事件進行防篡改記錄,並使用安全啟動機制初始化 SOTA/FOTA 更新。 軟件更新系統還需要設計為在拒絕服務 (DoS) 攻擊的情況下“優雅地失敗”,利用白名單和內存保護等反惡意軟件保護,並確保合規的 SOTA/FOTA 軟件更新系統清除在軟件更新期間臨時存儲的敏感數據和密鑰的所有共享資源。

這只是初學者。 “隨著越來越多地採用硬件信任根,端點的 OTA 管理將繼續有更多的硬件參與,”CTO Jason Oberg 說。 循環性. “硬件信任根通常負責對更新進行解密和驗證,以確保它不會被盜或修改,並且它來自受信任的來源。 有助於防止硬件信任根中的設計弱點的系統化過程將有助於提高端點 OTA 的保證。 系統地部署諸如 MITRE 常見弱點枚舉 (CWE) 之類的分析的技術在構建這樣的過程中特別有效。”

為了提高包括OTA網絡安全法規在內的汽車安全性,世界車輛法規協調論壇於29年發布了第一個國際標準UNECE WP.2020汽車網絡安全法規。UNECE代表聯合國歐洲經濟委員會。 WP.29 為技術製造商提供了實現汽車網絡安全的流程。 除其他事項外,WP.29 要求 OEM 能夠檢測威脅、漏洞並防止網絡攻擊。

另外, 同步聯盟非營利性貿易協會正在推動多公司合作,為 OTA 管道創建標準規範,包括安全性。 五個創始成員是 Alps Alpine、Excelfore、Hella、Molex 和 ZF,其他 15 個成員由一級供應商、汽車製造商、網絡安全公司和半導體公司組成。 該組織創建了一個 eSync 軟件平台,為車內設備提供安全的數據管道。 除了包含網絡安全信息(第 1 節)和 WP.2.0 合規性(第 9 節)信息的 v29 規範外,還提供了認證計劃

Rambus 的史蒂文斯還建議遵循美國國家公路交通安全管理局的更新建議,以維護 OTA 更新、服務器更新、傳輸機制和一般更新過程的完整性。 “意識到內部威脅、中間人攻擊和協議漏洞的安全風險將大有幫助。”

結論

OTA 仍處於起步階段。 它有很多好處,包括為原始設備製造商節省成本。 正如 Arm's Day 所暗示的那樣,許多車輛將在未來 5 到 10 年內由軟件定義。 OTA 將成為軟件和固件更新的重要工具。 這些領先的原始設備製造商中的大多數,包括通用汽車、梅賽德斯-奔馳、寶馬和許多其他公司,都在開發 OTA 功能。

“與任何其他無線技術一樣,OTA 面臨著同樣的網絡風險,”高級汽車 IP 部門經理 Ron DiGiuseppe 說。 新思. “通過解決網絡漏洞,OTA 的好處大於風險。 通過減少拜訪經銷商的頻率,原始設備製造商和車主將節省大量成本。 此外,OTA 可以通過提供附加功能(例如信息娛樂系統)為 OEM 創造新的商業模式。 此外,OTA 可以更快地更新軟件漏洞。”

儘管 OTA 面臨許多挑戰,包括不完整的測試、潛在的網絡攻擊、向產品添加完整功能等,但它仍然是一項未來的技術,預計會有更多的 OEM 參與其中。

- 硬幣智能。 歐洲最佳比特幣和加密貨幣交易所。了解方案

- 柏拉圖區塊鏈。 Web3 元宇宙智能。 知識放大。 訪問這裡。

- 資源: https://semiengineering.com/cybersecurity-risks-of-automotive-ota/