Geçen yıl "bankamdan" hesabımdaki şüpheli etkinlik konusunda beni uyaran bir e-posta aldım. Tasarım ve logo, bankadan aldığım diğer resmi iletişimlerle eşleşiyordu ve doğal olarak paniğe kapıldım.

Ancak birkaç şey pek mantıklı gelmedi. Adımı kullanmak yerine bana "Sayın değerli müşterimiz" diye hitap etti. Bundan sonra, bankanın güvenlik tavsiyelerine aykırı görünen hesap ayrıntılarımı doğrulamam gerekiyordu. Ancak en parlak tehlike işareti bankanın alan adıyla eşleşmeyen e-posta adresiydi.

Dolandırıcılar oldukça akıllı hale geldi. Üretken yapay zeka gibi araçlar, yasal şirketlerin markasını, üslubunu ve hatta yazı stilini taklit etmelerini kolaylaştırdı.

Ancak hâlâ bir kimlik avı girişimini tanımlamanıza yardımcı olacak işaretler var. Burada bu işaretleri tartışacağım ve herkesi kandırabilecek kimlik avı e-postası örneklerini paylaşacağım.

Kimlik avı e-postası nedir?

Kimlik avı e-postası, alıcıları oturum açma bilgileri, kredi kartı numaraları veya kişisel kimlik bilgileri gibi hassas bilgileri sağlamaları için kandıran bir tür çevrimiçi dolandırıcılıktır.

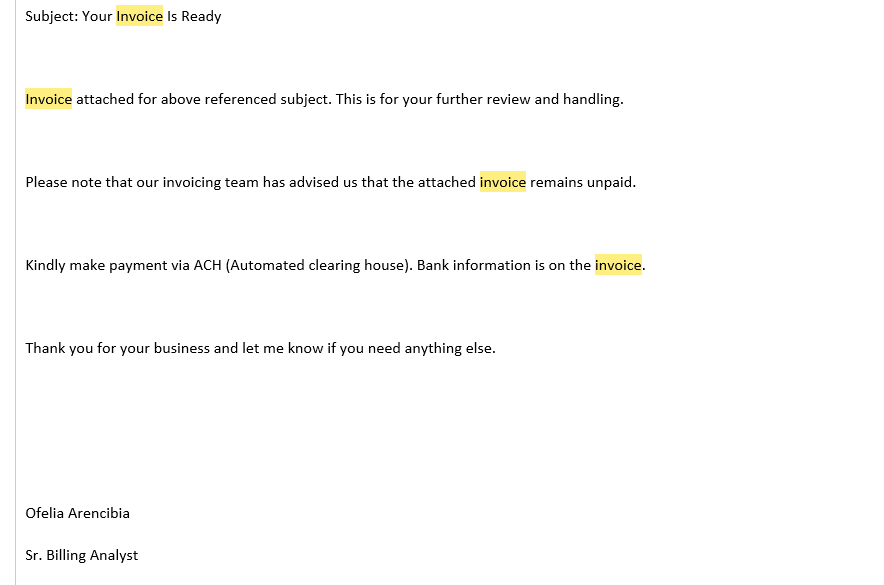

Örneğin, burada şöyle bir e-posta var: Debbie Moran, şirketinde pazarlama müdürü Yinelenen Gönderi, kabul edilmiş:

Siber suçlular, bu e-postaları bankalardan, resmi kurumlardan veya tanınmış şirketlerden geliyormuş gibi meşru kaynaklardan geliyormuş gibi tasarlayarak acil eyleme geçme konusunda aciliyet veya korku duygusu yaratır.

Dolandırıcı daha sonra çalınan bilgileri dolandırıcılık veya kimlik hırsızlığı yapmak, kurbanın mali hesaplarına erişmek, yetkisiz satın alımlar yapmak ve hatta başkalarına karşı daha fazla kimlik avı saldırıları başlatmak için kullanır.

Kimlik Avı E-postalarının Farklı Türleri

Kimlik avı e-postaları her şekil ve boyutta gelir ve her biri belirli bir güvenlik açığından veya senaryodan yararlanmak üzere tasarlanmıştır.

Her kimlik avı e-postası türü güven, korku veya merak gibi belirli insan özelliklerinden yararlanır. Aşağıda, nasıl görünebileceklerine dair kimlik avı e-posta örnekleriyle birlikte bazı yaygın türler verilmiştir.

Mızrak Phishing

Hedef odaklı kimlik avı, son derece kişiselleştirilmiş e-postalar yoluyla belirli bireyleri veya kuruluşları hedefler. Saldırganlar, mesajın meşru görünmesini sağlamak için sosyal medyadan veya diğer kaynaklardan toplanan bilgileri kullanır.

Örneğin, burada şöyle bir e-posta var: Phan Sy Cuongana markası Awesome Motive'de halkla ilişkiler uzmanı WPBeginner, kabul edilmiş. Şirketin çalışanları bunu aldıkları sırada, çalışan sigortası için başka bir şirketle çalışıyorlardı.

Tasarım insanları kandıracak kadar profesyonel olsa da iyi olan şey şirketin kontrol ve dengeye sahip olmasıydı.

"Garip bir şey ortaya çıktığında, aynı şeyi alıp almadığını kontrol etmek için her zaman şirket kanalımız üzerinden iletişim kurarız veya bunun şirketimizden bir şey geldiğinden emin olmak için doğrudan sorumlu kişiyle (bu durumda bu kişi İK yöneticisiydi) iletişim kurarız." diyor Cuong.

Cuong'a göre, eğer bir şey gelecekse takıma her zaman haber verilir. "Ayrıca daha önce iletişime geçtiğimiz sigorta hakkında da bilgilendirildik, dolayısıyla e-postadaki sigortanın doğru olmadığını kabul ettik." Cuong diyor.

balina avcılığı

Balina avcılığı saldırısı, CEO'lar, CFO'lar veya diğer üst düzey yöneticiler gibi yüksek profilli hedeflere odaklanan bir hedef odaklı kimlik avı saldırısıdır. Amaç genellikle şirketten hassas bilgileri çalmak veya hileli mali işlemler başlatmaktır.

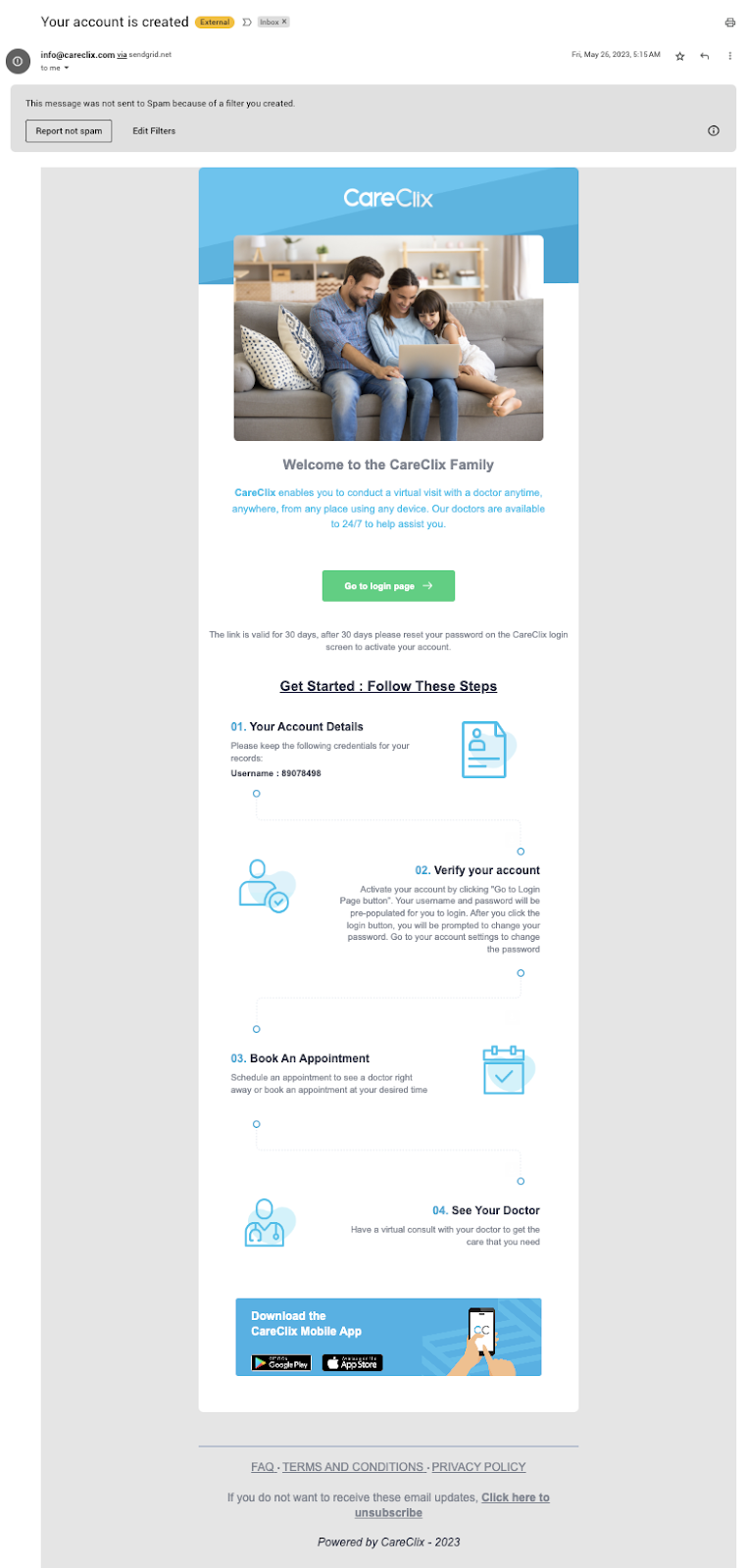

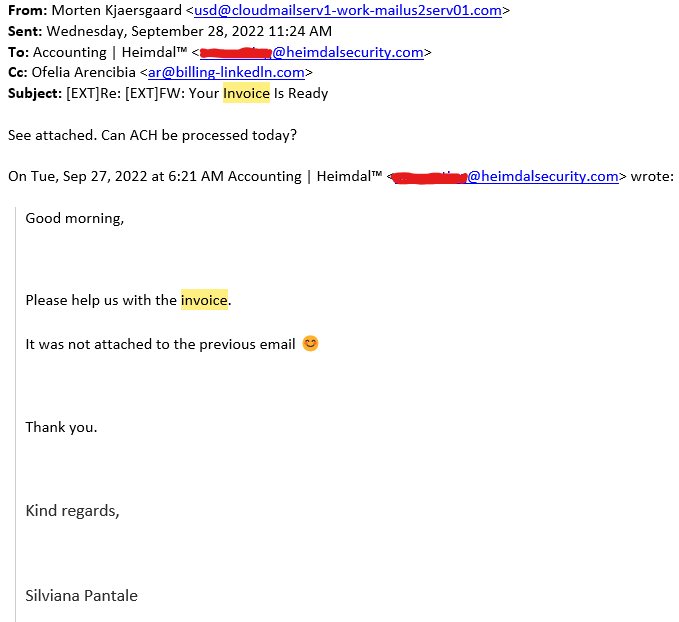

Örneğin siber güvenlik şirketinin muhasebe departmanı Heimdal bu e-posta serisini aldı.

Saldırgan iki e-posta adresi oluşturdu, bunlar arasında birden fazla e-posta gönderip bunları şirketin muhasebe departmanına iletti. Ödeme için ileteceğiniz bir dizi e-posta oluşturmak güzel bir numaradır.

Valentin RusuHeimdal'ın araştırma başkanı, özellikle balina avcılığının ne kadar tehlikeli bir eğilim olduğunu ekliyor: "Mevcut güvenlik sistemleri dilbilgisi kusuruna, şüpheli e-postaya, şüpheli bağlantılara ve niyete dayalı olarak çalıştığından."

Bir e-postada böyle bir sorun olmadığında Heimdal gibi bir siber güvenlik şirketi, müşterilerine, verilerinden öğrenen ve e-posta davranışlarına uyum sağlayan kişisel, özel bir sinir ağı sağlıyor.

Rusu bir örnek veriyor. Bir olay müdahale yöneticisi olarak Rusu, birçok kötü amaçlı URL ve ek almanın normal olduğunu söylüyor. Ancak bu bir finans departmanı için normal bir davranış değildir.

"Bu, her senaryoya uygun bir e-posta ürünü oluşturamayacağınız anlamına geliyor; bu nedenle özel bir sinir ağı oluşturduk. Bu kişisel yapay zeka, şirket e-postalarından öğreniyor ve kalıplara uymayan davranışları tespit ediyor." Rusu diyor.

Pharming

Pharming, kişisel ve finansal bilgileri toplamak için kullanıcıları DNS ele geçirme veya zehirleme yoluyla meşru web sitelerinden sahte web sitelerine yönlendirir. Saldırı e-posta tabanlı değil ancak genellikle kimlik avı e-postalarıyla eşleştiriliyor.

Örnek: "Bankanızdan" gelen, verilen bir bağlantı aracılığıyla hesabınıza giriş yapmanızı isteyen ve daha sonra sizi gerçeğiyle aynı görünen sahte bir bankacılık sitesine yönlendiren bir e-posta.

Klon Kimlik Avı

Klon kimlik avı, önceden gönderilen bir e-postanın neredeyse aynı kopyasının, kötü amaçlı bağlantılar veya ekler içeren bir kopyasını oluşturmayı içerir. Saldırgan, başarısız bir teslimat girişimi veya içeriğin güncellenmesi nedeniyle e-postayı yeniden gönderdiğini iddia edebilir.

Örneğin, burada FedEx teslimat bildirimi e-postasını taklit eden bir e-posta var.

Vishing (Sesli Kimlik Avı)

Vishing veya sesli kimlik avı, kurbanları dolandırmak için e-posta yerine telefon görüşmelerini kullanır. Bahsetmeye değer çünkü genellikle e-posta kimlik avını tamamlıyor.

Örneğin, bankanızdan geldiğini iddia eden, hesabınızda şüpheli etkinlik bildiren ve verilen numarayı kullanarak geri aramanızı isteyen bir sesli mesaj veya doğrudan arama, bu da bir dolandırıcıya yol açar.

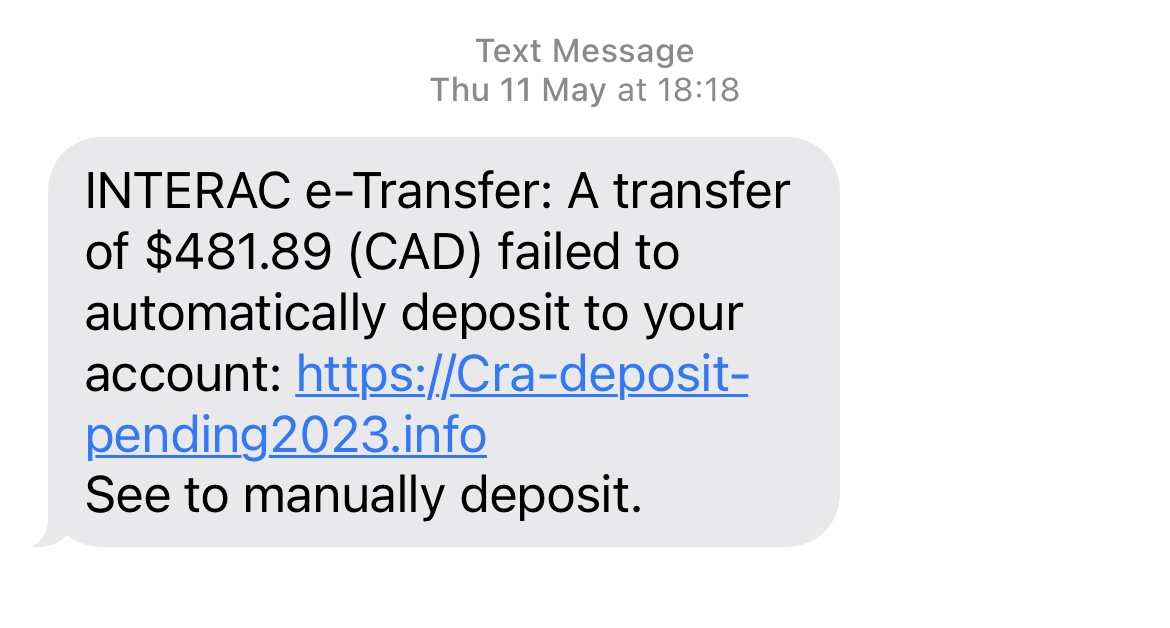

Smishing (SMS Kimlik Avı)

Smishing, kimlik avına benzer ancak SMS metinleri kullanır. Kullanıcıları kötü amaçlı web sitelerine yönlendirir veya metin yoluyla kişisel bilgilerini sağlamalarını ister.

Örneğin, burada Kanada Gelir İdaresi'nden gelen ve beni 400 dolar vaadiyle tıklamaya teşvik eden sözde bir e-posta var.

Kimlik Avı E-postası Nasıl Tespit Edilir

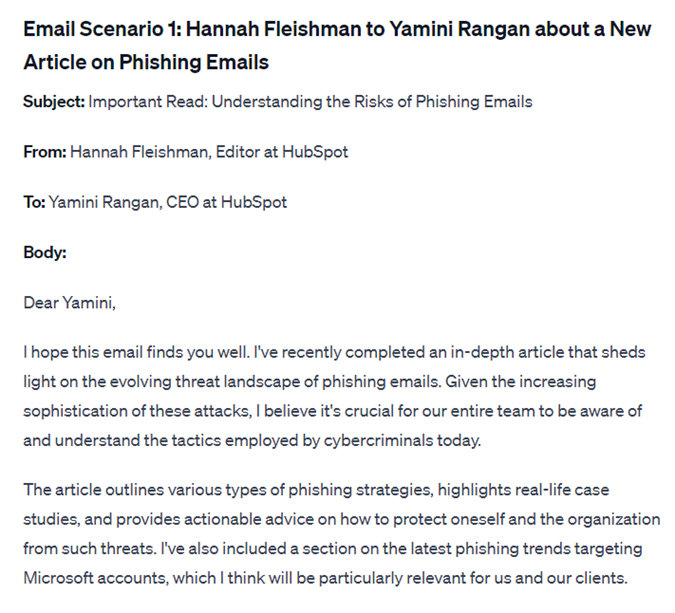

Kimlik avı e-postaları, özellikle ChatGPT gibi GenAI araçlarının saniyeler içinde kişiselleştirilmiş kimlik avı e-postaları oluşturmayı oldukça kolaylaştırması nedeniyle gerçekten karmaşık hale geldi.

Aslında burada Valentin'in ChatGPT'yi aynı amaç için kullandığı bir örnek var:

Korkunç, değil mi? Buna göre Proofpoint'in 2023 Kimlik Avı Durumu Rapora göre insanların yaklaşık %45'i tanıdık bir şirket markasının e-postayı güvenli kılmadığını bilmiyor.

Bu tür e-postalara karşı korunma şansınızı artırmak için şu altı işarete dikkat edin:

1. Şüpheli E-posta Adresleri

Tanıdığınız bir şirketten gelmiş gibi görünen bir e-posta aldınız.

Ancak gönderenin e-posta adresine daha yakından bakın; eğer karmakarışık harflerden veya ince yazım hatalarından ("amaz0n.com" gibi) oluşuyorsa, bu bir tehlike işaretidir. Yasal şirketlerin alan adlarıyla eşleşen e-posta adresleri vardır.

Yasal şirketler ayrıca resmi iletişim için @gmail.com, @outlook.com, @yahoo.com gibi kamuya açık alanları veya başka herhangi bir ücretsiz e-posta hizmetini kullanmaz.

Saygın bir şirketten geldiğini iddia eden bir e-posta alırsanız ancak bu genel alan adlarından birinden gönderildiyse dikkatli olun.

Bu ayrıntı, gerçek bir e-posta ile potansiyel bir kimlik avı girişimi arasında ayrım yapılmasında önemli bir göstergedir.

2. Dilbilgisi ve Yazım Hataları

Hiç bir e-postayı açıp bir veya iki yazım hatası fark ettiniz mi? Elbette hepimiz hata yaparız, ancak dilbilgisi hataları ve yazım hataları ile dolu bir mesaj ciddi bir soruna işaret eder.

Yazım hatalarına, tuhaf dilbilgisine ve kulağa doğru gelmeyen cümlelere dikkat edin. Ayrıca, "Sayın değerli müşterimiz, aşağıya tıklayarak kimliği doğrulayın" gibi garip ifadelere veya genel terimlerin yanlış kullanımına karşı da dikkatli olun.

Gerçek işletmelerin e-postaları için düzeltmenler ve yazım denetimi araçları vardır çünkü hataların en iyi izlenimi yaratmadığını bilirler.

3. Alışılmadık Selamlaşmalar veya İmzalar

Bir e-posta adınız yerine "Sayın Müşterimiz" veya genel bir terimle başlıyorsa, bu bir dolandırıcılık olabilir. Aynı şey tuhaf veya aşırı resmi imzalar için de geçerli. Resmi görünebilir ama aynı zamanda gönderenin sizi gerçekten tanımadığının da bir işaretidir.

İş yaptığınız yasal şirketlerin veritabanlarında adınız bulunur. Aynı şey onların imzaları için de geçerli. Sözde sıradan hizmet sağlayıcınızdan gelen resmi bir "Saygılarımla" ya da takip ayrıntıları olmadan ani bir "Teşekkür ederim" gibi katı imzalar tehlike işaretleridir.

4. Şüpheli Bağlantılar veya Ekler

Kimlik avı e-postalarıyla baş etmenin en zorlu kısımlarından biri yarım yamalak bağlantılar ve ekler. Yanlışlıkla bunlara tıklarsanız bilgisayarınıza kötü amaçlı yazılım bulaştırıyor olabilirsiniz.

Tıklamadan önce daima URL'yi kontrol edin. E-posta bankanızdan geldiğini söylüyor ancak bağlantı tuhaf bir yere işaret ediyorsa (rastgele karakter çeşitliliği veya bankanın gerçek URL'siyle eşleşmeyen bir site gibi), bu geri adım atmanız için bir işarettir.

Ayrıca, fatura, makbuz veya "mutlaka görülmesi gereken" bir teklif olduğunu iddia eden bir belge göndermek de yaygın bir numaradır. Ancak onu açtığınızda, kötü amaçlı yazılımların veya virüslerin sisteminize girmesine izin veriyor olabilirsiniz.

Anahtar? Sizi gerçekten nereye götürdüklerini görmek için bağlantıların üzerine gelin (tıklamadan!). Beklemediğiniz bir ek varsa, gönderenle farklı bir kanal üzerinden iletişime geçerek bunun yasal olduğunu onaylayın.

5. Kişisel Bilgi Talepleri

Hiçbir saygın şirket e-posta yoluyla hassas bilgiler istemez. Bir e-posta ne kadar resmi görünürse görünsün şunu unutmayın; gerçek kuruluşlar e-posta yoluyla şifreler, kredi kartı numaraları veya Sosyal Güvenlik numaraları gibi hassas ayrıntıları istemez.

Örneğin bir e-posta şöyle diyebilir: "Hesabınızda şüpheli etkinlik fark ettik. Hesabınızın güvenliğini sağlamak için lütfen şifrenizi doğrulayın." Bu bir tuzak. Gerçek bankaların ve şirketlerin bu durumlarla başa çıkmak için güvenli süreçleri vardır ve bunlar kesinlikle hassas bilgilerin e-posta boşluğuna gönderilmesini içermez.

Yapmanız gereken şu: Asla ve asla kişisel bilgilerinizle yanıt vermeyin. Biraz endişeniz varsa doğrudan kaynağa gidin. Resmi web sitesi aracılığıyla hesabınıza giriş yapın veya resmi iletişim numarasını arayın.

6. Acil veya Tehditkar Dil

Hiç kalbinizin atmasını sağlayan bir e-posta aldınız mı?

"Derhal önlem alınması gerekiyor!" veya "Hesabınız ele geçirildi!" - oldukça acil görünüyor, değil mi? Ancak kimlik avcılarının istediği de tam olarak budur. Düşünmeden tepki vermenizi sağlamak için acil veya tehditkar bir dil kullanırlar.

Örneğin, "Hesap şifrenizin süresi doldu, hesabınıza erişiminizi kaybetmeden hemen güncelleyin" veya "Paketinizi teslim etme girişiminiz başarısız oldu" gibi ifadeler görebilirsiniz. Lütfen bilgilerinizi önümüzdeki 24 saat içinde güncelleyin.”

Yasal kuruluşlar genellikle sizi korkutup harekete geçirmezler; güven verirler.

Bunun yerine, e-posta yerine resmi kanallar aracılığıyla bulduğunuz iletişim bilgilerini kullanarak doğrudan şirkete ulaşın. Birisi sizi hızlı davranmanız için zorluyorsa, bunun nedeni muhtemelen yaptığınız şey hakkında çok fazla düşünmenizi veya başka birine danışmanızı istememesidir.

Kandırılabileceğim Kimlik Avı E-postaları (Ve Neden Sonunda Kandırılmadım)

Birkaç önemli tehlike işareti olmasaydı beni kandırabilecek çok sayıda inandırıcı kimlik avı e-postası örneği gördüm. Burada bu yakın görüşmelerden bazılarını paylaşacağım ve sonuçta neden onlara kanmadığımı açıklayacağım.

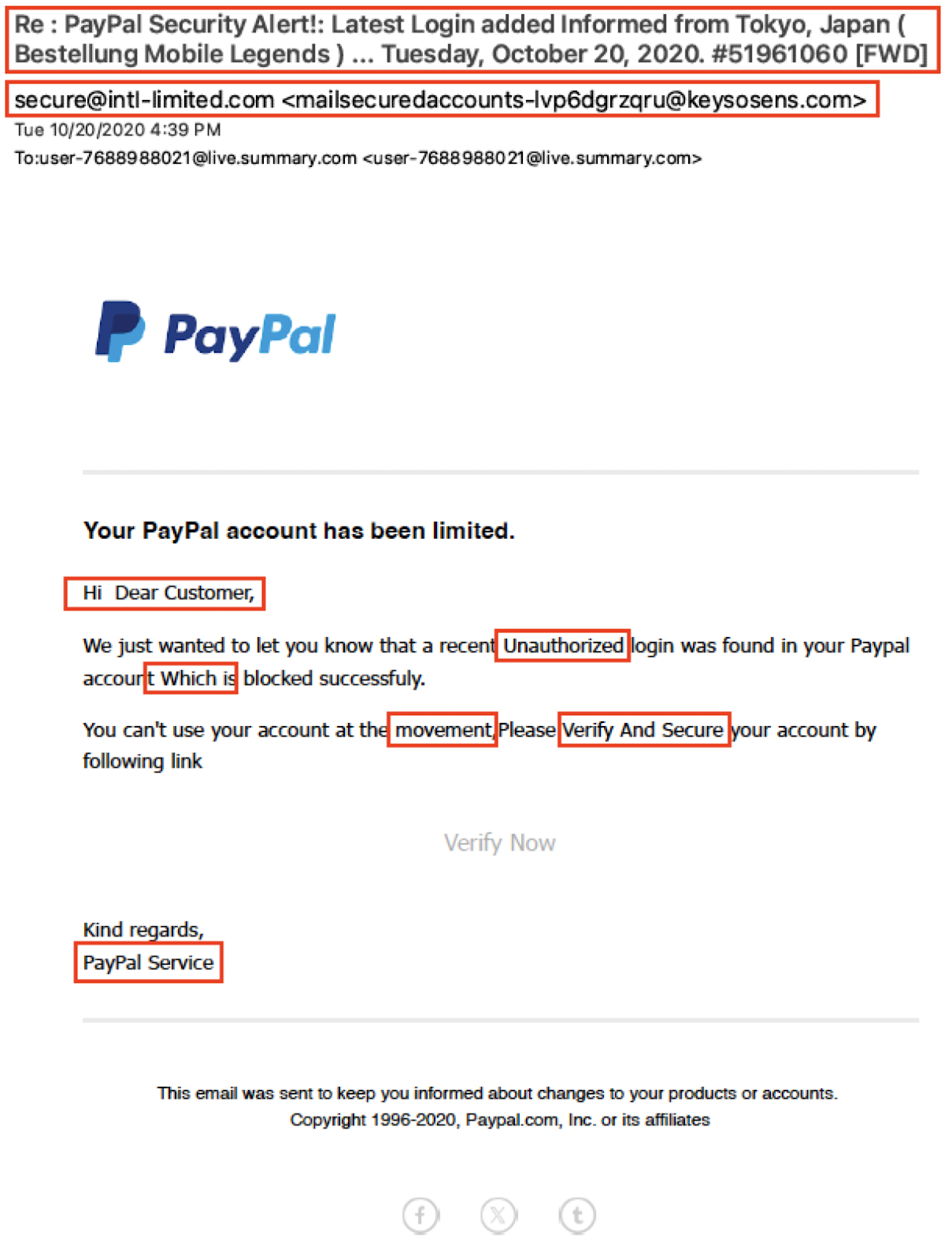

PayPal

İlk bakışta e-posta, PayPal'ın markasını renk şeması ve logoyla vurgulayarak bir bakışta orijinallik izlenimi veriyor. Ancak daha yakından incelendiğinde "bağlantıyı takip ederek", "başarıyla" ve "hareket halinde" gibi çok sayıda yazım hatası olduğu görüldü.

Selamlama da kişisel değildi ("Merhaba sevgili müşteri"), bu da PayPal'ın standart iletişim tarzından farklıydı. Ayrıca, imza (“PayPal hizmeti”) şirketten beklenen profesyonellikten yoksundur.

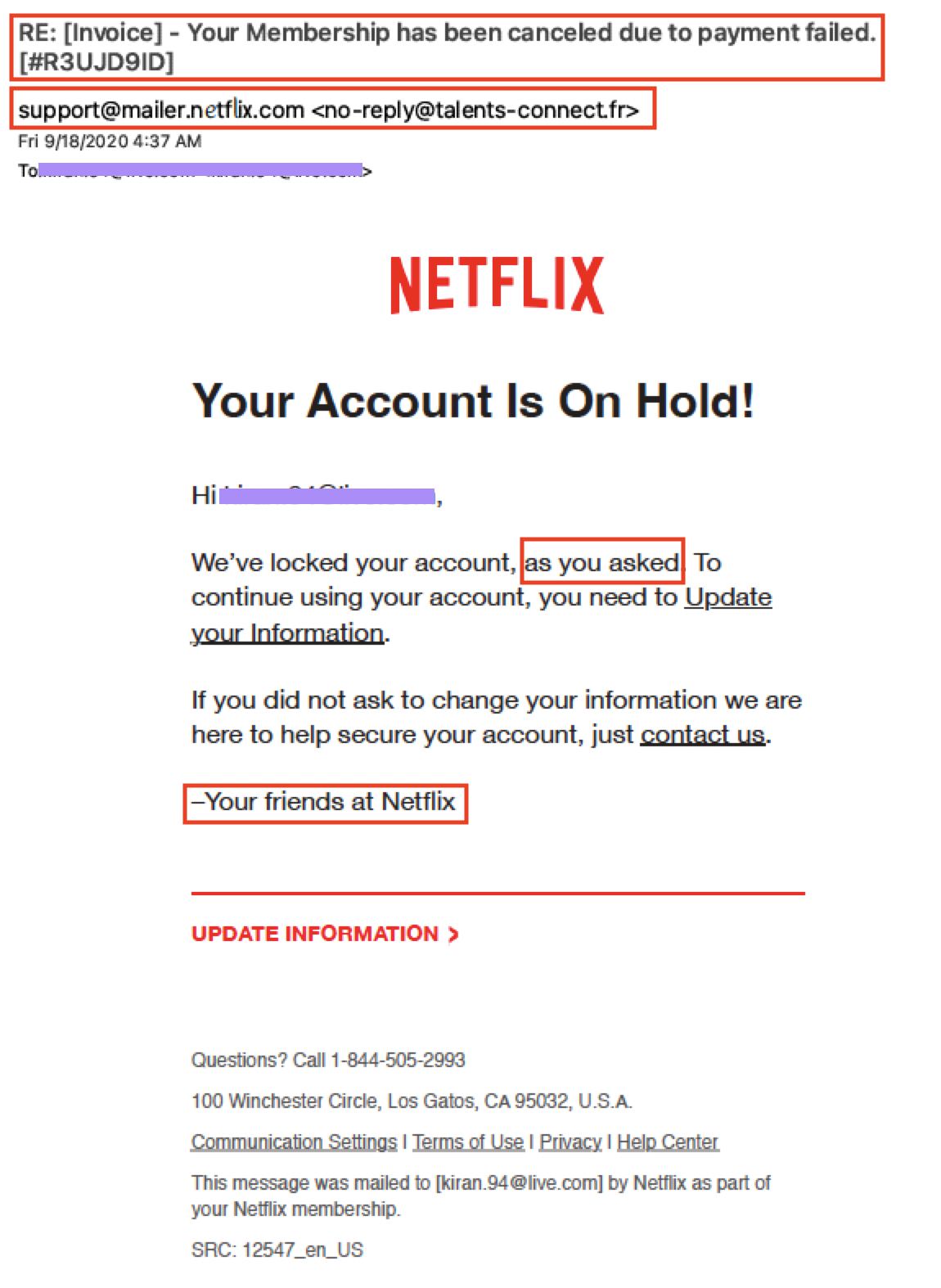

Netflix

Bu e-postanın konu satırında "Ödeme başarısız olduğundan üyeliğiniz iptal edilmiştir" yazması hemen dikkatimi çekti.

Ancak e-postanın içeriği bu mesajla çelişiyor ve "İstediğiniz gibi hesabınızı kilitledik" iddiasını taşıyordu. Bu tutarsızlık açık bir uyarı işaretiydi.

Bunun dışında kapanış konuşması olan "Netflix'teki arkadaşlarınız", resmi Netflix iletişiminde alışılmadık derecede gayri resmi görünüyordu.

Ancak kimlik avı girişiminin en belirgin işareti, gönderenin e-posta adresiydi: no-reply@talents-connect.fr, Netflix ile kesinlikle alakası olmayan bir alan adı. Bu işaretler, bu e-postanın bir kimlik avı girişimi olduğunu açıkça ortaya koyuyordu.

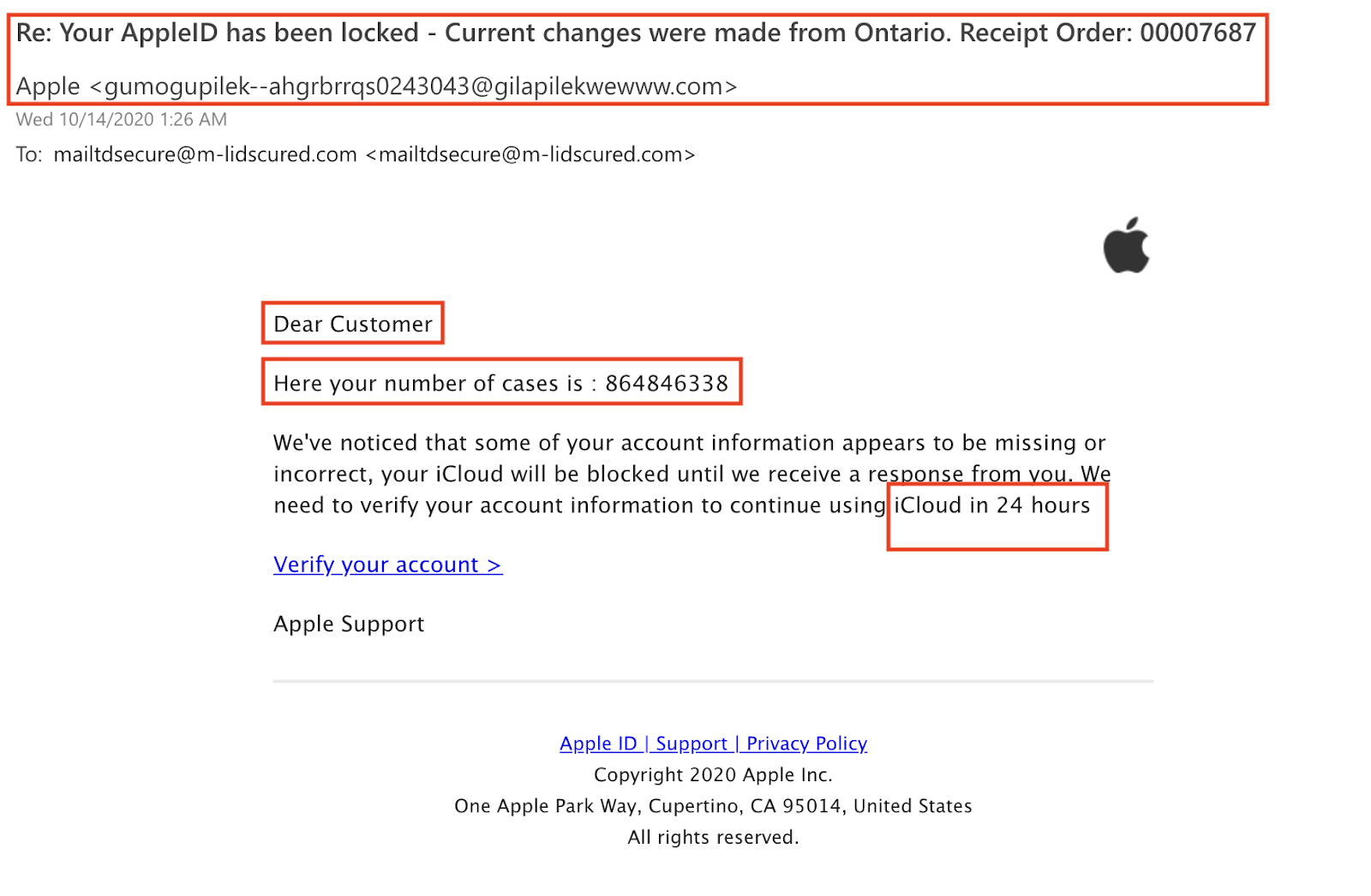

Apple

Apple'dan gelmiş gibi görünen, doğru logo ve her şeye sahip bir e-posta aldım. Selamlama ilk kırmızı bayraktı; adım yerine "Sayın Müşterimiz"e hitap ediyordu.

E-postada hesap bilgilerimdeki tutarsızlıklardan bahsediliyordu ve 24 saat içinde çözülmediği takdirde iCloud erişimimi engellemekle tehdit ediliyordu. Kimlik avı girişimleri, insanları daha hızlı ve daha az dikkatli yanıt vermeleri için kandırmak amacıyla bu aciliyeti kullanır.

Apple'la herhangi bir konuda iletişime geçmemiş olmama rağmen bana bir vaka numarası verdi, dolayısıyla alakasızdı. Ayrıca konu satırında AppleID'min kilitlendiğinden ve Ontario'da yapılan, e-postanın geri kalanıyla eşleşmeyen değişikliklerden bahsediliyordu.

Şu şeyler bir anlam ifade etmiyordu: tuhaf selamlaşmalar, hesabımı düzeltme telaşı, birdenbire ortaya çıkan vaka numarası ve eşleşmeyen konu satırı. Hepsi e-postanın aslında Apple'dan gelmediğine işaret etti.

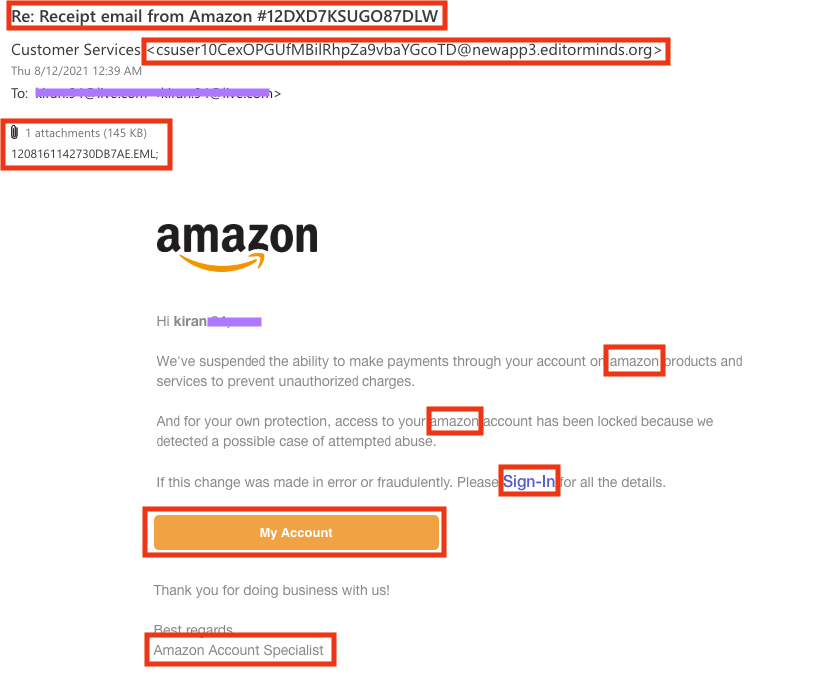

Amazon

Geçenlerde Amazon'dan ilk bakışta şirketten geliyormuş gibi görünen bir e-posta aldım. Markalama doğru görünüyordu ve Amazon'un renk şeması ve logosuyla eşleşiyordu. Yine de birkaç tutarsızlık vardı.

Gönderenin e-posta adresi harf ve rakamların anlamsız bir birleşiminden oluşuyordu. Ayrıca e-postanın gayri meşru olduğunu doğrulayan, rastgele, anlamsız bir isme sahip olan (zaten tehlike işareti olan) bir dosya da vardı.

E-posta ayrıca mesajı adım yerine e-posta adresimi kullanarak kişiselleştirmeye çalıştı.

Ayrıca "amazon" ifadesinin büyük harf kullanılmadan kullanılması, bağlam dışı görünen "Hesabım" etiketli bir harekete geçirici mesaj ve "Bizimle iş yaptığınız için teşekkür ederiz!" şeklinde garip bir kapanış cümlesi, bunların tümü bu artışa katkıda bulundu. Bu e-postanın bir kimlik avı girişimi olduğunun farkına varıldı.

Kimlik Avı Artık Yok

Dolandırıcılar akıllıdır ve e-postaların özgün ve ikna edici görünmesini sağlamak için birçok araç kullanırlar. Ancak bu araçlar ve girişimler her zaman insanın hayal gücüne dayanmaktadır.

Hızlı, düşüncesiz eylemlere yol açmak için korku, aciliyet, merak gibi duyguları beslerler. Acil dil, kişisel bilgi talepleri veya gönderenin varsayılan web sitesiyle tam olarak eşleşmeyen bağlantılar gibi kalıpları tanımak ilk savunma hattınız olabilir.

Son olarak, kişisel bilgilerinizin yanlış ellere geçmesini önlemek için kendinizi eğitin ve spam filtreleri, antivirüs yazılımı ve e-posta doğrulama gibi araçlarla bilginizi tamamlayın.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://blog.hubspot.com/marketing/phishing-email-examples

![→ Şimdi İndirin: E-posta Pazarlamaya Yeni Başlayanlar Kılavuzu [Ücretsiz E-kitap]](https://zephyrnet.com/wp-content/uploads/2024/02/4-phishing-email-examples-even-i-could-fall-for-how-to-spot-them.png)