מעבר לענן הוא צעד חיוני עבור ארגונים מודרניים שמטרתם לנצל את הגמישות וההיקף של משאבי הענן. כלים כמו Terraform ו AWS CloudFormation הם חיוניים למעברים כאלה, ומציעים יכולות תשתית כמו קוד (IaC) שמגדירות ומנהלות סביבות ענן מורכבות בדיוק. עם זאת, למרות היתרונות שלה, עקומת הלמידה של IaC והמורכבות של עמידה בתקני הציות ואבטחה הספציפיים של הארגון והתעשייה שלך, עלולים להאט את מסע האימוץ שלך בענן. ארגונים בדרך כלל מתמודדים עם מכשולים אלה על ידי השקעה בתוכניות הכשרה נרחבות או העסקת כוח אדם מיוחד, מה שמוביל לעתים קרובות לעלויות מוגברות ולעיכוב של לוחות זמנים להגירה.

בינה מלאכותית גנרטיבית (AI) עם סלע אמזון מטפל ישירות באתגרים הללו. Amazon Bedrock הוא שירות מנוהל במלואו המציע מבחר של דגמי יסוד (FM) בעלי ביצועים גבוהים מחברות AI מובילות כמו AI21 Labs, Anthropic, Cohere, Meta, Stability AI ואמזון עם API יחיד, יחד עם מערך רחב של יכולות לבנות יישומי AI גנרטיביים עם אבטחה, פרטיות ו-AI אחראי. Amazon Bedrock מעצימה צוותים ליצור סקריפטים של Terraform ו-CloudFormation המותאמים אישית לצרכים הארגוניים תוך שילוב חלק של תאימות ואבטחה שיטות עבודה מומלצות. באופן מסורתי, מהנדסי ענן הלומדים IaC היו מנפים ידנית תיעוד ושיטות עבודה מומלצות כדי לכתוב סקריפטים של IaC תואמים. עם Amazon Bedrock, צוותים יכולים להזין תיאורים ארכיטקטוניים ברמה גבוהה ולהשתמש בבינה מלאכותית גנרטיבית כדי ליצור תצורת בסיס של סקריפטים של Terraform. סקריפטים אלה שנוצרו מותאמים כדי לעמוד בדרישות הייחודיות של הארגון שלך תוך התאמה לתקני התעשייה לאבטחה ותאימות. סקריפטים אלו משמשים כנקודת התחלה בסיסית, הדורשים חידוד ואימות נוסף כדי לוודא שהם עומדים בסטנדרטים ברמת הייצור.

פתרון זה לא רק מאיץ את תהליך ההגירה אלא גם מספק תשתית ענן סטנדרטית ומאובטחת. בנוסף, הוא מציע למהנדסי ענן מתחילים טיוטות סקריפט ראשוניות כתבניות סטנדרטיות שניתן לבנות עליהן, מה שמקל על מסע הלמידה שלהם ב-IAC.

בזמן שאתם מנווטים במורכבות של העברת ענן, הצורך בסביבה מובנית, מאובטחת ותואמת הוא בעל חשיבות עליונה. אזור הנחיתה של AWS נותן מענה לצורך זה על ידי הצעת גישה סטנדרטית לפריסת משאבי AWS. זה מוודא שבסיס הענן שלך נבנה על פי שיטות העבודה המומלצות של AWS מההתחלה. עם AWS Landing Zone, אתה מבטל את הניחוש בתצורות אבטחה, הקצאת משאבים וניהול חשבונות. זה מועיל במיוחד לארגונים המעוניינים להרחיב מבלי להתפשר על ממשל או בקרה, ומספק נתיב ברור להגדרת ענן חזקה ויעילה.

בפוסט זה, אנו מראים לך כיצד ליצור סקריפטים מותאמים אישית של IaC עבור AWS Landing Zone באמצעות Amazon Bedrock.

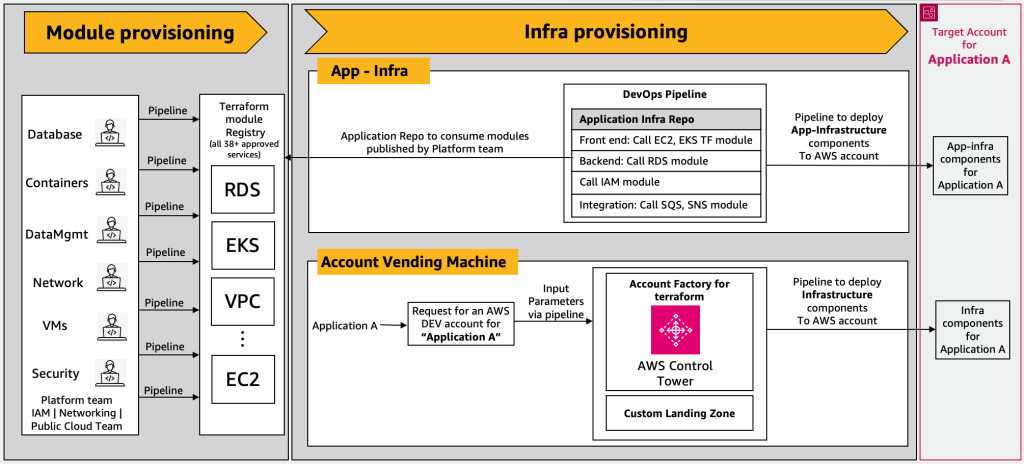

ארכיטקטורת אזור הנחיתה של AWS בהקשר של העברת ענן

AWS Landing Zone יכול לעזור לך להגדיר סביבת AWS מאובטחת מרובת חשבונות המבוססת על שיטות עבודה מומלצות של AWS. הוא מספק סביבה בסיסית כדי להתחיל עם ארכיטקטורה מרובת חשבונות, להפוך את ההגדרה של חשבונות חדשים לאוטומטיים ולרכז תאימות, אבטחה וניהול זהויות. להלן דוגמה לפתרון מותאם אישית של AWS Landing Zone המבוסס על Terraform, שבו כל אפליקציה נמצאת בחשבון AWS משלה.

זרימת העבודה ברמה גבוהה כוללת את הרכיבים הבאים:

- הקצאת מודול - צוותי פלטפורמה שונים בתחומים שונים, כגון מסדי נתונים, קונטיינרים, ניהול נתונים, רשת ואבטחה, מפתחים ומפרסמים מודולים מוסמכים או מותאמים אישית. אלה מועברים דרך צינורות לרישום מודול פרטי של Terraform, המתוחזק על ידי הארגון לצורך עקביות וסטנדרטיזציה.

- שכבת מכונות אוטומטיות לחשבון - השכבה של מכונות אוטומטיות לחשבון (AVM) משתמשת בשניהם מגדל השליטה של AWS, AWS Account Factory עבור Terraform (AFT), או פתרון אזור נחיתה מותאם אישית למכירת חשבונות. בפוסט זה, אנו מתייחסים לפתרונות הללו באופן קולקטיבי כשכבת AVM. כאשר בעלי יישומים מגישים בקשה לשכבת AVM, הוא מעבד את פרמטרי הקלט מהבקשה להקצאת חשבון יעד AWS. חשבון זה מסופק לאחר מכן עם רכיבי תשתית מותאמים באמצעות התאמות AVM, הכוללות התאמות אישיות של מגדל הבקרה של AWS or התאמות אישיות של AFT.

- שכבת תשתית אפליקציה - בשכבה זו, צוותי יישומים פורסים את רכיבי התשתית שלהם בחשבונות ה-AWS המסופקים. זה מושג על ידי כתיבת קוד Terraform בתוך מאגר ספציפי ליישום. קוד Terraform קורא למודולים שפורסמו בעבר לרישום הפרטי של Terraform על ידי צוותי הפלטפורמה.

התגברות על אתגרי הגירה של IaC מקומית עם AI גנרטיבי

צוותים המתחזקים יישומים מקומיים נתקלים לעתים קרובות בעקומת למידה עם Terraform, כלי מפתח עבור IaC בסביבות AWS. פער מיומנויות זה יכול להוות מכשול משמעותי במאמצי הגירת הענן. Amazon Bedrock, עם יכולות הבינה המלאכותית שלה, ממלאת תפקיד חיוני בהפחתת האתגר הזה. זה מקל על האוטומציה של יצירת קוד Terraform עבור שכבת תשתית האפליקציות, ומעצים צוותים בעלי ניסיון מוגבל ב- Terraform לבצע מעבר יעיל ל-AWS.

Amazon Bedrock מייצר קוד Terraform מתיאורים אדריכליים. הקוד שנוצר הוא מותאם אישית וסטנדרטי בהתבסס על שיטות עבודה מומלצות ארגוניות, אבטחה והנחיות רגולטוריות. סטנדרטיזציה זו מתאפשרת על ידי שימוש בהנחיות מתקדמות בשילוב עם בסיסי ידע עבור Amazon Bedrock, המאחסן מידע על מודולי Terraform הספציפיים לארגון. פתרון זה משתמש ב-Retrieval Augmented Generation (RAG) כדי להעשיר את הנחיית הקלט ל-Amazon Bedrock בפרטים מבסיס הידע, ולוודא שתצורת הפלט של Terraform ותכני README תואמים לשיטות העבודה וההנחיות המומלצות של Terraform של הארגון שלך.

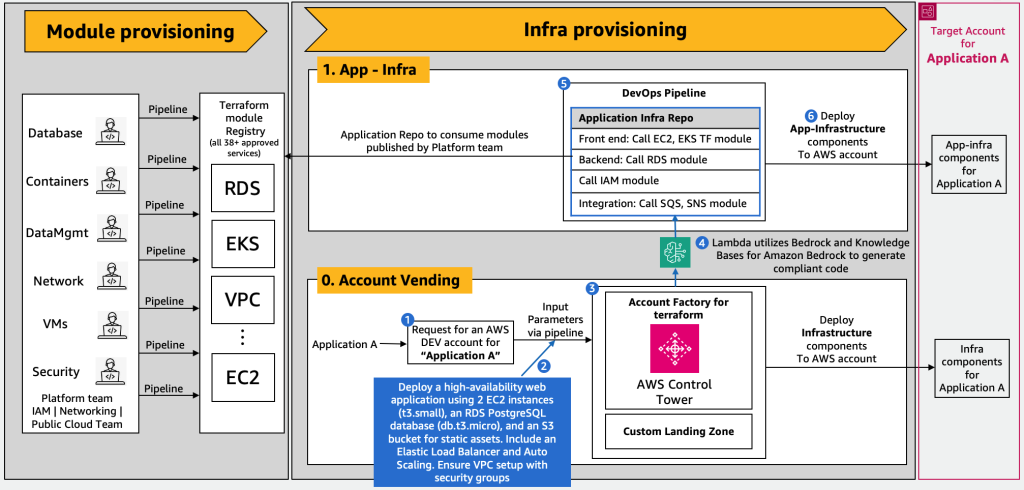

התרשים הבא ממחיש ארכיטקטורה זו.

זרימת העבודה מורכבת מהשלבים הבאים:

- התהליך מתחיל עם מכירת חשבון, כאשר בעלי אפליקציות מגישים בקשה לחשבון AWS חדש. זה מפעיל את ה-AVM, שמעבד את פרמטרי הבקשה כדי לספק את חשבון היעד AWS.

- תיאור ארכיטקטורה עבור אפליקציה המיועדת להעברה מועבר כאחת מהכניסות לשכבת AVM.

- לאחר הקצאת החשבון, יחולו התאמות אישיות של AVM. זה יכול לכלול התאמות אישיות של מגדל הבקרה של AWS or התאמות אישיות של AFT שמגדירים את החשבון עם רכיבי התשתית הדרושים ותצורות בהתאם למדיניות הארגונית.

- במקביל, שכבת ה-AVM מעוררת פונקציית Lambda ליצירת קוד Terraform. פונקציה זו מעשירה את תיאור הארכיטקטורה בהנחיה מותאמת אישית, ומשתמשת ב-RAG כדי לשפר עוד יותר את ההנחיה עם הנחיות קידוד ספציפיות לארגון ממאגר הידע של הבסיס. מאגר ידע זה כולל שיטות עבודה מומלצות מותאמות, מעקות בטיחות והנחיות ספציפיות לארגון. ראה המחשה דוגמה מפרטים והנחיות של מודול Terraform הספציפיים לארגון שהועלו למאגר הידע.

- לפני הפריסה, הטיוטה הראשונית של קוד Terraform נבדקת ביסודיות על ידי מהנדסי ענן או מערכת סקירת קוד אוטומטית כדי לאשר שהוא עומד בכל התקנים הטכניים והתאימות.

- הסקריפטים הנבדקים והמעודכנים של Terraform משמשים לאחר מכן לפריסת רכיבי תשתית בחשבון ה-AWS החדש, הגדרת משאבי מחשוב, אחסון ורשת הנדרשים עבור היישום.

סקירת פתרונות

פריסת אזור הנחיתה של AWS משתמשת בפונקציית Lambda ליצירת סקריפטים של Terraform מכניסות ארכיטקטוניות. פונקציה זו, שהיא מרכזית בפעולה, מתרגמת את התשומות הללו לקוד תואם, באמצעות Amazon Bedrock ו- Knowledge Bases עבור Amazon Bedrock. לאחר מכן, הפלט מאוחסן במאגר GitHub, המתאים לאפליקציה הספציפית במעבר. הסעיפים הבאים מפרטים את התנאים המוקדמים והצעדים הספציפיים הדרושים ליישום פתרון זה.

תנאים מוקדמים

אתה אמור לקבל את הדברים הבאים:

הגדר את פונקציית Lambda כדי ליצור קוד מותאם אישית

פונקציית Lambda זו היא מרכיב מרכזי באוטומציה של יצירת תצורות Terraform מותאמות אישית ותואמות עבור שירותי AWS. הוא מחייב את התצורות שנוצרו ישירות למאגר GitHub ייעודי, תוך התאמה עם שיטות העבודה המומלצות הארגוניות. לקוד הפונקציה, עיין בדברים הבאים GitHub ריפו. ליצירת פונקציית למבדה, אנא עקוב הוראות.

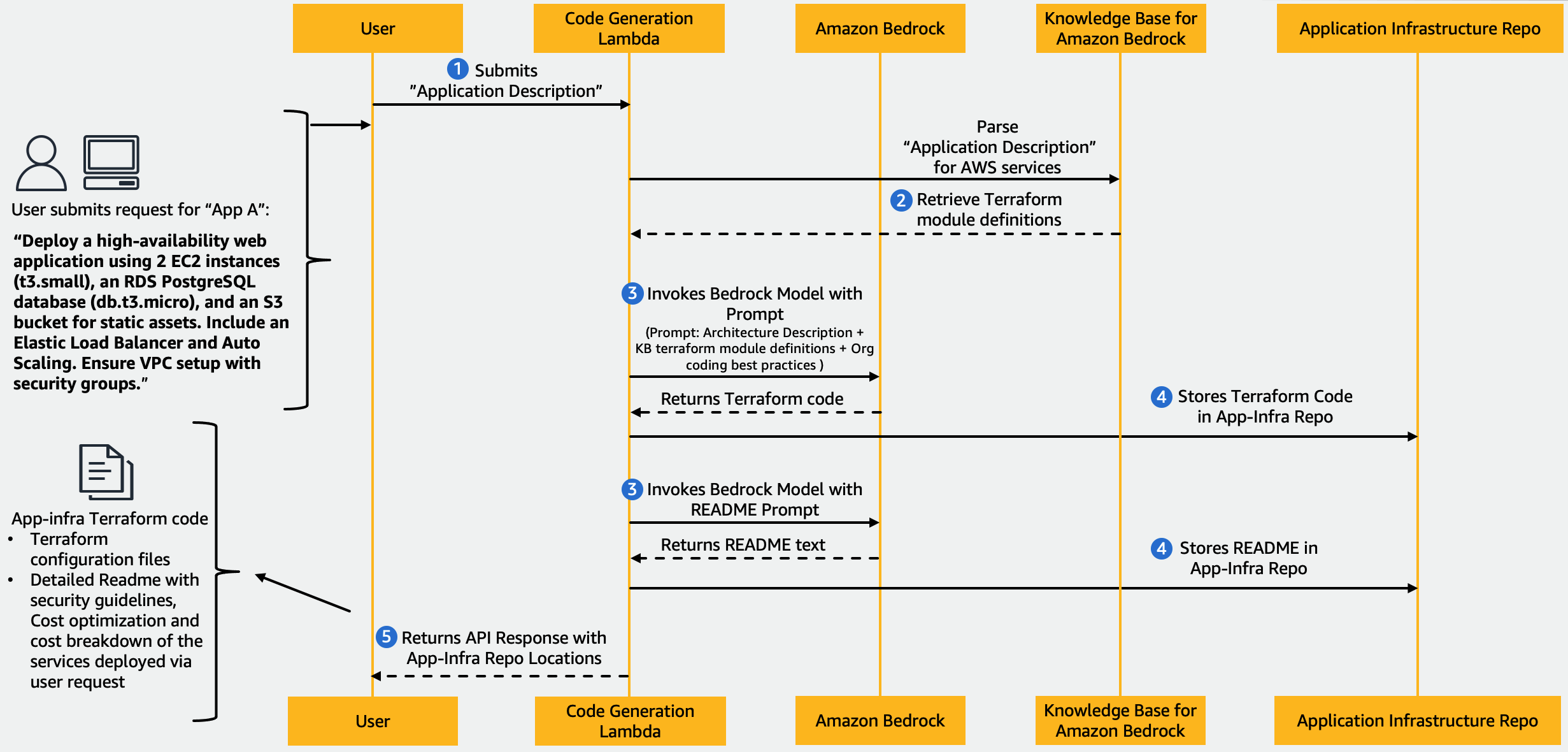

התרשים הבא ממחיש את זרימת העבודה של הפונקציה.

זרימת העבודה כוללת את השלבים הבאים:

- הפונקציה מופעלת על ידי אירוע משכבת AVM, המכיל את תיאור הארכיטקטורה.

- הפונקציה מאחזרת ומשתמשת בהגדרות מודול Terraform מבסיס הידע.

- הפונקציה מפעילה את המודל של Amazon Bedrock פעמיים, לפי ההמלצה הנחיות הנדסיות מהירות. הפונקציה מיישמת RAG כדי להעשיר את הנחיית הקלט במידע של מודול Terraform, ולוודא שקוד הפלט עומד בשיטות העבודה המומלצות של הארגון.

- ראשית, צור תצורות Terraform בהתאם להנחיות הקידוד הארגוני וכלול פרטי מודול Terraform ממאגר הידע. לדוגמה, ההנחיה יכולה להיות: "צור תצורות Terraform עבור שירותי AWS. פעל לפי שיטות אבטחה מומלצות על ידי שימוש בתפקידי IAM והרשאות לפחות הרשאות. כלול את כל הפרמטרים הדרושים, עם ערכי ברירת מחדל. הוסף הערות המסבירות את הארכיטקטורה הכוללת ואת המטרה של כל משאב."

- שנית, צור קובץ README מפורט. לדוגמה: "צור README מפורט עבור תצורת Terraform בהתבסס על שירותי AWS. כלול סעיפים על שיפורי אבטחה, עצות לאופטימיזציה של עלויות בעקבות ה-AWS Well-Architected Framework. כמו כן, כלול פירוט עלויות מפורט עבור כל שירות AWS בשימוש עם תעריפים לפי שעה ועלויות יומיות וחודשיות כוללות."

- הוא מחייב את תצורת Terraform שנוצרה ואת ה-README למאגר GitHub, ומספק עקיבות ושקיפות.

- לבסוף, הוא מגיב בהצלחה, כולל כתובות URL לקובצי GitHub המחויבים, או מחזיר מידע שגיאה מפורט לפתרון בעיות.

הגדר בסיסי ידע עבור אמזון יסוד

בצע את השלבים הבאים כדי להגדיר את בסיס הידע שלך ב-Amazon Bedrock:

- בקונסולת Amazon Bedrock, בחר בסיס ידע בחלונית הניווט.

- לבחור צור בסיס ידע.

- הזן שם ברור ותיאורי המשקף את מטרת בסיס הידע שלך, כגון AWS Account Setup Knowledge Base For Amazon Bedrock.

- הקצה תפקיד IAM מוגדר מראש עם ההרשאות הדרושות. בדרך כלל עדיף לתת לאמזון Bedrock ליצור עבורך את התפקיד הזה כדי לוודא שיש לו את ההרשאות הנכונות.

- העלה קובץ JSON לדלי S3 עם הצפנה מופעלת לצורך אבטחה. קובץ זה צריך להכיל רשימה מובנית של שירותי AWS ומודולי Terraform. עבור מבנה JSON, השתמש בקטע הבא דוגמה ממאגר GitHub.

- בחר את מודל ההטבעות המוגדר כברירת מחדל.

- אפשר לאמזון Bedrock ליצור ולנהל עבורך את החנות הוקטורית שירות חיפוש פתוח של אמזון.

- סקור את המידע לדיוק. שימו לב במיוחד לפרטי תפקיד URI ו-IAM של דלי S3.

- צור את בסיס הידע שלך.

לאחר פריסה והגדרה של רכיבים אלה, כאשר פתרון אזור הנחיתה של AWS שלך מפעיל את פונקציית Lambda, הקבצים הבאים נוצרים:

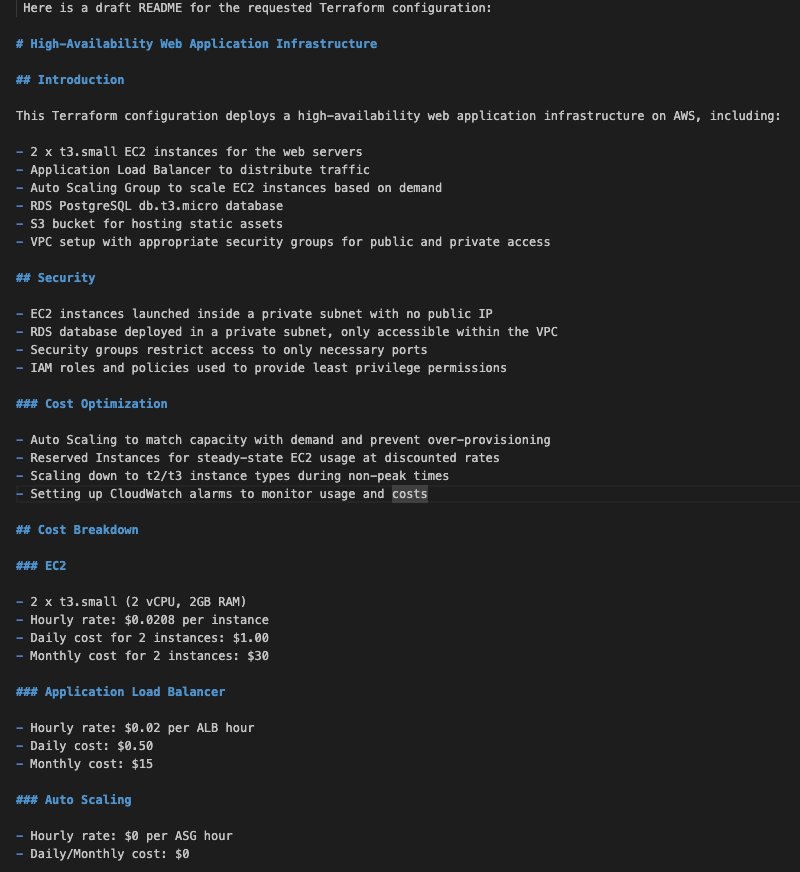

- קובץ תצורה של Terraform – קובץ זה מציין את הגדרת התשתית.

- קובץ README מקיף – קובץ זה מתעד את תקני האבטחה המוטמעים בקוד, ומאשר שהם עולים בקנה אחד עם נוהלי האבטחה המפורטים בסעיפים הראשונים. בנוסף, README זה כולל סיכום ארכיטקטוני, טיפים לאופטימיזציה של עלויות ופירוט עלויות מפורט עבור המשאבים המתוארים בתצורת Terraform.

צילום המסך הבא מציג דוגמה של קובץ התצורה של Terraform.

צילום המסך הבא מציג דוגמה של קובץ README.

לנקות את

השלם את השלבים הבאים כדי לנקות את המשאבים שלך:

- מחק את פונקציית Lambda אם היא כבר לא נחוצה.

- רוקן ומחק את דלי S3 המשמש לאחסון מצב Terraform.

- הסר את הסקריפטים של Terraform וקובץ ה-README שנוצרו מהריפו של GitHub.

- מחק את בסיס הידע אם זה כבר לא נחוץ.

סיכום

יכולות ה-AI הגנרטיביות של Amazon Bedrock לא רק מייעלות את היצירה של סקריפטים תואמים של Terraform עבור פריסות AWS, אלא גם משמשות כעזר למידה מרכזי למהנדסי ענן מתחילים המעבירים יישומים מקומיים ל-AWS. גישה זו מאיצה את תהליך הגירת הענן ומסייעת לך לדבוק בשיטות עבודה מומלצות. אתה יכול גם להשתמש בפתרון כדי לספק ערך לאחר ההגירה, לשפר את הפעולות היומיומיות כגון תשתית שוטפת ואופטימיזציה של עלויות. למרות שהתמקדנו בעיקר ב-Terraform בפוסט זה, עקרונות אלה יכולים גם לשפר את פריסות AWS CloudFormation שלך, לספק פתרון רב-תכליתי לצרכי התשתית שלך.

מוכן לפשט את תהליך הגירת הענן שלך עם AI יצירתי באמזון Bedrock? התחל בחקירת ה מדריך למשתמש של Amazon Bedrock כדי להבין כיצד זה יכול לייעל את מסע הענן של הארגון שלך. לסיוע נוסף ומומחיות, שקול להשתמש שירותים מקצועיים של AWS כדי לעזור לך לייעל את מסע הגירת הענן שלך ולמקסם את היתרונות של Amazon Bedrock.

פתח את הפוטנציאל לאימוץ מהיר, מאובטח ויעיל בענן עם Amazon Bedrock. קח את הצעד הראשון היום וגלה כיצד הוא יכול לשפר את מאמצי הטרנספורמציה בענן של הארגון שלך.

על המחבר

אבי תומאס מתמחה באסטרטגיה ופיתוח משאבי AWS Landing Zone מותאמים אישית עם התמקדות בשימוש בבינה מלאכותית גנרטיבית כדי לשפר אוטומציה של תשתיות ענן. בתפקידו ב-AWS Professional Services, המומחיות של Ebbey היא מרכזית בפתרונות ארכיטקט המייעלים את אימוץ הענן, ומספקים מסגרת תפעולית מאובטחת ויעילה למשתמשי AWS. הוא ידוע בגישה החדשנית שלו לאתגרי ענן ובמחויבות שלו להניע קדימה את היכולות של שירותי הענן.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://aws.amazon.com/blogs/machine-learning/generate-customized-compliant-application-iac-scripts-for-aws-landing-zone-using-amazon-bedrock/