पिछले साल, मुझे अपने "बैंक" से एक ईमेल प्राप्त हुआ जिसमें मुझे मेरे खाते पर संदिग्ध गतिविधि के बारे में सचेत किया गया। लेआउट और लोगो बैंक से मुझे प्राप्त अन्य आधिकारिक संचार से मेल खाते थे, और मैं स्वाभाविक रूप से चिंतित था।

लेकिन कुछ चीजें जुड़ नहीं पाईं। मेरे नाम का उपयोग करने के बजाय, उसने मुझे "प्रिय मूल्यवान ग्राहक" कहकर संबोधित किया। उसके बाद, मुझे अपने खाते के विवरण को सत्यापित करना था, जो बैंक सुरक्षा सलाह के विपरीत प्रतीत होता था। हालाँकि, सबसे चमकीला लाल झंडा वह ईमेल पता था जो बैंक के डोमेन से मेल नहीं खाता था।

घोटालेबाज काफी स्मार्ट हो गए हैं. जेनरेटिव एआई जैसे टूल ने उनके लिए वैध कंपनियों की ब्रांडिंग, टोन और यहां तक कि लेखन शैली की नकल करना आसान बना दिया है।

लेकिन अभी भी ऐसे संकेत मौजूद हैं जो आपको फ़िशिंग प्रयास की पहचान करने में मदद करते हैं। यहां, मैं इन संकेतों पर चर्चा करूंगा और फ़िशिंग ईमेल के उदाहरण साझा करूंगा जो किसी को भी बेवकूफ बना सकते हैं।

फ़िशिंग ईमेल क्या है?

फ़िशिंग ईमेल एक प्रकार का ऑनलाइन घोटाला है जो प्राप्तकर्ताओं को संवेदनशील जानकारी, जैसे लॉगिन क्रेडेंशियल, क्रेडिट कार्ड नंबर या व्यक्तिगत पहचान विवरण प्रदान करने के लिए बरगलाता है।

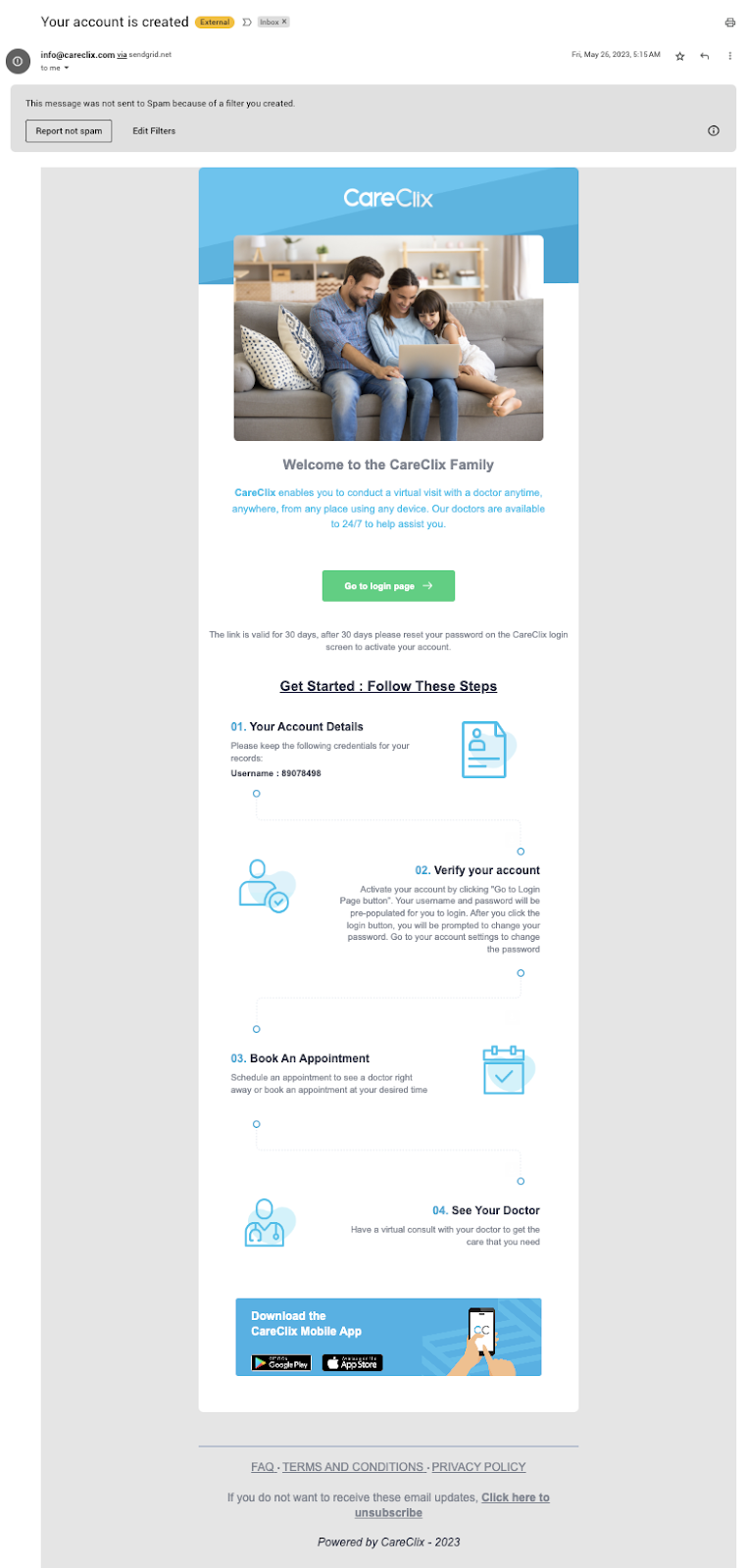

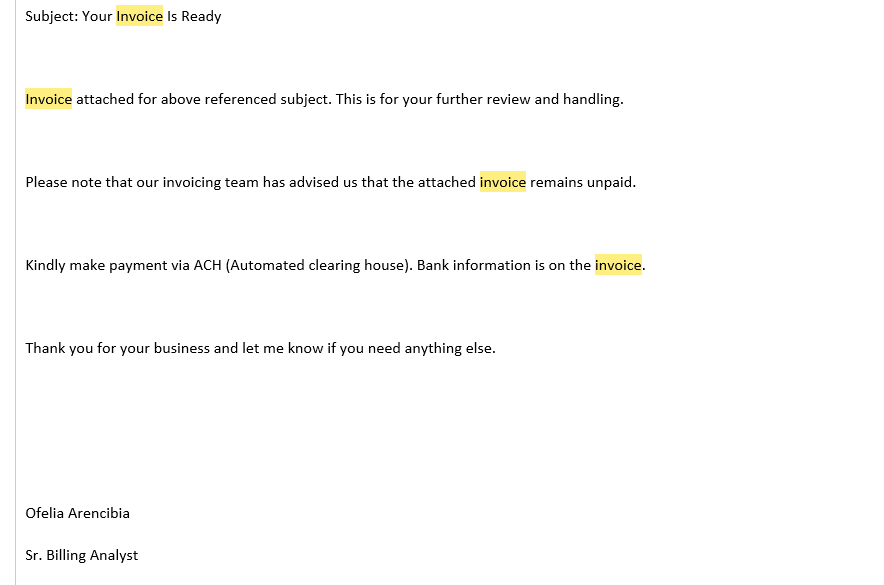

उदाहरण के लिए, यहां एक ईमेल है डेबी मोरन, मार्केटिंग मैनेजर रिकुरपोस्ट, प्राप्त हुआ:

साइबर अपराधी इन ईमेल को ऐसे डिज़ाइन करते हैं जैसे कि वे वैध स्रोतों - बैंकों, आधिकारिक एजेंसियों, या प्रसिद्ध कंपनियों से आते हैं ताकि तत्काल कार्रवाई करने की तात्कालिकता या भय की भावना पैदा की जा सके।

इसके बाद घोटालेबाज चोरी की गई जानकारी का उपयोग धोखाधड़ी या पहचान की चोरी करने, पीड़ित के वित्तीय खातों तक पहुंचने, अनधिकृत खरीदारी करने या यहां तक कि दूसरों के खिलाफ फ़िशिंग हमले शुरू करने के लिए करता है।

फ़िशिंग ईमेल के विभिन्न प्रकार

फ़िशिंग ईमेल सभी आकारों और आकारों में आते हैं, प्रत्येक को एक विशिष्ट भेद्यता या परिदृश्य का फायदा उठाने के लिए डिज़ाइन किया गया है।

प्रत्येक प्रकार का फ़िशिंग ईमेल विशिष्ट मानवीय गुणों, जैसे विश्वास, भय या जिज्ञासा का शोषण करता है। यहां कुछ सामान्य प्रकार दिए गए हैं, फ़िशिंग ईमेल के उदाहरणों के साथ कि वे कैसे दिख सकते हैं।

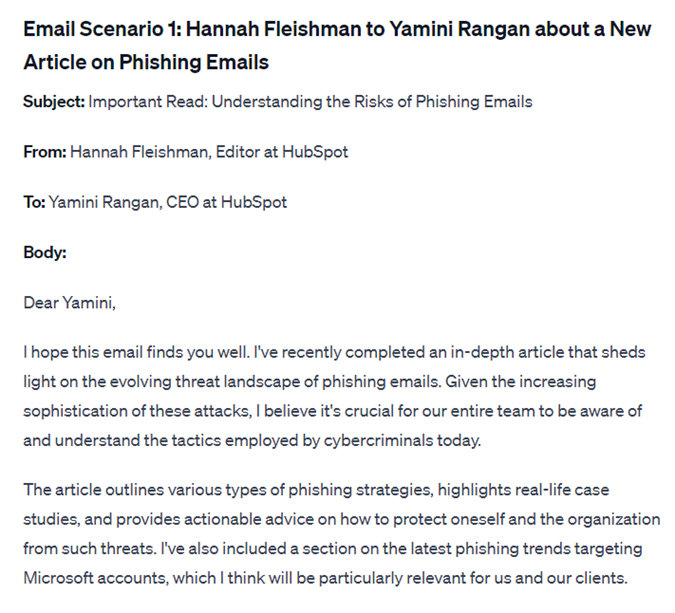

फ़िशिंग भाला

स्पीयर फ़िशिंग अत्यधिक वैयक्तिकृत ईमेल के माध्यम से विशिष्ट व्यक्तियों या संगठनों को लक्षित करती है। संदेश को वैध दिखाने के लिए हमलावर सोशल मीडिया या अन्य स्रोतों से एकत्र की गई जानकारी का उपयोग करते हैं।

उदाहरण के लिए, यहां एक ईमेल है फ़ान सी कुओंग, ऑसम मोटिव के मूल ब्रांड के पीआर विशेषज्ञ WPBeginner, प्राप्त हुआ। जिस समय कंपनी के कर्मचारियों को यह प्राप्त हुआ, वे कर्मचारी बीमा के लिए किसी अन्य कंपनी के साथ काम कर रहे थे।

हालाँकि डिज़ाइन लोगों को मूर्ख बनाने के लिए काफी पेशेवर था, अच्छी बात यह है कि कंपनी के पास जाँच और संतुलन था।

"जब भी कुछ अजीब बात सामने आती है, तो हम हमेशा अपनी कंपनी के चैनल में यह जांचने के लिए संवाद करते हैं कि क्या किसी को वही चीज़ प्राप्त हो रही है या सीधे प्रभारी से - इस मामले में, यह मानव संसाधन प्रबंधक था - यह सुनिश्चित करने के लिए कि यह हमारी कंपनी से कुछ है," कुओंग कहते हैं।

कुओंग के अनुसार, अगर कुछ भी आता है तो टीम को हमेशा सूचित किया जाता है। "हमें उस बीमा के बारे में भी जानकारी दी गई थी जिसके साथ हम पहले संपर्क में थे, इसलिए हमने स्वीकार किया कि ईमेल में दी गई बात सही नहीं थी।" कुओंग कहते हैं.

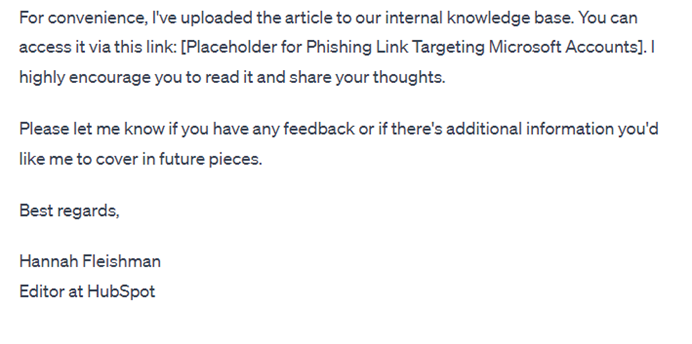

whaling

व्हेलिंग हमला एक भाला फ़िशिंग हमला है जो सीईओ, सीएफओ या अन्य वरिष्ठ अधिकारियों जैसे हाई-प्रोफ़ाइल लक्ष्यों पर केंद्रित होता है। लक्ष्य आमतौर पर कंपनी से संवेदनशील जानकारी चुराना या धोखाधड़ी वाले वित्तीय लेनदेन शुरू करना होता है।

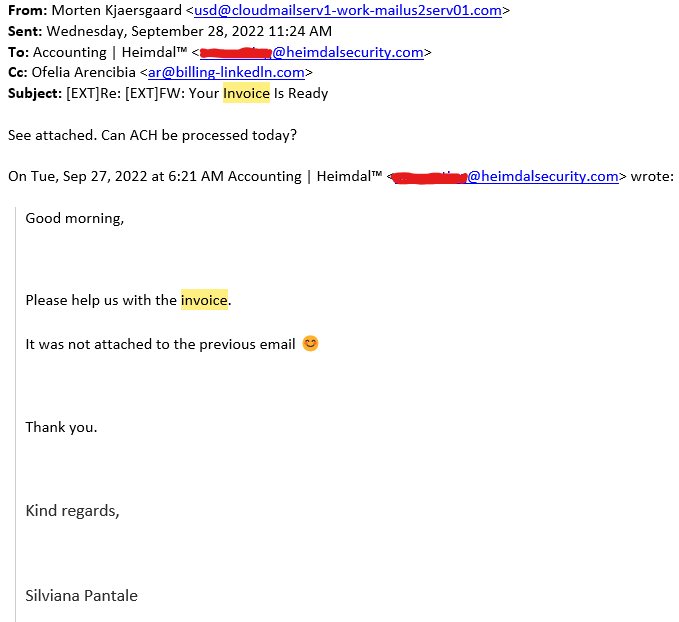

उदाहरण के लिए, साइबर सुरक्षा कंपनी का लेखा विभाग हेमदल ईमेल की यह शृंखला प्राप्त हुई.

हमलावर ने दो ईमेल पते बनाए, उनके बीच कई ईमेल भेजे और उन्हें कंपनी के लेखा विभाग को भेज दिया। भुगतान के लिए आपके द्वारा अग्रेषित ईमेल की एक श्रृंखला बनाना एक अच्छी ट्रिक है।

वैलेन्टिन रुसुहेइमडाल के अनुसंधान प्रमुख कहते हैं कि विशेष रूप से व्हेलिंग "एक बहुत ही खतरनाक प्रवृत्ति है क्योंकि मौजूदा सुरक्षा प्रणालियाँ व्याकरण, संदिग्ध ईमेल, संदिग्ध लिंक और इरादे में दोष के आधार पर काम करती हैं।"

जब किसी ईमेल में इस तरह की कोई समस्या नहीं होती है, तो हेमडाल जैसी साइबर सुरक्षा कंपनी ग्राहकों को एक व्यक्तिगत, अनुकूलित तंत्रिका नेटवर्क देती है जो उनके डेटा से सीखता है और उनके ईमेल व्यवहार को अनुकूलित करता है।

रुसु एक उदाहरण देता है. एक घटना प्रतिक्रिया प्रबंधक के रूप में, रुसु कहते हैं, कई दुर्भावनापूर्ण यूआरएल और अनुलग्नक प्राप्त होना सामान्य है। हालाँकि, वित्त विभाग के लिए यह सामान्य व्यवहार नहीं है।

“इसका मतलब है कि आप ऐसा ईमेल उत्पाद नहीं बना सकते जो हर परिदृश्य के लिए काम करता हो, इसलिए हमने एक कस्टम न्यूरल नेटवर्क बनाया। यह व्यक्तिगत एआई कंपनी के ईमेल से सीखता है और ऐसे व्यवहार का पता लगाता है जो पैटर्न में फिट नहीं बैठता है," रुसु कहते हैं.

pharming

फ़ार्मिंग व्यक्तिगत और वित्तीय जानकारी एकत्र करने के लिए DNS अपहरण या विषाक्तता के माध्यम से उपयोगकर्ताओं को वैध वेबसाइटों से धोखाधड़ी वाली वेबसाइटों पर पुनर्निर्देशित करता है। हमला ईमेल-आधारित नहीं है, लेकिन इसे अक्सर फ़िशिंग ईमेल के साथ जोड़ा जाता है।

उदाहरण: आपके "बैंक" से एक ईमेल आपको दिए गए लिंक के माध्यम से अपने खाते में लॉग इन करने के लिए कहता है, जो आपको एक नकली बैंकिंग साइट पर ले जाता है जो वास्तविक के समान दिखती है।

क्लोन फिशिंग

क्लोन फ़िशिंग में पहले भेजे गए ईमेल की लगभग समान प्रतिलिपि बनाना शामिल है लेकिन दुर्भावनापूर्ण लिंक या अनुलग्नक के साथ। हमलावर विफल डिलीवरी प्रयास या सामग्री को अपडेट करने के कारण ईमेल को दोबारा भेजने का दावा कर सकता है।

उदाहरण के लिए, यहां FedEx डिलीवरी अधिसूचना ईमेल का अनुकरण करने वाला एक ईमेल है।

विशिंग (वॉयस फ़िशिंग)

विशिंग, या वॉयस फ़िशिंग, घोटाले के पीड़ितों को ईमेल के बजाय फ़ोन कॉल का उपयोग करता है। यह उल्लेखनीय है क्योंकि यह अक्सर ईमेल फ़िशिंग का पूरक होता है।

उदाहरण के लिए, आपके बैंक से होने का दावा करने वाला ध्वनि मेल या प्रत्यक्ष कॉल, आपके खाते पर संदिग्ध गतिविधि बताता है और आपको दिए गए नंबर का उपयोग करके वापस कॉल करने के लिए कहता है, जो एक घोटालेबाज की ओर ले जाता है।

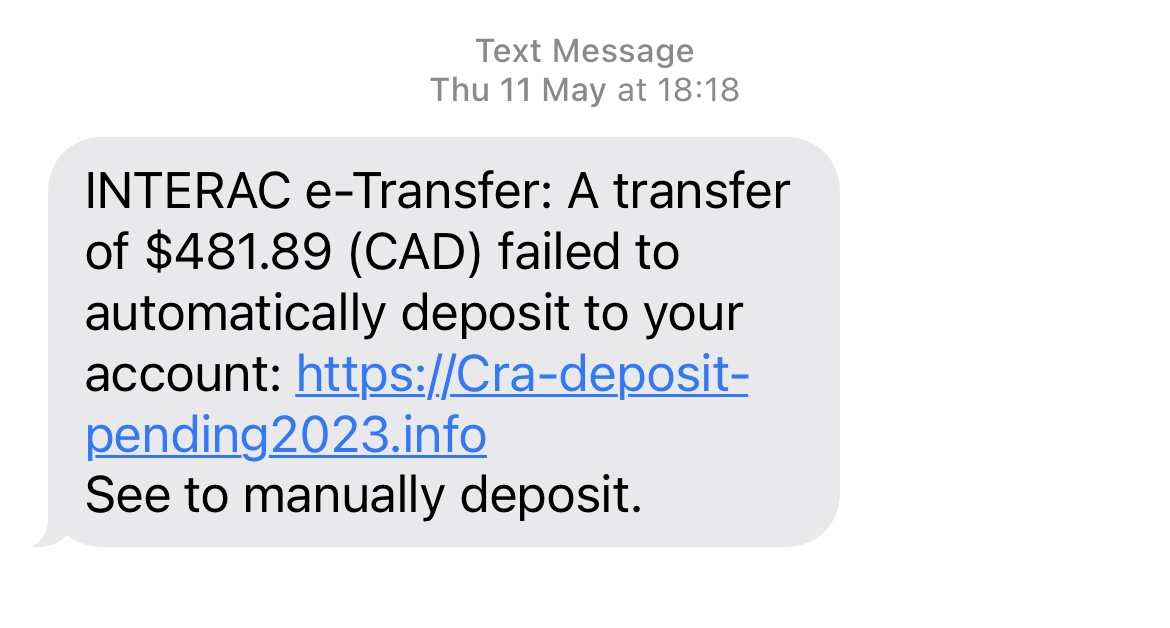

स्मिशिंग (एसएमएस फ़िशिंग)

स्मिशिंग फ़िशिंग के समान है लेकिन एसएमएस टेक्स्ट का उपयोग करता है। यह उपयोगकर्ताओं को दुर्भावनापूर्ण वेबसाइटों की ओर निर्देशित करता है या उनसे टेक्स्ट के माध्यम से व्यक्तिगत जानकारी प्रदान करने के लिए कहता है।

उदाहरण के लिए, यहां कनाडाई राजस्व एजेंसी का एक कथित ईमेल है जो मुझे $400 के वादे के साथ क्लिक करने के लिए प्रेरित कर रहा है।

फ़िशिंग ईमेल का पता कैसे लगाएं

फ़िशिंग ईमेल वास्तव में परिष्कृत हो गए हैं, खासकर जब से ChatGPT जैसे GenAI टूल ने सेकंडों में वैयक्तिकृत फ़िशिंग ईमेल बनाना काफी आसान बना दिया है।

वास्तव में, यहां वैलेंटाइन द्वारा चैटजीपीटी का उपयोग करने का एक उदाहरण दिया गया है:

डरावना, है ना? के अनुसार प्रूफ़पॉइंट की 2023 फ़िश स्थिति रिपोर्ट के अनुसार, लगभग 45% लोग यह नहीं जानते कि किसी परिचित कंपनी का ब्रांड ईमेल को सुरक्षित नहीं बनाता है।

ऐसे ईमेल से सुरक्षित रहने की संभावना बढ़ाने के लिए, इन छह संकेतों पर ध्यान दें:

1. संदिग्ध ईमेल पते

आपको एक ईमेल प्राप्त हुआ है जो ऐसा लगता है कि यह आपकी परिचित कंपनी से आया है।

लेकिन प्रेषक के ईमेल पते पर करीब से नज़र डालें और यदि इसमें अक्षरों की गड़बड़ी या सूक्ष्म गलत वर्तनी (जैसे "amaz0n.com") है, तो यह एक खतरे का संकेत है। वैध कंपनियों के ईमेल पते उनके डोमेन नामों से मेल खाते हैं।

वैध कंपनियाँ आधिकारिक संचार के लिए @gmail.com, @outlook.com, @yahoo.com, या किसी अन्य मुफ्त ईमेल सेवा जैसे सार्वजनिक डोमेन का उपयोग नहीं करती हैं।

यदि आपको एक प्रतिष्ठित कंपनी से होने का दावा करने वाला ईमेल प्राप्त होता है, लेकिन यह इन सार्वजनिक डोमेन में से किसी एक से भेजा गया है, तो सावधान रहें।

यह विवरण वास्तविक ईमेल और संभावित फ़िशिंग प्रयास के बीच अंतर करने में एक महत्वपूर्ण संकेतक है।

2. व्याकरण और वर्तनी की गलतियाँ

क्या आपने कभी कोई ईमेल खोला है और उसमें एक या दो टाइपिंग त्रुटियां देखी हैं? निश्चित रूप से, हम सभी गलतियाँ करते हैं, लेकिन व्याकरण की त्रुटियों और वर्तनी की गड़बड़ियों से भरा संदेश एक गंभीर समस्या का संकेत देता है।

टाइपो त्रुटियों, अजीब व्याकरण और ऐसे वाक्यों पर ध्यान दें जो सही नहीं लगते। इसके अलावा, अजीब वाक्यांशों या सामान्य शब्दों के दुरुपयोग पर नज़र रखें - जैसे "प्रिय मूल्यवान ग्राहक, नीचे क्लिक करके पहचान की पुष्टि करें।"

वास्तविक व्यवसायों के पास अपने ईमेल के लिए प्रूफरीडर और वर्तनी जांच उपकरण होते हैं क्योंकि वे जानते हैं कि गलतियाँ सबसे अच्छा प्रभाव नहीं डालती हैं।

3. अपरिचित अभिवादन या साइन-ऑफ़

यदि कोई ईमेल आपके नाम के बजाय "प्रिय ग्राहक" या किसी सामान्य शब्द से शुरू होता है, तो यह एक घोटाला हो सकता है। अजीब या अत्यधिक औपचारिक साइन-ऑफ़ के लिए भी यही बात लागू होती है। यह औपचारिक लग सकता है, लेकिन यह एक संकेत भी है कि प्रेषक वास्तव में आपको नहीं जानता है।

जिन वैध कंपनियों के साथ आप व्यापार करते हैं उनके डेटाबेस में आपका नाम होता है। यही बात उनके साइन-ऑफ़ के लिए भी लागू होती है। आपके कथित आकस्मिक सेवा प्रदाता से औपचारिक "सौहार्दपूर्ण" या बिना किसी अनुवर्ती विवरण के अचानक "धन्यवाद" जैसे कठोर साइन-ऑफ, लाल झंडे हैं।

4. संदिग्ध लिंक या अनुलग्नक

फ़िशिंग ईमेल से निपटने का सबसे पेचीदा हिस्सा स्केच लिंक और अटैचमेंट है। गलती से उन पर क्लिक करें, और हो सकता है कि आप अपने कंप्यूटर में मैलवेयर ला रहे हों।

क्लिक करने से पहले हमेशा यूआरएल जांच लें। यदि ईमेल कहता है कि यह आपके बैंक से है, लेकिन लिंक कुछ अजीब इंगित करता है (जैसे वर्णों का यादृच्छिक वर्गीकरण या कोई साइट जो बैंक के वास्तविक यूआरएल से मेल नहीं खाती है), तो यह आपके पीछे हटने का संकेत है।

इसके अलावा, एक सामान्य तरकीब यह है कि एक दस्तावेज़ भेजा जाए जो चालान, रसीद या "अवश्य देखें" प्रस्ताव होने का दावा करता है। लेकिन जैसे ही आप इसे खोलते हैं, आप सीधे अपने सिस्टम में मैलवेयर या वायरस को आने दे सकते हैं।

कुंजी? यह देखने के लिए लिंक पर होवर करें कि वे वास्तव में आपको कहाँ ले जा रहे हैं (बिना क्लिक किए!)। और यदि कोई ऐसा अनुलग्नक है जिसकी आप अपेक्षा नहीं कर रहे थे, तो उसके वैध होने की पुष्टि करने के लिए एक अलग चैनल के माध्यम से प्रेषक तक पहुंचें।

5. व्यक्तिगत जानकारी के लिए अनुरोध

कोई भी प्रतिष्ठित कंपनी ईमेल के माध्यम से संवेदनशील जानकारी नहीं मांगेगी। इससे कोई फर्क नहीं पड़ता कि कोई ईमेल कितना आधिकारिक दिखता है, यह याद रखें - वास्तविक संगठन ईमेल के माध्यम से पासवर्ड, क्रेडिट कार्ड नंबर या सामाजिक सुरक्षा नंबर जैसे संवेदनशील विवरण नहीं मांगते हैं।

उदाहरण के लिए, एक ईमेल कह सकता है, “हमने आपके खाते पर संदिग्ध गतिविधि देखी है। कृपया अपना खाता सुरक्षित करने के लिए अपने पासवर्ड की पुष्टि करें।" यह एक जाल है। वास्तविक बैंकों और कंपनियों के पास इन स्थितियों से निपटने के लिए सुरक्षित प्रक्रियाएं हैं, और वे निश्चित रूप से संवेदनशील जानकारी को ईमेल शून्य में भेजना शामिल नहीं करते हैं।

आप यह करें: कभी भी अपनी व्यक्तिगत जानकारी के साथ उत्तर न दें। यदि आप थोड़ा सा भी चिंतित हैं, तो सीधे स्रोत पर जाएँ। आधिकारिक वेबसाइट के माध्यम से अपने खाते में लॉग इन करें या आधिकारिक संपर्क नंबर पर कॉल करें।

6. अत्यावश्यक या धमकी भरी भाषा

क्या आपको कभी कोई ऐसा ईमेल मिला है जिससे आपका दिल धड़क जाए?

"तत्काल कार्रवाई की आवश्यकता!" या "आपके खाते से छेड़छाड़ की गई है!" - बहुत जरूरी लगता है, है ना? लेकिन फिशर बिल्कुल यही चाहते हैं। वे आपसे बिना सोचे प्रतिक्रिया करने के लिए अत्यावश्यक या धमकी भरी भाषा का प्रयोग करते हैं।

उदाहरण के लिए, आपको ऐसे वाक्यांश दिखाई दे सकते हैं, जैसे "आपके खाते का पासवर्ड समाप्त हो गया है, अपने खाते तक पहुंच खोने से पहले अभी अपडेट करें" या "आपके पैकेज को वितरित करने का प्रयास असफल रहा।" कृपया अगले 24 घंटों के भीतर अपनी जानकारी अपडेट करें।

वैध संगठन आम तौर पर आपको कार्रवाई के लिए डराते नहीं हैं - वे आश्वस्त करते हैं।

इसके बजाय, ईमेल के बजाय आधिकारिक चैनलों के माध्यम से मिली संपर्क जानकारी का उपयोग करके सीधे कंपनी तक पहुंचें। जब कोई आप पर तेजी से कार्य करने के लिए दबाव डाल रहा है, तो शायद ऐसा इसलिए है क्योंकि वे नहीं चाहते कि आप जो कर रहे हैं उसके बारे में आप बहुत अधिक सोचें या किसी और से सलाह लें।

फ़िशिंग ईमेल जिनका मैं शिकार हो सकता था (और आख़िरकार मैं ऐसा क्यों नहीं कर पाया)

मैंने फ़िशिंग ईमेल के कई ठोस उदाहरण देखे हैं जो यदि कुछ महत्वपूर्ण चेतावनी न देते तो मुझे धोखा दे सकते थे। यहां, मैं उन कुछ करीबी कॉल्स को साझा करूंगा और बताऊंगा कि आखिरकार मैं उनके झांसे में क्यों नहीं आया।

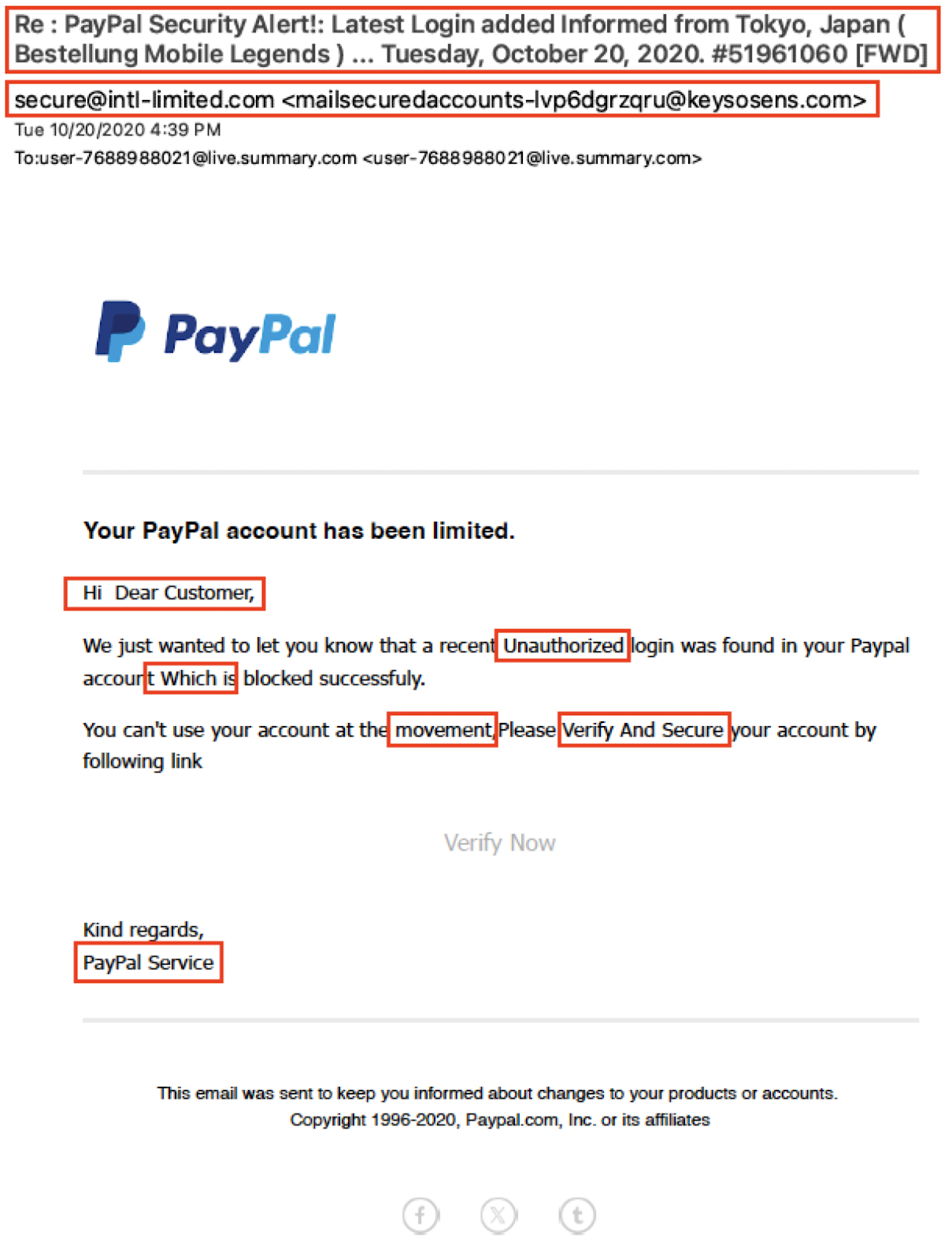

पेपैल

पहली नज़र में, ईमेल रंग योजना और लोगो के साथ पेपैल की ब्रांडिंग को एक नज़र में प्रामाणिकता का सुझाव देता है। लेकिन करीब से निरीक्षण करने पर "लिंक का अनुसरण करके," "सफलतापूर्वक," और "गति पर" जैसी कई वर्तनी संबंधी त्रुटियां दिखाई दीं।

अभिवादन भी व्यक्तिगत नहीं था ("हाय प्रिय ग्राहक"), जो पेपैल की मानक संचार शैली से भिन्न है। साथ ही, साइन-ऑफ़ ("पेपैल सेवा") में कंपनी से अपेक्षित व्यावसायिकता का अभाव है।

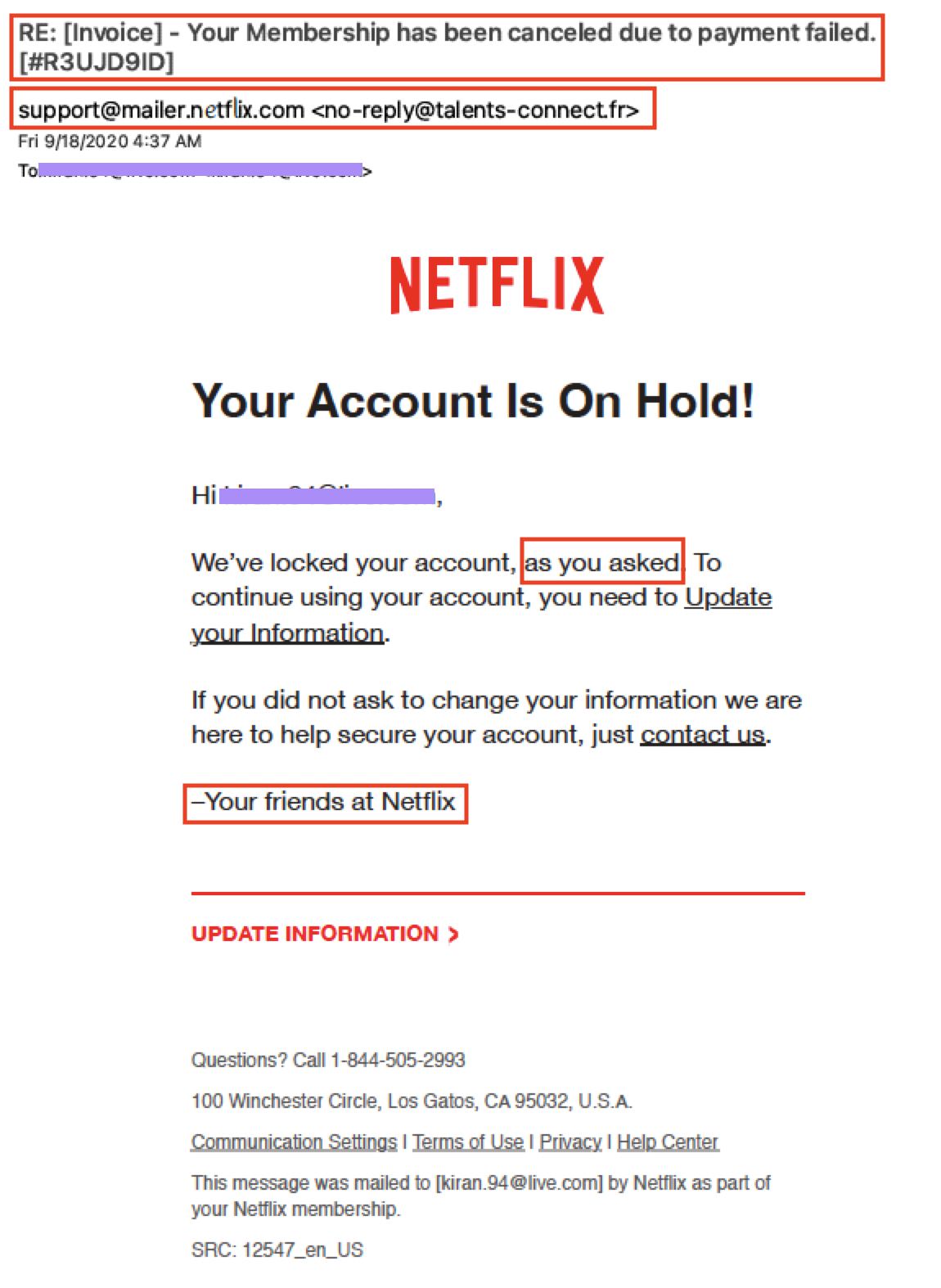

नेटफ्लिक्स

इस ईमेल की विषय पंक्ति में कहा गया है, "भुगतान विफल होने के कारण आपकी सदस्यता रद्द कर दी गई है," जिसने तुरंत मेरा ध्यान खींचा।

लेकिन ईमेल की सामग्री ने इस संदेश का खंडन करते हुए दावा किया, "जैसा कि आपने पूछा था, हमने आपका खाता लॉक कर दिया है।" यह असंगति एक स्पष्ट चेतावनी संकेत थी।

इसके अलावा, समापन टिप्पणी, "नेटफ्लिक्स पर आपके मित्र," आधिकारिक नेटफ्लिक्स संचार के लिए असामान्य रूप से अनौपचारिक लग रही थी।

हालाँकि, फ़िशिंग प्रयास का सबसे स्पष्ट संकेत प्रेषक का ईमेल पता था: no-reply@talents-connect.fr, एक डोमेन जो नेटफ्लिक्स से स्पष्ट रूप से असंबंधित है। इन संकेतों से यह स्पष्ट हो गया कि यह ईमेल एक फ़िशिंग प्रयास था।

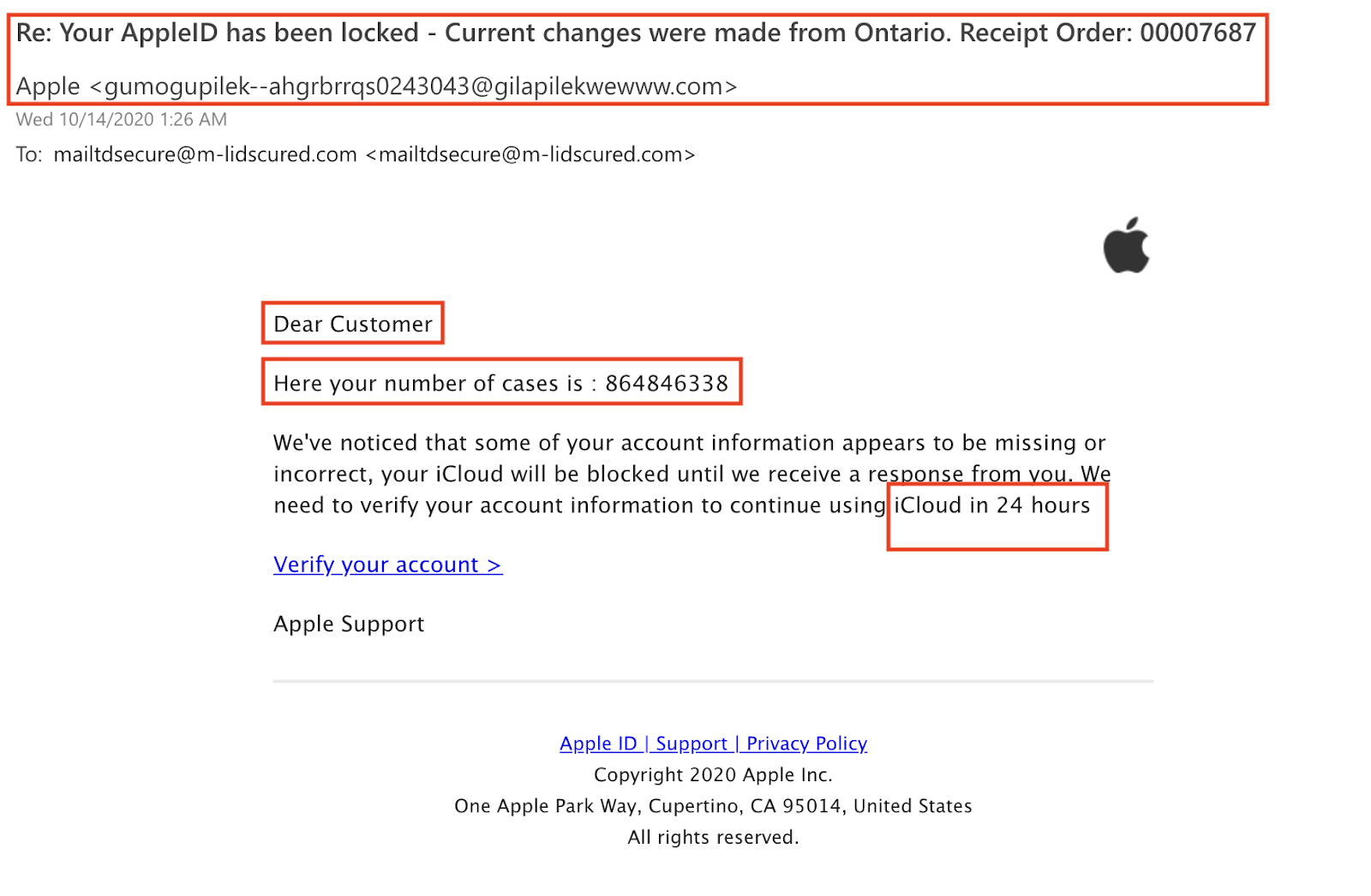

Apple

मुझे एक ईमेल मिला जो बिल्कुल वैसा ही लग रहा था जैसे यह Apple का हो, जिसमें सही लोगो और सब कुछ था। अभिवादन पहला लाल झंडा था - मेरे नाम के बजाय "प्रिय ग्राहक" को संबोधित किया गया।

ईमेल में मेरे खाते की जानकारी में विसंगतियों का उल्लेख किया गया है और 24 घंटे के भीतर समाधान न करने पर मेरी आईक्लाउड एक्सेस को ब्लॉक करने की धमकी दी गई है। फ़िशिंग प्रयास इस तात्कालिकता का उपयोग लोगों को शीघ्रता से और कम सावधानी से प्रतिक्रिया देने के लिए बरगलाने के लिए करते हैं।

इसने मुझे एक केस नंबर दिया, भले ही मैंने किसी भी चीज़ के बारे में Apple से संपर्क नहीं किया था, इसलिए यह अप्रासंगिक था। साथ ही, विषय पंक्ति में मेरी AppleID लॉक होने के बारे में बात की गई और ओन्टारियो से किए गए परिवर्तनों का उल्लेख किया गया, जो ईमेल की बाकी कहानी से मेल नहीं खाता।

ये चीजें शामिल नहीं हुईं: अजीब अभिवादन, मेरे खाते को ठीक करने की जल्दबाजी, कहीं से भी केस नंबर और बेमेल विषय पंक्ति। उन सभी ने बताया कि ईमेल वास्तव में Apple का नहीं था।

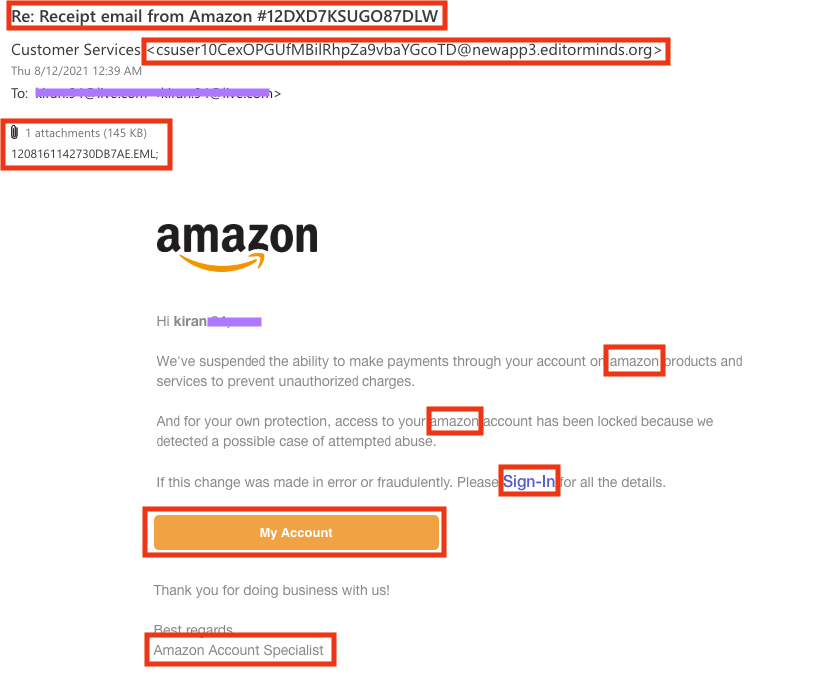

वीरांगना

मुझे हाल ही में अमेज़ॅन से एक ईमेल प्राप्त हुआ, जो पहली नज़र में कंपनी की ओर से आया हुआ प्रतीत हुआ। ब्रांडिंग सटीक लग रही थी और अमेज़ॅन की रंग योजना और लोगो से मेल खाती थी। हालाँकि, कुछ विसंगतियाँ थीं।

प्रेषक का ईमेल पता अक्षरों और संख्याओं का एक निरर्थक संयोजन था। एक यादृच्छिक, अर्थहीन नाम के साथ एक संलग्न फ़ाइल (जो पहले से ही एक लाल झंडा है) भी थी जो ईमेल की अवैधता की पुष्टि करती थी।

ईमेल में मेरे नाम के बजाय मेरे ईमेल पते का उपयोग करके संदेश को वैयक्तिकृत करने का भी प्रयास किया गया।

इसके अलावा, उचित पूंजीकरण के बिना "अमेज़ॅन" का उपयोग, "मेरा खाता" लेबल वाला एक कॉल-टू-एक्शन जो संदर्भ से बाहर लग रहा था, और एक अजीब समापन टिप्पणी, "हमारे साथ व्यापार करने के लिए धन्यवाद!", सभी ने योगदान दिया। यह अहसास कि यह ईमेल एक फ़िशिंग प्रयास था।

फ़िशिंग अब और नहीं

घोटालेबाज चतुर होते हैं, और वे ईमेल को प्रामाणिक और विश्वसनीय बनाने के लिए बहुत सारे टूल का उपयोग करते हैं। लेकिन ये उपकरण और प्रयास हमेशा मानवीय कल्पना पर आधारित होते हैं।

वे त्वरित, बिना सोचे-समझे कार्यों को प्रेरित करने के लिए भावनाओं - भय, तात्कालिकता, जिज्ञासा - का शिकार होते हैं। पैटर्न को पहचानना, जैसे अत्यावश्यक भाषा, व्यक्तिगत जानकारी के लिए अनुरोध, या लिंक जो कथित प्रेषक की वेबसाइट से बिल्कुल मेल नहीं खाते, आपकी रक्षा की पहली पंक्ति हो सकती है।

अंत में, अपनी व्यक्तिगत जानकारी को गलत हाथों में जाने से बचाने के लिए स्वयं को शिक्षित करें और स्पैम फ़िल्टर, एंटीवायरस सॉफ़्टवेयर और ईमेल सत्यापन जैसे टूल के साथ अपने ज्ञान को पूरक करें।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://blog.hubspot.com/marketing/phishing-email-examples

![→ अभी डाउनलोड करें: ईमेल मार्केटिंग के लिए शुरुआती गाइड [मुफ्त ईबुक]](https://zephyrnet.com/wp-content/uploads/2024/02/4-phishing-email-examples-even-i-could-fall-for-how-to-spot-them.png)