<!–

->

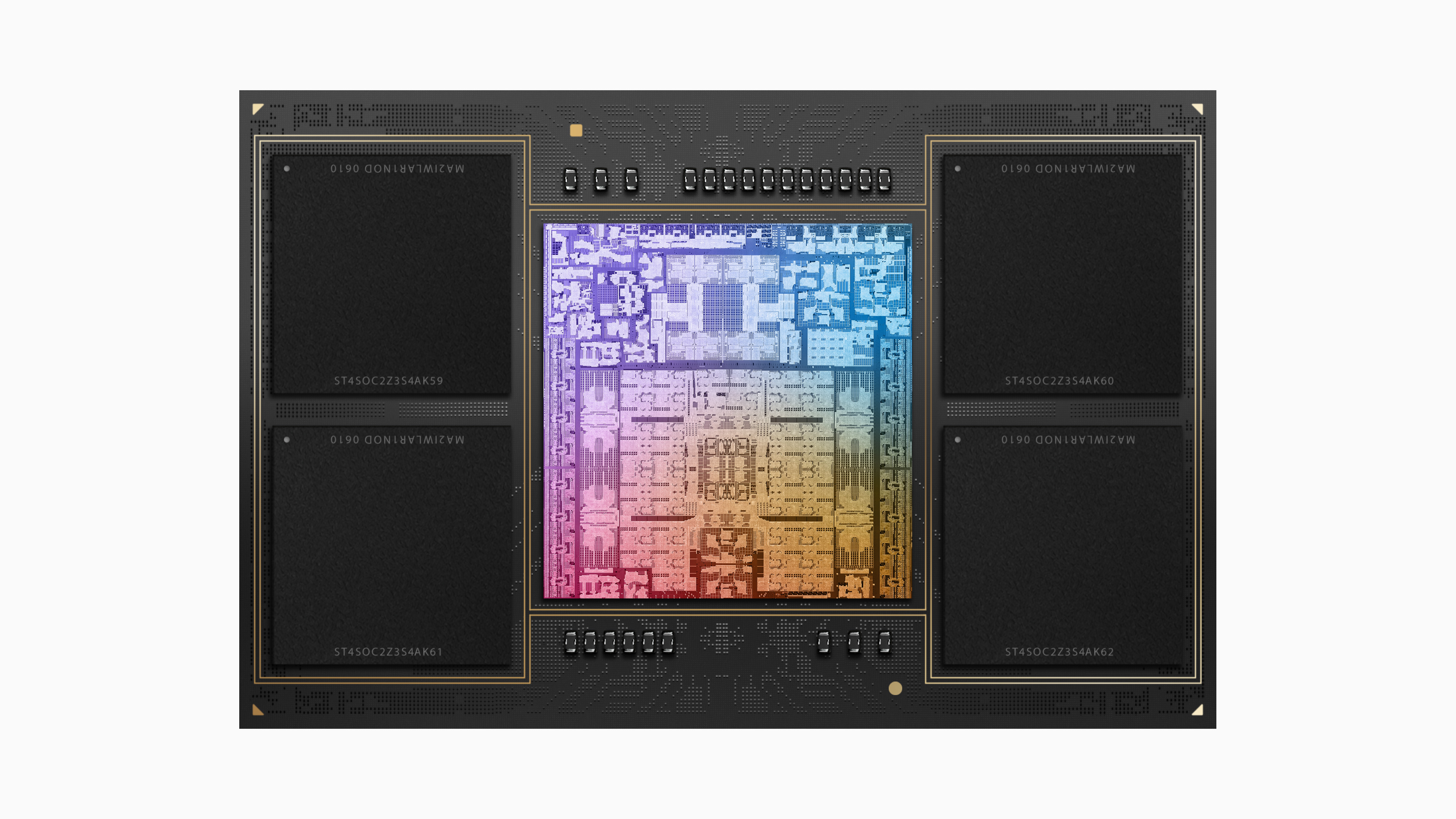

Image: Apple

Tous les systèmes peuvent être exploités. Qu'il s'agisse d'un cadeau ou de matériel informatique, les humains trouveront souvent les faiblesses. En 2018, Intel a avalé pour la première fois cette pilule amère lorsque la vulnérabilité généralisée de Spectre a été révélée. Puis, plus récemment, AMD a été touché l'été dernier avec Zenbleed et Inception. C'est maintenant au tour d'Apple, avec une vulnérabilité massive et non corrigeable dans les processeurs de la série M qui peut divulguer des clés de chiffrement.

Tel que rapporté par Ars Technica, cette faille de sécurité a permis à des chercheurs universitaires d'extraire des clés de chiffrement de bout en bout des processeurs Apple, en utilisant une application avec les autorisations normales des logiciels tiers dans macOS. Appelée GoFetch, l'attaque qu'ils ont créée fonctionne via ce qu'on appelle une vulnérabilité de canal secondaire, en utilisant des informations sensibles découvertes en surveillant le comportement standard. C'est un peu comme observer des gardes de véhicules blindés transporter des sacs hors d'une entreprise et évaluer leur contenu en fonction de leur poids (par exemple, de l'or par rapport au papier-monnaie).

Les amateurs de puces peuvent lire les détails techniques plus complets dans le récapitulatif de la situation d'Ars Technica, ainsi que quelques détails sur les processeurs Intel Raptor Lake de 13e génération (qui fonctionnent également de la même manière mais ne sont pas affectés par GoFetch). Mais l'essentiel est que le pré-récupérateur dépendant de la mémoire (DMP) d'Apple, qui devine quelles données sont ensuite nécessaires puis les charge de manière préventive, mélange parfois les données qu'il extrait avec l'emplacement des informations qu'il souhaite extraire. En traitant les données comme s'il s'agissait d'une adresse d'accès, la DMP peut ainsi divulguer l'information.

Des choses effrayantes, surtout si vous êtes un fan d'Apple soucieux de la sécurité et qui a adhéré aux promesses d'une protection et de performances de premier ordre. Mais cette nouvelle ne fait que mettre en évidence la réalité actuelle de la technologie, même si vous possédez un PC et avez déjà vécu ce rodéo. En fait, les utilisateurs de PC peuvent considérer cette découverte comme un rappel de quelques vérités fondamentales.

Pour en savoir plus: Le meilleur logiciel antivirus pour Windows

L'obscurité ne dure jamais éternellement

Autrefois, les utilisateurs de Mac faisaient croire aux propriétaires de PC que leurs systèmes n'étaient jamais infectés par des virus. En fait, au moins un précieux utilisateur de Reddit a déclaré que les Mac ne sont jamais infectés par des virus, mais qu'ils peuvent être infectés par des logiciels malveillants. Mais comme Gizmodo le souligne à juste titre, les Mac ont toujours été vulnérables aux virus et autres logiciels malveillants. Et le nombre de personnes infectées a augmenté parallèlement à la popularité des appareils Apple. (Méfiez-vous de ce que vous souhaitez le plus, utilisateurs de Linux.)

Mais les gens croient souvent à la sécurité dans l’obscurité, avec des conséquences potentiellement dévastatrices. Il ne s'agit pas seulement de matériel : les gens créent des mots de passe qu'ils pensent impossibles à deviner, mais qui sont en fait faciles à deviner par un ordinateur. Ils cachent leur SSID sur leur routeur, même s'il peut être détecté. Certains peuvent même délibérément limiter les sites qu'ils visitent, estimant que les sites réputés ne peuvent jamais être infectés par des logiciels malveillants.

L’obscurité peut réduire vos risques, mais elle ne fait parfois que retarder l’inévitable.

La sécurité n'est pas un objectif statique

Les services marketing ont adopté la sécurité comme un nouveau mot à la mode. Apple, Microsoft et d'autres grandes entreprises le répertorient car vous pouvez vous attendre à voir les spécifications du nouveau matériel. Et même si vous souhaitez absolument des protections intégrées pour vos appareils, elles ne constituent qu'un élément de votre sécurité. Plus sûr, si vous voulez.

Mais le jeu de la sécurité est celui du chat et de la souris, les attaquants poussant toujours les poteaux de plus en plus loin. (Ils sont tout aussi intelligents que ceux qui proposent des mesures de protection, voire parfois même plus intelligents.) Les nouvelles technologies rendent les anciennes méthodes de sécurité obsolètes à tout moment. Suivre le rythme est le seul moyen d’atténuer les risques.

Votre matériel et vos logiciels ne sont pas capables de supporter toute votre protection. La façon dont vous abordez votre vie numérique compte également. Par exemple, les données que vous enregistrez et partagez (ainsi que la manière dont vous les stockez) sont importantes. Par exemple, avec la popularité croissante des ransomwares, disposer de sauvegardes hors ligne actuelles de vos fichiers est un moyen essentiel d'éviter de vous retrouver paralysé si jamais vous êtes touché. Peut-être enregistrez-vous également vos fichiers les plus sensibles sur un lecteur virtuel crypté, soit en utilisant VeraCrypt ou un outil dans une suite de sécurité comme ESET Sécurité à Domicile Premium.

Et bien sûr, vous devez toujours vous assurer que votre matériel et vos logiciels sont configurés pour se mettre à jour automatiquement, afin d'obtenir des atténuations des vulnérabilités dès qu'elles sont disponibles.

Les menaces ne feront que s'intensifier avec le temps

La vitesse des processeurs modernes provient en partie de leurs optimisations, comme l'utilisation de prélecture. Le matériel et les logiciels ne feront que devenir plus complexes à l’avenir, ouvrant encore plus de vulnérabilités et de défauts de conception pouvant être exploités. Avec l’IA également utilisée pour accélérer les exploits, la sécurité devient un domaine brûlant… et à l’heure actuelle, les experts en cybersécurité sont rares.

Étant donné que les choses changeront plus rapidement d’année en année, votre meilleur espoir est également de devenir tout aussi plus agile. Rester au courant de l’actualité n’en est qu’une partie. Idéalement, vous devriez également créer une approche à plusieurs niveaux pour vous protéger.

Pensez-y comme à une voiture : nous savons qu'un accident de voiture se produit, avec des conséquences mortelles. Au fil du temps, nous avons rendu obligatoires les ceintures de sécurité, amélioré les matériaux pour une meilleure absorption des forces, normalisé les airbags, adopté des freins antiblocage, conçu des détecteurs de proximité et des avertissements sonores, et bien plus encore, tout cela pour améliorer la sécurité.

La sécurité en ligne évolue dans une direction similaire. Pour l'instant, en utilisant un Password Manager, bonne suite antiviruset avoir de bonnes habitudes en matière de navigation et de messagerie en ligne est encore suffisant. Mais ce que couvrira le logiciel et votre implication active dans votre défense nécessiteront plus de vigilance. Préparez-vous maintenant.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.pcworld.com/article/2277516/3-takeaways-from-apples-huge-m-series-cpu-security-vulnerability.html