L’intégration de l’intelligence artificielle (IA) a marqué le début d’une nouvelle ère de progrès technologique, offrant toute une gamme d’avantages dans tous les secteurs. Le potentiel de l’IA pour révolutionner les opérations, améliorer la prise de décision et stimuler l’innovation est indéniable. Les avantages de l'IA sont nombreux et impactants, depuis l'analyse prédictive qui affine les stratégies, jusqu'au traitement du langage naturel qui alimente les interactions avec les clients et assiste les utilisateurs dans leurs tâches quotidiennes, en passant par les outils d'assistance qui améliorent l'accessibilité, la communication et l'indépendance des personnes handicapées.

« L’IA est à l’origine d’une révolution dans les domaines de l’éducation, de l’accessibilité et de la productivité. Pour les entreprises traitant des informations sensibles, il est essentiel de maintenir une sécurité des données de pointe afin d'en récolter les fruits. déclare Stuart Winter, président exécutif et co-fondateur de Lacero Platform Limited, Jamworks et Guardian.

Cependant, à mesure que les services d’IA trouvent leur place dans les plateformes cloud, la question de la confidentialité des données occupe une place centrale. Les services d'IA hébergés dans le cloud nécessitent le transfert d'informations sensibles vers des serveurs externes, ce qui peut soulever des questions sur la propriété, la juridiction et le contrôle des données. La nature mondiale des fournisseurs de cloud introduit un ensemble complexe de défis en matière de conformité, car les lois sur la protection des données diffèrent selon les régions. Cela peut conduire à une sécurité des données compromise, à des violations potentielles et à une érosion du contrôle sur les informations exclusives.

L’énigme consistant à récolter les bénéfices de l’IA tout en préservant la confidentialité des données nécessite une stratégie globale. Les organisations doivent procéder à une diligence raisonnable méticuleuse sur les paysages juridiques des juridictions opérationnelles des fournisseurs de cloud, en garantissant leur alignement avec les réglementations en matière de protection des données. Un cryptage robuste, des contrôles d'accès granulaires et des techniques de préservation de la confidentialité deviennent impératifs pour contrer les risques d'accès et d'utilisation non autorisés des données. Des accords transparents avec les fournisseurs de cloud (décrivant les pratiques de traitement des données et la propriété) peuvent également ouvrir la voie à une mise en œuvre de l’IA plus sécurisée et plus conforme.

Essentiellement, la promesse du potentiel transformationnel de l’IA coexiste avec le défi de la confidentialité des données, en particulier dans les environnements hébergés dans le cloud. Trouver le bon équilibre nécessite une approche qui tienne compte des nuances réglementaires tout en mettant en œuvre des protocoles de sécurité stricts. En naviguant sur ce terrain complexe, les organisations peuvent exploiter les capacités de l’IA tout en préservant l’intégrité et la confidentialité de leurs données.

Jamworks garantit la confidentialité des données lors de l’exploitation de l’IA

IA Jamworks est un puissant outil de prise de notes et de productivité qui enregistre, transcrit, résume et génère des informations significatives à partir de réunions, de conversations et de conférences. Travaillant avec l'IA depuis environ quatre ans, l'équipe Jamworks est convaincue que la technologie a le pouvoir de transformer notre façon d'étudier et de travailler, en apportant des avantages aux personnes handicapées et aux personnes neurodivergentes (à condition que la technologie soit mise en œuvre de manière sécurisée et responsable). .

Jamworks propose deux produits principaux : Jamworks for Education et Jamworks pour les entreprises. Jamworks for Education transforme les cours magistraux en supports d'étude interactifs, attrayants et accessibles, tels qu'un ensemble de notes parfaitement formatées, un jeu de cartes mémoire interactif et un tuteur IA personnalisé formé pour chaque cours. Ces fonctionnalités sont intéressantes pour tous les étudiants, mais elles sont essentielles pour ceux qui rencontrent des obstacles à l'apprentissage, tels que le TDAH, la dyslexie ou la déficience auditive. La prise de notes automatisée permet aux étudiants de se concentrer et « d'être présents dans l'instant présent » pendant les cours, tandis que le matériel d'étude interactif et les chatbots personnalisés encouragent les étudiants à apprendre et à explorer des sujets de manière nouvelle et passionnante. Il est important de noter que le conférencier est capable non seulement de visualiser le résultat de l’IA, mais également de l’ajuster et de l’affiner. Cela garantit que les étudiants peuvent faire confiance au résultat qui leur est présenté.

Jamworks for Business enregistre les réunions en personne et en ligne, met automatiquement en évidence les sections clés et génère des actions pour garantir qu'aucune information importante ne soit perdue. De plus, les utilisateurs peuvent poser des questions sur les transcriptions des réunions pour se rafraîchir la mémoire et revoir ce qui a été discuté de manière simple et conversationnelle. À l'instar de leur produit éducatif, Jamworks for Business offre des gains de temps et de productivité importants à tous les employés, mais il peut être particulièrement utile pour les membres de l'équipe handicapés ou les membres de l'équipe neurodivergents, qui ont besoin d'une technologie d'assistance. Jamworks for Business est également utile aux employeurs qui sont légalement tenus de fournir des technologies d'assistance.

De toute évidence, l’IA a le potentiel d’améliorer la vie de millions de personnes, mais les organisations traitant des données extrêmement sensibles peuvent avoir besoin de garanties spécifiques quant à la sécurité de leurs données. Des informations discutées lors d'un appel de résultats aux données de santé personnelles, il est essentiel que les informations restent confidentielles et protégées contre les cyberattaques.

Les technologies améliorant la confidentialité fournissent des solutions

L’informatique confidentielle apparaît comme une solution robuste pour relever les défis de confidentialité des données qui accompagnent l’adoption de services d’IA basés sur le cloud ou de modèles d’IA tirant parti de l’échelle des environnements cloud.

En tirant parti de technologies telles que les enclaves matérielles, les données sensibles restent cryptées et isolées pendant le traitement, empêchant ainsi tout accès non autorisé, même au sein de l'infrastructure cloud. Cette approche améliore la confidentialité des données en garantissant que seules les parties autorisées possèdent les clés de déchiffrement nécessaires (ou que l'application complète s'exécute dans un environnement d'exécution sécurisé), de sorte qu'elle ne soit pas du tout accessible.

De plus, l’informatique confidentielle protège l’intégrité des données en permettant aux calculs d’avoir lieu dans des enclaves sécurisées, les protégeant ainsi d’une éventuelle falsification. En conséquence, les organisations peuvent adopter l’IA dans le cloud en toute confiance, sachant que leurs données précieuses restent confidentielles, intactes et insensibles aux violations, ouvrant ainsi la voie à une utilisation responsable et sécurisée des technologies avancées d’IA.

Comment protéger les données avec pleine autorité au repos, en transit et en cours d'utilisation

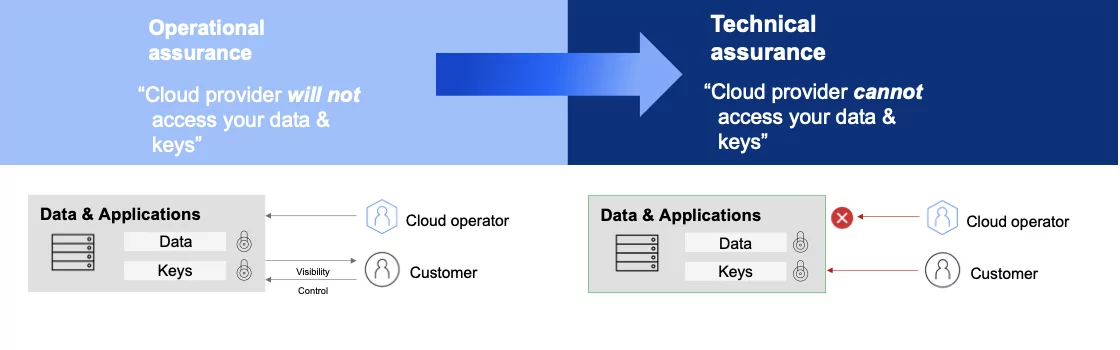

La protection des données sensibles nécessite une approche globale incluant l’informatique, les conteneurs, les bases de données et le chiffrement. La clé consiste à contrôler l’accès aux données et à fournir un moyen de traiter en toute sécurité les données non cryptées. Il est important d’avoir l’assurance technique que vous seul avez accès et contrôlez vos données et de garantir que vos opérateurs de services cloud ne peuvent pas accéder aux données ou aux clés. La protection de ces états de données avec assurance technique est complémentaire et ne supplante ni ne remplace les autres protections existantes.

L'assurance technique offre le plus haut niveau de confidentialité et de protection

L'assurance opérationnelle signifie que votre fournisseur de cloud n'accédera pas à vos données sur la base de la confiance, de la visibilité et du contrôle. L'assurance technique garantit que votre fournisseur de cloud ne peut pas accéder à vos données sur la base de preuves techniques, du cryptage des données et de l'isolation de l'exécution. Cela peut également protéger votre pipeline CI/CD des mauvais acteurs.

Hyperprotégez vos données et charges de travail sensibles dans le cloud

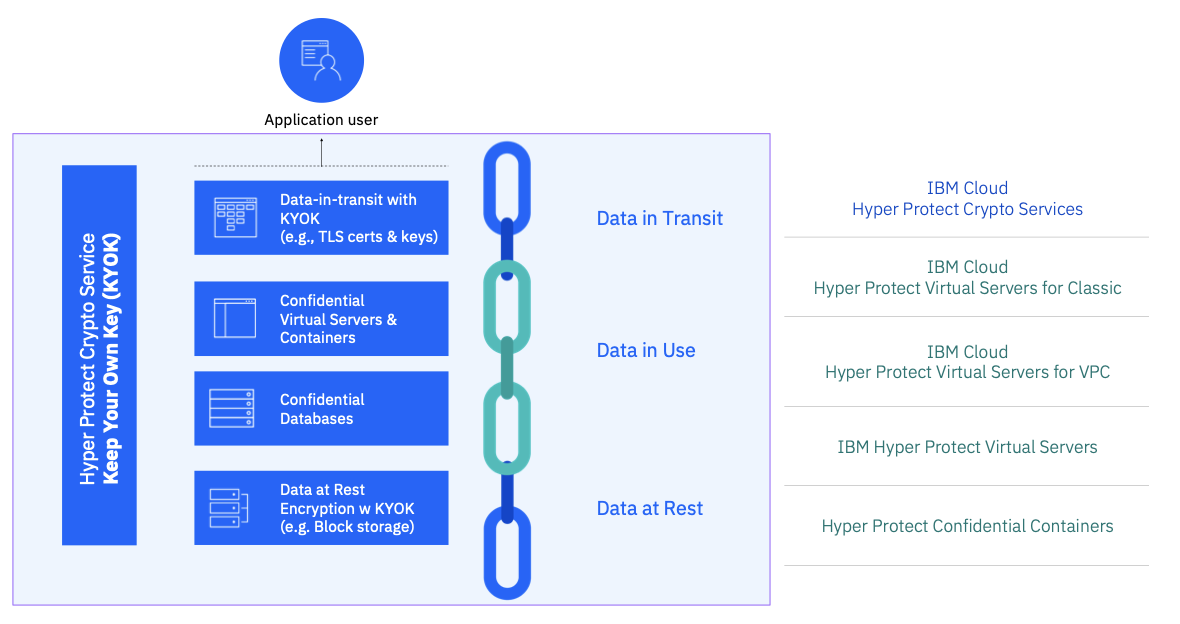

Les capacités d'IBM incluent des services de sécurité de pointe pour les données cloud, les actifs numériques et les charges de travail. Ils reposent sur des enclaves IBM® LinuxONE riches en sécurité, qui offrent une protection intégrée des données au repos et en vol, ainsi qu'une protection des données en cours d'utilisation. Les services sont conçus pour permettre aux développeurs d'applications de créer facilement des applications traitant des données hautement sensibles tout en aidant les entreprises à répondre aux exigences de conformité réglementaire.

IBM Cloud Hyper Protect Services protège les données à toutes les étapes de leur cycle de vie

Ces services permettent aux entreprises d'avoir une autorité totale sur leurs données sensibles, leurs charges de travail et leurs clés de chiffrement, tout en bénéficiant des dernières technologies cloud natives. Même les administrateurs IBM Cloud n'y ont pas accès. Services de chiffrement IBM Hyper Protect fournit Keep Your Own Key, afin que les données au repos et en transit puissent être chiffrées avec des clés uniquement contrôlées par l'utilisateur du cloud et gérées de manière efficace et sécurisée. Serveur virtuel IBM Cloud Hyper Protect pour VPC permet l'adoption de technologies de conteneurs de pointe tout en isolant complètement le runtime pour se protéger contre les acteurs malveillants, notamment l'administrateur d'infrastructure en tant que service (IaaS) ou l'administrateur Kubernetes. Cela permet le déploiement de l'IA dans des conteneurs avec l'assurance technique de l'absence d'accès non autorisé aux données sensibles effectué par le modèle d'IA ou de toute mauvaise configuration nuisible du modèle d'IA grâce à l'inviolabilité du runtime, basé sur le matériel mais fourni en tant que service.

Jamworks crée un service d'IA confidentiel avec IBM Hyper Protect Platform

À l’ère de la prise de décision basée sur les données, l’adoption de l’IA est extrêmement prometteuse pour des secteurs allant de la santé à la finance. Toutefois, cette adoption a été nettement plus lente dans les secteurs réglementés, axés sur la propriété intellectuelle et sensibles aux données. La principale préoccupation concerne la confidentialité et la sécurité des données, souvent considérées comme un obstacle important à l’intégration de l’IA dans ces secteurs. En tirant parti du calcul confidentiel, les organisations des secteurs réglementés, axés sur la propriété intellectuelle et sensibles aux données peuvent exploiter la puissance de l’IA tout en garantissant de solides protections pour leurs données.

L'IA confidentielle, rendue possible par le calcul confidentiel, offre des solutions innovantes pour protéger la confidentialité, prévenir les violations de données et maintenir la conformité aux exigences réglementaires. L’IA confidentielle peut avoir plusieurs impacts sociétaux positifs dans ces secteurs, notamment de meilleurs résultats pour les patients en matière de soins de santé, une meilleure protection de la propriété intellectuelle pour les industries innovantes et une sécurité accrue dans les services financiers. Dans l’ensemble, l’IA confidentielle a le potentiel d’être une force de transformation, comblant le fossé entre la confidentialité des données et l’adoption de l’IA, et répondant aux besoins uniques des secteurs réglementés, axés sur la propriété intellectuelle et sensibles aux données, d’une manière qui ait un impact positif sur la société.

C'est pourquoi Jamworks for Business s'associe à IBM Hyper Protect pour créer une IA confidentielle. La collaboration vise à protéger l’intégrité de l’IA de Jamworks (ainsi que la confidentialité des données d’un individu) à l’aide de technologies améliorant la confidentialité fournies via les services IBM Hyper Protect pour obtenir une IA confidentielle. L’IA Jamworks hyper protectrice permettra aux employés des organisations soucieuses de leur sécurité de bénéficier des développements récents de l’IA générative. Les informations sensibles restent confidentielles pour répondre aux besoins de confidentialité des données, tandis que l'IA et les services basés sur l'IA améliorent l'efficacité et la productivité pour soutenir les dirigeants d'entreprise et les particuliers.

En savoir plus sur la confidentialité et la protection complète des données

Plus de Cloud

Bulletins d'information IBM

Recevez nos newsletters et nos mises à jour thématiques qui fournissent les dernières idées en matière de leadership éclairé et d'informations sur les tendances émergentes.

S'abonner

Plus de newsletters

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.ibm.com/blog/how-jamworks-protects-confidentiality-while-integrating-ai-advantages/