Nous avons récemment publié un article de blog sur Telekopye, un robot Telegram qui aide les cybercriminels à arnaquer les gens sur les marchés en ligne. Telekopye peut créer des sites Web de phishing, des e-mails, des messages SMS, etc.

Dans la première partie, nous avons décrit les détails techniques de Telekopye et fait allusion à la structure hiérarchique de ses groupes opérationnels. Dans cette deuxième partie, nous nous concentrons sur ce que nous avons pu apprendre sur les Néandertaliens, les escrocs qui exploitent Telekopye, leur processus d'intégration interne, les différentes astuces commerciales utilisées par les Néandertaliens, et bien plus encore.

Points clés de cet article de blog :

- Comment les aspirants Néandertaliens rejoignent les groupes Telekopye.

- Vue détaillée de l'ensemble de l'opération d'arnaque du point de vue des Néandertaliens.

- Analyse des scénarios d'arnaque et de ce que chaque Néandertalien doit faire pour réussir.

- Les outils utilisés par les Néandertaliens seniors.

- Aperçu des astuces utilisées par les Néandertaliens pour attirer leurs victimes.

- Points saillants d'un entretien avec l'un des administrateurs de Telekopye.

Vue d’ensemble

Nous avons récemment publié une analyse de Télécopieur; dans cet article de blog de suivi, nous nous concentrons sur les tactiques et le mode opératoire des Néandertaliens. Nos informations proviennent de trois sources principales :

- le code source du bot lui-même,

- analyse des conversations des Néandertaliens auprès des groupes d'arnaqueurs que nous avons infiltrés, et

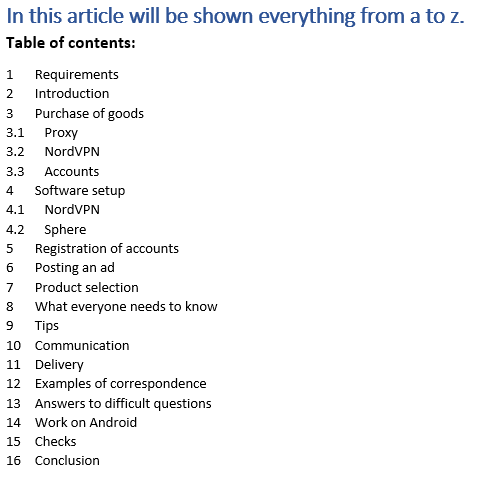

- notre analyse de la documentation interne des Néandertaliens – une collection de documents, de graphiques, d'images et bien plus encore – qu'ils utilisent comme leur propre base de connaissances personnelle. Ces informations sont fournies aux nouveaux arrivants pour les aider dans leur intégration.

Nous remercions également Les avantages des, qui nous a aidé dans nos recherches.

Rejoindre un groupe

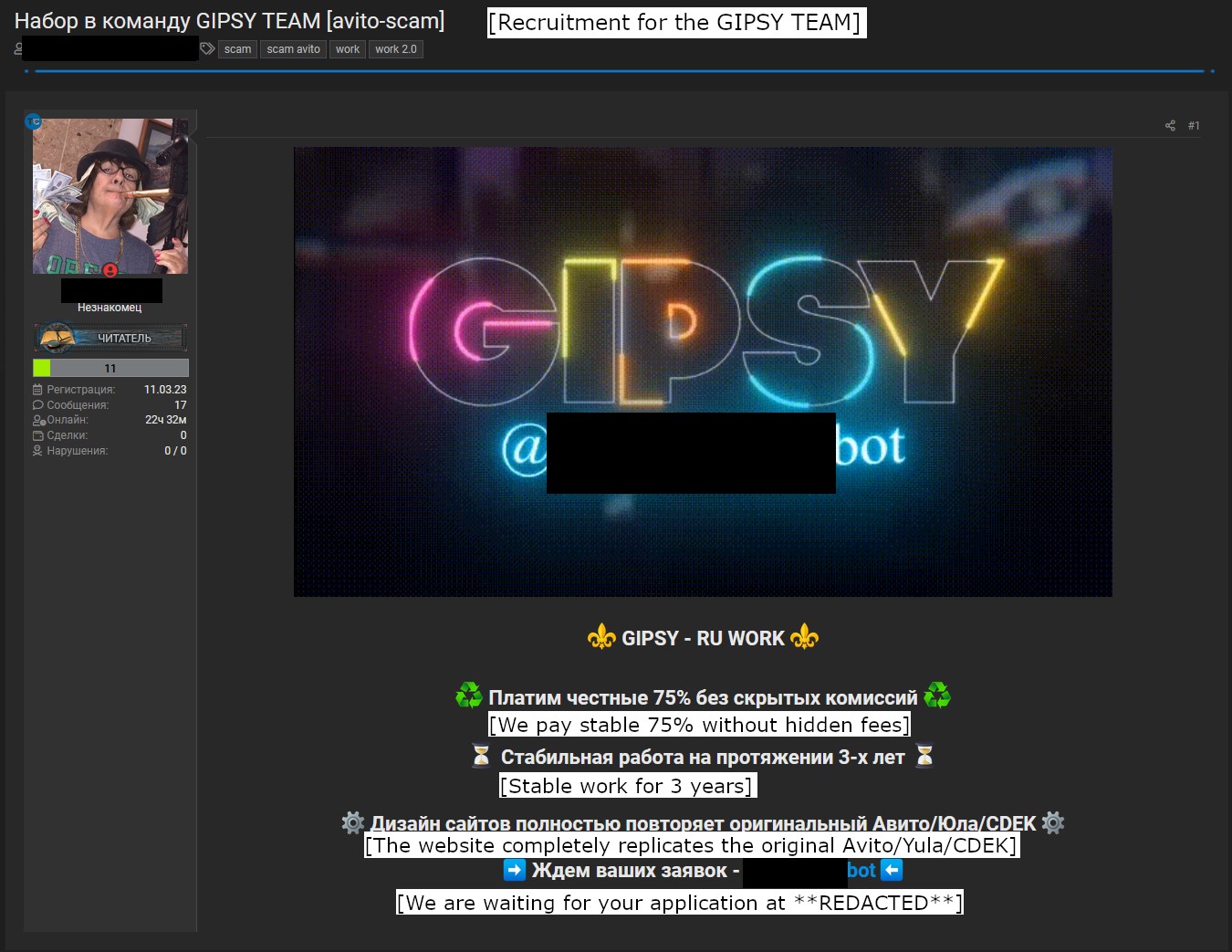

Les groupes Telekopye recrutent de nouveaux Néandertaliens via des publicités sur de nombreux canaux différents, y compris des forums clandestins. Ces publicités indiquent clairement le but : arnaquer les utilisateurs du marché en ligne, comme le montre la figure 1.

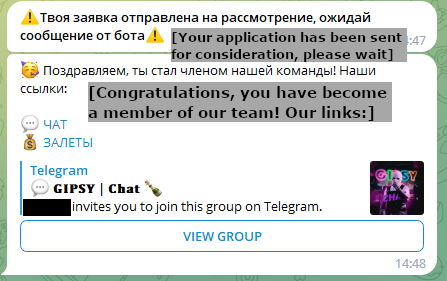

Les aspirants Néandertaliens doivent remplir un formulaire de candidature, répondant à des questions de base telles que l'endroit où ils ont entendu parler du groupe et quelle expérience ils ont dans ce domaine de « travail ». S'ils sont approuvés par les membres du groupe existant ayant un rôle suffisamment élevé, les nouveaux Néandertaliens peuvent commencer à utiliser pleinement Telekopye. De plus, chaque Néandertalien doit rejoindre deux canaux : un chat de groupe où les Néandertaliens communiquent et où sont conservés les règles et les manuels, et un canal séparé où sont conservés les journaux de transactions. Le processus est illustré à la figure 2.

Types d'escroqueries

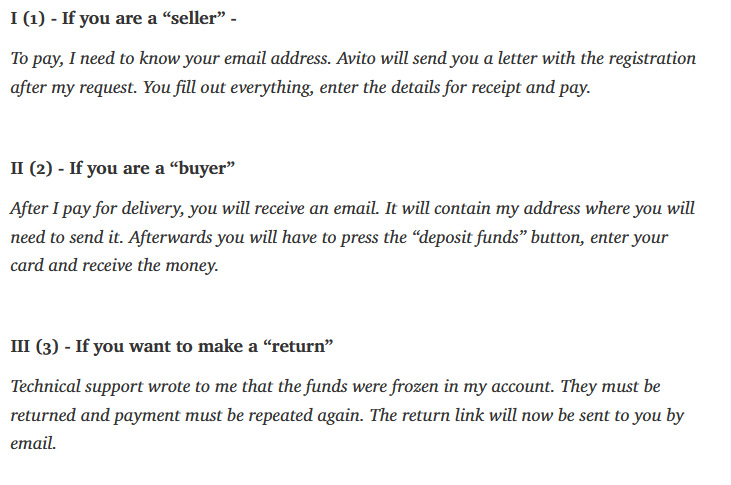

Il existe trois principaux scénarios d’arnaque :

1. Vendeur, appelé en interne 1.0.

2. Acheteur, appelé en interne 2.0.

3. Remboursement.

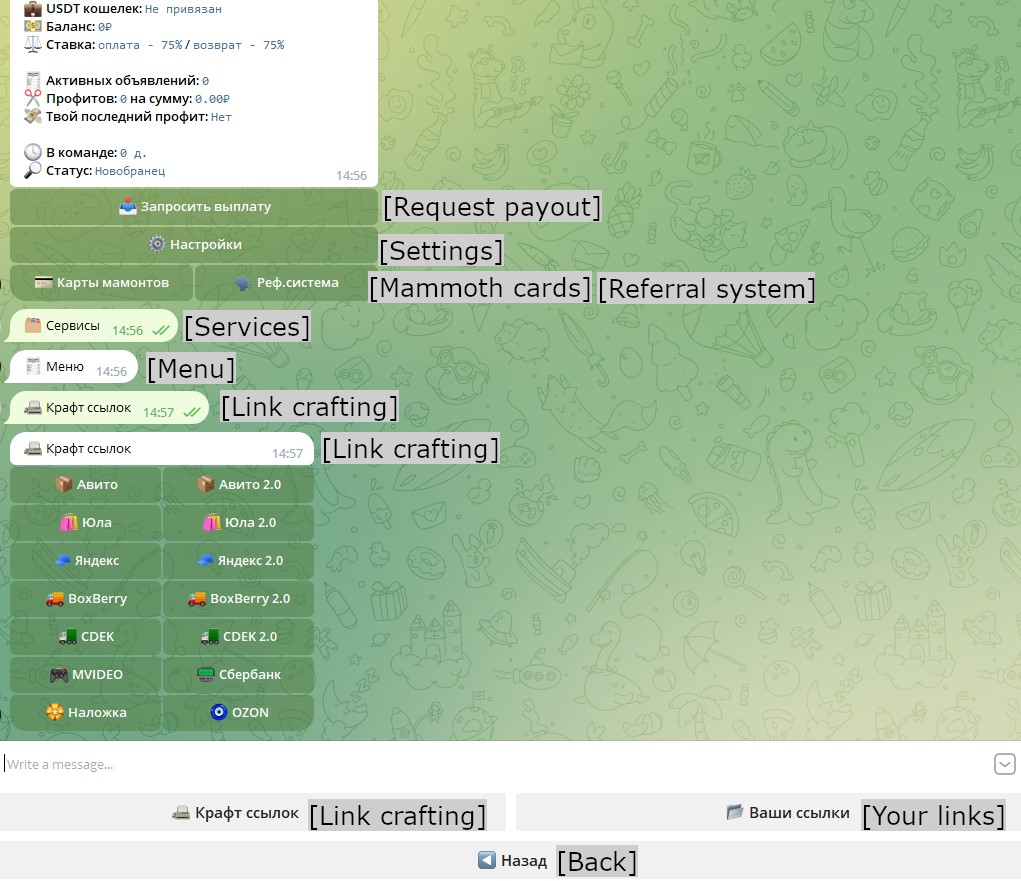

La figure 3 est le menu de création pour les deux premiers scénarios d'arnaque, où la colonne 1 en bas représente les escroqueries du vendeur (1.0). Le scénario d’arnaque au remboursement est ensuite lié individuellement à chaque scénario d’arnaque. Ces types d'arnaques sont décrits dans les sous-sections suivantes.

Arnaque du vendeur

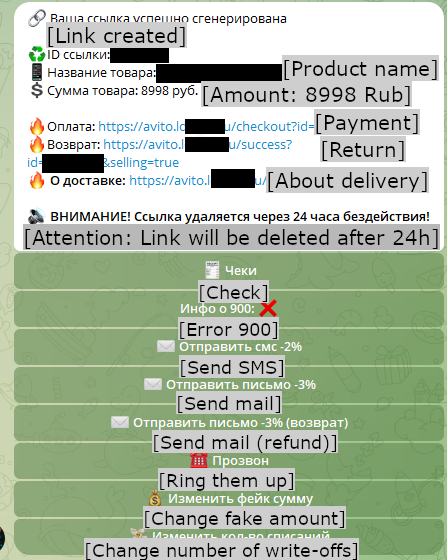

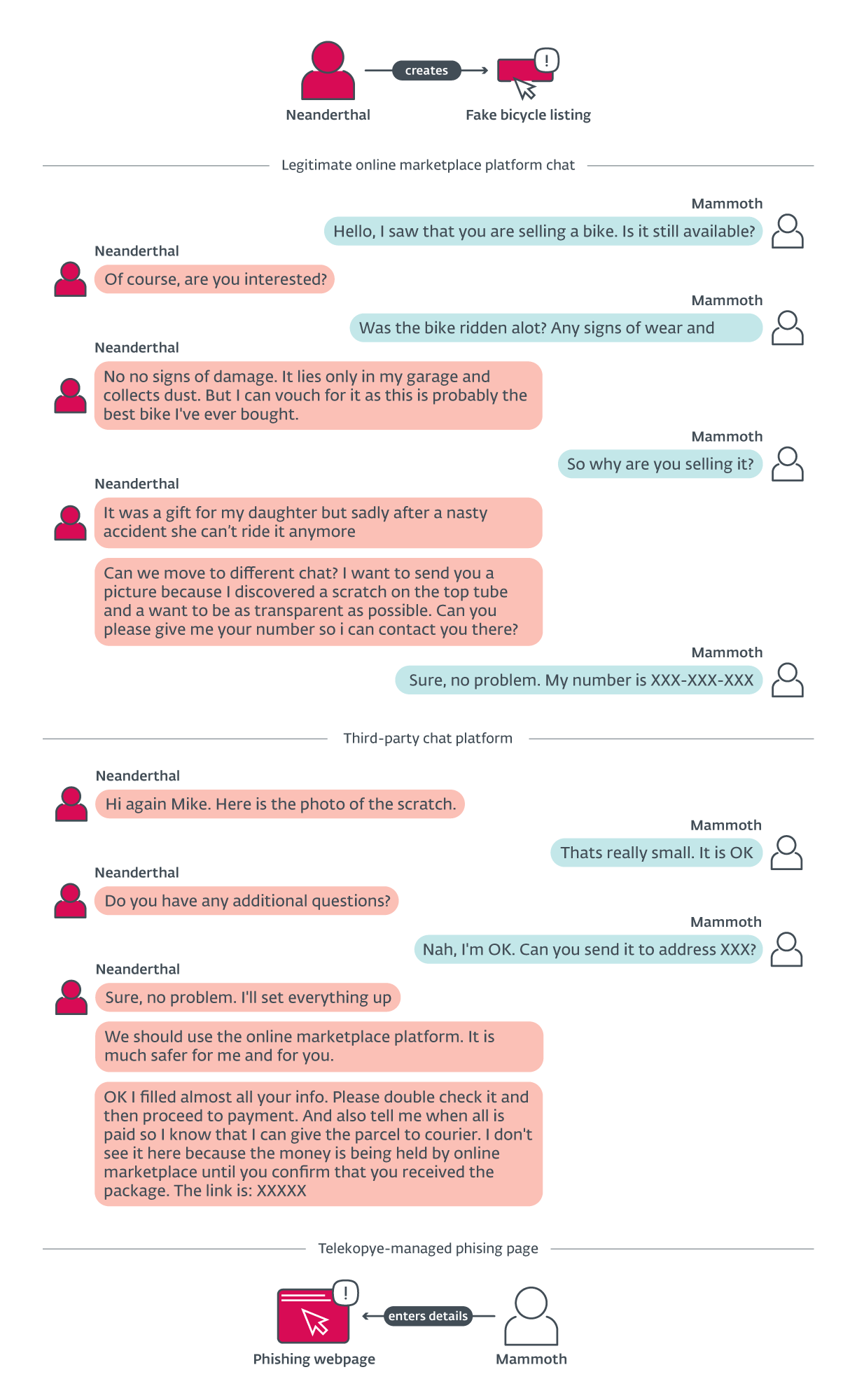

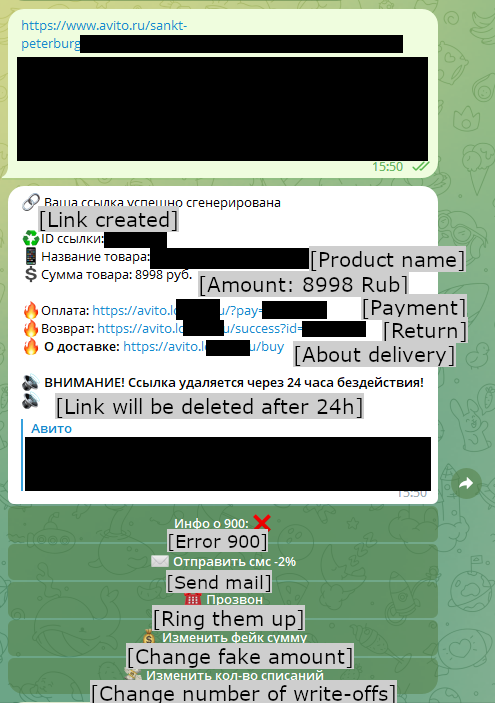

Dans ce scénario, les Néandertaliens se font passer pour des vendeurs et tentent d’inciter des mammouths sans méfiance à acheter un article inexistant. Lorsqu'un mammouth manifeste de l'intérêt pour l'article, l'homme de Néandertal le persuade de payer en ligne plutôt qu'en personne. Si le Mammoth est d'accord, le Néandertal fournit un lien vers un site Web de phishing fourni par Telekopye et soigneusement conçu pour ressembler à la page de paiement du marché en ligne légitime répertoriant l'article réputé. Contrairement à la page Web légitime, cette page demande une connexion bancaire en ligne, des détails de carte de crédit (y compris parfois le solde) ou d'autres informations sensibles. Si le Mammoth saisit ces données, le site de phishing les vole automatiquement. Il est intéressant de noter que ces données ne sont pas accessibles aux Néandertaliens proposant l'objet à la vente, mais sont traitées par d'autres Néandertaliens. La figure 4 montre le menu Telekopye avec des liens de phishing déjà créés et la figure 5 montre la communication lors de ce scénario d'arnaque.

Arnaque à l'acheteur

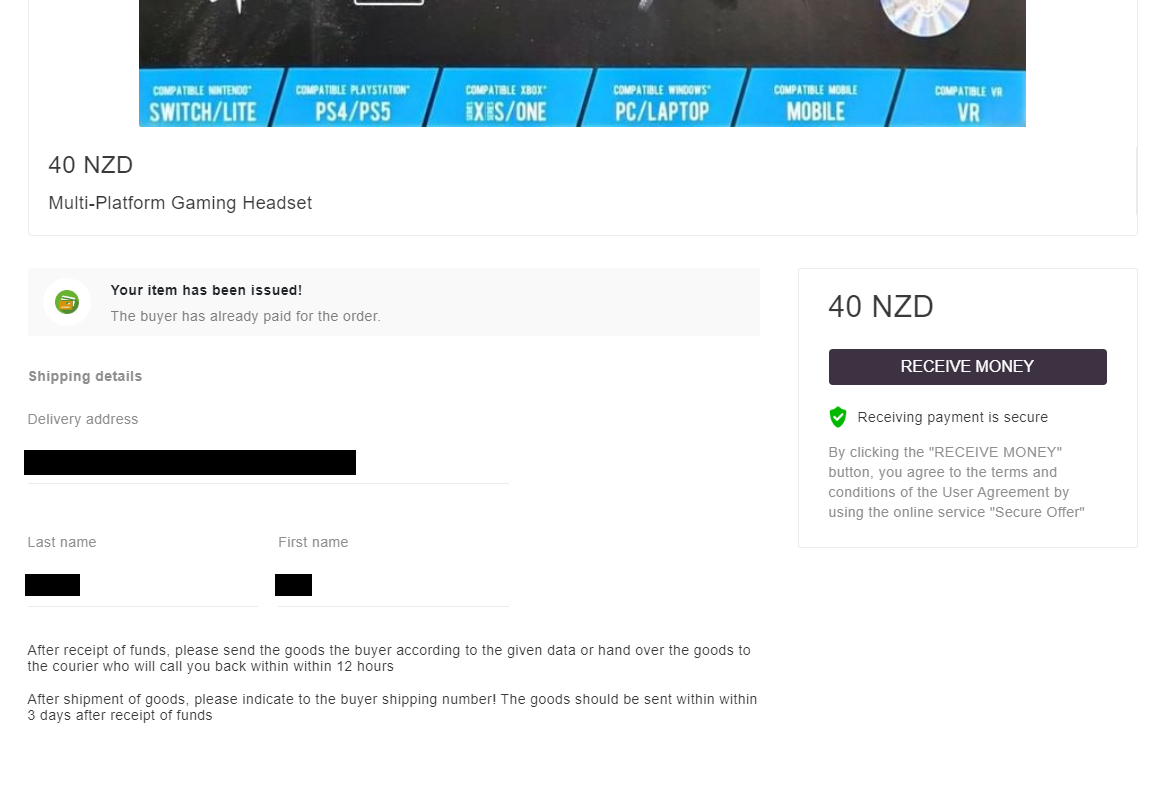

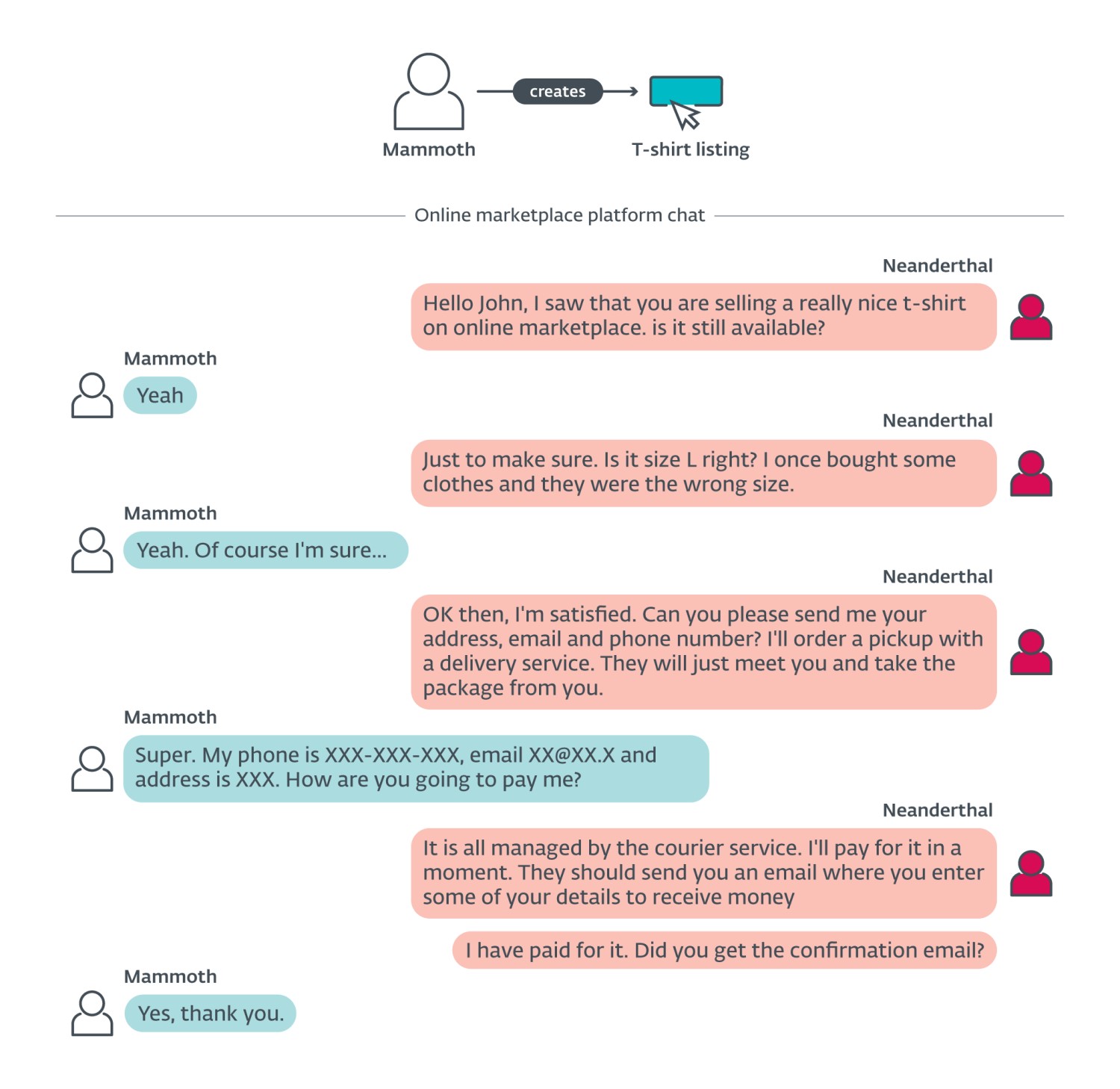

Dans ce scénario, les Néandertaliens se font passer pour des acheteurs et recherchent un mammouth à cibler. Ils manifestent de l'intérêt pour l'article qu'un Mammoth vend et prétendent avoir déjà payé via la plateforme fournisseur. Les Néandertaliens envoient aux mammouths des messages électroniques ou SMS (créés via Telekopye) avec un lien vers un site Web de phishing soigneusement conçu (également créé via Telekopye ; voir Figure 6), affirmant que le mammouth doit cliquer sur ce lien pour recevoir leur argent. depuis la plateforme. Le reste du scénario est très similaire à l’arnaque du vendeur avec de légères variations au cours de la conversation (représentée dans la figure 7).

Arnaque au remboursement

Dans ce scénario, les Néandertaliens créent une situation dans laquelle le mammouth attend un remboursement, puis leur envoie un e-mail de phishing avec un lien vers le site Web de phishing, remplissant à nouveau le même objectif. Soit les Néandertaliens envoient de tels e-mails à des mammouths qu'ils n'ont pas contactés auparavant, espérant qu'ils deviendraient cupides et essaient d'obtenir ce « remboursement », soit ils les combinent avec le scénario d'arnaque du vendeur – lorsque les mammouths se plaignent de ne pas avoir reçu leurs marchandises, les Néandertaliens envoyez-leur des e-mails de phishing de remboursement pour tenter de les arnaquer une deuxième fois.

Modus operandi

Maintenant que nous avons décrit les différents scénarios d’arnaque, regardons quelles connaissances les Néandertaliens ont accumulées au fil des années de leur activité. Leur documentation interne se compose d'images, de graphiques, de petits guides et même de documents complexes – la table des matières d'un de ces documents est illustrée dans la figure 8.

Nous avons également découvert qu’il existe deux types de Néandertaliens. Le premier type écrit à tous les mammouths possibles et l’autre est beaucoup plus pointilleux lorsqu’il s’agit de rechercher un mammouth potentiel. Il existe une certaine rivalité entre eux, car les plus prudents soutiennent que le comportement « imprudent » des escrocs les moins prudents pourrait générer un peu plus de profits, mais cela sensibilise beaucoup plus le public.

Préparation

La préparation à une arnaque diffère selon le scénario choisi. Pour le scénario d’arnaque du vendeur, il est conseillé aux Néandertaliens de préparer des photos supplémentaires de l’article pour être prêts si les mammouths demandent des détails supplémentaires. Si les Néandertaliens utilisent des images téléchargées en ligne, ils sont censés les modifier pour rendre la recherche d’images plus difficile.

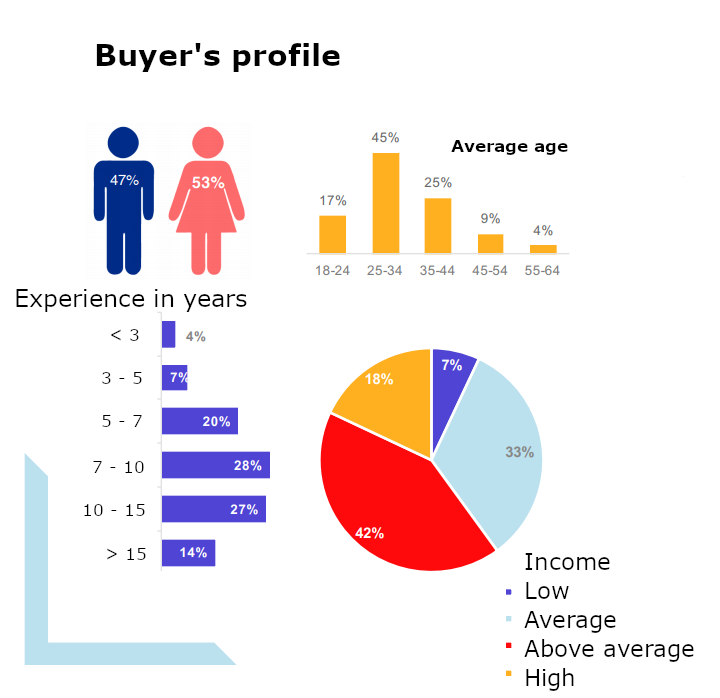

Pour le scénario d'arnaque de l'acheteur, l'élément clé de la préparation d'un Néandertalien est la manière dont il choisit le mammouth. Au fil des années, les Néandertaliens ont créé des lignes directrices à suivre lors du choix de leurs cibles : ils prennent en compte le sexe, l’âge, l’expérience sur les marchés en ligne, les notes, les avis, le nombre de transactions effectuées et bien d’autres indicateurs.

Étude de marché

Dans presque tous les groupes de Néandertaliens, nous pouvons trouver des références à des manuels contenant des études de marché en ligne à partir desquels les Néandertaliens tirent leurs stratégies et leurs conclusions. La source de cette recherche est généralement un étude à partir de 2017 par Avito et l'agence Data Insight. La figure 9 illustre les résultats d'une de ces recherches, illustrant des graphiques de sexe, d'âge, d'expérience et de répartition des revenus sur un marché en ligne spécifique.

Lors du scénario d’arnaque à l’acheteur, les Néandertaliens choisissent leurs cibles en fonction du type d’articles qu’ils vendent. Par exemple, certains groupes évitent complètement l’électronique. En revanche, les appareils mobiles constituent une catégorie appréciée par d’autres groupes. Le prix de l'objet est également important : s'il est trop élevé, les Néandertaliens ne cibleront pas ces mammouths, car ils pensent que la vigilance des mammouths sera beaucoup plus élevée par défaut. Les manuels recommandent aux Néandertaliens, dans le scénario de l'arnaque à l'acheteur, de choisir des objets dont le prix est compris entre 1,000 30,000 et 9.50 290 roubles (20 € à XNUMX € au XNUMXth octobre 2023).

L'emplacement du mammouth est également important. Les Néandertaliens se concentrent davantage sur les villes plus riches où ils s’attendent à plus de logements et où les gens ne surveillent pas aussi attentivement leurs propres finances.

Enfin, les escrocs prennent également en compte le jour du mois. Ils visent les jours qui suivent la réception de leur salaire, car ils s'attendent naturellement à avoir plus d'argent sur leur compte bancaire.

Raclage Web

Les Néandertaliens utilisent des grattoirs Web pour parcourir rapidement de nombreuses listes de marchés en ligne et choisir un mammouth parfait qui tombera dans le piège de l'arnaque ; il s’agit, comme nous l’avons déjà écrit, d’une première partie cruciale du scénario d’arnaque de l’acheteur.

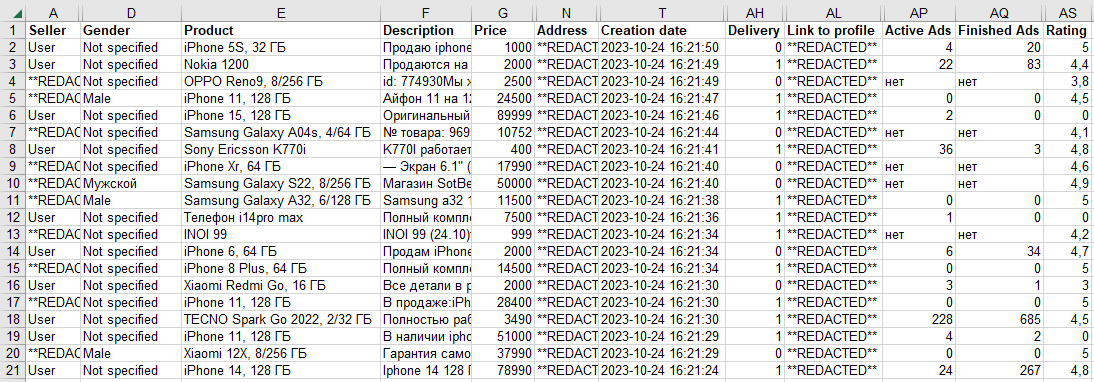

Nous ne connaissons pas de scrapers Web personnalisés mis en œuvre par les Néandertaliens, mais leur documentation en mentionne quelques-uns proposés comme services légitimes. Les Néandertaliens parcourent le marché ciblé pour obtenir des listes, des détails sur les articles et des informations sur les utilisateurs, ce qui donne lieu à un fichier CSV ou XML. Les Néandertaliens utilisent ensuite les résultats pour trouver rapidement les bonnes cibles. Nous fournissons un exemple d'un tel fichier dans la figure 10.

Les évaluations et l'expérience des utilisateurs présentent un intérêt particulier pour les Néandertaliens, car ils utilisent ces informations pour éviter les cibles qu'ils jugent susceptibles de repérer l'arnaque.

Éviter la livraison en personne

Pour des raisons de sécurité, de nombreux Mammouths préfèrent à la fois le paiement et la livraison en personne pour les marchandises vendues. Cela pose un problème aux Néandertaliens, car ils doivent convaincre les mammouths d'accepter d'utiliser un service de livraison et de paiement en ligne, afin de pouvoir les diriger vers le site de phishing. Habituellement, ils prétendent qu'ils sont trop loin ou qu'ils quittent la ville pour un voyage d'affaires de quelques jours. En même temps, ils essaient de paraître très intéressés par l'objet pour augmenter les chances que le mammouth accepte leur suggestion.

Livraison de liens vers des pages Web de phishing

De nombreux marchés en ligne légitimes disposent d'une fonction de chat intégrée et, parallèlement, d'une modération. Envoyer à quelqu’un un lien via un tel chat est généralement un signal d’alarme et peut très bien entraîner une interdiction. Les Néandertaliens tentent de surmonter cet obstacle en persuadant les mammouths de poursuivre leur conversation sur une autre plateforme de chat, moins surveillée.

Leurs arguments sont très similaires à ceux contre la livraison en personne. Ils affirment qu'ils doivent quitter leur domicile et ne peuvent pas accéder au chat depuis leur téléphone mobile, mais qu'ils peuvent continuer leur conversation sur l'une des applications de chat.

Selon leurs propres statistiques, les Néandertaliens affirment qu’environ 50 % des mammouths accepteraient un changement de plateforme et que 20 % d’entre eux tomberaient dans le piège de l’arnaque. Cela se traduit par un taux de réussite global de 10%.

Une autre méthode de livraison privilégiée consiste à utiliser le courrier électronique ou le SMS. Telekopye est capable de générer rapidement des messages de phishing convaincants. Les Néandertaliens utilisent des astuces (certaines illustrées dans la figure 11) pour connaître les adresses e-mail ou les numéros de téléphone des mammouths afin de leur envoyer de tels messages. L'avantage de cette approche est que demander un numéro de téléphone ou une adresse e-mail ne déclenchera probablement aucun signal d'alarme ni pour Mammoth ni pour la plateforme de discussion et que l'Homme de Néandertal n'a pas besoin de persuader le Mammoth de passer à une autre plateforme de discussion.

Communication

Aucune IA n'est utilisée par Telekopye. Cela peut paraître surprenant, mais les Néandertaliens pensent que leur approche est supérieure et moins susceptible d'être repérée par les mécanismes de surveillance. En conséquence, la grande partie de leur documentation interne est axée sur les techniques de communication pour obtenir les meilleurs résultats.

Gagner la confiance du mammouth est crucial pour le succès d'une arnaque. Souvent, les Néandertaliens ne répondent pas immédiatement à chaque message, mais attendent (parfois même quelques heures) pour créer l'illusion qu'ils sont occupés par leur vie quotidienne normale. En parlant d'heure : ils tentent de s'adapter au fuseau horaire du Mammouth pour ne pas éveiller les soupçons.

Ils se lancent souvent dans une conversation en premier ; ils peuvent même partager une fausse histoire personnelle. Le but est de rechercher des signaux d’alarme – des signes qui indiqueraient à l’Homme de Néandertal que le Mammouth est trop méfiant ou trop expérimenté. Puisque les Néandertaliens sont concentrés sur le profit, ils ne veulent pas passer du temps sur les mammouths qui finissent par repérer le piège.

Un autre bon exemple est que lorsque les Néandertaliens utilisent le scénario d’arnaque de l’acheteur, ils assurent aux mammouths qu’ils ont déjà payé pour l’article. Ceci, combiné à la conception de l’e-mail de phishing qui promet une récupération rapide de l’argent, fait que Mammoths est moins vigilant.

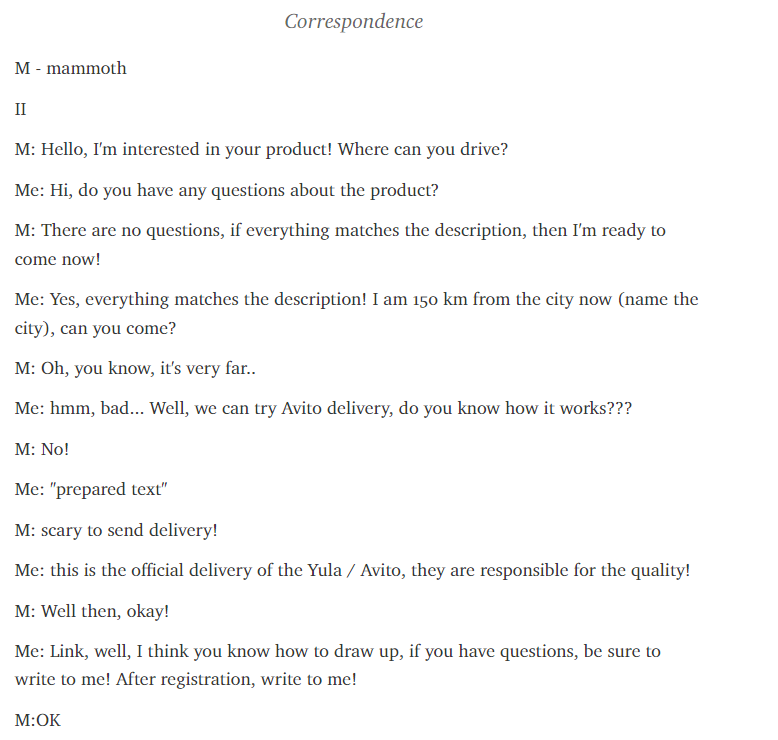

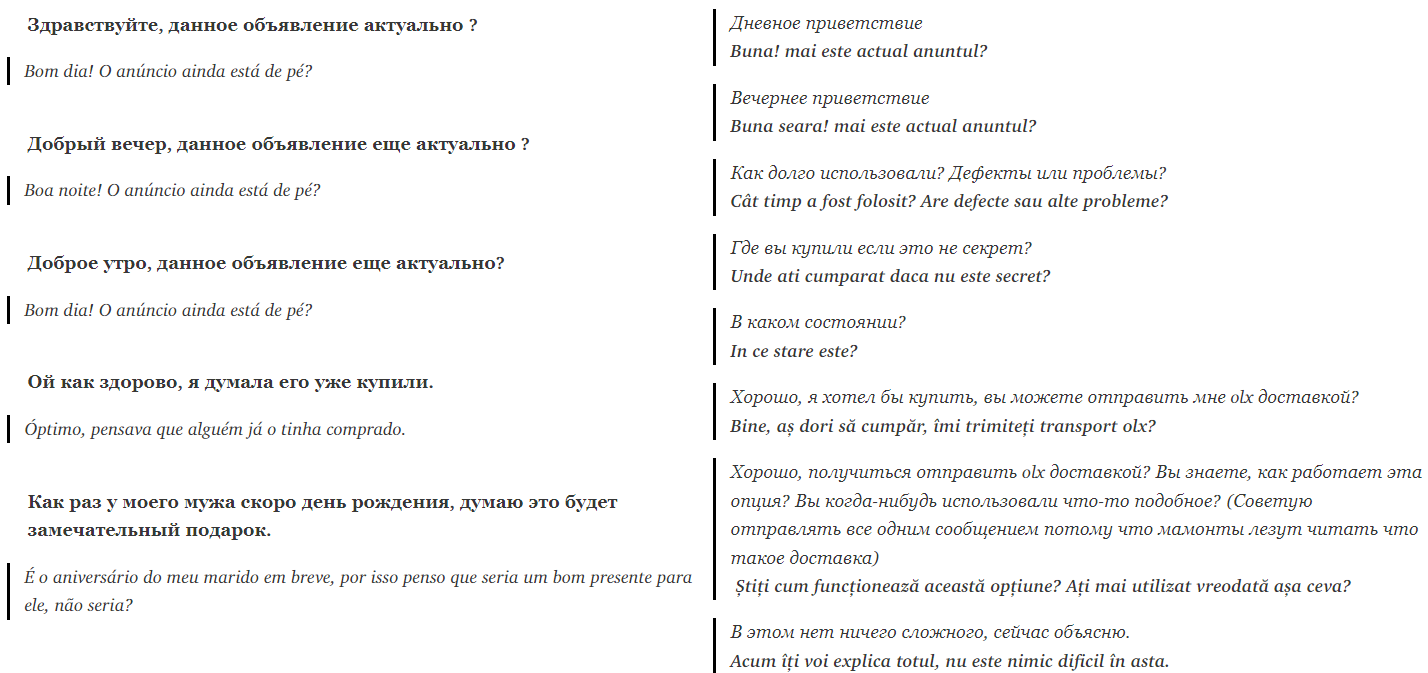

Les Néandertaliens expérimentés offrent aux nouveaux arrivants des conversations complètes dont ils peuvent s'inspirer ; un tel exemple est fourni à la figure 12.

Les Néandertaliens ne tolèrent qu’un certain niveau de résistance de la part des mammouths : s’ils estiment que l’arnaque n’a pas de chances de réussir, ils se tournent vers une cible différente. Cependant, s’ils ont le sentiment d’avoir presque gagné, ils se montrent très convaincants. Un exemple parfait est leur approche documentée des situations dans lesquelles ils réussissent à récolter les données sensibles du Mammoth, mais soit la banque bloque la transaction, soit les fonds sont insuffisants. Dans ce cas, les Néandertaliens peuvent aller jusqu'à demander au Mammouth d'utiliser la carte d'un membre de leur famille ou même d'appeler leur banque et d'autoriser eux-mêmes le transfert.

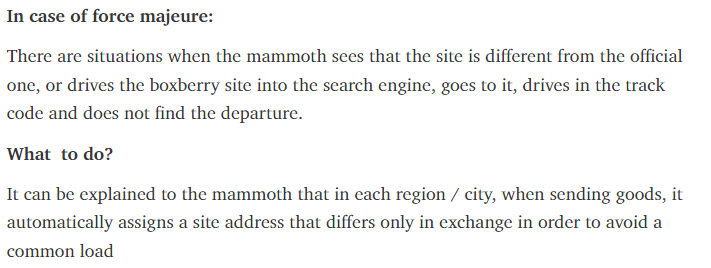

Les Néandertaliens sont prêts à répondre à de nombreuses questions inattendues concernant la légitimité de leurs demandes (voir Figure 13).

Traduction

Comme cette opération cible les mammouths à l’échelle internationale, les Néandertaliens doivent créer l’illusion qu’ils parlent assez bien la langue du mammouth. Il est assez courant de rencontrer des Néandertaliens russophones capables d’écrire en anglais. Fait intéressant, nous avons pu croiser les surnoms Telegram de nombreux Néandertaliens avec les profils des plateformes d’apprentissage des langues. Ces comptes indiquaient généralement que le propriétaire parlait russe et anglais. Évidemment, ce lien n’est peut-être qu’une coïncidence.

Pendant de nombreuses années, les Néandertaliens ont utilisé Google Translate. Depuis au moins 2021, les Néandertaliens se sont tournés vers d'autres traducteurs, comme DeepL, car (à leur avis) il comprend mieux le contexte.

En plus de faire appel à des traducteurs, ils ont créé de nombreuses tables de traduction au fil des ans, avec des traductions vérifiées d'expressions courantes dans plusieurs langues. Ces traductions sont le plus souvent du russe vers les langues européennes (voir Figure 14). Les Néandertaliens copient et collent simplement ces phrases traduites dans la conversation avec le mammouth.

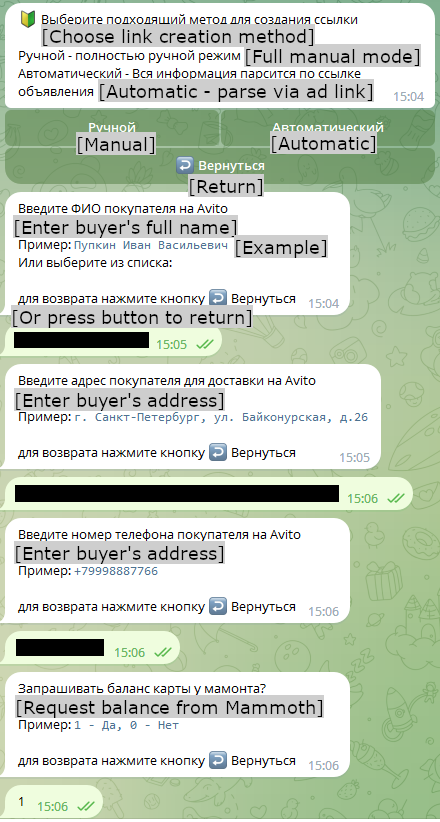

Fonctionnalités spécifiques au groupe

Nous devons également mentionner que différents groupes ont des améliorations de qualité de vie différentes par rapport à Telekopye. Par exemple, lors de la génération d’un lien de phishing (un résultat est visible sur la figure 15), les Néandertaliens d’un de ces groupes se voient poser plusieurs questions qui leur permettent d’avoir un certain degré de personnalisation de chaque site de phishing. La plus intéressante est la question de la génération manuelle/automatique de sites de phishing. Dans le cas d'une génération manuelle, l'Homme de Néandertal doit préciser toutes les informations nécessaires à la création du site de phishing. Pour les Néandertaliens se faisant passer pour des acheteurs, cela prend entre 10 et 15 questions (Figure 16).

Dans le cas de la génération automatique de pages, l'Homme de Néandertal n'a qu'à préciser l'URL de l'article à « acheter » et à répondre à cinq questions (comme le nom et le numéro de téléphone de l'acheteur). Telekopye récupère ensuite toutes les informations du site Web et crée le site Web de phishing.

Anonymat et évasion

Les Néandertaliens pensent que leurs groupes sont remplis de « rats » (par exemple, les forces de l’ordre ou les chercheurs). Ainsi, ils respectent religieusement les règles, notamment aucune recherche d’informations susceptibles d’identifier d’autres membres du groupe. Enfreindre ces règles peut très bien entraîner une interdiction. La règle d’or est « travailler plus, parler moins ». De plus, ils sont encouragés à utiliser des VPN, des proxys et des TOR pour rester en sécurité. Les Néandertaliens fournissent aux nouveaux arrivants des guides détaillés et s’engagent même dans des discussions animées sur les programmes ou services à utiliser et pourquoi, y compris les préférences du navigateur. Certains Néandertaliens utilisent même Orbot, une variante de TOR pour Android.

L'argent

Les Néandertaliens doivent cacher non seulement leur identité et leur localisation, mais aussi leur argent. Naturellement, les crypto-monnaies sont la réponse à cette question. Nous n’avons pu tirer aucune conclusion concernant la préférence en matière de crypto-monnaie.

Enfin, les Néandertaliens préfèrent les services auxquels ils peuvent s'inscrire en utilisant uniquement un numéro de téléphone portable. Ils considèrent que c'est la meilleure approche, car il est relativement simple d'acheter une carte SIM sans révéler son identité.

Contourner la détection automatique

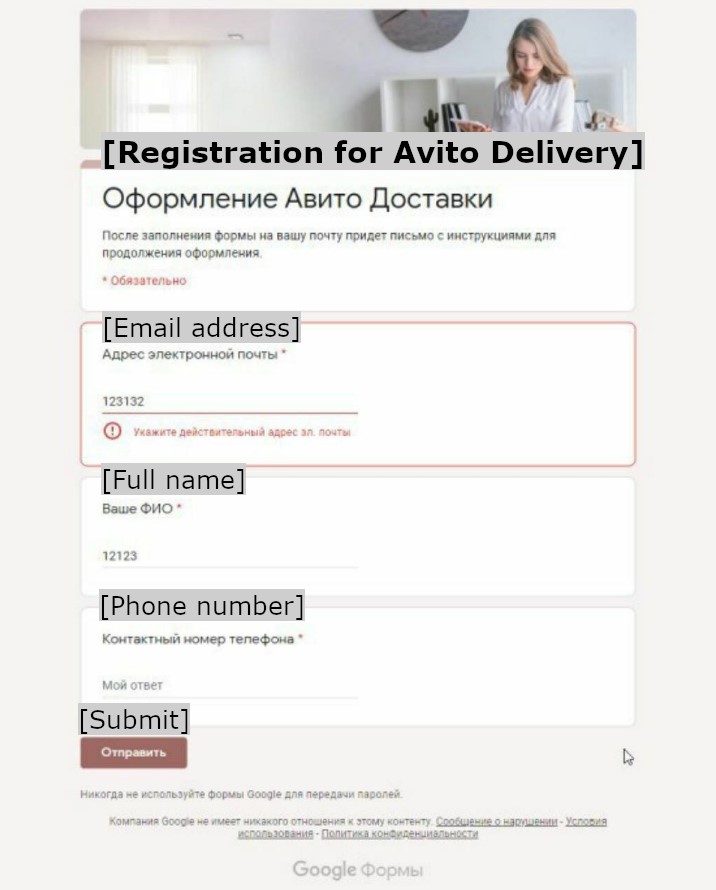

Les escroqueries sur les marchés en ligne ne sont pas nouvelles. Au fil des années, les plateformes proposant ces services ont mis en place un certain nombre de techniques pour contrer les fraudeurs et accroître la sécurité de leurs clients. Les Néandertaliens en sont conscients et continuent d’expérimenter différentes approches pour s’affranchir des politiques de modération des plateformes. L’une des premières tentatives, plutôt stupides, consistait à utiliser Google Forms pour hameçonner les informations personnelles de Mammoths (comme le montre la figure 17). Compte tenu des informations ciblées, l'objectif était d'obtenir un moyen de communiquer via un canal différent – email ou SMS – où une stricte modération n'aurait pas lieu.

De nos jours, presque tous les Néandertaliens tentent de transférer leurs mammouths vers des plateformes de discussion légitimes et moins surveillées. Les Néandertaliens les choisissent parce qu’ils pensent qu’y interdire des comptes prend du temps. De plus, l’envoi de divers liens sur des plateformes de chat est une pratique courante plutôt qu’un comportement suspect. En prime, presque tout le monde connaît de telles applications, les Néandertaliens n'ont donc pas besoin d'expliquer leur fonctionnement.

Bien qu’ils considèrent ces plates-formes comme beaucoup plus sûres, les Néandertaliens avancent néanmoins avec prudence. Ils évitent d’envoyer trop de messages sur une courte période et essaient de personnaliser les messages pour différents mammouths – Telekopye les aide grandement dans cet effort.

Explorer de nouveaux territoires : arnaque immobilière

Certains groupes néandertaliens évoquent un autre type de scénario d'arnaque, ciblant les locataires de biens immobiliers. L'arnaque fonctionne comme suit. Au cours de la phase de préparation, les Néandertaliens écrivent au propriétaire légitime d'un appartement, faisant semblant d'être intéressés, et lui demandent divers détails, tels que des photos supplémentaires et le type de voisins de l'appartement. Les Néandertaliens prennent ensuite toutes ces informations et créent leur propre annonce sur un autre site Web, proposant l'appartement à la location. Ils ont réduit le prix de marché attendu d'environ 20 %. Le reste du scénario est identique au scénario d'arnaque du vendeur : l'Homme de Néandertal attend qu'un mammouth manifeste son intérêt et lui ordonne de payer des frais de réservation via un lien qui, bien sûr, pointe en fait vers un site Web de phishing.

Grâce à la télémétrie d'ESET, nous avons constaté que les sites Web de phishing utilisés dans ce scénario d'arnaque ressemblent étrangement à ceux créés par Telekopye pour les scénarios Acheteur et Vendeur. Ceci, combiné à l’arnaque annoncée par les groupes Telekopye, nous porte à croire qu’il existe un lien. Cependant, nous n’avons infiltré aucun groupe spécialisé dans ce scénario ni obtenu de variante Telekopye conçue à cet effet.

Interview

En parcourant différents manuels, groupes et documents supplémentaires, nous avons trouvé un entretien avec un administrateur de Telekopye réalisé fin 2020. Cela nous a permis d'avoir un aperçu unique de l'esprit d'un Néandertalien de haut rang. L'administrateur de Telekopye interrogé dirigeait un groupe Telekopye spécialisé dans l'enseignement des nouveaux Néandertaliens.

On demande à un moment donné à l'administrateur comment il voit l'avenir de ce secteur de « travail ». À cela, il répond que « les escroqueries sur les marchés en ligne seront toujours présentes. Il est beaucoup plus difficile [d’arnaquer] qu’avant grâce aux politiques d’interdiction sur différents sites. Mais il n’est tout simplement pas possible d’arrêter tout phishing sur ces sites ». Il dit également qu'il n'arnaque plus. Il en a juste eu marre et travaille désormais uniquement comme administrateur/tuteur et c'est la raison pour laquelle son groupe est si unique. « Je n'ai pas peur des mammouths. Tous les autres mammouths vous menaceront lorsqu'ils se rendront compte qu'ils ont été victimes d'une arnaque. Apparemment, tout le monde aujourd'hui est l'épouse ou l'amie du ministre de l'Intérieur», dit l'administrateur.

Lorsqu'on lui demande s'il envisage de créer un nouveau projet d'arnaque, il répond qu'il n'a pas le temps pour cela. Il anime deux chaînes, mène une vie active, s'entraîne beaucoup et ne passe que quatre heures par jour à la maison.

Il avoue également qu'il est pleinement conscient que ce genre de travail n'est pas honnête, mais il trouve une excuse typique pour lui-même. « … certaines personnes paieront constamment pour des liens, et quelqu'un les lancera constamment. Celui qui fait de gros efforts dans la vie réussira. En plus de cela, il dit que s’il se sent désolé pour Mammoth, il se demande : « Pourquoi est-ce que je les escroque en premier lieu ? Eh bien… je ne vole que les riches (note de recherche : des mammouths qui ont probablement au moins 200 € sur leur compte) et si ma conscience était si fragile, j'irais travailler comme livreur ».

Conclusion

Dans ce deuxième volet consacré à Telekopye, nous nous sommes concentrés sur ce que nous avons appris sur les Néandertaliens. Grâce à l’accès à leur communication interne et à leur base de connaissances, nous avons fourni non seulement des descriptions de différents scénarios d’arnaque, mais surtout un aperçu unique de leur mode opératoire et de leur état d’esprit.

Nous avons montré à quoi ressemble le processus d'admission des nouveaux arrivants et comment Telekopye aide les Néandertaliens dans leur travail quotidien. De plus, nous avons montré qu’ils expérimentent probablement également des escroqueries immobilières.

Les escroqueries sur les marchés en ligne ne disparaîtront probablement pas. Comme nous l'avons démontré dans le premier versement, nous avons pu découvrir des dizaines de groupes exploitant Telekopye. Cela dit, grâce à notre connaissance unique du fonctionnement des fraudeurs, nous pensons que nous pouvons apprendre beaucoup de choses afin de protéger les utilisateurs de ces plateformes contre tout préjudice.

Les IoC et un tableau des techniques MITRE ATT&CK ont été fournis dans la première partie de cette analyse et sont inchangés, veuillez donc vous référer à cet article pour ces.

Pour toute question concernant nos recherches publiées sur WeLiveSecurity, veuillez nous contacter à menaceintel@eset.com.

ESET Research propose des rapports d'intelligence APT privés et des flux de données. Pour toute demande concernant ce service, rendez-vous sur Intelligence des menaces ESET .

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/eset-research/telekopye-chamber-neanderthals-secrets/