De plus, 7 façons de savoir que vous avez téléchargé une application sommaire et 7 conseils pour rester à l'abri des menaces de sécurité mobile à l'avenir

Vous venez de télécharger un nouveau jeu mobile, un portefeuille de crypto-monnaie ou une application de fitness, mais quelque chose ne va pas. L'écran de votre téléphone est inondé de publicités ennuyeuses, l'application ne fait pas ce que vous attendez d'elle et, Dieu nous en préserve, vous avez trouvé une transaction non autorisée sur votre compte bancaire.

Il y a de fortes chances que l'application que vous avez téléchargée ait recherché votre argent ou des informations sensibles. Compte tenu de la richesse des données auxquelles nous accédons via nos smartphones, il n'est pas étonnant que les cybercriminels s'intéressent à ces appareils, avec des menaces menaçantes, en particulier dans les magasins d'applications tiers.

Selon le Rapport sur les menaces ESET T3 2022, le nombre de menaces Android a grimpé de 57 % au cours des derniers mois de 2022, grâce à une augmentation considérable de 163 % des logiciels publicitaires et à une croissance de 83 % des détections de HiddenApps,

Heureusement, vous pouvez éviter à la fois les logiciels malveillants et les applications potentiellement indésirables (PUA) en étant prudent et en faisant preuve de diligence. Nos conseils ci-dessous vous aideront à repérer une application potentiellement douteuse à des kilomètres de distance, ainsi qu'à remettre votre téléphone en forme si vous avez téléchargé une telle application.

Comment reconnaître une fausse application

- Vérifiez les chiffres

Supposons que vous recherchiez ce que vous attendez raisonnablement d'être une application avec des centaines de millions d'utilisateurs, mais que vous ne rencontrez qu'une application qui, tout en ressemblant à la réalité, n'a pas accumulé autant de téléchargements. Si tel est le cas, il y a de fortes chances que vous ayez affaire à une application imposteuse.

En effet, soyez prudent lorsque vous cherchez à télécharger une application qui a fait parler d'elle ces derniers temps. Les cybercriminels sont toujours désireux de s'appuyer sur une augmentation de la popularité d'une application ou d'un service afin de pousser les applications imitatrices sur le marché. Un exemple récent est une flopée de sommaires applications qui tentent de profiter de l'engouement pour ChatGPT et qui ont été déployés avant même la sortie de l'application officielle.

Il en va de même pour les fausses mises à jour d'applications légitimes et largement utilisées. Un exemple est le cas curieux de Rose WhatsApp, un faux thème de couleur pour WhatsApp qui a été colporté via des messages sur l'application en 2021.

- Lire les commentaires

Si une application est mal notée, vous devriez probablement lui donner un laissez-passer. D'un autre côté, des tonnes de critiques élogieuses qui sonnent presque toutes de la même manière devraient également soulever des sourcils. C'est particulièrement le cas avec les applications qui n'ont pas été téléchargées des millions de fois - bon nombre de ces recommandations peuvent être l'œuvre de faux examinateurs ou même de bots.

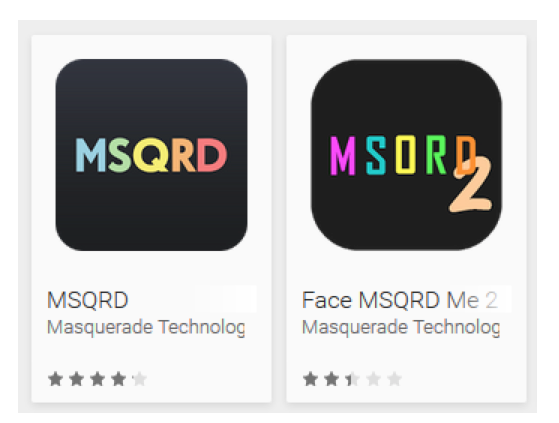

- Vérifiez les visuels

Quelque chose dans la couleur ou le logo de l'application utilisée ne vous semble pas correct… En cas de doute, comparez les visuels à ceux du site Web du fournisseur de services. Les applications malveillantes imitent souvent leurs homologues légitimes et utilisent des logos similaires, mais pas nécessairement identiques.

L'imposteur est à droite (source : Recherche ESET)

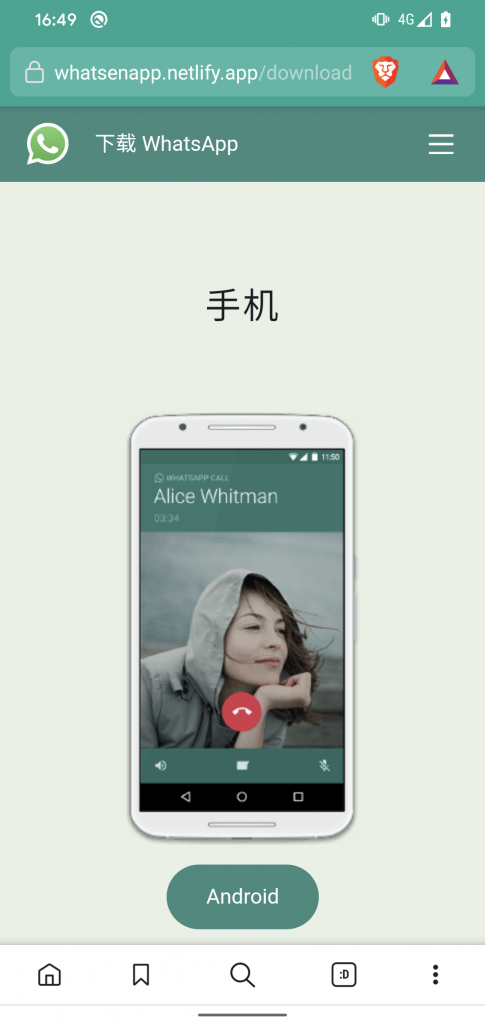

Cependant, ne vous laissez pas bercer par un faux sentiment de sécurité simplement parce que vous avez reconnu le logo d'une banque, d'un processeur de paiement ou d'un portefeuille de crypto-monnaie bien connu. Certaines applications utilisent non seulement le nom d'un service légitime, mais sont également distribuées via des sites Web qui sont le images crachées des sites légitimes. Gardez les yeux ouverts pour plus de détails - un examen plus approfondi, y compris des URL, révèle souvent des cadeaux.

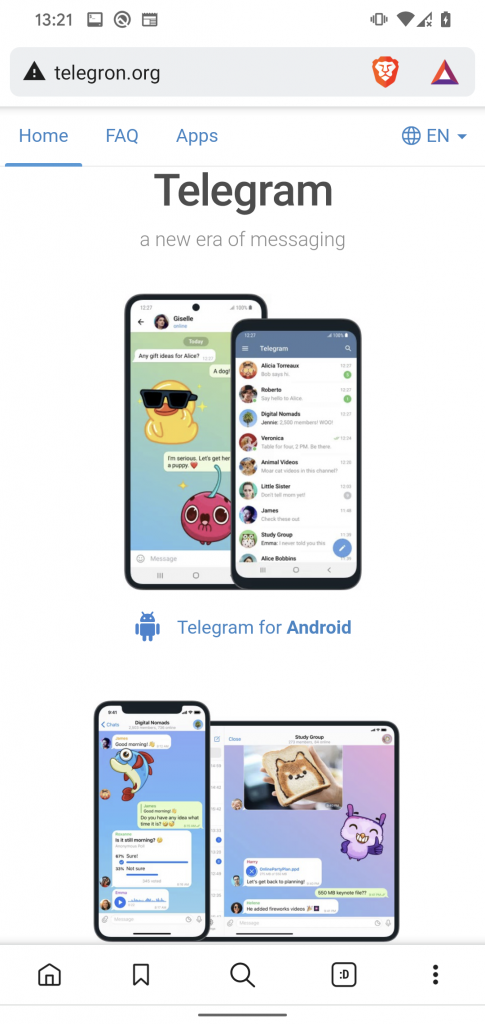

Site Web légitime à gauche, copieur à droite (Source: Recherche ESET)

Sites Web se faisant passer pour Telegram et WhatsApp (Source : Recherche ESET)

- Revérifiez les revendications "application officielle"

Dans un cas documenté par la recherche ESET l'année dernière, les cybercriminels ont distribué des applications pour les magasins en ligne et les banques qui n'avaient souvent même pas d'application disponible sur Google Play.

Lorsque vous téléchargez une application mobile qui devrait être associée à un service en ligne populaire, assurez-vous que le service propose effectivement une telle application. Si tel est le cas, son site Web officiel contiendra des liens vers les applications de Google Play Store et/ou Apple App Store. Le nombre et la variété des applications malveillantes sur le thème de ChatGPT est un exemple pratique.

- Vérifiez le nom et la description de l'application

Les développeurs d'applications légitimes s'efforcent généralement d'éviter de passer pour non professionnels. Cela s'applique également à des choses aussi banales que les descriptions d'applications - lisez-les pour voir si vous pouvez repérer une mauvaise grammaire ou des détails incohérents et incomplets. Ceux-ci fournissent souvent un indice qu'une application n'est pas ce qu'elle prétend être.

- Vérifier le pedigree du développeur

Soyez également prudent lorsque vous traitez avec une application d'un développeur d'applications inconnu sans expérience dans le développement d'applications. Ne vous laissez pas non plus tromper par un nom qui vous dit quelque chose – les fabricants d'applications louches peuvent utiliser à mauvais escient le nom d'une entité légitime et bien connue. Vérifiez si le développeur a d'autres applications à son nom et que les applications sont fiables ; en cas de doute, recherchez le nom du développeur dans Google.

- Faites attention aux autorisations d'application excessives

Enfin et surtout, évitez les applications qui nécessitent des autorisations utilisateur excessives, c'est-à-dire les types de privilèges dont elles n'ont pas vraiment besoin pour faire leur travail. UN l'application lampe de poche n'a guère besoin de droits d'administrateur et l'accès aux fonctionnalités de base de l'appareil.

7 façons de savoir que vous avez téléchargé une application à risque

Voici quelques signes indiquant que votre application nouvellement installée pourrait être incomplète :

- L'application ne fait pas son travail

Par exemple, en 2018, les chercheurs d'ESET ont analysé un ensemble de applications qui se faisaient passer pour des solutions de sécurité, mais tout ce qu'ils ont fait, c'est afficher des publicités indésirables et offrir une pseudo-sécurité. Ils ne faisaient qu'imiter les fonctions de sécurité de base avec des vérificateurs de sécurité très primitifs qui s'appuyaient sur quelques règles triviales codées en dur. En conséquence, ils détectaient souvent des applications légitimes comme malveillantes et créaient un faux sentiment de sécurité chez les victimes.

Si votre nouveau "jeu" s'avère être une plateforme de jeu, quelque chose ne va pas. Vérifiez à nouveau ce que vous avez réellement téléchargé.

- Il se comporte étrangement

L'application présente-t-elle un comportement étrange, comme le démarrage, la fermeture ou l'échec total sans raison apparente ? C'est l'un des signes les plus évidents que vous pourriez avoir téléchargé une application douteuse.

- Vous avez engagé des frais inattendus

Si vous avez repéré des frais indésirables sur votre carte de crédit ou votre facture de téléphone, cela peut être dû à une application que vous avez récemment téléchargée.

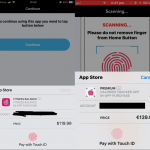

Par exemple, les chercheurs d'ESET ont repéré plusieurs applications qui se présentaient comme des outils de suivi de la condition physique et a abusé de la fonctionnalité Touch ID d'Apple pour voler de l'argent aux utilisateurs d'iOS. Après qu'un utilisateur ait lancé l'une des applications pour la première fois, il a demandé une analyse d'empreintes digitales pour "voir son suivi personnalisé des calories et ses recommandations diététiques". Si l'utilisateur avait une carte de crédit ou de débit directement connectée à un compte Apple, le logiciel malveillant continuerait à voler de l'argent aux victimes via des paiements frauduleux dans l'application.

Méfiez-vous des arnaques consistant à télécharger un service de paiement peer-to-peer (P2P) et à proposer des produits et services fictifs à des prix bradés. Étant donné que les paiements sont souvent instantanés et ne peuvent pas être annulés, vous risquez de perdre de l'argent en payant pour quelque chose que vous ne recevrez jamais.

Figure 4. Applications iOS sommaires demandant aux utilisateurs de scanner leurs doigts pour suivre leur condition physique avant d'afficher des paiements douteux

- Messages et appels étranges

Un autre signe de problème concerne les logiciels malveillants qui envoient des messages de spam de votre téléphone à vos contacts (comme le fait FluBot). Dans d'autres cas, votre historique d'appels ou de SMS peut contenir des entrées inconnues, car des logiciels malveillants tentent de passer des appels non autorisés ou d'envoyer des messages à des numéros surtaxés.

- Batterie de vidange

La batterie de votre appareil se vide-t-elle beaucoup plus rapidement que d'habitude ? Cela peut être dû à une activité en arrière-plan qui consomme les ressources de l'appareil et pourrait finalement indiquer que votre appareil a été compromis par des logiciels malveillants.

- Pics d'utilisation des données

Si vous rencontrez une augmentation importante et soudaine de votre utilisation des données Internet sans aucun changement dans vos habitudes de navigation ou d'utilisation du téléphone, cela peut également être dû à l'activité d'une application en arrière-plan.

- Pop-ups publicitaires aléatoires et applications inconnues

Une application malveillante peut continuer à installer des applications supplémentaires en arrière-plan et sans votre autorisation. Il en va de même pour les logiciels publicitaires embêtants qui affichent des publicités indésirables sur votre appareil. Si vous repérez tout cela, il y a de fortes chances que vous deviez agir rapidement.

Que faire ensuite?

Après avoir découvert ce que vous soupçonnez être une application sommaire, supprimez-la ou, mieux encore, téléchargez un logiciel de sécurité mobile réputé qui analysera votre appareil et supprimera l'application pour vous.

Si vous optez plutôt pour la voie "manuelle", réinitialisez votre téléphone aux paramètres d'usine (avant cela, assurez-vous que vous faire sauvegarder vos données). Alternativement, vous devrez parfois démarrer votre appareil en mode sans échec, puis supprimer l'application. La vidéo du chercheur sur les logiciels malveillants d'ESET Lukas Stefanko vous montre comment :

Faites également une faveur aux autres victimes potentielles et signalez l'application à la boutique d'applications concernée à partir de laquelle vous avez téléchargé l'application. Vous pouvez également essayer de demander un remboursement.

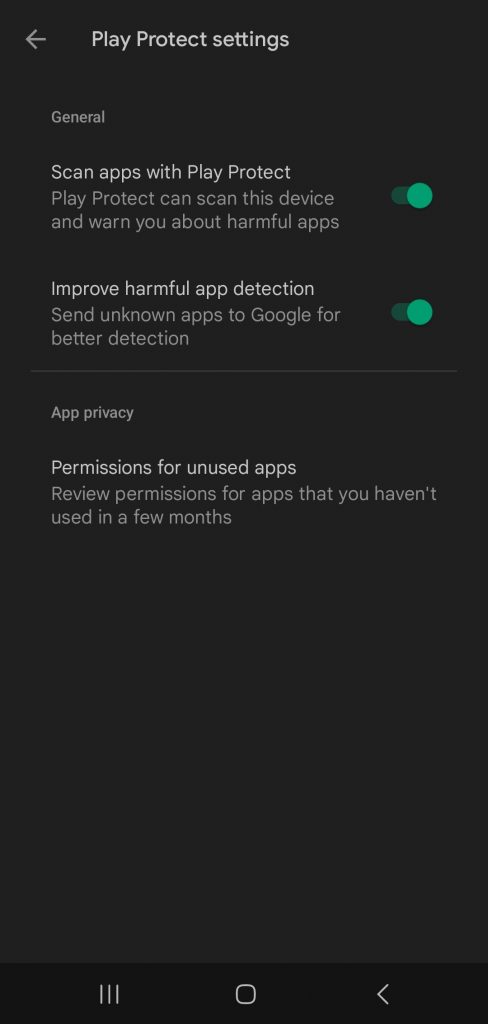

À l'avenir, si vous utilisez des applications du Google Play Store, assurez-vous d'activer le Analyse Google Play Protect sur votre appareil. Vous pouvez également vérifier les applications que vous avez téléchargées en dehors du Google Play Store. Pour ce faire, activez "Améliorer la détection des applications nuisibles", qui enverra automatiquement les applications inconnues à Google.

Votre iPhone peut-il être piraté ? Ce qu'il faut savoir sur la sécurité iOS

7 conseils pour rester en sécurité

Enfin, quelques conseils rapides pour rester en sécurité lorsque vous utilisez votre appareil mobile :

- Tenez-vous en à Google Play et Apple App Store ; c'est-à-dire, évitez de vous mettre en danger en installant des applications à partir de magasins tiers.

- Ne cliquez pas sans réfléchir sur les liens envoyés via les messages ou les e-mails des réseaux sociaux.

- Utilisez l'authentification à deux facteurs (2FA) sur tous vos comptes en ligne qui la proposent, en particulier sur ceux qui contiennent vos précieuses données.

- Maintenez à jour le système d'exploitation et les applications de votre téléphone.

- Tenez-vous en aux applications dont les développeurs continuent d'améliorer leurs produits et corrigent les vulnérabilités de sécurité et les bogues de performances.

- Sécurisez l'écran de votre appareil avec un mot de passe suffisamment long et complexe ou une caractéristique biométrique solide telle qu'une empreinte digitale - ou, idéalement, une combinaison des deux !

- Utilisez un logiciel de sécurité mobile.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://www.welivesecurity.com/2023/06/06/7-tips-spotting-fake-mobile-app/