وقت القراءة: 9 دقائق

يحتفظ Polygon بتاجه من خلال جلب ZKrollup.

مشكلة مع Ethereum Mainnet

Ethereum هو العمود الفقري للنظام البيئي web3. تستمر في مفاجأة أذكى العقول في العالم بالإمكانيات التي تحملها. إن إمكانات التطبيقات المتنوعة ستجعل حتى أينشتاين يخدش رأسه للحظة.

لكن نعم ، إنها ليست قصة خرافية. كل شيء رائع له حدود أو قيود. القيد المستمر الذي تواجهه Ethereum هو "رسوم الغاز" ، أو بعبارة أخرى ، قابلية التوسع ، فإن Ethereum Classic لها حد لأداء 15 معاملة في الثانية. ومع ذلك ، سيكون ETH 2.0 أسرع من ذلك بكثير ، ولكن لا يزال أمامنا طريق طويل لنقطعه.

حاولت الحلول

بعد سنوات من البحث والدراسات المطولة وتكريس القص ، تمكن مجتمع web3 من الخروج ببعض الحلول التي تساعد على التوسع بشكل أفضل

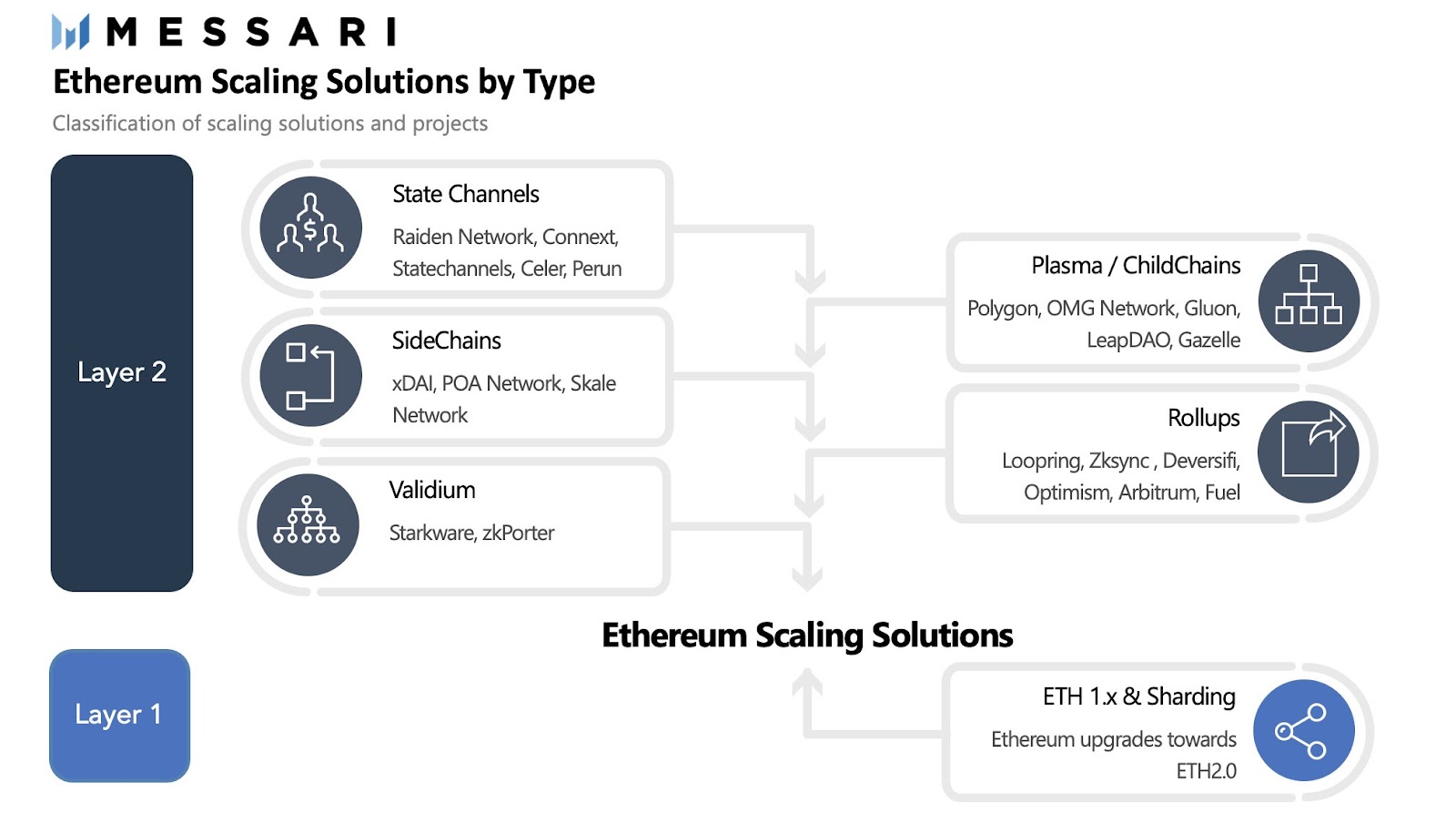

- مقياس الطبقة الأولى: - هذه هي المنهجية التي نحاول من خلالها تحسين blockchain من خلال إجراء بعض التغييرات في البنية. على سبيل المثال ، ETH 1 هو حل قياس الطبقة الأولى حيث يحاول إنشاء PoS لـ PoW في ETH Classic. هذا النوع من الحلول مكلف ويستغرق وقتًا طويلاً.

- Roll Ups: - هذا حل من الطبقة الثانية وهو المنافس الواعد. يحصل المستخدمون على أمان مدعوم بواسطة blockchain Ethereum مع إنتاجية عالية.

- سلاسل جانبية: - هذه متوافقة مع EVM ويمكنها توسيع نطاق التطبيقات ذات الأغراض العامة ، ولكن لها عيوب. نظرًا لأن Ethereum لا تدعم أمانها ، يجب أن يكون مجتمع Web3 على علم دائمًا. هذا يأتي تحت مقياس الطبقة 2.

https://twitter.com/MessariCrypto/status/1377655515099062273/photo/1

أخذ المضلع

بدايةً كمشروع لتوسيع نطاق الإيثيريوم ، ظهر Polygon ، المعروف سابقًا باسم Matic Network ، كنجم ساطع في مساحة web3. يتطلب الأمر سنتًا لتأكيد معاملة على شبكة مضلع ، في حين أن نفس المعاملة ستأخذ دولارات على Ethereum Mainnet. كان كل هذا ممكنًا بسبب السلسلة الجانبية المبنية على شبكة Ethereum mainnet.

في وقت لاحق ، استكشفت Matic Network طرقًا مختلفة لتوسيع نطاق Ethereum blockchain وتمت إعادة تسميتها "Polygon" لتوفير حلول مختلفة لتوسيع نطاق Ethereum blockchain بشكل أفضل.

يوجد عدة مشاريع في وقت كتابة هذه المدونة: -

- المضلع PoS

- سوبرنيت المضلع

- مضلع صفر

- مضلع ميدن

- مضلع zkEVM

في هذه المدونة ، سوف نستكشف الإصدار الجديد من Polygon zkEVM والذي يعد أحد المشاريع الساخنة لتوسيع نطاق Ethereum.

مضلع zkEVM

Polygon zkEVM هو منتج بواسطة مضلع لتوسيع نطاق Ethereum لتقليل رسوم الغاز وزيادة الإنتاجية. يرمز "ZK" إلى "المعرفة الصفرية" ، وهو نوع من رول أب. قبل أن نمضي قدمًا ، نحتاج إلى فهم RollUps.

ما هي Roll-ups

تخيل الأمر بهذه الطريقة ، افترض أن هناك خدمة بريدية من المدينة "أ" إلى المدينة "ب" ، ولكن هناك سيارة واحدة فقط يمكنها أن تأخذ 1 مغلف فقط مرة واحدة في اليوم. تجده مقيدًا وتحاول إيجاد طريقة. ما يمكنك فعله هو أن تأخذ 100 أحرف واكتب ملخصها في حرف واحد ثم ضعه في مظروف للنشر. لذلك يمكننا إرسال 10 + (99) حرفًا. هذا هو في الأساس ما هو رول أب.

هذه هي الطريقة التي تعمل بها Roll-Up بشكل أساسي على شبكة Ethereum mainnet. نحن نأخذ جزءًا كبيرًا من المعاملات ، ونجمعها في "تجميع" ، ونلخصها ثم ندفعها إلى الشبكة الرئيسية. هذا يزيد من الإنتاجية. يتم تقسيم رسوم المعاملة بين الأطراف المختلفة المرتبطة بالمعاملات في الدفعة التي يتم تجميعها. بهذه الطريقة ، نقوم بتخفيض رسوم الغاز إلى حد كبير.

آليات نشمر

ينشر كل عرض تراكمي بعض العقود الذكية على الطبقة 1 ، والتي ترتبط بـ: -

- الودائع المعالجة

- السحب

- التحقق من البراهين

نقطة القلق الرئيسية هنا هي آلية التحقق. كيف نتحقق من أن العرض الإجمالي المقدم إلى الطبقة 1 ليس احتياليًا؟ للتحقق من ذلك ، لدينا آليتان للتحقق: -

- المعرفة الصفرية: - تستخدم هذه الآلية براهين الصلاحية ويتم تمكينها بواسطة التشفير. تتضمن مجموعة المعاملات التي يتم تجميعها إثباتًا مشفرًا يُعرف باسم "zk-snark" ، ويتم التحقق من الدليل بسرعة بواسطة العقود الذكية من الطبقة الأولى عند تقديم دفعة المعاملة ، ويتم رفض المعاملات غير الصالحة.

- التفاؤل: - تعمل هذه الآلية على منع الاحتيال. هذا يعني أنه يتعين علينا إثبات أن الدفعة المقدمة إلى الطبقة 1 ليست احتيالية. هناك طرفان معنيان ، أحدهما يرسل الدفعة إلى بروتوكول الطبقة 2 ويقول إن الدُفعة صحيحة ويضع بعض الأموال على المحك إذا كان من الممكن إثبات خطأها ، ويحاول الطرف الآخر تقديم دليل ضد الاحتيال يفيد بأن هذه الدفعة ضارة ومع هذا الادعاء يضع بعض الرهانات. إذا رفع شخص ما دليلًا على الاحتيال ، يتم فحص الدفعة في بروتوكول الطبقة الأولى ، ويتم معاقبة الطرف الذي يثبت خطأه.

هندسة المضلع zkEVM: -

الآن ، يجب أن يكون لديك فهم جيد لكيفية عمل الـ roll-ups ، ولا سيما zk-roll-up. المكونات الرئيسية التي نجدها في zkEVM المضلع هي: -

- عقد الإجماع (PolygonZkEVM.sol)

- zkNode

- zkProver

عقد التوافق

يتم نشر هذا العقد على L1 ويلعب دورًا مهمًا من خلال استخدام إثبات الصلاحية لضمان متانة تحولات الدولة. للقيام بذلك ، لديها قواعد محددة مسبقًا يتم اتباعها للسماح بانتقالات الحالة.

للتحقق من اكتمال انتقال الحالة بنجاح ، يستخدم هذا العقد دوائر zk-SNARK. يعتمد هذا النظام على عمليتين ، المعاملات التي يتم تجميعها والتحقق من صحة المعاملات ، كما هو موضح سابقًا.

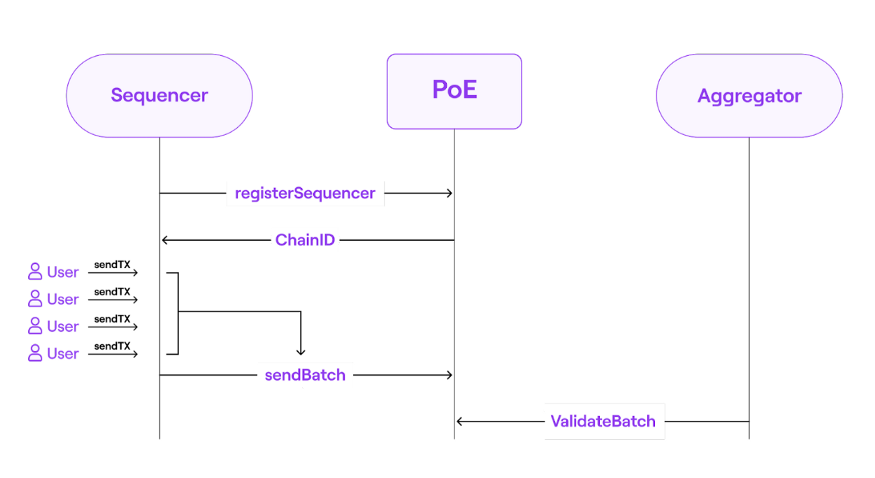

لإجراء تجميع المعاملات والتحقق من صحة المعاملة ، توظف zkEVM اثنين من المشاركين: -

- أجهزة التسلسل: - اقتراح دفعات المعاملات على الشبكة.

- المُجمِّعون: - تحقق من صلاحية دفعات المعاملة وقدم إثباتًا صالحًا.

المزيد عن أجهزة التسلسل والمجمعات لاحقًا ، دعنا نركز أولاً على هذا العقد. العقد يجري مكالمتين-

- لتلقي دفعات من أجهزة التسلسل

- إلى المجمعين الذين يطلبون التحقق من صحة الدفعات

يمكن تلخيص هذه العملية برمتها في الرسم البياني التالي (هنا ، PoE هو عقد التوافق الخاص بنا): -

https://wiki.polygon.technology/docs/zkEVM/protocol/consensus/

zkNode

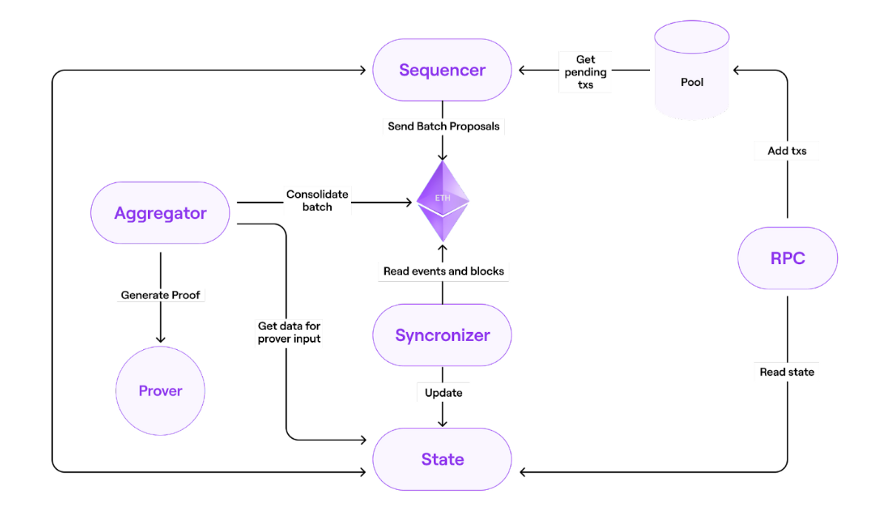

لقد تم تقديمنا إلى Sequencer و Aggregator في عقد الإجماع ، وهما جزءان أساسيان من بنية zkEVM ، و zkNode هو البرنامج الذي يمكّنهم من ذلك. zkNode هو عميل مطلوب لتنفيذ المزامنة والتحكم في أجهزة التسلسل والتجميع. لذا ، فإن برنامج zkNode يسهل 4 جوانب: -

- أجهزة التسلسل: - المتسلسل هو الشخص الذي يتلقى معاملات L2 من المستخدمين ويعالجها مسبقًا إلى دفعة L2 جديدة ، والتي يتم اقتراحها بعد ذلك على العقد المحسوس. يتلقى منظم التسلسل الرسوم المقدمة من المستخدمين لمعاملاتهم على L2. لنشر هذه الدفعة إلى L1 ، يتعين على Sequencer دفع رسوم L1 ، كما يتعين عليه دفع بعض الرموز المميزة MATIC ، والتي تعمل كحافز للمجمعين للتحقق من صحة هذه الدفعة. لذلك ، يكون منظم التسلسل مربحًا إذا: - رسوم txn (التي يتلقاها المستخدمون في L2 لمعاملاتهم)> مكالمة L1 (رسوم الغاز للنشر على L1) + رسوم MATIC (لتحفيز المجمّعين على التحقق)

- المُجمِّعون: - المُجمِّعون ضروريون للتحقق من سلامة الدُفعة. يتلقى المُجمِّعون جميع معلومات المعاملات ثم يرسلونها إلى "zkProver" (المزيد عنها لاحقًا) ، والتي بدورها توفر "zk-Proof" الذي ينتج عن حسابات متعددة الحدود المعقدة. ثم يتم إرسال "zk-Proof" إلى العقد الذكي للتحقق من صحة الإثبات. ثم يتم وضع علامة على هذه الدفعة على أنها صحيحة وجاهزة للإضافة. المُجمِّع مربح إذا: - رسوم MATIC (بواسطة Sequencer)> مكالمة L1 (رسوم الغاز) + تكلفة الخادم (لإنشاء إثبات)

- المزامن: - يتمثل الجانب الرئيسي للمزامنة في قراءة الأحداث من Ethereum blockchain وتضمين الدُفعات الجديدة للحفاظ على مزامنة الحالة. يتم تخزين المعلومات من هذه الأحداث في قاعدة البيانات. يحصل المزامن على البيانات من العقود الذكية. يتم تقديم كل هذه البيانات بعد ذلك إلى جهات خارجية من خلال خدمة JSON-RPC.

- RPC: - JSON-RPC هي واجهة مهمة متوافقة مع Ethereum. عندما نحتاج إلى تطبيق برمجي للاتصال بـ Ethereum blockchain ، فإنه يتصل بعقدة Ethereum. هذه هي الطريقة التي يظهر بها RPC في الصورة. إنه يمكّن zkEVM من دمج Metamask و Etherscan ويتفاعل مع معاملات Pool و State.

https://wiki.polygon.technology/assets/images/fig3-zkNode-arch-aa4d18996fba1849291ea18e3f11d955.png

zkProver

هذا الجزء من بنية zkEVM هو الأكثر توجهاً نحو التكنولوجيا وتعقيدًا. سوف يفاجئك أن تعرف أن القيام بذلك. كان على المطورين تطوير لغتي برمجة جديدتين لتنفيذ العناصر المطلوبة: -

- Zero - Knowledge Assembly: - بعبارات بسيطة ، هذه اللغة ترسم التعليمات من آلة الدولة الرئيسية zkProver إلى أجهزة الدولة الأخرى. لمعرفة المزيد عن هذه اللغة ، تحقق .

- لغة الهوية متعددة الحدود (PIL): - كان هناك الكثير من الأبحاث لحل مشكلة blockchain Trilemma للخصوصية والأمان وقابلية التوسع. حتى اليوم ، كانت هناك محاولات عديدة ومحاولات نظرية مختلفة ، ولكن الأكثر قبولًا حتى الآن هو "مخطط الالتزام متعدد الحدود". ومن ثم فإنه من الملائم فقط إجراء العمليات الحسابية بلغة متعددة الحدود. وبالتالي ، تشكل أكواد PIL أساس كود التحقق الخاص بـ zkProver. لمعرفة المزيد عنها ، اتبع هنا.

zkProver مدعوم بسنوات عديدة من البحث في أقسام مختلفة مما يجعل تعقيده مبررًا. هناك بعض المكونات الرئيسية لـ zkProver: -

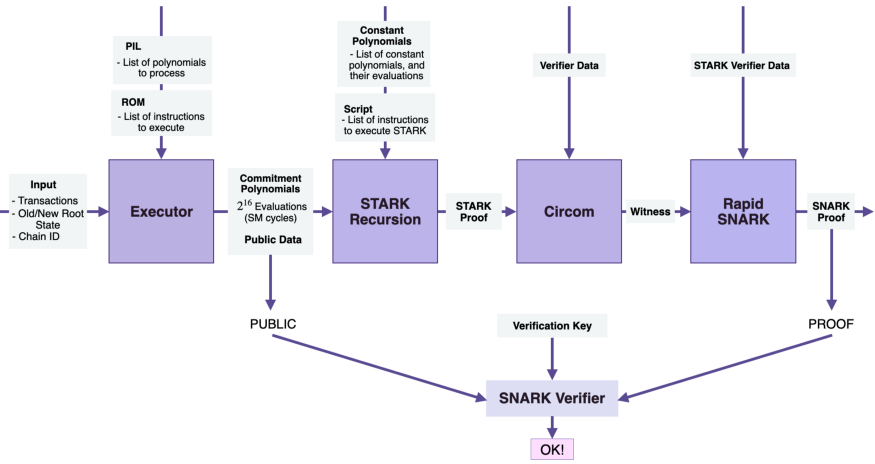

- المنفذ: - يتناول هذا الجزء تنفيذ zkEVM من آلة الدولة الرئيسية. هذا هو المكان الذي يتم فيه تفسير رموز بايت EVM باستخدام "لغة التجميع الصفرية المعرفة" الجديدة (zkASM) التي تمت مناقشتها من قبل. في هذا الجزء ، نتعامل مع إعداد القيود متعددة الحدود التي يجب أن تفي بها كل دفعة صحيحة من المعاملات وتغذي المدخلات مثل المعاملات ، والحالة القديمة / الجديدة ، ومعرف السلسلة وما إلى ذلك. قيود كثيرة الحدود. ناتج هذه الخطوة هو "متعدد حدود الالتزام" ، والذي ينتج عن تنفيذ جميع التعليمات الموجودة أعلى أجهزة PIL.

- مكون التكرار الصارم: - تتضمن هذه الخطوة تفاعل ثلاثة مدخلات رئيسية ملتزمة متعدد الحدود ومتعدد الحدود الثابت وقائمة من التعليمات. تمزج هذه المدخلات الثلاثة لتوليد براهين zk-STARK. يتم تجميع هذه البراهين zk-STARK العديدة في حزم من عدد قليل من البراهين zk-STARK وتنتج إثبات zk-STARK لكل حزمة. ثم يتم وضع هذه البراهين في حزمة وترتيبها لتشكيل برهان zk-STARK واحد. هذه هي الطريقة التي يتم بها تمثيل المئات من براهين zk-STARK وإثباتها بإثبات zk-STARK واحد فقط.

- مكتبة CIRCOM: - تتضمن هذه الخطوة التفاعل مع بيانات المدقق وإثبات zk-STARK الفردي الذي تم إنشاؤه من خلال Stark Recursion Componenet لإنشاء "شاهد" هذه الخطوة ضرورية للخطوة التالية لتحويل إثبات zk-STARK إلى zk- إثبات SNARK.

- Rapid Snark: - هذا هو آخر مكون من zkProver. هذه هي المرحلة التي يتم فيها تغذية "الشاهد" بمخرجات مكتبة CIRCOM مع بيانات المدقق STARK لإنشاء برهان zk-SNARK.

تُستخدم البراهين zk-STARK بسبب سرعتها ، لكنها أكبر بكثير من براهين zk-SNARK. لهذا السبب ، يستخدم zkProver zk-SNARK الذي تم إنشاؤه في الخطوة الأخيرة باستخدام البيانات من براهين zk-STARK. يمكن رؤية تفاعل هذه المكونات الأربعة على النحو التالي: -

https://wiki.polygon.technology/assets/images/fig5-main-prts-zkpr-042cd579e903d351ced9ec16a8ee7d9c.png

النظر في الجانب الأمني

من الناحية الأمنية ، فإن مشروع zkEVM في مرحلته في العصور الوسطى ، وقد شارك فريق المضلع باستمرار في عمليات التدقيق الداخلية والخارجية. معظم المعلومات المتعلقة بنتائج عمليات التدقيق الداخلي سرية ، لكن Polygon استفادت من مدققين خارجيين (Hexens و Spearbit). عرض ملف بحاجة إلى الحصول على عمليات تدقيق العقود الذكية حتى من قبل العمالقة الكبار. صحيح أن "المأجورون يأتيون بشكل غير متوقع". في الواقع ، لا يمكنك أبدًا أن تكون متأكدًا وآمنًا. يتفهم معظم العمالقة في النظام البيئي web3 هذا ويضغطون بشدة لتأمين أنفسهم.

الآن أكثر من أي وقت مضى ، نحن بحاجة إلى تأمين web3. في هذه المرحلة ، يعد الحصول على مراجعة احترافية للكود للعقود الذكية أمرًا حيويًا ، مما يوفر للمطورين ساعات عمل لا حصر لها. يعد التأكد من أمان العقود الخاصة بك أكثر أهمية من أي وقت مضى. يمكننا معًا جعل Web3 مساحة أكثر أمانًا. قم بزيارة QuillAudits لاستكشاف الخدمات والحلول المختلفة.

16 المشاهدات

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.quillhash.com/2023/02/03/polygon-zk-rollup-an-incredibly-simple-explanation/