كان يعتقد الكثيرون في البداية أن Bitcoin عبارة عن نقود رقمية مجهولة المصدر نظرًا لحقيقة أن جميع المعاملات تتم كتحويلات من نظير إلى نظير بين عناوين المحفظة والتي تعمل بمثابة أسماء مستعارة. ومع ذلك ، فإن الطبيعة العامة لدفتر معاملات Bitcoin ("blockchain") تعني أن أي شخص يمكنه مراقبة تدفق العملات. هذا يعني ذاك لا توفر العناوين ذات الأسماء المستعارة أي مستوى ذي مغزى من إخفاء الهوية، حيث يمكن لأي شخص الحصول على عناوين الطرف المقابل لأي معاملة معينة وإعادة بناء سلسلة المعاملات.

أدى هذا الافتقار إلى الخصوصية في Bitcoin إلى تدفق مهم من العمل لجعل دفتر الأستاذ الخاص بـ Bitcoin blockchain نفسه خاصًا: بدءًا من البهلوانات المركزية التي تمزج العملات المعدنية من أجل إخفاء أصلها مقابل رسوم خدمة بسيطة وتأخير إضافي ؛ إلى سلاسل المعاملات السرية (كما تم نشرها بواسطة Blockstream's سائل) التي تخفي مبلغ المعاملة على السلسلة باستخدام تشفير متماثل الشكل ؛ إلى برامج الاختلاط غير الحراسة مثل CoinJoin، حيث تتعاون مجموعة كبيرة من المستخدمين لدمج مدفوعات Bitcoin المتعددة في معاملة واحدة ، لإخفاء المعلومات الخاصة بمن دفع المنفق لمن.

أحد الحلول البسيطة هو التخلص من المراقبة الذاتية للمعاملات عن طريق التخلص من blockchain قدر الإمكان. لذا فإن الحل الآخر هو بروتوكولات الطبقة الثانية ، مثل شبكة البرق، وهي شبكة قنوات دفع حيث يمكن للمستخدمين إجراء العديد من المدفوعات خارج السلسلة بشكل تعسفي فيما بينهم دون الحاجة إلى بث هذه المعاملات الفردية إلى الكتل المضمنة في سلسلة Bitcoin blockchain.

ومع ذلك ، فإن كعب أخيل لخصوصية Bitcoin هو في الواقع البث من نظير إلى نظير. بالتفصيل ، تم بناء Bitcoin على مستوى البث من نظير إلى نظير على مستوى حزم TCP / IP ، حيث يتم الإعلان عن المعاملات والكتل الجديدة لبقية شبكة Bitcoin ، مما يجعل Bitcoin مرنة ضد الرقابة. ومع ذلك ، فإن المرونة ضد الرقابة لا تجعل المرء يقاوم المراقبة. عنوان IP (بروتوكول الإنترنت) الخاص بك يتسرب من تحديد الموقع الجغرافي التقريبي مع كل علبة.

عندما يتم بث معاملة Bitcoin بواسطة عقدة كاملة ، يمكن للمهاجم ربط المعاملات بعناوين IP للمستخدم الأصلي ، بالإضافة إلى توقيت وحجم معاملات المستخدم. يمكن لأي شخص القيام بذلك عن طريق تشغيل ملف سوبرنود يتصل أيضًا بجميع آلاف عقد Bitcoin ويراقب ببساطة حركة مرور الشبكة. تساعد التأخيرات العشوائية في حركة مرور P2P كما تم تنفيذها بواسطة Bitcoin قليلاً ، ولكنها في النهاية قادرة على ذلك هزم.

وبالمثل ، يتم ترك بصمة IP في بورصات التشفير ومزودي دفع البيتكوين. في الواقع ، يمكن تطبيق هذا النوع من "تحليل حركة المرور" على شبكة البرق. لا تستطيع الوكالات الحكومية مثل وكالة الأمن القومي فقط ارتكاب هذه الأنواع من الهجمات ، ولكن حتى مزود خدمة الإنترنت المحلي (ISP) يمكنه إجراء تحليل حركة المرور على اتصالك بالإنترنت من منزلك.

بدون الخصوصية على مستوى الشبكة للبث من نظير إلى نظير ، فإن أي حل للخصوصية لبيتكوين يشبه بناء قلعة فوق الرمال ، باستخدام تشفير رائع على blockchain نفسها - بما في ذلك من خلال ما يسمى بـ "عملات الخصوصية" مثل Zcash، وحتى Monero - عندما يكون البث الأساسي من نظير إلى نظير Bitcoin مكشوفًا ليراه العالم بأسره.

ما الذي يمكن فعله لتوفير الخصوصية لبثك من نظير إلى نظير على Bitcoin؟

بيتكوين عبر شبكة VPN

يتمثل أحد الحلول لإخفاء عنوان IP في استخدام VPN ("الشبكة الخاصة الافتراضية" ، ولكن من الأفضل اعتبارها وكيل إنترنت مشفر). باختصار ، ينشئ برنامج VPN نفقًا مشفرًا بين جهاز عميل وخادم يديره موفر VPN ، والذي يعمل بمثابة وكيل يقوم بإعادة توجيه اتصالات الشبكة. وبالتالي ، لا يتم ربط عنوان IP المحلي الخاص بك بعنوان محفظتك أو هويتك في تبادل تشفير يدعم KYC.

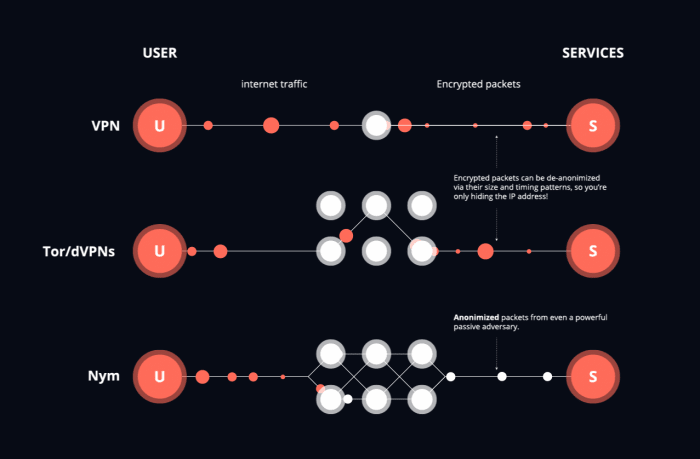

ومع ذلك ، فقد أشرنا إلى أن الشبكات الافتراضية الخاصة هي كذلك ليس مجهول في الواقع. على الرغم من أن الشبكات الافتراضية الخاصة يمكنها إخفاء عنوان IP الخاص بك ، إلا أنها تعاني من نقاط ضعف متأصلة بسبب نموذج الثقة المركزي الخاص بها. يعمل مزود VPN باعتباره افضل الوكيل وبالتالي يمكن بسهولة ربط جميع أنشطتك في طبقة الشبكة. لا تحتاج الشبكة الافتراضية الخاصة نفسها أيضًا إلى مراقبتك ، لأن أي شخص يشاهد VPN بعناية يمكنه أيضًا ربط معاملاتك. يمكن لمثل هؤلاء التنصت على الشبكة مراقبة تدفق حركة مرور الشبكة من وإلى وكيل VPN وتتبع ببساطة حركة مرور الشبكة الموجهة بناءً على حجم حزم البيانات وتوقيتها ، وبالتالي استنتاج عنوان IP الخاص بك بسهولة حتى عندما تخفي VPN عنوان IP الخاص بك من موقع الويب أو عقدة Bitcoin الكاملة التي تقوم بالوصول إليها.

لا يقوم معظم الأشخاص بتشغيل عقدة Bitcoin كاملة. يستخدم العديد من الأشخاص التبادلات ، وحتى مستخدمو Bitcoin المتشددون الذين يميلون إلى استخدام محافظ الحراسة الذاتية يديرون عملاء خفيفين ، حيث تعمل العقدة الكاملة مثل وكيل موثوق به مثل VPN. ومع ذلك ، لا تنخدع بالاعتقاد بأن هذه العقدة الكاملة توفر الخصوصية. يمكن للعقدة الكاملة ، وأي شخص يشاهد العقدة الكاملة ، ربط عمليات بث Bitcoin الخاصة بك ومعاملاتك مع محفظتك الخفيفة ... وبالتالي عنوان IP الخاص بك والمعاملات الخاصة بك!

بيتكوين على تور

على عكس الشبكات الافتراضية الخاصة المركزية ، تور يبني شبكة لامركزية من العقد بحيث لا تعرف عقدة واحدة كلاً من المرسل والمستقبل لأي حزمة شبكة. يقوم Tor بإعادة توجيه حركة المرور عبر دائرة طويلة الأمد متعددة القفزات على النحو التالي: يفتح كل مستخدم متصل دائرة طويلة العمر الدارة الكهربائية، التي تتألف من ثلاث مرحلات متتالية يتم اختيارها عشوائيًا: حارس الدخول ، وترحيل الوسط ومرحل الخروج ، والتفاوض على المفاتيح المتماثلة التي تُستخدم بعد ذلك لتشفير كل حزمة من حزم الاتصال. أثناء انتقال الرسالة على طول الدائرة ، يقطع كل مرحل طبقة التشفير الخاصة به ، ويعطي Tor اسمه باسم "The Onion Router". إذا تم إرسال معاملة Bitcoin عبر Tor ، فيبدو أن لديها عنوان IP لآخر مرحل خروج Tor.

على الرغم من أن Tor أفضل بكثير من أي VPN ، إلا أن Tor كان كذلك مصممة لهزيمة الخصوم المحليين التي لا تلاحظ سوى أجزاء صغيرة من الشبكة. نظرًا لأن الحزم لا تزال تخرج من Tor بنفس الترتيب الذي جاءت به ، يمكن لخصم أكثر قوة يمكنه مشاهدة الشبكة بأكملها استخدام التعلم الآلي لربط نمط حركة المرور على الإنترنت بنجاح بحيث يمكن أن يكون المرسل والمستقبل للمعاملة اكتشف. يمكن أن يكون هذا النوع من الهجوم بسهولة تنطبق على معاملات البيتكوين عبر Tor ، ومؤخراً ، كان هناك دليل على أن كميات كبيرة من عقد الخروج قد تعرضت للاختراق من قبل كيان واحد. في الواقع ، فضل مطورو Bitcoin الأوائل البث من نظير إلى نظير على استخدام Tor لهذا السبب تحديدًا. تدوم الدوائر في Tor أيضًا عشر دقائق ، لذلك إذا تم إرسال أكثر من معاملة Bitcoin عبر Tor في هذه الفترة ، فستحتوي جميع هذه المعاملات على نفس عنوان IP لآخر مرحل خروج Tor. يمكن بناء دوائر جديدة مع كل معاملة ، لكن هذا السلوك يبرز من الإعداد الافتراضي لـ Tor وبالتالي يمكن تحديده بسهولة باستخدام التعلم الآلي.

تقنيات مثل الهندباء التي تستخدمها Bitcoin تشبه Tor ، مع إرسال كل حزمة جديدة عددًا متعددًا من القفزات قبل بثها ، حيث القفزات هي "جذع" والبث هو "الزهرة" ، وبالتالي تشبه الهندباء. على الرغم من أن استخدام الهندباء أفضل بكثير من عدم استخدامه ، إلا أن الخصم القوي يمكنه ببساطة مراقبة بناء دائرة الهندباء العشوائية واستخدام ذلك لإلغاء إخفاء هوية المرسل والمستقبل.

Bitcoin على Mixnet

على عكس Tor و VPNs ، يمزج mixnet الحزم. هذا يعني أنه بدلاً من الحزم الخارجة من عقدة في mixnet بنفس الترتيب الذي وردت فيه الحزم ، يتم تأخير الحزم ثم خلطها مع الحزم الأخرى ، وبالتالي تترك الحزم mixnet بترتيب مختلف.

كما كان رائدًا بواسطة David Chaum في كتابه السابق لـ Tor الورق الذي اخترع ميكسنيتس عام 1981، إحدى طرق التفكير فيها هي أنه في كل "قفزة" في شبكة المزيج ، تقوم عقدة المزيج "بتبديل" الحزم مثل مجموعة أوراق اللعب. مثل Tor ، يتم استخدام أحد أشكال "تشفير البصل" ويتم تصنيع الحزم كلها بنفس الحجم باستخدام أبو الهول تنسيق الحزمة. هذه هي نفس حزمة Sphinx المستخدمة في Lightning Network ، ولكن تم إنشاؤها في الأصل لشبكات mixnets.

NYM هي نوع من الشبكات المختلطة حيث يتم تأخير الحزم باستخدام عملية إحصائية تسمح كلاهما بتقدير متوسط التأخير للحزمة ولكنها توفر أقصى قدر من عدم الكشف عن هويته لأنه غير معروف عند الانتهاء من خلط أي حزمة معينة. يتم إرسال الحزم من برنامج مثل محفظة Bitcoin عبر بوابة ، ثم ثلاث عقد مختلطة ، وأخيراً خارج البوابة. على عكس Tor و VPN ، يتم إرسال كل الحزم عبر الشبكة بشكل فردي. مع Nym ، تتم إضافة الحزم الوهمية لزيادة إخفاء هوية الحزم.

بالمقارنة مع Tor و VPNs ، فإن mixnets مناسبة تمامًا للبيتكوين. تتلاءم حزم Bitcoin بشكل طبيعي مع حزم Sphinx ، كما رأينا مع Lightning Network ، ومن المنطقي توجيه حزم Bitcoin بشكل فردي بدلاً من الدائرة اللازمة لصفحة الويب.

مثل شبكات VPN و Tor ، تخفي mixnets عنوان IP للحزمة ، ولكن على عكس Tor و VPN ، يمكن إعطاء كل حزمة مسارًا جديدًا وعنوان IP للخروج. نظرًا لإرسال الحزم خارج النظام وإضافة الحزم المزيفة ، فمن المحتمل أن يكون من الصعب على التعلم الآلي التعرف على المرسل والمستقبل للحزمة. ستستفيد اتصالات Bitcoin من المحافظ إلى العقد الكاملة من استخدام mixnet ، حيث سيكون البث أكثر شمولاً للدفاع ضد المهاجمين من مجرد استخدام Dandelion.

على الرغم من أن إعادة ترتيب الحزم تميل بشكل طبيعي إلى جعل الشبكات المختلطة مثل Nym أبطأ من Tor ، إلا أن التأخير لا يزال بإمكانه تحقيق إخفاء معقول للهوية - طالما أن عددًا كافيًا من الأشخاص يستخدمون mixnet! - في غضون ثوان إلى دقائق. طريقة واحدة لعرض mixnets هي كإصدار أبطأ ولكن مجهول أكثر من Lightning Network.

أخيرًا ، mixnets ليست فقط للبيتكوين. مثلما يناسب Tor تصفح الويب باستخدام الدوائر المتزامنة ، فإن mixnets مناسبة لأي نوع من حركة المرور التي تتناسب بشكل طبيعي مع الرسائل غير المتزامنة مثل الرسائل الفورية. إحدى حالات الاستخدام القاتلة لشبكات mixnets قبل Bitcoin كانت عبارة عن إعادة إرسال بريد إلكتروني يعيد توجيه البريد الإلكتروني بشكل مجهول.

حاول cypherpunks الأوائل مثل Adam Back جلب شبكات mixnets إلى السوق للسماح بالبريد الإلكتروني المجهول في شبكة الحرية. اخترع مرة أخرى "إثبات العمل" عبر Hashcash جافا جزئيًا لمنع البريد الإلكتروني العشوائي المجهول ، حيث حتى قدر ضئيل من العمل مثل حل أحجية التجزئة من شأنه أن يمنع مرسلي البريد العشوائي الضار من إغراق الأشخاص بالبريد الإلكتروني المجهول.

انتهى الأمر بـ Cypherpunks باستخدام mixnets مثل سيد المزج، شارك في إنشائه لين ساسمان ، و ميكسمينيون، شارك في إنشائها جورج دانيس ومؤسسو Tor (قبل أن يبدأوا العمل على Tor) ، من أجل إخفاء هوياتهم على الإنترنت. لذلك ، لا ينبغي أن يكون مفاجئًا أن المفاهيم مثل إثبات العمل الذي نشأ مع محاولات إنشاء بريد إلكتروني مجهول باستخدام mixnets انتهى بها المطاف في Bitcoin. لن يكون مفاجئًا على الإطلاق إذا استخدم ساتوشي ناكاموتو mixnet لإخفاء هويتهم في قوائم مناقشة البريد الإلكتروني عند إصدار Bitcoin.

في الوقت الحالي ، يعد Tor و Dandelion أفضل الحلول التي نوفرها للخصوصية على مستوى الشبكة لـ Bitcoin ، ومع ذلك فإن عودة الشبكات المختلطة ستكون ضرورية للسماح لـ Bitcoin بتحقيق الخصوصية والأمان الحقيقيين ضد الخصوم الأقوياء - حتى على مستوى الدولة -.

لين ساسامان ، أحد مؤسسي برنامج cypherpunk لـ Mixmaster mixnet ، خلد في blockchain. مصدر.

هذا منشور ضيف بواسطة Harry Halpin و Ania Piotrowska. الآراء المعبر عنها هي آراء خاصة بها ولا تعكس بالضرورة آراء BTC Inc أو بيتكوين مجلة.

المصدر: https://bitcoinmagazine.com/technical/why-mixnets-are-needed-to-make-bitcoin-private